Czym są mosty międzyłańcuchowe? Jak działają mosty kryptograficzne między łańcuchami bloków

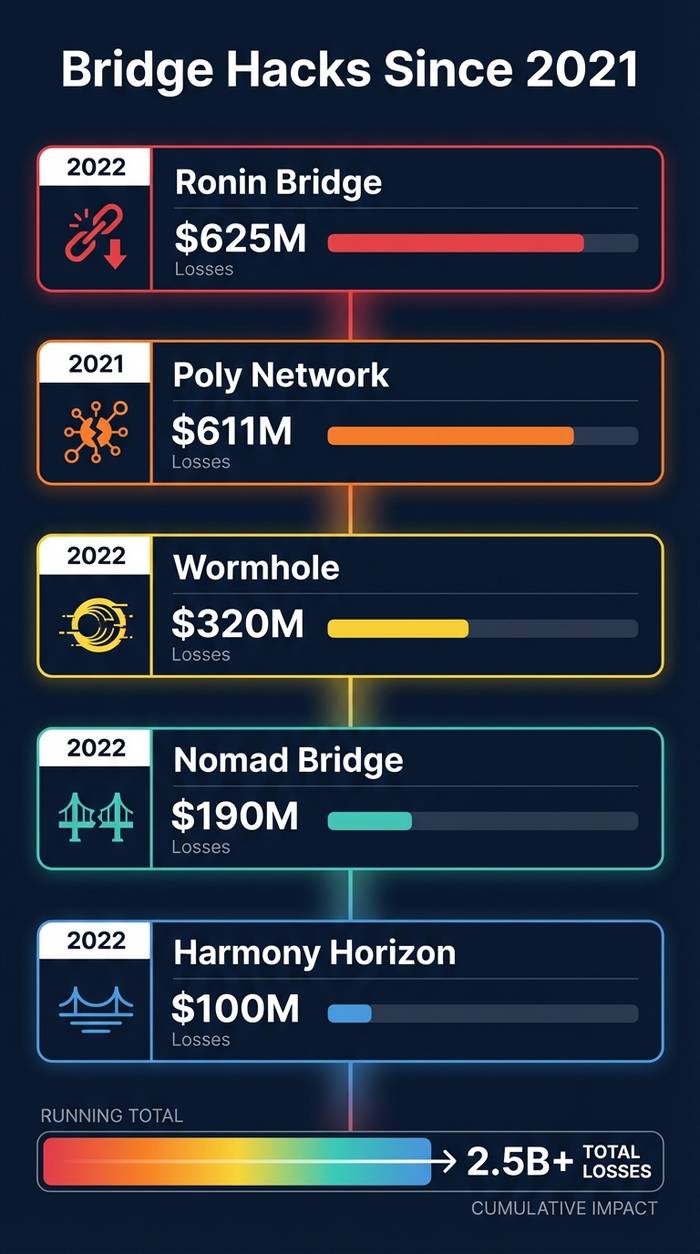

Wormhole stracił 320 milionów dolarów w lutym 2022 roku. Ktoś znalazł błąd w jego inteligentnym kontrakcie Solana, sfałszował podpis i stworzył 120 000 wETH z powietrza. Zniknął. Miesiąc później most Ronin zawalił się, tracąc 625 milionów dolarów. Hakerzy zdobyli pięć z dziewięciu kluczy walidacyjnych. Socjotechnika, a nie jakiś genialny atak kryptograficzny. Następnie Nomad stracił 190 milionów dolarów, ponieważ rutynowa aktualizacja kodu przypadkowo poinformowała inteligentny kontrakt, że każdy dowód transakcji jest ważny. Użytkownicy Twittera o tematyce kryptowalut dosłownie skopiowali transakcję exploita, zmienili adres odbiorcy na swój własny i kliknęli „Wyślij”. Stało się to publiczną kradzieżą.

Ponad miliard dolarów z trzech protokołów w ciągu dwunastu miesięcy. Można by się spodziewać, że po tym rynek porzuci infrastrukturę mostową.

Nie. TVL na mostach wzrósł do 55 miliardów dolarów do 2025 roku. Portal, zrebrandowany protokół Wormhole (ten sam, który został wykorzystany w ataku hakerskim za 320 milionów dolarów), odbudował się i obecnie TVL wynosi 3,5 miliarda dolarów. Pieniądze płyną dalej, ponieważ mosty mają znaczenie. Blockchainy nie mogą komunikować się ze sobą natywnie, a ludzie chcą, aby ich aktywa znajdowały się w tym łańcuchu, który oferuje najlepszą rentowność, najtańszy gaz lub grę, w którą grają. Mosty międzyłańcuchowe umożliwiają taki przepływ między różnymi ekosystemami blockchain.

Zajmuję się protokołami mostów od trzech lat. Najczęstsze pytanie, jakie wciąż słyszę od osób dopiero zaczynających przygodę z kryptowalutami: „Dlaczego nie mogę po prostu wysłać mojego ETH do Solany?”. Ten artykuł opisuje, jak działa most międzyłańcuchowy i dlaczego odpowiedzi na to pytanie są tak ważne.

Dlaczego istnieją mosty międzyłańcuchowe: problem interoperacyjności

Blockchainy nie komunikują się ze sobą. To jest sedno problemu. Ethereum nie ma pojęcia, co dzieje się na platformie Solana. Solana nie ma pojęcia o modelu UTXO Bitcoina. Arbitrum i Polygon to platformy L2 Ethereum i nadal nie mogą bezpośrednio weryfikować swojego stanu. Inny konsensus, inne maszyny wirtualne, wszystko inne. ETH w portfelu Ethereum to zupełnie inny obiekt niż ETH na platformie Arbitrum, mimo że ludzie postrzegają je jako to samo.

Teraz pomnóż tę izolację przez trzydzieści kilka aktywnych łańcuchów działających obecnie, z których każdy ma protokoły DeFi, rynki NFT i bazy użytkowników, które się nie pokrywają. Masz 10 000 USDC na Ethereum, ale najlepsze oprocentowanie pożyczki jest na Avalanche. Wybiłeś NFT na Polygon, ale kupujący są na Ethereum. Twoja gra działa na Immutable X, ale Twój portfel jest finansowany na Arbitrum. Bez mostów jedyną opcją jest sprzedaż na jednym łańcuchu i dokupienie na innym za pośrednictwem scentralizowanej giełdy. Powolne, drogie i ufasz, że CEX przechowa Twoje środki w trakcie procesu.

Mosty międzyłańcuchowe istnieją, aby to naprawić. To zdecentralizowane protokoły aplikacji, które umożliwiają przesyłanie zasobów i danych z jednej sieci blockchain do drugiej. Promy między różnymi wyspami blockchain, które nie mogą budować lotnisk, łączą się ze sobą. Mosty umożliwiają przepływ zasobów tam, gdzie są potrzebne. Prom nie jest idealny i czasami tonie (patrz: wszystkie sztuczki związane z mostami powyżej), ale alternatywą jest pływanie.

Jak działają mosty międzyłańcuchowe: mechanika

Oto, co dezorientuje ludzi: nie można tak naprawdę „przenieść” tokena z łańcucha A do łańcucha B. Łańcuchy nie współdzielą bazy danych. Zamiast tego most blokuje token po jednej stronie i tworzy kopię po drugiej. Albo spala go po jednej stronie i bije po drugiej. Albo łączy cię z kimś, kto ma już to, czego potrzebujesz po drugiej stronie.

Istnieją trzy główne modele, każdy z nich ma swoje wady i zalety.

Zablokuj i wybij. Oryginalne i najpopularniejsze podejście. Wysyłasz swoje tokeny do inteligentnego kontraktu w łańcuchu źródłowym. Most je tam blokuje. W łańcuchu docelowym most wybija odpowiednią liczbę „zapakowanych” tokenów. Twój 1 ETH na Ethereum staje się 1 wETH na Avalanche. Kiedy chcesz wrócić, spalasz zapakowane tokeny, a most odblokowuje Twój oryginalny ETH. Tak działa Portal Wormhole i jak Wrapped Bitcoin (wBTC) przenosi Bitcoiny na Ethereum.

Spalanie i emisja. Podobny pomysł, inna mechanika. Zamiast blokować tokeny, most spala je w łańcuchu źródłowym (niszczy je trwale) i emisjonuje nowe natywne tokeny w łańcuchu docelowym. Protokół transferu międzyłańcuchowego (CCTP) Circle wykorzystuje to do emisji USDC. USDC spalone na Ethereum to prawdziwe USDC zniszczone, a USDC wyemitowane na Arbitrum to prawdziwe USDC utworzone. Bez opakowanych aktywów, bez weksli. Działa to, ponieważ Circle kontroluje emisję USDC w obu łańcuchach.

Mosty w pulach płynności. Brak blokowania i spalania. Zamiast tego most utrzymuje pule natywnych tokenów na wielu łańcuchach. Wpłacasz USDC na Ethereum do puli i wypłacasz USDC z puli Avalanche. Stargate (zbudowany na LayerZero) był pionierem tego modelu. Zaleta: zawsze otrzymujesz natywne aktywa, a nie ich wersje opakowane. Wada: most potrzebuje głębokiej płynności na każdym łańcuchu, a ta płynność musi skądś pochodzić.

Nowszy model, zwany mostowaniem opartym na intencji, zyskuje na popularności. Głównym przykładem jest protokół Across. Zamiast definiować sposób realizacji transferu, mówisz mostowi, czego chcesz: „Chcę 1000 USDC na Arbitrum”. Sieć konkurencyjnych pośredników realizuje Twoje zamówienie z własnego kapitału, a następnie otrzymuje zwrot kosztów za pośrednictwem warstwy rozliczeniowej. Across raportuje medianę czasu realizacji wynoszącą 2 sekundy. Użytkownik nie przejmuje się mechaniką blokowania/menowania. Po prostu szybko otrzymuje swoje tokeny.

| Typ mostu | Jak to działa | Przykład | Kompromis |

|---|---|---|---|

| Zamek i mięta | Zablokuj źródło, zapakuj token w oryginalnym opakowaniu w miejscu docelowym | Portal tunelu czasoprzestrzennego, wBTC | Założenia dotyczące powiernictwa aktywów w opakowaniach |

| Spalić i miętę | Spalanie u źródła, mięta rodzima w miejscu przeznaczenia | Circle CCTP | Działa tylko w przypadku aktywów ze zunifikowanymi wystawcami |

| Pule płynności | Wpłać do puli w miejscu źródłowym, wypłać z puli w miejscu przeznaczenia | Wrota Gwiezdne (Warstwa Zerowa) | Wymaga głębokiego, wstępnie sfinansowanego poziomu płynności |

| Oparte na intencji | Użytkownik podaje pożądany wynik, przekaźnik go wypełnia | W poprzek protokołu | Nowsze, mniej przetestowane w boju |

Rodzaje mostów międzyłańcuchowych: zaufane i niezaufane

Mechanizm transferu to jedna połowa. Drugą połową jest sposób, w jaki most weryfikuje autentyczność transakcji międzyłańcuchowej.

Zaufane mosty korzystają z małego zestawu walidatorów lub jednej firmy. Most Binance: Firma Binance zajmuje się weryfikacją. Ronin miał dziewięciu walidatorów. Pięć kluczy zostało zhakowanych i cały system się zawalił. Szybki w budowie, łatwy w obsłudze, katastrofalny w skutkach, gdy zawiodą.

Mosty bez zaufania próbują weryfikować, nie ufając nikomu. Lekkie klienty w łańcuchu, dowody zerowej wiedzy, optymistyczna weryfikacja. Idea: udowodnić, że transakcja w łańcuchu A rzeczywiście miała miejsce, sprawdzając obliczenia, a nie prosząc walidatora o jej potwierdzenie. Most Rainbow Bridge firmy NEAR robi to samo z lekkimi klientami. Są one wolniejsze i droższe w obsłudze. Ale niczyich kluczy nie da się ukraść, ponieważ nie ma kluczy do kradzieży.

Mosty federacyjne łagodzą różnicę. Axelar ma ponad 75 walidatorów Proof-of-Stake. Chainlink CCIP wykorzystuje swoją sieć Oracle oraz oddzielną Sieć Zarządzania Ryzykiem jako wyłącznik. Nie jest to jedna firma, ani też w pełni zdecentralizowana. To rozwiązanie pośrednie, w kierunku którego zmierzają największe poważne fundusze.

Prawie wszystko, co obecnie działa w środowisku produkcyjnym, znajduje się gdzieś pomiędzy zaufaniem a brakiem zaufania. Całkowity brak zaufania jest technicznie możliwy, ale kosztuje więcej i działa wolniej. Czyste zaufanie jest tanie i szybkie, a jego zerwanie ma miejsce w spektakularny sposób. Rynek dryfuje w kierunku modeli federacyjnych z możliwością redukcji udziałów i wielowarstwowym zabezpieczeniem, co wydaje się pragmatycznym rozwiązaniem, nawet jeśli nie jest to rozwiązanie ideologicznie czyste.

Historia ataków hakerskich: dlaczego mosty są największym celem ataków kryptowalutowych

Dlaczego hakerzy kochają mosty? Ponieważ mosty przechowują ogromne stosy zablokowanych tokenów w inteligentnych kontraktach. To jak napad na bankowy skarbiec, z tą różnicą, że skarbcem jest kod, a strażnikami klucze walidacyjne. Od 2020 roku ataki na mosty odpowiadają za ponad 2,5 miliarda dolarów skradzionych kryptowalut. To mniej więcej połowa wszystkich strat w DeFi w tym okresie. W 2022 roku ataki na mosty stanowiły 69% wszystkich strat w DeFi.

| Incydent | Data | Kwota utracona | Co poszło nie tak? |

|---|---|---|---|

| Sieć Poly | Sierpień 2021 | 611 milionów dolarów | Wadliwe uprawnienia inteligentnych kontraktów (zwrot środków przez White Hat) |

| Tunel czasoprzestrzenny | Luty 2022 | 320 milionów dolarów | Sfałszowane podpisy Solany, odkryto lukę, ale poprawka nie została wdrożona |

| Most Ronina | Marzec 2022 | 625 milionów dolarów | 5 z 9 kluczy walidatora zostało naruszonych za pomocą inżynierii społecznej |

| Horyzont Harmonii | Czerwiec 2022 | 100 milionów dolarów | Skradziono 2 z 5 kluczy multisig |

| Koczownik | Sierpień 2022 | 190 milionów dolarów | Błąd aktualizacji sprawił, że każda transakcja wydawała się zgodna z umową |

Co jest wspólnym mianownikiem? Małe zestawy kluczy. Ronin potrzebował 5 kluczy. Harmony potrzebował 2. To nie jest tajemnica kryptografii. To zły wybór pod względem bezpieczeństwa, który został wykorzystany przez osoby o dużych umiejętnościach socjotechnicznych. Hack Nomada był jeszcze głupszy: aktualizacja kodu dosłownie wyłączyła etap weryfikacji.

Po tym, jak rok 2022 tak mocno spalił, bezpieczeństwo mostów stało się o wiele poważniejsze. Obniżane stawki walidatorów, aktualizacje z blokadą czasową, nagrody za błędy, które faktycznie przynoszą realne pieniądze, wiele niezależnych audytów, dowód rezerw. Platforma CCIP Chainlink dodała dedykowaną Sieć Zarządzania Ryzykiem, która może zamrażać transfery, jeśli coś wygląda nie tak. Sytuacja się poprawiła. Nie jest idealna. Mosty koncentrują wartość w inteligentnych kontraktach, a to zawsze będzie przyciągać chętnych.

Główne mosty w 2025 r.: kto zarządza infrastrukturą

Rynek się skonsolidował. Garstka protokołów obsługuje większość wolumenu, a wszyscy inni walczą o resztki.

Portal (dawniej Wormhole) jest największy. Około 3,5 miliarda dolarów w TVL, ponad 60 połączonych sieci, opłaty około 0,0001 dolara za transfer. Po ataku hakerskim w 2022 roku odbudowali system od podstaw, dodając dodatkowe warstwy zabezpieczeń i od tamtej pory nie doszło do żadnego poważnego incydentu. Czy to dlatego, że zabezpieczenia są lepsze, czy dlatego, że nie padli ponownie ofiarą ataku, nikt nie wie na pewno.

Stargate działa na warstwie komunikacyjnej LayerZero. 370 milionów dolarów TVL. Główny argument sprzedaży: otrzymujesz natywne aktywa zamiast opakowanych tokenów. Ich ujednolicony model puli płynności oznacza, że most USDC z Ethereum do Arbitrum zapewnia prawdziwe USDC, a nie opakowany paragon.

Axelar (320 milionów dolarów TVL) zbudował cały swój produkt wokół ogólnego przekazywania komunikatów. Nie tylko poprzez przesyłanie tokenów, ale także pozwalając inteligentnym kontraktom w różnych łańcuchach na wzajemne wywoływanie się. Ponad 75 walidatorów Proof-of-Stake. Deweloperzy tworzący aplikacje wielołańcuchowe zazwyczaj je lubią.

Across (98 milionów dolarów TVL) to nowość oparta na intencjach. Mówisz: „Chcę 1000 USDC na Arbitrum”, a sieć przekaźników ściga się, aby zrealizować Twoje zlecenie. Średni czas realizacji: 2 sekundy. Współtworzyli z Uniswap standard ERC-7683, który staje się standardem w zakresie wyrażania intencji międzyłańcuchowych. Obecnie obsługuje go ponad 50 protokołów.

Chainlink CCIP to osobna kategoria. Nie jest to most, którego używa się do przesyłania tokenów osobistych. Raczej standard infrastrukturalny dla protokołów, które wymagają wbudowanej komunikacji międzyłańcuchowej w swoją architekturę. Sieć zarządzania ryzykiem (Risk Management Network) nałożona na tę platformę odróżnia ją od innych podejść.

Przykłady zastosowań mostów międzyłańcuchowych wykraczające poza transfery tokenów

Mosty zaczynały jako symboliczne promy. Teraz pełnią o wiele więcej funkcji.

Międzyłańcuchowe DeFi to oczywisty wybór. Trzymasz ETH w sieci głównej, łączysz je z Arbitrum, żeby uzyskać tańszy gaz, używasz tam protokołu pożyczkowego, a most wraca z powrotem. Strategie wielołańcuchowe były niemożliwe trzy lata temu. Teraz są rutyną.

NFT mogą również przekraczać łańcuchy. Portal przenosi NFT między sieciami. Ogólna warstwa przekazywania wiadomości może przenosić dowolne dane, nie tylko salda. To otwiera międzyłańcuchowe rynki NFT i międzyłańcuchowe zasoby gier.

DAO działające w wielu łańcuchach wykorzystują mosty do zarządzania. Głosowanie w Ethereum uruchamia egzekucję w Polygon. Operacje skarbowe są synchronizowane w łańcuchach. Obecnie jest to nisza, ale zyskuje na popularności wraz z rozwojem wielu łańcuchów DAO.

Stablecoiny mogą stać się w dłuższej perspektywie najbardziej wolumenowym przypadkiem użycia mostu. Circle stworzył CCTP specjalnie dla międzyłańcuchowych płatności USDC. Firma zbierająca płatności USDC w Solanie może rozliczać się w Ethereum bez opakowanych aktywów. Czyste, natywne, audytowalne. Wraz ze wzrostem płatności stablecoinami (a ich wzrost jest szybki), staje się to krytyczną infrastrukturą.

Ryzyko związane z mostami międzyłańcuchowymi dla użytkowników

Nawet po modernizacji zabezpieczeń po 2022 r. korzystanie z mostu niesie ze sobą pewne ryzyka, które powinieneś zrozumieć.

Błędy w inteligentnych kontraktach są nieodłączną cechą każdego protokołu działającego na kodzie. Mosty są szczególnie złożone, ponieważ wchodzą w interakcję z wieloma łańcuchami, z których każdy ma swoje własne dziwactwa. Audyt jednego łańcucha nie obejmuje pełnej interakcji między łańcuchami.

Ryzyko związane z aktywami w opakowaniu. Jeśli posiadasz wETH na Avalanche, a most Wormhole zostanie wyczerpany, Twój wETH może stracić pokrycie. Nadal istnieje jako token, ale nie ma już zablokowanego ETH na Ethereum. Posiadałbyś paragon za towary, które już nie istnieją.

Kompromitacja walidatorów. Nawet w przypadku mostów z ponad 75 walidatorami, skoordynowany atak na wystarczającą ich liczbę mógłby teoretycznie osłabić protokół. Im więcej walidatorów, tym trudniej to zrobić, ale „trudniejsze” nie oznacza „niemożliwe”.

Pojawia się ryzyko regulacyjne. Wraz ze wzrostem wolumenów transferów przez mosty, organy regulacyjne zwracają na nie uwagę. Transfery między łańcuchami mogą komplikować przestrzeganie przepisów AML, ponieważ środki przemieszczają się między jurysdykcjami i środowiskami blockchain. Ramy CARF OECD, wdrażane do 2026-2027 roku, prawdopodobnie wpłyną na sposób raportowania protokołów mostowych.

Dla użytkowników praktyczna rada jest prosta: nie twórz mostów o wiele droższych, niż jesteś gotów stracić. Używaj mostów z długą historią działania, wieloma audytami i aktywnymi nagrodami za błędy. Sprawdź, czy protokół mostu nie został wcześniej zhakowany i co z tym zrobiono. I zawsze, gdy to możliwe, korzystaj z mostów natywnych lub oficjalnych mostów L2 (takich jak most natywny Arbitrum), a nie z rozwiązań firm trzecich.