Понимание хеширования в технологии блокчейн

Криптографическая хэш-функция является одним из основных строительных блоков технологии блокчейна . Это математическая операция, которая берет входные данные, известные как «сообщение», и обрабатывает их с помощью алгоритма хэширования для генерации уникального хеша или хэш-вывода . Эта строка символов фиксированного размера, известная как хэш-значение , играет решающую роль в защите и организации данных в любой сети блокчейна .

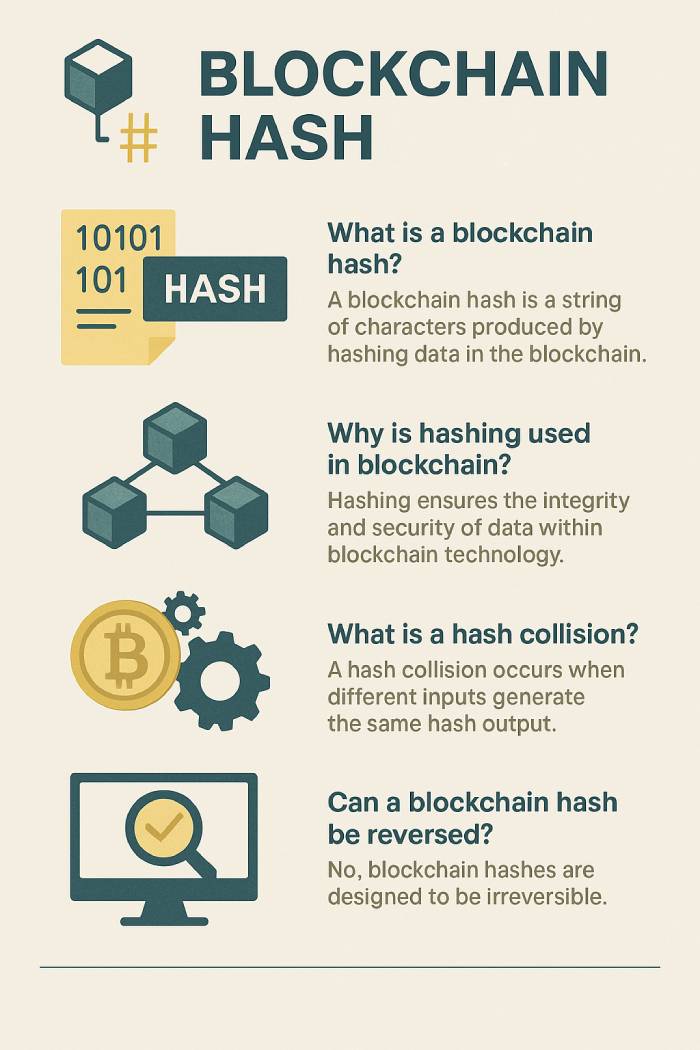

Что такое хэш-функция в блокчейне?

Функция хэширования обрабатывает входные данные любой длины и преобразует их в хэш-значение постоянной длины. Независимо от того, являются ли входные данные короткой фразой или массивным набором данных, функция сгенерирует хэш фиксированной длины. Эта предсказуемость и единообразие помогают создавать надежные цифровые отпечатки пальцев.

В современных системах, особенно в сетях блокчейнов , эти криптографические хэш-функции используются для хранения паролей, проверки данных и обеспечения безопасности транзакций. Когда вы регистрируетесь на веб-сайте, ваш пароль проходит через безопасный алгоритм хэширования , и сохраняется только хэш. Позже тот же алгоритм хэширования используется для проверки пароля во время входа в систему.

Для дальнейшего повышения защиты платформы часто добавляют случайный элемент, называемый «солью» перед хешированием. Это гарантирует, что идентичные пароли создают разные хэши , предотвращая атаки с помощью предварительно вычисленных радужных таблиц.

Роль хеширования в безопасности блокчейна

Хеширование поддерживает несколько основных функций безопасности блокчейна :

- Обнаружение подделки : если какие-либо данные в блоке изменяются, хэш-значение также изменяется. Поскольку каждый блок содержит хэш предыдущего блока , изменение одного блока влияет на всю цепочку. Это гарантирует, что любая подделка будет немедленно обнаружена.

- Проверка данных : сравнение текущего хэш-вывода блока с его оригиналом подтверждает целостность данных. В таких системах, как Bitcoin, это помогает гарантировать, что блоки остаются согласованными во всей сети блокчейнов .

- Последовательное связывание : каждый блок хранит хэш предыдущего блока , создавая непрерывную цепочку. Эта связь между блоками позволяет вести прозрачную хронологическую запись всей активности, содержащейся в блокчейне .

- Proof-of-Work и консенсус : в системах, использующих Proof-of-Work (PoW), майнеры соревнуются в решении сложных головоломок, которые включают создание допустимого хэш-вывода . Эта головоломка должна соответствовать определенным критериям, и ее решение позволяет майнерам добавлять новый блок. Это поддерживает децентрализацию и гарантирует, что ни одна сторона не контролирует сеть блокчейна .

Как работает алгоритм хеширования

Процесс хеширования состоит из следующих общих этапов:

- Обработка входных данных : будь то файл, данные транзакции или сообщение, они обрабатываются с помощью алгоритма хеширования .

- Генерация выходных данных : Результатом является уникальный хеш , цифровой отпечаток фиксированной длины.

- Хранение : это хеш-значение хранится вместе с исходными данными или в блокчейне , служа ссылкой, гарантирующей, что данные не изменились.

Этот процесс также усиливает системы паролей. Пароль пользователя хешируется, и во время аутентификации входные данные снова хешируются и сравниваются с сохраненным хеш-выходом .

Распространенные алгоритмы хеширования в блокчейне

В различных технологиях блокчейна используются несколько алгоритмов хеширования :

- SHA-256 (защищенный алгоритм хэширования 256 бит) : этот широко известный алгоритм используется в Bitcoin для создания выходного 256-битного хэша .

- Scrypt : Scrypt потребляет больше памяти, чем SHA-256. Он используется Litecoin и другими блокчейнами для предотвращения атак со стороны специализированного оборудования для майнинга.

- Ethash : собственный алгоритм Ethereum, Ethash, делает упор на устойчивость к памяти, чтобы противостоять майнингу с использованием ASIC и повысить справедливость при создании блоков.

- Equihash : используемый Zcash, Equihash — еще один устойчивый к ASIC алгоритм, который повышает децентрализацию.

Каждый алгоритм имеет свой собственный метод создания уникальных хешей и играет ключевую роль в обеспечении надежности блокчейна .

Устойчивость к коллизиям и ценность уникальных хэшей

Ключевой особенностью любой криптографической хеш-функции является устойчивость к коллизиям — маловероятность того, что два разных входа дадут одинаковый хеш-выход . Например, SHA-256 генерирует более 10^77 возможных выходов, что делает практически невозможным совпадение одного хеша с другим.

Хотя это математически возможно, вероятность возникновения коллизии настолько мала, что считается практически невозможной. Этот уровень гарантии поддерживает безопасность систем блокчейна и сохраняет доверие к каждому блоку , который содержит блокчейн .

Хэш-функции односторонние и безопасные

Алгоритмы хеширования необратимы. Это означает, что даже если кто-то знает выходной хеш , он не сможет определить исходный входной сигнал. Единственный теоретический метод взлома — это перебор всех комбинаций, пока не будет найдено совпадение. Но даже самым быстрым в мире суперкомпьютерам потребовалось бы огромное количество времени и энергии, чтобы обратить вспять единственное значение хеш-функции .

Это неотъемлемое свойство хэш-функций гарантирует, что данные остаются конфиденциальными и заслуживающими доверия. Сила и дизайн этих алгоритмов делают их неотъемлемой частью кибербезопасности и основой технологии блокчейн .

Плюсы и минусы хеширования в блокчейне

Плюсы:

- Высокая безопасность : хэш-функции обеспечивают надежную защиту данных и предотвращают несанкционированные изменения.

- Эффективность : Высокая скорость обработки позволяет быстро проверять данные и обновлять блокчейн.

- Целостность данных : простота обнаружения поддельных данных повышает доверие во всей сети блокчейн.

- Поддержка децентрализации : системы Proof-of-Work используют безопасное хеширование для механизмов консенсуса.

- Конфиденциальность : конфиденциальные данные можно надежно хранить и проверять, не раскрывая их содержание.

Минусы:

- Необратимость : хотя одностороннее хеширование повышает безопасность, оно также означает, что утерянные данные (например, пароли) не могут быть восстановлены.

- Вычислительные затраты : хеширование требует значительных затрат энергии и вычислительной мощности, особенно в блокчейнах PoW.

- Уязвимость к перебору : хотя это и сложно, при наличии достаточного количества времени и мощности хэши можно подобрать методом перебора.

- Зависимость от алгоритмов : если алгоритм хеширования сломан или устарел, системам необходимо быстро перейти на него, чтобы сохранить безопасность.

- Отсутствие встроенной функции исправления ошибок : хеширование не может обнаружить или исправить случайные ошибки ввода данных — оно только отмечает несоответствия.

Взвешивая эти факторы, разработчики и пользователи могут лучше понять сильные и слабые стороны интеграции хеш-функций в блокчейн-системы.

Мнения экспертов

По словам доктора Сары Лин, исследователя кибербезопасности в Массачусетском технологическом институте, «Криптографическое хеширование формирует основу целостности блокчейна. Без него не требующие доверия сети не смогли бы проверять данные децентрализованным образом».

Джон Карвер, технический директор ведущей блокчейн-компании, добавляет: «Выбор правильного алгоритма хеширования — это не только вопрос безопасности, но и долгосрочной жизнеспособности. Экосистеме блокчейна нужны алгоритмы, устойчивые к будущим угрозам, особенно квантовым вычислениям».

Между тем, Софи Мюллер, преподаватель и автор блокчейна, подчеркивает важность образования: «Многие пользователи ежедневно взаимодействуют с блокчейном, не понимая до конца, как хэш-функции защищают их данные. Устранение этого пробела в знаниях имеет важное значение для массового внедрения».

Заключение

В заключение, хеширование играет основополагающую роль в современных экосистемах блокчейнов, обеспечивая безопасность, прозрачность и доверие на децентрализованных платформах. Используя криптографические хеш-функции , разработчики могут гарантировать целостность данных, создавать безопасные механизмы аутентификации и поддерживать протоколы консенсуса, которые поддерживают работоспособность и устойчивость сети блокчейнов к взлому. Поскольку технология блокчейнов продолжает развиваться, освоение принципов хеш-функций останется необходимым для всех, кто занимается созданием, использованием или защитой децентрализованных систем.