آشنایی با هشینگ در فناوری بلاکچین

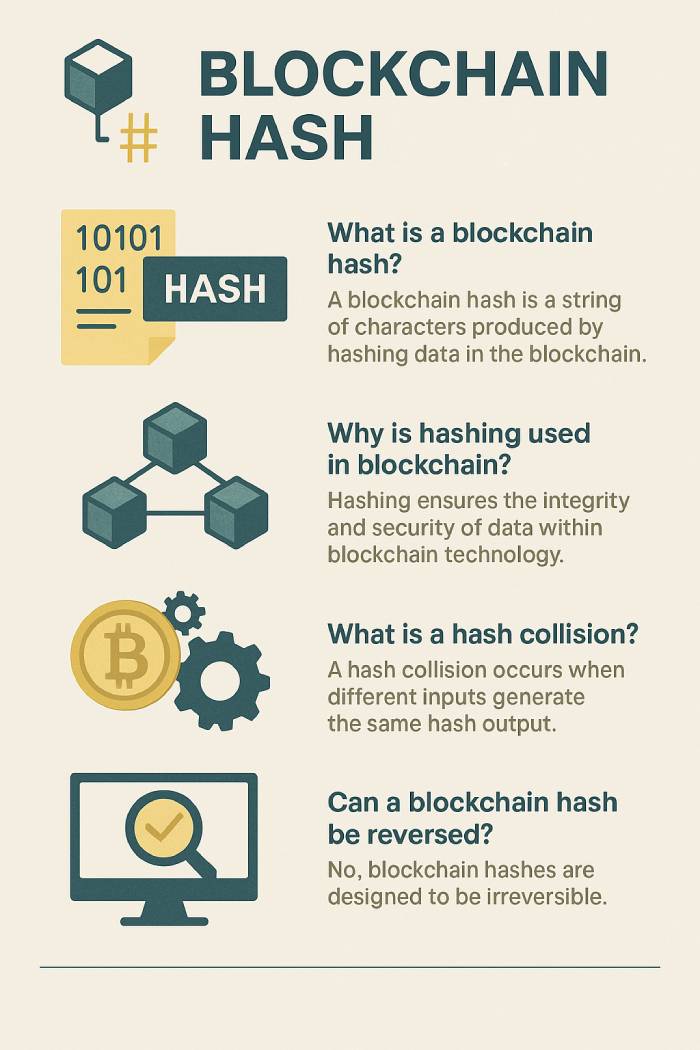

تابع هش رمزنگاری یکی از بلوکهای اصلی سازنده فناوری بلاکچین است. این یک عملیات ریاضی است که دادههای ورودی - که به عنوان "پیام" شناخته میشود - را دریافت کرده و آن را از طریق یک الگوریتم هشینگ پردازش میکند تا یک هش منحصر به فرد یا خروجی هش تولید کند. این رشته با اندازه ثابت از کاراکترها، که به عنوان مقدار هش شناخته میشود، نقش مهمی در ایمنسازی و سازماندهی دادهها در هر شبکه بلاکچین ایفا میکند.

تابع هش در بلاکچین چیست؟

یک تابع هش، ورودی با هر طولی را پردازش کرده و آن را به یک مقدار هش با طول ثابت تبدیل میکند. صرف نظر از اینکه ورودی یک عبارت کوتاه باشد یا یک مجموعه داده عظیم، این تابع یک هش با طول ثابت تولید میکند. این قابلیت پیشبینی و یکنواختی به ایجاد اثر انگشتهای دیجیتال قابل اعتماد کمک میکند.

در سیستمهای مدرن، به ویژه در شبکههای بلاکچین ، از این توابع هش رمزنگاری برای ذخیره رمزهای عبور، تأیید دادهها و ایمنسازی تراکنشها استفاده میشود. وقتی در یک وبسایت ثبتنام میکنید، رمز عبور شما از یک الگوریتم هش امن عبور داده میشود و فقط هش ذخیره میشود. بعداً، از همان الگوریتم هش برای تأیید رمز عبور هنگام ورود به سیستم استفاده میشود.

برای افزایش بیشتر حفاظت، پلتفرمها اغلب قبل از هش کردن، یک عنصر تصادفی به نام "نمک" اضافه میکنند. این تضمین میکند که رمزهای عبور یکسان، هشهای متفاوتی تولید میکنند و حملات جداول رنگینکمانی از پیش محاسبهشده را خنثی میکنند.

نقش هشینگ در امنیت بلاکچین

هشینگ از چندین عملکرد اساسی در امنیت بلاکچین پشتیبانی میکند:

- تشخیص دستکاری : اگر هر دادهای در یک بلوک تغییر کند، مقدار هش نیز تغییر میکند. از آنجایی که هر بلوک حاوی هش بلوک قبلی است، تغییر یک بلوک بر کل زنجیره تأثیر میگذارد. این امر تضمین میکند که هرگونه دستکاری فوراً آشکار میشود.

- تأیید دادهها : مقایسه خروجی هش فعلی یک بلوک با خروجی اصلی آن، یکپارچگی دادهها را تأیید میکند. در سیستمهایی مانند بیتکوین، این امر به اطمینان از ثابت ماندن بلوکها در کل شبکه بلاکچین کمک میکند.

- پیوند متوالی : هر بلوک، هش بلوک قبلی را ذخیره میکند و یک زنجیره ناگسستنی ایجاد میکند. این پیوند بین بلوکها امکان ثبت شفاف و زمانی تمام فعالیتهای موجود در بلاکچین را فراهم میکند.

- اثبات کار و اجماع : در سیستمهایی که از اثبات کار (PoW) استفاده میکنند، ماینرها برای حل معماهای پیچیدهای که شامل تولید یک خروجی هش معتبر است، با هم رقابت میکنند. این معما باید معیارهای خاصی را برآورده کند و حل آن به ماینرها اجازه میدهد تا یک بلوک جدید اضافه کنند. این امر عدم تمرکز را حفظ میکند و تضمین میکند که هیچ طرف واحدی شبکه بلاکچین را کنترل نمیکند.

نحوه عملکرد الگوریتم هشینگ

فرآیند هش کردن از این مراحل کلی پیروی میکند:

- پردازش ورودی : چه یک فایل، داده تراکنش یا یک پیام باشد، از طریق یک الگوریتم هشینگ پردازش میشود.

- تولید خروجی : نتیجه یک هش منحصر به فرد ، یک اثر انگشت دیجیتال با طول ثابت است.

- ذخیرهسازی : این مقدار هش به همراه دادههای اصلی یا درون بلاکچین ذخیره میشود و به عنوان مرجعی برای اطمینان از عدم تغییر دادهها عمل میکند.

این فرآیند همچنین سیستمهای رمز عبور را تقویت میکند. رمز عبور کاربر هش میشود و در حین احراز هویت، ورودی دوباره هش شده و با خروجی هش ذخیره شده مقایسه میشود.

الگوریتمهای هشینگ رایج در بلاکچین

چندین الگوریتم هشینگ در فناوریهای مختلف بلاکچین استفاده میشوند:

- SHA-256 (الگوریتم هش امن ۲۵۶ بیتی) : این الگوریتم که به طور گسترده مورد اعتماد است، در بیتکوین برای تولید خروجی هش ۲۵۶ بیتی استفاده میشود.

- اسکریپت (Scrypt) : این الگوریتم نسبت به SHA-256 حافظه بیشتری را مصرف میکند و توسط لایتکوین و سایر بلاکچینها برای جلوگیری از حملات سختافزارهای تخصصی استخراج استفاده میشود.

- Ethash : الگوریتم بومی اتریوم، Ethash، بر سختی حافظه تأکید دارد تا در برابر استخراج مبتنی بر ASIC مقاومت کند و عدالت را در ایجاد بلوک افزایش دهد.

- Equihash : Equihash که توسط Zcash استفاده میشود، یکی دیگر از الگوریتمهای مقاوم در برابر ASIC است که تمرکززدایی را افزایش میدهد.

هر الگوریتم روش خاص خود را برای تولید هشهای منحصر به فرد دارد و نقش کلیدی در تضمین قابلیت اطمینان بلاکچین ایفا میکند.

مقاومت در برابر برخورد و ارزش هشهای منحصر به فرد

یکی از ویژگیهای کلیدی هر تابع هش رمزنگاری ، مقاومت در برابر تصادم است - یعنی بعید بودن اینکه دو ورودی مختلف، خروجی هش یکسانی تولید کنند. برای مثال، SHA-256 بیش از 10^77 خروجی ممکن تولید میکند، که تقریباً غیرممکن میکند یک هش متفاوت با هش دیگر مطابقت داشته باشد.

اگرچه از نظر ریاضی امکانپذیر است، اما احتمال وقوع تصادم آنقدر کم است که عملاً غیرممکن تلقی میشود. این سطح از اطمینان، امنیت سیستمهای بلاکچین را پشتیبانی میکند و اعتماد به هر بلوکی را که بلاکچین در بر دارد، حفظ میکند.

توابع هش یک طرفه و امن هستند

الگوریتمهای هشینگ معکوسناپذیر هستند. این یعنی حتی اگر کسی خروجی هش را بداند، نمیتواند ورودی اصلی را تعیین کند. تنها روش نظری برای شکستن آن، جستجوی فراگیر است - امتحان کردن هر ترکیب تا زمانی که یک ترکیب منطبق پیدا شود. اما حتی سریعترین ابررایانههای جهان نیز برای معکوس کردن یک مقدار هش واحد به زمان و انرژی بسیار زیادی نیاز دارند.

این ویژگی ذاتی توابع هش تضمین میکند که دادهها محرمانه و قابل اعتماد باقی میمانند. قدرت و طراحی این الگوریتمها، آنها را به بخش اساسی امنیت سایبری و پایه و اساس فناوری بلاکچین تبدیل میکند.

مزایا و معایب هشینگ در بلاکچین

مزایا:

- امنیت بالا : توابع هش، محافظت قوی از دادهها را فراهم میکنند و از تغییرات غیرمجاز جلوگیری میکنند.

- کارایی : سرعت بالای پردازش، امکان تأیید سریع دادهها و بهروزرسانیهای بلاکچین را فراهم میکند.

- یکپارچگی دادهها : تشخیص آسان دادههای دستکاریشده، اعتماد را در سراسر شبکه بلاکچین افزایش میدهد.

- پشتیبانی از تمرکززدایی : سیستمهای اثبات کار برای مکانیسمهای اجماع به هشینگ امن متکی هستند.

- حریم خصوصی : دادههای حساس میتوانند به طور ایمن ذخیره و تأیید شوند بدون اینکه محتوای آنها فاش شود.

معایب:

- برگشتناپذیری : اگرچه هش یکطرفه امنیت را افزایش میدهد، اما به این معنی نیز هست که دادههای از دست رفته (مثلاً رمزهای عبور) قابل بازیابی نیستند.

- هزینههای محاسباتی : به خصوص در بلاکچینهای PoW، هشینگ به انرژی و قدرت محاسباتی قابل توجهی نیاز دارد.

- آسیبپذیری در برابر حملهی جستجوی فراگیر : اگرچه دشوار است، اما با صرف زمان و قدرت کافی، میتوان هشها را با حملهی جستجوی فراگیر (brute-force) مورد حمله قرار داد.

- وابستگی به الگوریتمها : اگر یک الگوریتم هشینگ خراب یا منسوخ شود، سیستمها باید به سرعت برای حفظ امنیت، به نسخه جدیدتر منتقل شوند.

- عدم وجود تصحیح خطای داخلی : هشینگ نمیتواند خطاهای تصادفی ورود دادهها را تشخیص یا تصحیح کند - فقط ناسازگاری را علامتگذاری میکند.

با سنجش این عوامل، توسعهدهندگان و کاربران میتوانند نقاط قوت و محدودیتهای ادغام توابع هش در سیستمهای بلاکچین را بهتر درک کنند.

نظرات کارشناسان

به گفته دکتر سارا لین، محقق امنیت سایبری در دانشگاه MIT، «هش رمزنگاریشده، ستون فقرات یکپارچگی بلاکچین را تشکیل میدهد. بدون آن، شبکههای بدون نیاز به اعتماد قادر به تأیید دادهها به شیوهای غیرمتمرکز نخواهند بود.»

جان کارور، مدیر ارشد فناوری در یک شرکت پیشرو در حوزه بلاکچین، اضافه میکند: «انتخاب الگوریتم هشینگ مناسب فقط مربوط به امنیت نیست - بلکه به پایداری بلندمدت نیز مربوط میشود. اکوسیستم بلاکچین به الگوریتمهایی نیاز دارد که در برابر تهدیدهای آینده، به ویژه محاسبات کوانتومی، مقاوم باشند.»

در همین حال، سوفی مولر، مربی و نویسنده بلاکچین، بر اهمیت آموزش تأکید میکند: «بسیاری از کاربران روزانه با بلاکچین سروکار دارند، بدون اینکه کاملاً بدانند توابع هش چگونه از دادههای آنها محافظت میکنند. پر کردن این شکاف دانش برای پذیرش گسترده ضروری است.»

نتیجهگیری

در نتیجه، هشینگ نقش اساسی در اکوسیستمهای بلاکچین مدرن ایفا میکند و امنیت، شفافیت و اعتماد را در پلتفرمهای غیرمتمرکز فراهم میکند. با استفاده از توابع هش رمزنگاری ، توسعهدهندگان میتوانند یکپارچگی دادهها را تضمین کنند، مکانیسمهای احراز هویت امن بسازند و از پروتکلهای اجماع پشتیبانی کنند که شبکه بلاکچین را کاربردی و مقاوم در برابر دستکاری نگه میدارند. با تکامل فناوری بلاکچین ، تسلط بر اصول توابع هش برای هر کسی که در ساخت، استفاده یا ایمنسازی سیستمهای غیرمتمرکز دخیل است، ضروری خواهد بود.