چگونه هش به امنیت فناوری بلاکچین کمک میکند؟

با رایجتر شدن تراکنشهای دیجیتال، نقض دادهها و خطرات سایبری اهمیت بیشتری پیدا میکنند. فناوری بلاکچین در قلب این تغییر جهانی به سمت سیستمهای غیرمتمرکز قرار دارد. اما چه چیزی بلاکچین را به بهترین رویکرد برای ایمن نگه داشتن دادهها تبدیل میکند؟ هش پاسخ این سوال است.

هش، که یک امضای دیجیتالی منحصر به فرد است که توسط یک تابع هش ساخته میشود، مهمترین بخش امنیت بلاکچین است. میتوانید آن را به عنوان اثر انگشتی در نظر بگیرید که نمایانگر گروهی از دادهها است. اگر سعی کنید ورودی اصلی را تغییر دهید، یک هش کاملاً جدید دریافت خواهید کرد، به این معنی که دادهها دیگر ایمن نیستند.

در این مقاله، در مورد اصول اولیه هشینگ در بلاکچین، چگونگی کمک توابع هش به ایمن نگه داشتن سیستمهای بلاکچین و نظرات کارشناسان و روندهای جهانی که نشان میدهد هشینگ بلاکچین صرفاً یک ویژگی نیست - بلکه هسته امنیت بلاکچین است، صحبت خواهیم کرد.

آشنایی با اصول هشینگ در بلاکچین

قبل از اینکه بتوانید هشها را در بلاکچین درک کنید، باید بدانید بلاکچین چیست. آن را به عنوان یک رکورد مشترک عظیم یا دفتر کل تصور کنید که در بسیاری از رایانهها در سراسر جهان نگهداری میشود. یک سیستم بلاکچین با سیستمهای معمولی متفاوت است زیرا دادهها را پخش میکند تا همه یک نسخه کامل داشته باشند.

هش، که کدی است که توسط یک مکانیسم هشینگ امن ایجاد میشود، در هر بلوک داده در یک بلاکچین وجود دارد. این مقادیر هش منحصر به فرد هستند و از محتوای بلوک ناشی میشوند. اگر حتی کوچکترین تغییری در دادههای ورودی ایجاد شود، یک هش اساساً متفاوت خواهد بود. SHA-256 و سایر توابع هش مورد استفاده در فناوری بلاکچین، مسائل ریاضی یک طرفه هستند. این بدان معناست که بازیابی ورودی اصلی از هش آن تقریباً غیرممکن است، که بخش بزرگی از چیزی است که بلاکچین را ایمن میکند.

اصول اولیه هشینگ بلاکچین:

- ثبات : دادههای ورودی یکسان، همیشه مقدار هش یکسانی تولید میکنند.

- حساسیت : تغییر حتی یک کاراکتر در دادهها، یک هش کاملاً متفاوت ایجاد میکند.

- برگشتناپذیری : شما نمیتوانید دادههای اصلی را از خروجی هش استنباط کنید.

این ویژگیها، هشها را به عناصر ضروری فناوری بلاکچین تبدیل کرده و یکپارچگی و امنیت بلاکچین را تضمین میکنند.

چگونه یک تابع هش به ایمنسازی فناوری بلاکچین کمک میکند؟

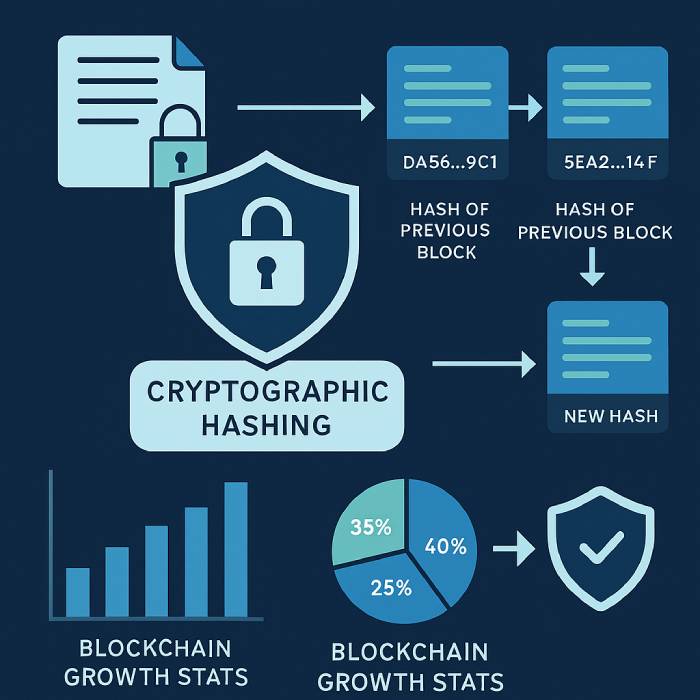

در یک شبکه بلاکچین، بلوکها از طریق هش بلوک قبلی به یکدیگر متصل میشوند. هر بلوک جدیدی که به بلاکچین اضافه میشود، حاوی هش خود و هش بلوک قبلی است. این طراحی، زنجیرهای را ایجاد میکند که در آن هر بلوک به بلوک قبلی خود متکی است.

هر زمان که کسی سعی در تغییر دادههای یک بلوک داشته باشد، هش آن بلوک تغییر میکند. پیوند به بلوک بعدی توسط آن تغییر که اکنون هش قدیمی را دارد، قطع میشود. برای پنهان کردن دستکاری، باید هش را در هر بلوک بعد از این بلوک تغییر دهید. این کار در یک شبکه بلاکچین فعال با صدها گره تقریباً غیرممکن است.

این مکانیسم همان چیزی است که بلاکچین را ایمن میکند. نحوهی کار آن به شرح زیر است:

- بلوک شامل موارد زیر است : داده ورودی، برچسب زمانی و هش آن بلوک.

- هش کردن بلوک : یک تابع هش این ورودی را پردازش میکند تا یک مقدار هش منحصر به فرد ایجاد کند.

- بلوک جدید به زنجیره : بلوک جدید شامل هش خود و هش بلوک قبلی است.

- محافظت در برابر دستکاری : هرگونه تغییر در دادهها منجر به ایجاد یک هش متفاوت میشود و به شبکه هشدار میدهد.

توابع هش مانند SHA-256 به دلیل قابلیت اطمینان و کارایی بالا، به طور گسترده در بلاکچین مورد استفاده قرار میگیرند. نتیجه - یک هش ۲۵۶ بیتی - نقش محوری در ایمنسازی فناوری بلاکچین ایفا میکند.

بینشهای تخصصی: نقش الگوریتمهای هش در امنیت بلاکچین

دکتر لیزا وو، محقق بلاکچین در دانشگاه MIT، میگوید: «هش فقط یک امضای دیجیتال نیست - بلکه یک قفل ریاضی است که از هر تراکنش در بلاکچین محافظت میکند. بدون آن، بلاکچین قابل اعتماد نخواهد بود.»

جیکوب هولت، مدیر ارشد فناوری ChainCore Solutions، تأکید میکند: «استفاده از توابع هش رمزنگاری تضمین میکند که هر بلوک در یک بلاکچین نه تنها شامل دادهها، بلکه شامل مدرکی دال بر منشأ و اصالت آن دادهها نیز باشد. این آیندهی یکپارچگی دادهها است.»

مزایای هشینگ بلاکچین در دنیای واقعی

دلایل مختلفی وجود دارد که چرا سازمانها بلاکچین و هشینگ امن را اتخاذ میکنند:

- امنیت بلاک چین : هشها بدون تأثیرگذاری بر هر بلوک بعدی، دستکاری را قابل تشخیص و عملاً غیرممکن میکنند.

- یکپارچگی دادهها : هر بلوک در یک بلاکچین حاوی یک هش است که محتوا را تأیید میکند و پیوستگی زنجیره را حفظ میکند.

- شفافیت و تمرکززدایی : هر کسی در شبکه به کل بلاکچین دسترسی دارد، که این امر باعث افزایش اعتماد و کاهش کلاهبرداری میشود.

- کارایی : سیستمهای بلاکچین نیاز به واسطهها را کاهش میدهند، هزینهها را کاهش میدهند و سرعت تراکنشها را افزایش میدهند.

- قابلیت ردیابی : هش هر بلوک، تاریخچه کاملی از هر دارایی یا عملی را تضمین میکند.

طبق دادههای سال ۲۰۲۵، بیش از ۵۶۰ میلیون نفر از خدمات بلاکچین استفاده میکنند. بیش از ۸۵ میلیون کیف پول بلاکچین فعال وجود دارد و شبکههای بزرگی مانند بیتکوین روزانه بیش از ۴۷۲۰۰۰ تراکنش را مدیریت میکنند. ترون روزانه بیش از ۸ میلیون تراکنش را مدیریت میکند. هشینگ امن مطمئناً بخش کلیدی زیرساخت دادههای فعلی است، زیرا بیش از ۸۰٪ از سازمانهای فورچون ۵۰۰ به نوعی از بلاکچین استفاده میکنند.

نگاهی به آینده: هشینگ امن چگونه ادامه خواهد یافت؟ ایمنسازی سیستمهای بلاکچین

روشهای هشینگ امنتر و بهبودیافتهتری برای ساخت بلاکچین آینده استفاده خواهند شد. توابع هش مانند SHA-256 همچنان برای ایمن نگه داشتن بلاکچین در برابر کلاهبرداری، اشتباهات و حملات سایبری بسیار مهم خواهند بود.

تا سال ۲۰۲۵، تراکنشهای روزانهی استیبل کوین به بیش از ۲۰ میلیارد دلار خواهد رسید و داراییهای توکنیزه شده در املاک و مستغلات و امور مالی رواج خواهند یافت. اهمیت هشینگ امن در حفظ اصالت دادهها با پیشرفت چارچوبهای نظارتی، اهمیت بیشتری پیدا خواهد کرد.

نتیجهگیری: چرا توابع هش هسته امنیت بلاکچین هستند؟

فناوری بلاکچین نحوه تفکر ما در مورد اعتماد و امنیت را تغییر داده است. هش در قلب همه چیز قرار دارد. هش با ایجاد یک مسیر دیجیتالی روشن، غیرقابل تغییر و قابل تأیید، فناوری بلاکچین را ایمنتر میکند.

بلاکچین سیستمی است که قابل تغییر نیست زیرا هش هر بلوک را به بلوک بعدی پیوند میدهد. در جامعهای که متمرکز نیست، این امر بلاکچین را به ابزاری امن و قابل اعتماد برای افراد تبدیل میکند تا اطلاعات را به اشتراک بگذارند، از مالکیت هر بلوک مطلع شوند و اعتماد ایجاد کنند.

هشینگ چیزی است که بلاکچین را ایمن نگه میدارد و عملکرد آن را تضمین میکند. هشینگ این کار را با ایجاد یک واکنش زنجیرهای انجام میدهد که بلاکچین را ایمن نگه میدارد.