Κατανόηση του Hashing στην τεχνολογία Blockchain

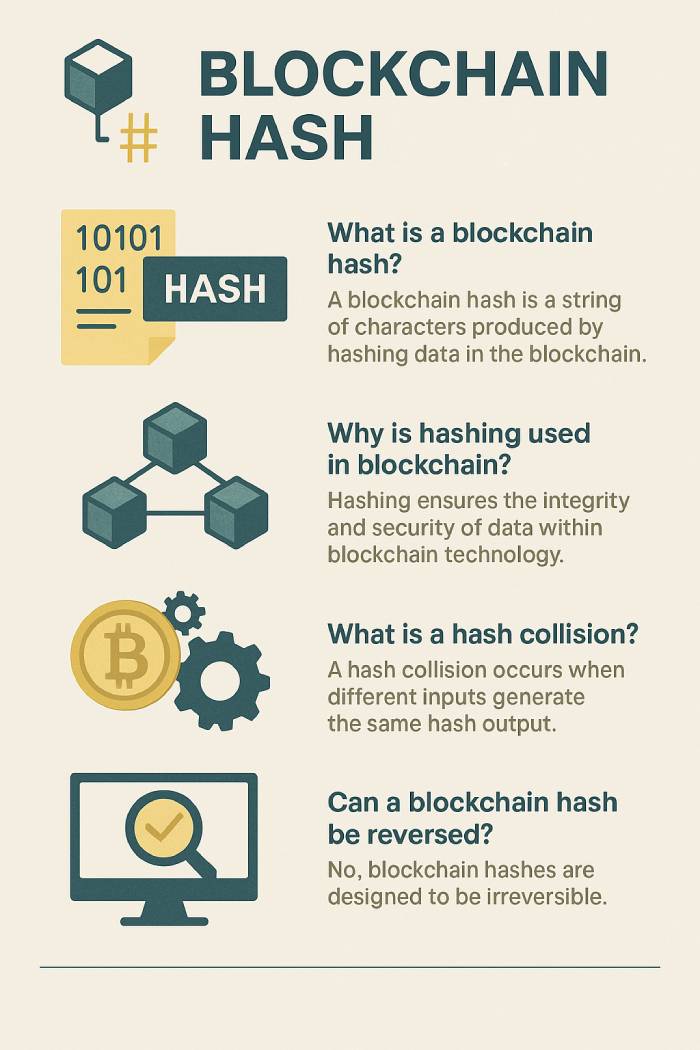

Μια κρυπτογραφική συνάρτηση κατακερματισμού είναι ένα από τα βασικά δομικά στοιχεία της τεχνολογίας blockchain . Είναι μια μαθηματική πράξη που λαμβάνει δεδομένα εισόδου—γνωστά ως «μήνυμα»—και τα επεξεργάζεται μέσω ενός αλγορίθμου κατακερματισμού για να δημιουργήσει ένα μοναδικό hash ή hash output . Αυτή η συμβολοσειρά χαρακτήρων σταθερού μεγέθους, γνωστή ως τιμή κατακερματισμού , παίζει κρίσιμο ρόλο στην ασφάλεια και την οργάνωση δεδομένων σε οποιοδήποτε δίκτυο blockchain .

Τι είναι μια συνάρτηση κατακερματισμού στο Blockchain;

Μια συνάρτηση κατακερματισμού επεξεργάζεται δεδομένα εισόδου οποιουδήποτε μήκους και τα μετατρέπει σε μια τιμή κατακερματισμού σταθερού μήκους. Ανεξάρτητα από το αν η είσοδος είναι μια σύντομη φράση ή ένα τεράστιο σύνολο δεδομένων, η συνάρτηση θα δημιουργήσει ένα κατακερματισμό σταθερού μήκους. Αυτή η προβλεψιμότητα και η ομοιομορφία βοηθούν στη δημιουργία αξιόπιστων ψηφιακών δακτυλικών αποτυπωμάτων.

Στα σύγχρονα συστήματα, ειδικά σε δίκτυα blockchain , αυτές οι κρυπτογραφικές συναρτήσεις κατακερματισμού χρησιμοποιούνται για την αποθήκευση κωδικών πρόσβασης, την επαλήθευση δεδομένων και την ασφάλεια των συναλλαγών. Όταν εγγράφεστε σε έναν ιστότοπο, ο κωδικός πρόσβασής σας διαβιβάζεται μέσω ενός ασφαλούς αλγορίθμου κατακερματισμού και αποθηκεύεται μόνο ο κατακερματισμός. Αργότερα, ο ίδιος αλγόριθμος κατακερματισμού χρησιμοποιείται για την επαλήθευση του κωδικού πρόσβασης κατά τη σύνδεση.

Για την περαιτέρω αύξηση της προστασίας, οι πλατφόρμες συχνά προσθέτουν ένα τυχαίο στοιχείο που ονομάζεται "salt" πριν από τον κατακερματισμό. Αυτό διασφαλίζει ότι οι ίδιοι κωδικοί πρόσβασης παράγουν διαφορετικά κατακερματίσματα , αποτρέποντας επιθέσεις από προ-υπολογισμένους πίνακες ουράνιου τόξου.

Ο Ρόλος του Hashing στην Ασφάλεια Blockchain

Το hashing υποστηρίζει αρκετές βασικές λειτουργίες στην ασφάλεια του blockchain :

- Ανίχνευση παραβίασης : Εάν αλλάξουν κάποια δεδομένα σε ένα μπλοκ, αλλάζει και η τιμή κατακερματισμού . Δεδομένου ότι κάθε μπλοκ περιέχει τον κατακερματισμό του προηγούμενου μπλοκ , η τροποποίηση ενός μπλοκ επηρεάζει ολόκληρη την αλυσίδα. Αυτό διασφαλίζει ότι οποιαδήποτε παραβίαση είναι άμεσα εμφανής.

- Επαλήθευση Δεδομένων : Η σύγκριση της τρέχουσας εξόδου κατακερματισμού ενός μπλοκ με την αρχική του επιβεβαιώνει την ακεραιότητα των δεδομένων. Σε συστήματα όπως το Bitcoin, αυτό βοηθά να διασφαλιστεί ότι τα μπλοκ παραμένουν συνεπή σε ολόκληρο το δίκτυο blockchain .

- Διαδοχική Σύνδεση : Κάθε μπλοκ αποθηκεύει το hash του προηγούμενου μπλοκ , δημιουργώντας μια αδιάσπαστη αλυσίδα. Αυτός ο σύνδεσμος μεταξύ των μπλοκ επιτρέπει μια διαφανή, χρονολογική καταγραφή όλης της δραστηριότητας που περιέχει το blockchain .

- Απόδειξη Εργασίας και Συναίνεση : Σε συστήματα που χρησιμοποιούν Απόδειξη Εργασίας (PoW), οι εξορύκτες ανταγωνίζονται για την επίλυση σύνθετων παζλ που περιλαμβάνουν την παραγωγή μιας έγκυρης εξόδου κατακερματισμού . Αυτό το παζλ πρέπει να πληροί συγκεκριμένα κριτήρια και η επίλυσή του επιτρέπει στους εξορύκτες να προσθέσουν ένα νέο μπλοκ. Αυτό διατηρεί την αποκέντρωση και διασφαλίζει ότι κανένα από τα δύο μέρη δεν ελέγχει το δίκτυο blockchain .

Πώς λειτουργεί ο αλγόριθμος κατακερματισμού

Η διαδικασία κατακερματισμού ακολουθεί τα παρακάτω γενικά βήματα:

- Επεξεργασία Εισόδου : Είτε πρόκειται για αρχείο, δεδομένα συναλλαγής είτε για μήνυμα, υποβάλλεται σε επεξεργασία μέσω ενός αλγορίθμου κατακερματισμού .

- Δημιουργία εξόδου : Το αποτέλεσμα είναι ένα μοναδικό hash , ένα ψηφιακό δακτυλικό αποτύπωμα σταθερού μήκους.

- Αποθήκευση : Αυτή η τιμή κατακερματισμού αποθηκεύεται με τα αρχικά δεδομένα ή εντός του blockchain , χρησιμεύοντας ως αναφορά για να διασφαλιστεί ότι τα δεδομένα δεν έχουν αλλάξει.

Αυτή η διαδικασία ενισχύει επίσης τα συστήματα κωδικών πρόσβασης. Ο κωδικός πρόσβασης ενός χρήστη κατακερματίζεται και, κατά τη διάρκεια του ελέγχου ταυτότητας, η είσοδος κατακερματίζεται ξανά και συγκρίνεται με την αποθηκευμένη έξοδο κατακερματισμού .

Κοινοί αλγόριθμοι κατακερματισμού στο Blockchain

Αρκετοί αλγόριθμοι κατακερματισμού χρησιμοποιούνται σε διαφορετικές τεχνολογίες blockchain :

- SHA-256 (Αλγόριθμος Ασφαλούς Κατακερματισμού 256-bit) : Αυτός ο ευρέως αξιόπιστος αλγόριθμος χρησιμοποιείται στο Bitcoin για την παραγωγή μιας εξόδου κατακερματισμού 256-bit.

- Scrypt : Μεγαλύτερης έντασης μνήμης από το SHA-256, το Scrypt χρησιμοποιείται από το Litecoin και άλλα blockchains για την αποτροπή επιθέσεων από εξειδικευμένο υλικό εξόρυξης.

- Ethash : Ο εγγενής αλγόριθμος του Ethereum, Ethash, δίνει έμφαση στη σκληρότητα μνήμης για να αντισταθεί στην εξόρυξη που βασίζεται σε ASIC και να αυξήσει τη δικαιοσύνη στη δημιουργία μπλοκ.

- Equihash : Χρησιμοποιείται από το Zcash, το Equihash είναι ένας άλλος αλγόριθμος ανθεκτικός σε ASIC που ενισχύει την αποκέντρωση.

Κάθε αλγόριθμος έχει τη δική του μέθοδο παραγωγής μοναδικών hashes και παίζει βασικό ρόλο στη διασφάλιση της αξιοπιστίας του blockchain .

Αντίσταση σε σύγκρουση και η αξία των μοναδικών κατακερματισμών

Ένα βασικό χαρακτηριστικό οποιασδήποτε κρυπτογραφικής συνάρτησης κατακερματισμού είναι η αντίσταση στις συγκρούσεις — η απιθανότητα δύο διαφορετικές είσοδοι να παράγουν την ίδια έξοδο κατακερματισμού . Για παράδειγμα, το SHA-256 παράγει πάνω από 10^77 πιθανές εξόδους, καθιστώντας σχεδόν αδύνατο για ένα διαφορετικό κατακερματισμό να ταιριάζει με ένα άλλο.

Ενώ είναι μαθηματικά εφικτό, οι πιθανότητες να συμβεί μια σύγκρουση είναι τόσο χαμηλές που θεωρούνται πρακτικά αδύνατες. Αυτό το επίπεδο διασφάλισης υποστηρίζει την ασφάλεια των συστημάτων blockchain και διατηρεί την εμπιστοσύνη σε κάθε μπλοκ που περιέχει το blockchain .

Οι συναρτήσεις κατακερματισμού είναι μονόδρομες και ασφαλείς

Οι αλγόριθμοι κατακερματισμού δεν είναι αντιστρέψιμοι. Αυτό σημαίνει ότι ακόμη και αν κάποιος γνωρίζει την έξοδο κατακερματισμού , δεν μπορεί να προσδιορίσει την αρχική είσοδο. Η μόνη θεωρητική μέθοδος για να την αποκρυπτογραφήσει κανείς είναι η ωμή βία—δοκιμάζοντας κάθε συνδυασμό μέχρι να βρεθεί μια αντιστοιχία. Αλλά ακόμη και οι ταχύτεροι υπερυπολογιστές στον κόσμο θα απαιτούσαν τεράστιο χρόνο και ενέργεια για να αντιστρέψουν μια μεμονωμένη τιμή κατακερματισμού .

Αυτή η εγγενής ιδιότητα των συναρτήσεων κατακερματισμού διασφαλίζει ότι τα δεδομένα παραμένουν εμπιστευτικά και αξιόπιστα. Η ισχύς και ο σχεδιασμός αυτών των αλγορίθμων τους καθιστούν ουσιαστικό μέρος της κυβερνοασφάλειας και το θεμέλιο της τεχνολογίας blockchain .

Πλεονεκτήματα και μειονεκτήματα του κατακερματισμού στο Blockchain

Πλεονεκτήματα:

- Υψηλή ασφάλεια : Οι συναρτήσεις κατακερματισμού παρέχουν ισχυρή προστασία για τα δεδομένα και αποτρέπουν μη εξουσιοδοτημένες τροποποιήσεις.

- Αποδοτικότητα : Οι υψηλές ταχύτητες επεξεργασίας επιτρέπουν την γρήγορη επαλήθευση δεδομένων και τις ενημερώσεις blockchain.

- Ακεραιότητα Δεδομένων : Η εύκολη ανίχνευση παραποιημένων δεδομένων ενισχύει την εμπιστοσύνη σε όλο το δίκτυο blockchain.

- Υποστήριξη Αποκέντρωσης : Τα συστήματα Proof-of-Work βασίζονται σε ασφαλή κατακερματισμό (hashing) για μηχανισμούς συναίνεσης.

- Απόρρητο : Τα ευαίσθητα δεδομένα μπορούν να αποθηκευτούν και να επικυρωθούν με ασφάλεια χωρίς να αποκαλυφθεί το περιεχόμενό τους.

Μειονεκτήματα:

- Μη αναστρεψιμότητα : Ενώ η μονόδρομη κατακερματισμός προσθέτει ασφάλεια, σημαίνει επίσης ότι τα χαμένα δεδομένα (π.χ., κωδικοί πρόσβασης) δεν μπορούν να ανακτηθούν.

- Υπολογιστικό Κόστος : Ειδικά στα blockchains PoW, ο κατακερματισμός απαιτεί σημαντική ενέργεια και υπολογιστική ισχύ.

- Ευπάθεια στην ωμή βία : Αν και δύσκολο, δεδομένου του επαρκούς χρόνου και ισχύος, τα hashes μπορούν να υποστούν ωμή βία.

- Εξάρτηση από αλγόριθμους : Εάν ένας αλγόριθμος κατακερματισμού είναι χαλασμένος ή δεν χρησιμοποιείται πλέον, τα συστήματα πρέπει να πραγματοποιήσουν γρήγορη μετάβαση για να διατηρήσουν την ασφάλεια.

- Χωρίς ενσωματωμένη διόρθωση σφαλμάτων : Το hashing δεν μπορεί να ανιχνεύσει ή να διορθώσει τυχαία σφάλματα εισαγωγής δεδομένων—μόνο επισημαίνει ασυνέπεια.

Ζυγίζοντας αυτούς τους παράγοντες, οι προγραμματιστές και οι χρήστες μπορούν να κατανοήσουν καλύτερα τα πλεονεκτήματα και τους περιορισμούς της ενσωμάτωσης συναρτήσεων κατακερματισμού σε συστήματα blockchain.

Γνώμες Ειδικών

Σύμφωνα με τη Δρ. Sarah Lin, ερευνήτρια κυβερνοασφάλειας στο MIT, «Το κρυπτογραφικό hashing αποτελεί τη ραχοκοκαλιά της ακεραιότητας του blockchain. Χωρίς αυτό, τα δίκτυα χωρίς εμπιστοσύνη δεν θα ήταν σε θέση να επαληθεύσουν δεδομένα με αποκεντρωμένο τρόπο».

Ο John Carver, CTO σε μια κορυφαία εταιρεία blockchain, προσθέτει: «Η επιλογή του σωστού αλγορίθμου κατακερματισμού δεν αφορά μόνο την ασφάλεια — αφορά και τη μακροπρόθεσμη βιωσιμότητα. Το οικοσύστημα blockchain χρειάζεται αλγόριθμους που είναι ανθεκτικοί σε μελλοντικές απειλές, ειδικά στην κβαντική υπολογιστική».

Εν τω μεταξύ, η Sophie Müller, εκπαιδεύτρια και συγγραφέας blockchain, τονίζει τη σημασία της εκπαίδευσης: «Πολλοί χρήστες ασχολούνται με το blockchain καθημερινά χωρίς να κατανοούν πλήρως πώς οι συναρτήσεις κατακερματισμού προστατεύουν τα δεδομένα τους. Η γεφύρωση αυτού του κενού γνώσης είναι απαραίτητη για τη μαζική υιοθέτηση».

Σύναψη

Συμπερασματικά, το hashing παίζει θεμελιώδη ρόλο στα σύγχρονα οικοσυστήματα blockchain, επιτρέποντας την ασφάλεια, τη διαφάνεια και την εμπιστοσύνη σε όλες τις αποκεντρωμένες πλατφόρμες. Αξιοποιώντας κρυπτογραφικές συναρτήσεις κατακερματισμού , οι προγραμματιστές μπορούν να διασφαλίσουν την ακεραιότητα των δεδομένων, να δημιουργήσουν ασφαλείς μηχανισμούς ελέγχου ταυτότητας και να υποστηρίξουν πρωτόκολλα συναίνεσης που διατηρούν το δίκτυο blockchain λειτουργικό και ανθεκτικό σε παραβιάσεις. Καθώς η τεχνολογία blockchain συνεχίζει να εξελίσσεται, η κατανόηση των αρχών των συναρτήσεων κατακερματισμού θα παραμείνει απαραίτητη για όποιον εμπλέκεται στην κατασκευή, τη χρήση ή την ασφάλεια αποκεντρωμένων συστημάτων.