ब्लॉकचेन प्रौद्योगिकी में हैशिंग को समझना

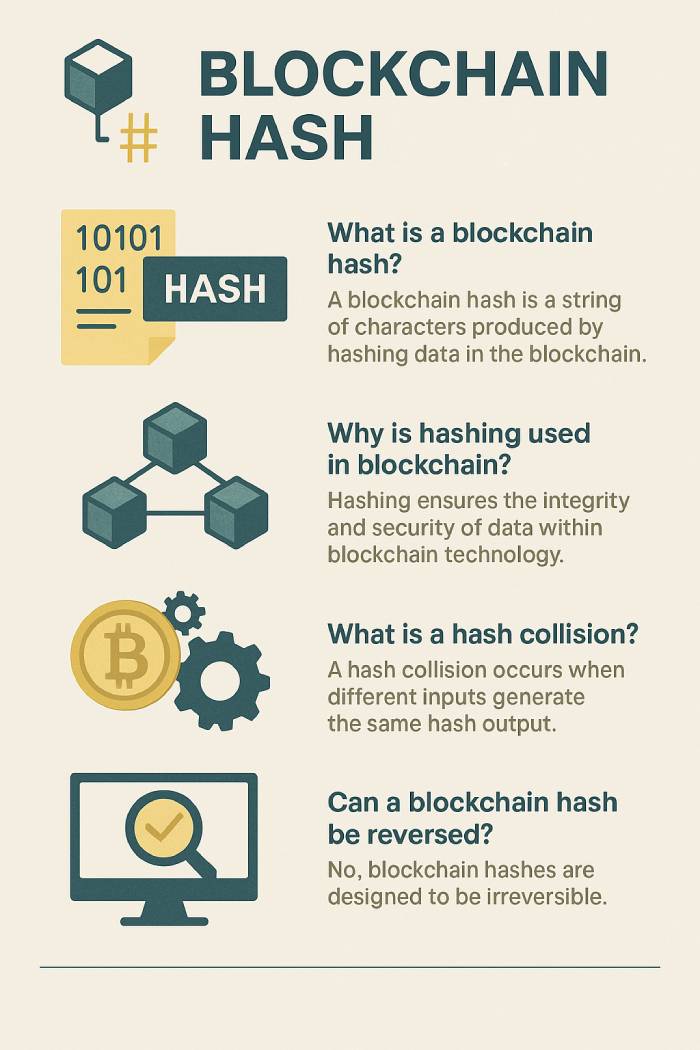

क्रिप्टोग्राफ़िक हैश फ़ंक्शन ब्लॉकचेन तकनीक के मुख्य निर्माण खंडों में से एक है। यह एक गणितीय ऑपरेशन है जो इनपुट डेटा लेता है - जिसे "संदेश" के रूप में जाना जाता है - और एक अद्वितीय हैश या हैश आउटपुट उत्पन्न करने के लिए इसे हैशिंग एल्गोरिदम के माध्यम से संसाधित करता है। वर्णों की यह निश्चित-आकार की स्ट्रिंग, जिसे हैश मान के रूप में जाना जाता है, किसी भी ब्लॉकचेन नेटवर्क में डेटा को सुरक्षित और व्यवस्थित करने में महत्वपूर्ण भूमिका निभाती है।

ब्लॉकचेन में हैश फ़ंक्शन क्या है?

हैश फ़ंक्शन किसी भी लंबाई के इनपुट को प्रोसेस करता है और उसे एक सुसंगत-लंबाई वाले हैश मान में बदल देता है। चाहे इनपुट छोटा वाक्यांश हो या विशाल डेटासेट, फ़ंक्शन एक निश्चित लंबाई का हैश उत्पन्न करेगा। यह पूर्वानुमान और एकरूपता विश्वसनीय डिजिटल फ़िंगरप्रिंट बनाने में मदद करती है।

आधुनिक प्रणालियों में, विशेष रूप से ब्लॉकचेन नेटवर्क के भीतर, इन क्रिप्टोग्राफ़िक हैश फ़ंक्शन का उपयोग पासवर्ड संग्रहीत करने, डेटा सत्यापित करने और लेनदेन को सुरक्षित करने के लिए किया जाता है। जब आप किसी वेबसाइट पर साइन अप करते हैं, तो आपका पासवर्ड एक सुरक्षित हैश एल्गोरिथ्म से होकर गुजरता है, और केवल हैश संग्रहीत किया जाता है। बाद में, लॉगिन के दौरान पासवर्ड को सत्यापित करने के लिए उसी हैशिंग एल्गोरिथ्म का उपयोग किया जाता है।

सुरक्षा को और बढ़ाने के लिए, प्लेटफ़ॉर्म अक्सर हैशिंग से पहले "साल्ट" नामक एक यादृच्छिक तत्व जोड़ते हैं। यह सुनिश्चित करता है कि समान पासवर्ड अलग-अलग हैश उत्पन्न करते हैं, जिससे प्रीकंप्यूटेड रेनबो टेबल से होने वाले हमलों को रोका जा सकता है।

ब्लॉकचेन सुरक्षा में हैशिंग की भूमिका

हैशिंग ब्लॉकचेन सुरक्षा में कई आवश्यक कार्यों का समर्थन करता है:

- छेड़छाड़ का पता लगाना : यदि किसी ब्लॉक में कोई डेटा बदलता है, तो हैश मान भी बदल जाता है। चूंकि प्रत्येक ब्लॉक में पिछले ब्लॉक का हैश होता है, इसलिए एक ब्लॉक को संशोधित करने से पूरी चेन प्रभावित होती है। इससे यह सुनिश्चित होता है कि किसी भी तरह की छेड़छाड़ तुरंत स्पष्ट हो जाती है।

- डेटा सत्यापन : किसी ब्लॉक के वर्तमान हैश आउटपुट की तुलना उसके मूल से करने से डेटा की अखंडता की पुष्टि होती है। बिटकॉइन जैसी प्रणालियों में, यह सुनिश्चित करने में मदद करता है कि ब्लॉक पूरे ब्लॉकचेन नेटवर्क में सुसंगत रहें।

- अनुक्रमिक लिंकिंग : प्रत्येक ब्लॉक पिछले ब्लॉक के हैश को संग्रहीत करता है, जिससे एक अटूट श्रृंखला बनती है। ब्लॉकों के बीच यह लिंक ब्लॉकचेन में मौजूद सभी गतिविधियों का पारदर्शी, कालानुक्रमिक रिकॉर्ड रखने की अनुमति देता है।

- प्रूफ-ऑफ-वर्क और सहमति : प्रूफ-ऑफ-वर्क (PoW) का उपयोग करने वाली प्रणालियों में, खनिक जटिल पहेलियों को हल करने के लिए प्रतिस्पर्धा करते हैं जिसमें एक वैध हैश आउटपुट का उत्पादन करना शामिल होता है। इस पहेली को विशिष्ट मानदंडों को पूरा करना चाहिए, और इसे हल करने से खनिकों को एक नया ब्लॉक जोड़ने की अनुमति मिलती है। यह विकेंद्रीकरण को बनाए रखता है और यह सुनिश्चित करता है कि कोई भी एकल पार्टी ब्लॉकचेन नेटवर्क को नियंत्रित नहीं करती है।

हैशिंग एल्गोरिदम कैसे काम करता है

हैशिंग की प्रक्रिया इन सामान्य चरणों का पालन करती है:

- इनपुट प्रोसेसिंग : चाहे वह कोई फ़ाइल हो, लेनदेन डेटा हो या कोई संदेश हो, यह हैशिंग एल्गोरिदम के माध्यम से संसाधित होता है।

- आउटपुट जनरेशन : परिणाम एक अद्वितीय हैश , एक निश्चित लंबाई वाला डिजिटल फिंगरप्रिंट होता है।

- भंडारण : यह हैश मान मूल डेटा के साथ या ब्लॉकचेन के भीतर संग्रहीत किया जाता है, जो यह सुनिश्चित करने के लिए संदर्भ के रूप में कार्य करता है कि डेटा में कोई परिवर्तन नहीं हुआ है।

यह प्रक्रिया पासवर्ड सिस्टम को भी मजबूत बनाती है। उपयोगकर्ता का पासवर्ड हैश किया जाता है, और प्रमाणीकरण के दौरान, इनपुट को फिर से हैश किया जाता है और संग्रहीत हैश आउटपुट से तुलना की जाती है।

ब्लॉकचेन में सामान्य हैशिंग एल्गोरिदम

विभिन्न ब्लॉकचेन प्रौद्योगिकियों में कई हैशिंग एल्गोरिदम का उपयोग किया जाता है:

- SHA-256 (सिक्योर हैश एल्गोरिथम 256-बिट) : इस व्यापक रूप से विश्वसनीय एल्गोरिथम का उपयोग बिटकॉइन में 256-बिट हैश आउटपुट उत्पन्न करने के लिए किया जाता है।

- स्क्रिप्ट : SHA-256 की तुलना में अधिक मेमोरी-गहन, स्क्रिप्ट का उपयोग लाइटकॉइन और अन्य ब्लॉकचेन द्वारा विशेष खनन हार्डवेयर से हमलों को रोकने के लिए किया जाता है।

- इथैश : एथेरियम का मूल एल्गोरिथ्म, इथैश, एएसआईसी-आधारित खनन का विरोध करने और ब्लॉक निर्माण में निष्पक्षता बढ़ाने के लिए मेमोरी-कठोरता पर जोर देता है।

- इक्विहैश : ज़ेकैश द्वारा प्रयुक्त इक्विहैश एक अन्य एएसआईसी-प्रतिरोधी एल्गोरिथम है जो विकेंद्रीकरण को बढ़ाता है।

प्रत्येक एल्गोरिथ्म में अद्वितीय हैश बनाने की अपनी विधि होती है और ब्लॉकचेन की विश्वसनीयता सुनिश्चित करने में महत्वपूर्ण भूमिका निभाती है।

टकराव प्रतिरोध और अद्वितीय हैश का मूल्य

किसी भी क्रिप्टोग्राफ़िक हैश फ़ंक्शन की एक प्रमुख विशेषता टकराव प्रतिरोध है - यह असंभवता कि दो अलग-अलग इनपुट एक ही हैश आउटपुट उत्पन्न करते हैं। उदाहरण के लिए, SHA-256 10^77 से अधिक संभावित आउटपुट उत्पन्न करता है, जिससे एक अलग हैश का दूसरे से मेल खाना लगभग असंभव हो जाता है।

जबकि यह गणितीय रूप से संभव है, टकराव की संभावना इतनी कम है कि इसे व्यावहारिक रूप से असंभव माना जाता है। आश्वासन का यह स्तर ब्लॉकचेन सिस्टम की सुरक्षा का समर्थन करता है और ब्लॉकचेन में मौजूद हर ब्लॉक में भरोसा बनाए रखता है।

हैश फ़ंक्शन एकतरफ़ा और सुरक्षित हैं

हैशिंग एल्गोरिदम गैर-उलटाने योग्य हैं। इसका मतलब है कि भले ही कोई हैश आउटपुट जानता हो, लेकिन वह मूल इनपुट का पता नहीं लगा सकता। इसे तोड़ने का एकमात्र सैद्धांतिक तरीका क्रूर बल है - जब तक कोई मिलान न मिल जाए तब तक हर संयोजन की कोशिश करना। लेकिन दुनिया के सबसे तेज़ सुपरकंप्यूटर को भी एक हैश मान को उलटने के लिए बहुत ज़्यादा समय और ऊर्जा की ज़रूरत होगी।

हैश फ़ंक्शन की यह अंतर्निहित संपत्ति यह सुनिश्चित करती है कि डेटा गोपनीय और भरोसेमंद बना रहे। इन एल्गोरिदम की ताकत और डिज़ाइन उन्हें साइबर सुरक्षा और ब्लॉकचेन तकनीक की नींव का एक अनिवार्य हिस्सा बनाते हैं।

ब्लॉकचेन में हैशिंग के पक्ष और विपक्ष

लाभ:

- उच्च सुरक्षा : हैश फ़ंक्शन डेटा के लिए मजबूत सुरक्षा प्रदान करते हैं और अनधिकृत संशोधनों को रोकते हैं।

- दक्षता : तीव्र प्रसंस्करण गति त्वरित डेटा सत्यापन और ब्लॉकचेन अपडेट की अनुमति देती है।

- डेटा अखंडता : छेड़छाड़ किए गए डेटा का आसानी से पता लगाने से ब्लॉकचेन नेटवर्क में विश्वास बढ़ता है।

- विकेंद्रीकरण समर्थन : प्रूफ-ऑफ-वर्क प्रणालियां सहमति तंत्र के लिए सुरक्षित हैशिंग पर निर्भर करती हैं।

- गोपनीयता : संवेदनशील डेटा को उसकी सामग्री का खुलासा किए बिना सुरक्षित रूप से संग्रहीत और सत्यापित किया जा सकता है।

दोष:

- अपरिवर्तनीयता : जबकि एकतरफा हैशिंग सुरक्षा बढ़ाती है, इसका यह भी अर्थ है कि खोया हुआ डेटा (जैसे, पासवर्ड) पुनः प्राप्त नहीं किया जा सकता।

- कम्प्यूटेशनल लागत : विशेष रूप से PoW ब्लॉकचेन में, हैशिंग के लिए महत्वपूर्ण ऊर्जा और कंप्यूटिंग शक्ति की आवश्यकता होती है।

- ब्रूट फोर्स के प्रति संवेदनशीलता : यद्यपि यह कठिन है, लेकिन पर्याप्त समय और शक्ति होने पर हैश को ब्रूट फोर्स के द्वारा प्रयोग किया जा सकता है।

- एल्गोरिदम पर निर्भरता : यदि कोई हैशिंग एल्गोरिदम टूटा हुआ या अप्रचलित है, तो सुरक्षा बनाए रखने के लिए सिस्टम को शीघ्रता से परिवर्तन करना होगा।

- कोई अंतर्निहित त्रुटि सुधार नहीं : हैशिंग आकस्मिक डेटा प्रविष्टि त्रुटियों का पता नहीं लगा सकता है या उन्हें सुधार नहीं सकता है - यह केवल असंगतता को चिह्नित करता है।

इन कारकों पर विचार करके, डेवलपर्स और उपयोगकर्ता ब्लॉकचेन प्रणालियों में हैश फ़ंक्शन को एकीकृत करने की शक्तियों और सीमाओं को बेहतर ढंग से समझ सकते हैं।

विशेषज्ञ की राय

एमआईटी में साइबर सुरक्षा शोधकर्ता डॉ. सारा लिन के अनुसार, "क्रिप्टोग्राफ़िक हैशिंग ब्लॉकचेन अखंडता की रीढ़ है। इसके बिना, भरोसेमंद नेटवर्क विकेंद्रीकृत तरीके से डेटा को सत्यापित करने में सक्षम नहीं होंगे।"

एक प्रमुख ब्लॉकचेन फर्म के सीटीओ जॉन कार्वर कहते हैं: "सही हैशिंग एल्गोरिदम चुनना सिर्फ़ सुरक्षा के बारे में नहीं है - यह दीर्घकालिक व्यवहार्यता के बारे में भी है। ब्लॉकचेन पारिस्थितिकी तंत्र को ऐसे एल्गोरिदम की ज़रूरत है जो भविष्य के खतरों, ख़ास तौर पर क्वांटम कंप्यूटिंग के लिए लचीले हों।"

इस बीच, ब्लॉकचेन शिक्षक और लेखिका सोफी मुलर शिक्षा के महत्व पर जोर देती हैं: "कई उपयोगकर्ता प्रतिदिन ब्लॉकचेन से जुड़ते हैं, लेकिन पूरी तरह से यह नहीं समझते कि हैश फ़ंक्शन उनके डेटा की सुरक्षा कैसे करते हैं। बड़े पैमाने पर अपनाने के लिए इस ज्ञान अंतर को पाटना आवश्यक है।"

निष्कर्ष

निष्कर्ष में, हैशिंग आधुनिक ब्लॉकचेन पारिस्थितिकी तंत्र में एक आधारभूत भूमिका निभाता है, जो विकेंद्रीकृत प्लेटफ़ॉर्म पर सुरक्षा, पारदर्शिता और विश्वास को सक्षम बनाता है। क्रिप्टोग्राफ़िक हैश फ़ंक्शन का लाभ उठाकर, डेवलपर्स डेटा अखंडता सुनिश्चित कर सकते हैं, सुरक्षित प्रमाणीकरण तंत्र बना सकते हैं, और सर्वसम्मति प्रोटोकॉल का समर्थन कर सकते हैं जो ब्लॉकचेन नेटवर्क को कार्यात्मक और छेड़छाड़-प्रतिरोधी बनाए रखते हैं। जैसे-जैसे ब्लॉकचेन तकनीक विकसित होती जा रही है, विकेंद्रीकृत प्रणालियों के निर्माण, उपयोग या सुरक्षा में शामिल किसी भी व्यक्ति के लिए हैश फ़ंक्शन के सिद्धांतों में महारत हासिल करना आवश्यक बना रहेगा।