ما هي عملية الاحتيال في العملات الرقمية المعروفة باسم "هوني بوت"؟ دليل العقود الذكية على منصة إيثيريوم

تخيّل متجرًا. متجرًا صغيرًا. يأخذ نقودك، يُعطيك إيصالًا، ويبتسم. ثم يُغلق الباب بهدوء. كل ما على الرفوف ملكك، من الناحية النظرية. لكنك لا تستطيع الخروج بأي شيء. هذه صورة واحدة لعملية احتيال في العملات الرقمية. وفي عام 2025، كان عشرات الآلاف من هذه العمليات الخادعة مُفعّلة على البلوك تشين في أي لحظة، مُنتشرة عبر منصات التداول اللامركزية، مُخبأة داخل أكواد عقود ذكية خبيثة لا يقرأها أحد.

ربما لم تسمع بهذا المصطلح من قبل. لا بأس. بمجرد أن تتعلمه، ستلاحظه في كل مكان. العملة الرقمية التي ترتفع قيمتها بنسبة 400% في يوم أربعاء عشوائي مع 2000 مشترٍ وصفر بائعين. المحفظة التي يراسلك أحدهم بشأنها قائلاً: "هل يمكنك مساعدتي في سحب هذه الأموال؟". العملة التي غرد عنها أحد المشاهير قبل 10 ثوانٍ من ارتفاع سعرها بشكل حاد. بعض هذه العملات فخاخ، وبعضها الآخر ليس كذلك. يهدف هذا الدليل إلى تعليمك كيفية التمييز بينها، دون الحاجة إلى خلفية برمجية.

تحقق من حجم التداول أولاً. يشير تقرير Chainalysis لعام 2026 حول جرائم العملات الرقمية إلى أن عناوين العملات الرقمية غير المشروعة جمعت 154 مليار دولار في عام 2025، بزيادة قدرها 162% على أساس سنوي. بينما قدّر تقرير مكتب التحقيقات الفيدرالي لعام 2025 حول جرائم الإنترنت حجم الاحتيال في العملات الرقمية بـ 11.366 مليار دولار، منها 7.2 مليار دولار من عمليات الاحتيال الاستثماري. تُعدّ عمليات النصب والاحتيال جزءًا كبيرًا من كلا الرقمين. وهي شائعة يوميًا على منصات إيثيريوم، وبيس، وبي إن بي. لذا، دعني أوضح لك أين يكمن هذا الفخ، وما هي الإجراءات الأساسية التي يجب عليك اتخاذها لتجنب الوقوع فيه.

ما هو "مصيدة العسل" في عالم العملات الرقمية؟ نظرة للمبتدئين

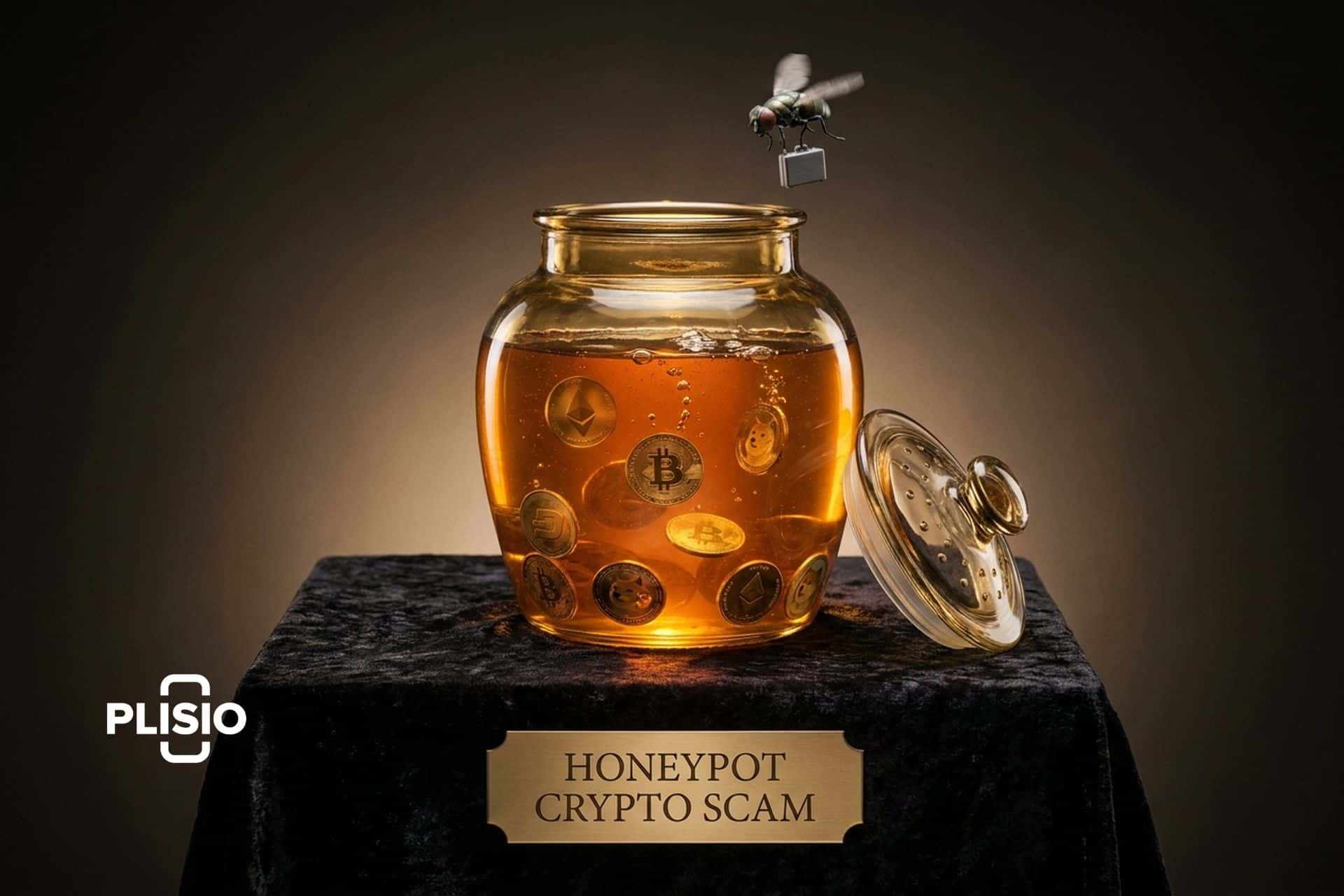

المصيدة هي أي فخ في عالم العملات الرقمية يبدو كفرصة عادية، ولكنه مصمم بحيث لا يمكنك سحب أموالك. يُستمد الاسم من فكرة الشيء الجميل المعروض لجذب الذباب. في عالم العملات الرقمية، يكون هذا الشيء الجميل عادةً عملة رائجة، أو محفظة تبدو وكأنها تحتوي على أموال مجانية، أو موقع إلكتروني يعد بعوائد ضخمة.

وهنا يكمن الفرق الجوهري. لا يقوم نظام "مصيدة العسل" بسرقة عملاتك الرقمية عن طريق اختراق حسابك، ولا يستنزف محفظتك من مصادر خارجية. بل يتيح لك، بنفسك، إرسال مبلغ محدد من العملات الرقمية إلى عقد لا يمكن سحبه. بمجرد وصول الأموال، يتحكم بها المحتال، وليس أنت.

تبدو عملية الاحتيال على البلوك تشين عادةً كالتالي: يظهر رمز جديد على منصة Uniswap أو PancakeSwap، أو أي منصة تمويل لامركزية أخرى تعد بتداول الرموز بشكل لامركزي. يُظهر الرسم البياني ارتفاعًا في قيمة الرمز. يشتري الناس الرمز، وتشتري أنت أيضًا. يظهر رصيد في محفظتك. تحاول البيع، لكن العملية تفشل أو تتراجع، أو تُنجز برسوم بيع باهظة تصل إلى 100%، فلا يتبقى لك شيء. يبقى رصيدك موجودًا، لكنه غير قابل للتحريك. ينتهي بك الأمر برموز عديمة القيمة، تنتظر فرصة لن تُتاح لك أبدًا، مما يجعل تصنيفها كاختراق أمرًا صعبًا، لأنه لم يتم استغلال ثغرة أمنية ضدك بشكل مباشر.

من أين جاء مصطلح "وعاء العسل"

كلمة "Honeypot" أقدم من العملات المشفرة، بل أقدم بكثير. ورد ذكرها صراحةً في كتاب كليفورد ستول "بيضة الوقواق " الصادر عام ١٩٨٩. كان ستول مسؤول أنظمة في مختبر بيركلي، ولاحظ خطأً محاسبيًا بقيمة ٧٥ سنتًا، فحاول كشفه، وانتهى به الأمر بمطاردة هاكر مرتبط بجهاز المخابرات السوفيتية (كي جي بي) عبر الشبكات العسكرية. أما الملفات المزيفة التي أنشأها لإشغال الهاكر، فكانت تلك أولى عمليات "Honeypot". يا له من مثال رائع على التكنولوجيا!

استغلت العملات الرقمية الفكرة وقلبت الموازين. بعد أربعين عامًا، أصبح الهدف هو مستخدمي العملات الرقمية العاديين، وليس المتطفلين. أنت الآن الضحية. نفس بنية الفخ، ولكن بمبدأ أخلاقي معاكس. عندما يقول أحدهم في عالم العملات الرقمية "هذه العملة فخ"، فإنه يعني أن الكود مُعدّ مسبقًا ضد من يشتريها، عادةً من خلال قيود خفية مدفونة في منطق العقد لا يقرأها أحد.

كيف تعمل عملية الاحتيال باستخدام فخ العسل خطوة بخطوة

تتبع معظم عمليات الاحتيال عبر الإنترنت نفس الأسلوب. بمجرد أن تراه مرة واحدة، ستتمكن من اكتشاف أشكال جديدة منه في غضون دقائق.

يبدأ الأمر بمحتال يكتب عقدًا ذكيًا. ظاهريًا، يبدو كرمز مميز عادي. وظيفة الشراء تعمل. يتم نشره على إيثيريوم، أو بيس، أو بي إن بي تشين، أو سولانا. كل شيء طبيعي حتى الآن.

ثمّ يكمن الفخ. في مكان ما ضمن منطق البيع، يوجد قيد ما. قد يكون قائمة سوداء تُضيف كل مشترٍ جديد دون علمه. قد يكون ضريبة بيع بنسبة 100%. قد تكون دالة لا يُسمح باستدعائها إلا للمالك. قد يكون عقدًا مساعدًا منفصلاً يتحكم فعليًا في عمليات التحويل. يستطيع المشترون إرسال الرموز، بينما لا يستطيع إرسالها إلا المحتال. النتيجة نفسها، بأشكال متعددة.

ثم تأتي مرحلة التخطيط. يقوم المحتال بإنشاء مجمع سيولة على منصة تداول لامركزية. تبدو العملة الرقمية قابلة للتداول. يقوم المحتال بتبييض عمليات التداول باستخدام محافظه الشخصية ومحفظة ثالثة أو اثنتين لرسم مخطط بياني يبدو نشطًا. شموع خضراء، حجم تداول متزايد. يبدأ تطبيق تيليجرام بالامتلاء بأسئلة من نوع "كيف أشتري؟".

ثم يأتي الترويج عبر منصات التواصل الاجتماعي. أحيانًا عبر مؤثرين مدفوعي الأجر، وأحيانًا عبر انتحال شخصية مشروع معروف، وأحيانًا عبر حدث إخباري، كما حدث مع عملة SQUID التي استغلت ضجة لعبة Squid على نتفليكس عام 2021. عبر تيليجرام، وإكس، وتيك توك. دائمًا مع إلحاح: "1000 محفظة فقط يمكنها سك العملة"، "إطلاق العملة خلال ساعتين"، "ارتفع السعر بالفعل بنسبة 300%".

الخاتمة واحدةٌ دائمًا. يحاول الضحايا البيع، لكن عمليات البيع هذه إما تفشل أو تُحوّل الأموال إلى محفظة المحتال. وبحلول الوقت الذي يكتشف فيه مستخدمو تطبيق تيليجرام الأمر، يكون المحتال قد استنزف الأموال أو حوّلها إلى عقدٍ ثالث. ويبقى العقد الفاشل مُسجلاً على سلسلة الكتل إلى الأبد، شاهدًا على الفخ.

أنواع مصائد العسل التي ستصادفها بالفعل

تتوفر أوعية العسل بنكهات أكثر مما يتوقعه معظم المبتدئين. هذه هي الأنواع الرئيسية لأوعية العسل التي سيصادفها الناس في عام 2025.

- فخاخ العقد الذكي التي تمنع البيع. يرفض العقد أي عملية بيع من عنوان غير مدرج في القائمة البيضاء. سترى رموزك في محفظتك ولن تتمكن من نقلها أبدًا.

- فخاخ القوائم السوداء الخفية. يُضاف كل مشترٍ جديد إلى قائمة سوداء دون علمه عند الشراء. تتم عملية الشراء بنجاح، لكن البيع يفشل نهائياً بعد ذلك.

- فخاخ ضريبية بنسبة 100% عند البيع. يحوّل العقد 100% من أي عملية بيع إلى محفظة "خزينة" (المحتال). أنت تبيع فعلياً، لكنك لا تحصل على شيء.

- فخاخ السيولة. يكون مجمع السيولة أحادي الجانب أو خاضعًا لسيطرة المُشغِّل. تفشل أوامر البيع إما لعدم وجود سيولة كافية في الجانب الآخر من دفتر الأوامر، أو لأن المحتال يسحب السيولة متى شاء.

- فخاخ وظائف المالك. تتيح الوظائف المخفية المخصصة للمالك فقط للمحتال إيقاف التداول مؤقتًا، أو سكّ كميات غير محدودة، أو تغيير الضرائب بعد الإطلاق. حتى "الإطلاق العادل" قد يتحول إلى فخ بعد ساعة.

- فخاخ المحافظ الإلكترونية/إيثيريوم المجاني. ليس رمزًا حقيقيًا على الإطلاق. ينشر محتال محفظةً تحتوي على رموز مرئية على سلسلة الكتل، ويشارك عبارة الاسترداد. عند محاولة سحب الرموز، يُطلب منك دفع رسوم. ترسل الرسوم، فيقوم برنامج آلي بسحبها فورًا، فلا تحصل على شيء. تحذر منصة ميتا ماسك تحديدًا من هذا النوع من الاحتيال.

- فخاخ "الدعم" المزيف على منصة إيثر سكان. يردّ أحدهم على تعليقك على إيثر سكان عارضًا المساعدة، ويطلب منك إرسال مبلغ صغير من الإيثيريوم إلى عقد "عكسي". هذا العقد ليس إلا فخًا آخر يحتجز الإيثيريوم الخاص بك.

قامت شركة Solidus Labs بتصنيف 98,442 عقدًا وهميًا على سلسلة الكتل وحدها، موزعة على أنواع مختلفة تشمل العقود الخارجية، وكتل السيولة، وقوائم الكتل. ويتتبع برنامج Token Sniffer أكثر من 47.9 مليون رمز مميز عبر 15 سلسلة كتل، ويصنف أكثر من ستة ملايين منها على أنها عمليات احتيال. هذه الأرقام ليست قليلة.

فخاخ العقود الذكية وحيلة ضريبة البيع

من بين جميع أنواع الخدع، تُعدّ خدع العقود الذكية على سلاسل كتل إيثيريوم الأكثر شيوعًا. وتُشغّل العقود الذكية لإيثيريوم ونظائرها على سلسلة كتل إيثيريوم معظم هذه الخدع، كما يُبيّن هذا النمط أيضًا لماذا لا يُمثّل "الرمز البرمجي العام" درع الأمان الذي يعتقده العديد من المبتدئين.

يبدو العقد الذكي المُصمم لاصطياد العملاء (Honeypot) عاديًا من الخارج. فهو مُشتق من مكتبة OpenZeppelin ERC-20 القياسية. له اسم ورمز وقيمة مُحددة. إذا اطلعت على كود هذا العقد الذكي على مُستكشف كتل مثل Etherscan أو BscScan، فقد ترى مئات الأسطر. مُعظمها غير ضار. عادةً ما يكون الفخ مُختبئًا داخل دالة `_transfer`، أو في وحدة ذكية مُريبة مُنفصلة يستدعيها الرمز الرئيسي عبر عنوان مُساعد.

أكثر الطرق أناقةً هي خدعة ضريبة البيع. يحتوي العقد على متغير يُسمى `sellTax`. عند الإطلاق، تكون قيمته 5%، وهو أمر طبيعي. بعد عشر دقائق من الإطلاق، يستدعي المالك الدالة `setSellTax(100)`. الآن، كل عملية بيع تُرسل جميع الرموز إلى الخزينة. لا يزال الشراء يعمل، لأن عمليات الشراء تمر عبر دالة مختلفة. ما لم تفهم ما تقرأه في الكود، قد تُحدق في العقد دون أن ترى الفخ، لأنه من الخارج يبدو كأي رمز ERC-20 آخر من Web3.

لهذا السبب، يُعدّ قراءة كود العقود الذكية بنفسك أمرًا غير موثوق به للمبتدئين. أنت بحاجة إما إلى محاكاة (إجراء عملية بيع تجريبية لمعرفة ما إذا كانت ستنجح) أو أداة مُجهزة مسبقًا بهذه الأنماط. تُجري كل من Honeypot.is وToken Sniffer وDe.Fi Scanner وQuillCheck وGoPlus Security نوعًا من هذا التحليل. مع ذلك، لا يوجد أي منها مضمون تمامًا. يستخدم مُنشئو أنظمة الخداع في عام 2025 عقودًا وسيطة قابلة للتحديث ومُحفزات مؤجلة زمنيًا خصيصًا للتغلب على الماسحات الضوئية الثابتة، لذا فإن أي محاولة لاستغلال عقد جديد تتطلب أكثر من أداة واحدة.

فخاخ العبارات التسويقية: فخ العبارة التسويقية

يستحق هذا النوع من المحافظ شرحاً منفصلاً لأنه لا يتضمن أي عقد رمزي على الإطلاق. وقد نشرت MetaMask تحذيراً رسمياً بشأنه، وكذلك فعلت Trezor وLedger.

يبدو الأمر بريئًا للوهلة الأولى. يدّعي شخص غريب على تيليجرام أو ديسكورد أو تويتر أنه جديد في عالم العملات الرقمية ولا يعرف كيفية سحب الأموال من محفظة. يشارك عبارة الاسترداد (نعم، هذا صحيح!) ويشرح أن المحفظة "مغلقة" لأنها تحتوي على عملات رقمية ولكن بدون رسوم. يسألك إن كان بإمكانك المساعدة ويعرض عليك تقاسم ما بداخلها.

تقوم بتحميل المحفظة في ميتا ماسك. ترى رصيدًا حقيقيًا: بعض عملة USDT، وربما بعض الرموز العشوائية. تحاول إرسال عملة USDT إلى نفسك. لا يمكنك ذلك، لأن رصيد المحفظة من عملة ETH صفر لتغطية رسوم المعاملة. لذا، ترسل مبلغًا صغيرًا من عملة ETH من محفظتك لتغطية رسوم المعاملة.

بمجرد وصول الإيثيريوم، يقوم برنامج آلي مُبرمج لمراقبة ذلك العنوان بتحويل كل عملة وي واردة إلى محفظة المحتال الحقيقية. وهكذا، تُفقد أموالك. أما الرموز التي ظننت أنك تساعد في استعادتها، فلم يكن بالإمكان استردادها أصلًا. إما أنها مُقيدة بقيود العقد، أو أنها مُجمدة من نوع USDT بواسطة Tether لأن العنوان كان مُصنفًا بالفعل.

القاعدة التي تمنع هذا الأمر بسيطة للغاية: لا تثق أبدًا بمحفظة إلكترونية أعطاك شخص آخر عبارة استعادة بياناتها. لو كان صاحبها فعلاً، لأرسل الأموال بنفسه. هذا الفخ من أبسط الطرق التي يستخدمها المحتالون لسرقة رسوم الإنترنت من المبتدئين، وهو مصمم للإيقاع بأي شخص جديد بما يكفي ليظن أن "المال المجاني" مجاني فعلاً.

أشهر عمليات الاحتيال باستخدام فخ العسل: سكويد، هوك، ليبرا

تساعد الحالات الواقعية في فهم هذا الأمر.

سكوييد (1 نوفمبر 2021). هذا مثال نموذجي للمبتدئين. استغلت العملة الرقمية شعبية لعبة سكوييد على نتفليكس. كان الشراء ناجحًا وبدا وكأنه انفجار سعري. ارتفع السعر من حوالي 0.01 دولار إلى ما يقارب 2861 دولارًا، وهو ارتفاع دراماتيكي لدرجة أن صحيفة واشنطن بوست وهيئة الإذاعة البريطانية (بي بي سي) غطتاه. حاول حاملو العملة بيعها، لكنهم لم يتمكنوا. ثم قام المطورون بسحب ما يقارب 3.38 مليون دولار من مجمع السيولة واختفوا. انهارت العملة بنسبة تزيد عن 99.99% في أقل من خمس دقائق. فخٌّ محض، عملية احتيال واضحة.

هوك (4 ديسمبر 2024). ليس نموذجًا تقليديًا لعقود ذكية خادعة، ولكنه يتوافق مع نفس الفكرة. أطلقه هالي "هوك تواه" ويلش، وبلغت قيمته السوقية 500 مليون دولار في يوم إطلاقه. أظهر تحليل على سلسلة الكتل أجرته شركة هالبورن أن 96% من المعروض كان محتجزًا في محافظ المطلعين. عندما تخلص المطلعون من عملاتهم، انخفض السعر بأكثر من 95% في نفس اليوم. وبقي المشترون برموز لا تزال قابلة للتداول تقنيًا، ولكنها لا تزال عديمة القيمة تقنيًا.

ليبرا (14 فبراير 2025). نشر الرئيس الأرجنتيني خافيير ميلي منشورًا عن العملة الرقمية بعد دقائق من إطلاقها. ارتفع سعرها من الصفر تقريبًا إلى 5.20 دولارًا أمريكيًا في غضون 40 دقيقة. كان المطلعون يمتلكون 70% من المعروض، ثم قاموا ببيعها بكثافة للمتداولين الأفراد. بلغت الخسائر حوالي 251 مليون دولار أمريكي. تخضع القضية الآن لتحقيق فيدرالي، وهي من أوضح الأمثلة على كيف يمكن للدعم السياسي، إلى جانب السيولة السريعة، وعرض المطلعين، أن يؤدي إلى نتائج كارثية، حتى بدون استخدام عقود احتيالية مُخصصة.

ديشات (26 فبراير 2024). تمكن أحد المحققين من تتبع حوالي 3.2 مليون دولار أمريكي سُرقت عبر تسعة عقود وهمية مرتبطة ببعضها، وذلك بواسطة مهاجم واحد استخدم قنوات التواصل الاجتماعي المخترقة لمنصة ديشات لنشر الرابط الخبيث. وهذا يُذكّرنا بأن حتى المشاريع الحقيقية قد تُروّج عن غير قصد لعقود وهمية إذا تم اختراق حساباتها.

مقارنة بين عملية الاحتيال بالعسل وعملية الاحتيال بالسحب السريع وغيرها من عمليات الاحتيال في العملات المشفرة

كثيرًا ما يستخدم المبتدئون هذه المصطلحات بشكل متبادل. إنها فخاخ مختلفة. تركز عمليات الاحتيال في العملات الرقمية، المعروفة باسم "فخ العسل"، تحديدًا على منع عمليات الاحتيال من الوصول إلى السوق؛ أما الأنواع الأخرى فتعمل بطرق مختلفة، مع أن جميع عمليات الاحتيال تستغل نفس الدافع العاطفي الأساسي المتمثل في الإلحاح والإثارة.

| نوع الاحتيال | ماذا يحدث؟ | هل يمكن اكتشاف ذلك قبل الشراء؟ |

|---|---|---|

| فخ العسل (عقد ذكي) | تُباع عقود البيع بالتجزئة بشكل تلقائي منذ اليوم الأول | نعم، قم بمحاكاة عملية بيع |

| سحب السجادة | يقوم الفريق بجمع الأموال أو توفير السيولة، ثم يسحبها لاحقاً | جزئياً، راقب حالة قفل نقاط الهبوط وشفافية الفريق |

| ضخ وتفريغ | تراجعت محافظ المستثمرين المطلعين بشكل كبير في سوق التجزئة بعد موجة من الضجة الإعلامية. | صعب، ويتطلب تحليل سلسلة التوريد |

| التصيد الاحتيالي | رابط خبيث يسرق مفتاحك الخاص أو عبارة الاسترداد | نعم، فحص عنوان URL، محفظة أجهزة، لا مشاركة للكلمات المفتاحية |

| عملية تبادل وهمية | يقبل الموقع الإيداعات ولكنه يمنع عمليات السحب. | نعم، الكيان المسجل، عمر النطاق، تقييمات المجتمع |

| أداة تنظيف المحافظ | يُعطيك المحتال عبارة استعادة؛ ويتم سرقة الغاز الذي تودعه. | نعم، لا تستخدم أبدًا محفظةً تم تزويدك بعبارة استعادة من شخص آخر. |

نظام الخداع هو النظام الذي يُدمج فيه الفخ في الكود قبل وصولك. أما عمليات الاحتيال المباشر فتتطلب من الفريق القيام بشيء ما بعد ذلك. تعمل أنظمة الخداع تلقائيًا، ولهذا السبب يسهل توسيع نطاقها؛ فبمجرد نشرها، لا يكاد المحتال يحتاج إلى الظهور.

كيف تتغير آلية عمل عمليات الاحتيال عبر الإنترنت مع ظهور العملات الميمية؟

شهدت العملات الرقمية الميمية، وخاصةً على منصة سولانا، انتشارًا واسعًا لأساليب الاحتيال المشابهة لأساليب النصب والاحتيال. فقد أشار تقرير صادر عن مختبرات سوليدوس، يغطي الفترة من يناير 2024 إلى مارس 2025، إلى أن 98.6% من جميع رموز Pump.fun كانت عبارة عن عمليات نصب واحتيال. وقد أصدرت منصة Pump.fun وحدها أكثر من 11.9 مليون رمز، وتستحوذ بانتظام على ما يقارب 71% من جميع عمليات إطلاق رموز سولانا يوميًا. وتعتمد هذه العمليات الاحتيالية على نفس أساليب الهندسة الاجتماعية المستخدمة في عمليات النصب والاحتيال التقليدية، ولكن بأسلوب مُعدّ خصيصًا لجمهور العملات الرقمية الميمية. ويُساهم الخوف من تفويت الفرصة في إتمام العملية.

السبب هيكلي. منصة Pump.fun تُمكّن أي شخص من إنشاء رمز مميز في ثوانٍ معدودة وبرأس مال شبه معدوم. أطلق الرمز، واشترِ أول بضع مئات من الدولارات بنفسك، وروّج له على منصة معينة، وانتظر. إذا حضر المشترون، فتخلص منه. وإذا لم يحضروا، فتخلَّ عن الرمز وانتقل إلى غيره. تخيّل تطبيق ذلك على مليون محفظة، وستحصل على نظام بيئي يُصبح فيه شراء أي عملة رقمية جديدة أشبه بالمقامرة منه بالاستثمار.

ليست كل عملة ميمية مربحة بالمعنى الحرفي "لا يمكن بيعها". لكن هيكل التكلفة يكافئ الحجم على حساب الجودة. وقد وجدت دراسة أجرتها شركة سوليدوس لابز أن 93% من 388,000 من مجمعات سيولة رايديوم التي حللتها الشركة أظهرت سلوكًا ضعيفًا في سحب السيولة. ومن بين ما يقرب من 7 ملايين رمز ميم سولانا لها تاريخ تداول، احتفظ 97,000 رمز فقط بسيولة تزيد عن 1,000 دولار. أرقام كهذه تستدعي إعادة النظر في افتراضات المخاطرة.

عمليات تدقيق العقود الذكية واكتشاف أنظمة الخداع

تُعدّ عمليات تدقيق العقود بمثابة إجراء روتيني وفعّال. يقوم تدقيق العقود الذكية المُتقن، الذي تُجريه شركات مثل هالبورن، وسيرتيك، وبيكشيلد، وتريل أوف بيتس، وسلوميست، بقراءة الكود سطرًا سطرًا، ومحاكاة الحالات الاستثنائية، ثمّ اعتماد العقد (أو رفضه). لا تضمن عمليات التدقيق السلامة، ولكنها تُساعد في كشف الثغرات الأمنية البدائية بسرعة.

بالنسبة للمبتدئين الذين يبحثون عن عملة رقمية جديدة، فإن السؤال العملي ليس "هل خضعت لتدقيق؟" بل "هل خضعت لتدقيق من شركة موثوقة، وهل شمل التدقيق إصدار العقد الحالي؟" كثير من العملات الرقمية المشبوهة تذكر "التدقيق" في موادها التسويقية وتربط بملف PDF من شركة غير معروفة، أو بتدقيق حقيقي أُجري على إصدار قديم من الكود.

بالنسبة للرموز المميزة التي لا تخضع لعمليات تدقيق، وهي أغلبها، فإن أفضل طبقة تالية هي نظام الكشف الآلي عن المصائد. إليك بعض الأدوات المجانية التي تستحق المعرفة:

| أداة | ما يفعله | يعمل على |

|---|---|---|

| Honeypot.is | يحاكي عمليات البيع والشراء، ويشير إلى حالة ارتداد عملية البيع. | إيثيريوم، سلسلة بي إن بي، القاعدة |

| مستنشق الرموز | فحص نمط الكود + علامات وظائف المالك + درجة المخاطرة | تمت مراقبة 15 سلسلة، و47.9 مليون رمز مميز |

| ماسح De.Fi | التحليل الثابت + المحاكاة | إيثيريوم، بي إس سي، بوليغون، بيس، سولانا |

| QuillCheck | مراجعة التعليمات البرمجية بالإضافة إلى التنبيهات في الوقت الفعلي | إيثريوم، BSC، بوليجون، أربيتروم |

| واجهة برمجة تطبيقات الأمان GoPlus | تستخدمها شركة Alchemy، مقاس 1 بوصة، محافظ؛ أعلام فخاخ العسل الحية | سلسلة متعددة |

| تعليقات إيثر سكان | تحذيرات من مجتمع المستخدمين من ضحايا سابقين مثل مستخدمي Etherscan أو BscScan | إيثيريوم، القاعدة، BSC |

احرص دائمًا على فحص الرمز المميز باستخدام أداتين على الأقل، وليس أداة واحدة فقط. لا يوجد ماسح ضوئي واحد قادر على كشف جميع المتغيرات، ويواصل مطورو برامج الخداع تعديل أدواتهم باستمرار لمواكبة أي أداة فحص شائعة في الشهر الماضي.

علامات تحذيرية تشير إلى فخ احتيالي

لا تحتاج إلى قراءة كتاب "الصلابة" لاكتشاف معظم عمليات الاحتيال. إليك بعض العلامات التحذيرية التي يجب أن تتريث قبل الشراء.

- تم إنشاء هذه العملة الرقمية منذ أقل من 24 ساعة، ولا يتجاوز عدد حامليها 500 شخص. تُعتبر العملات الرقمية الناشئة فخاخًا سهلة المنال. لذا، يُنصح بمراجعة سجل معاملات العملة على منصة Etherscan قبل الشراء، فهذا إجراء أساسي يكشف الكثير من عمليات الاحتيال.

- تُظهر قائمة حاملي العملات محفظة واحدة تمتلك أكثر من 20% من المعروض، أو محفظتين أو ثلاث محافظ تمتلك مجتمعة أكثر من 60%. هذه هي بصمتك المميزة لعملية التلاعب بالأسعار.

- السيولة غير محجوزة، أو أن مدة الحجز تنتهي خلال أيام بدلاً من أشهر. تحقق من ذلك على Unicrypt أو Team Finance.

- وعود بعوائد عالية تبدو خيالية: "١٠٠ ضعف بحلول يوم الجمعة"، "مضمون ١٠ أضعاف الأسبوع القادم"، "١٠٠٠ محفظة فقط يمكن سكّها". هذه علامة تحذيرية واضحة. فالاستعجال هو سرّ نجاح المحتال.

- لا يوجد فريق تدقيق أو مؤشرات شرعية. مشرف عشوائي على ديسكورد، ومُنشئ مجهول، ولا توجد حسابات على لينكدإن. ليس بالضرورة عملية احتيال، لكن الأمر يستحق التوقف والتأمل.

- يحتفظ العقد بوظائف "إنشاء" و"إيقاف مؤقت" و"إدراج في القائمة السوداء" و"تحديد الرسوم" المخصصة للمالك فقط دون تحديد مدة زمنية. حتى بدون وجود نية خبيثة، يمكن لمفتاح واحد مخترق أن يخدع المشترين لاحقًا.

- تضم قناة تيليجرام آلاف الأعضاء، لكن المحادثات تبدو مُعدّة مسبقاً. غالباً ما تُكرر حسابات الروبوتات الوعود نفسها عبر مختلف الحسابات. انتبه للعبارات المتكررة.

- يُظهر مخطط الرموز عمليات شراء كثيرة ونادراً ما يُظهر عمليات بيع. أما الرموز الحقيقية فتُظهر كلا النوعين. غالباً ما يكون غياب عمليات البيع أوضح دليل على أنك أمام فخ احتيالي، لأن عملية الاحتيال تمنع المستخدمين من البيع عمداً.

تساعدك هذه العلامات التحذيرية على تحديد الرموز المميزة المحتملة وتجنب الوقوع ضحية لها عندما تنتشر عملة جديدة.

يخسر معظم المشترين أموالهم في عمليات النصب ليس لأن العلامات كانت خفية، بل لأن الخوف من فوات الفرصة تغلب على حدسهم. عندما يتمكن المحتال من البيع ولا يستطيع غيره، فإن القرارات السريعة تصب دائمًا في مصلحته.

ماذا تفعل إذا وقعت ضحية لعملية احتيال في العملات المشفرة؟

بصراحة، فرص استرداد أموالك ضئيلة للغاية. بالنسبة لعمليات الاحتيال التي تعتمد على العقود الذكية فقط، يكاد يكون الاسترداد معدومًا لأن هذه العمليات مصممة لمنع أي استرداد طبيعي. أما بالنسبة لعمليات الاحتيال الأوسع نطاقًا، فقد أظهر تقرير SlowMist لعام 2024 أن 8.25% فقط من مبلغ 2.013 مليار دولار أمريكي تم استردادها من جميع الحوادث الأمنية. أما استرداد الأموال من عمليات الاحتيال التي تعتمد على العقود الذكية فقط فهو أقل من ذلك.

ومع ذلك، هناك خطوات عملية تستحق اتخاذها.

توقف عن التعامل مع العقد. لا توقع على أي معاملات أخرى متعلقة به، حتى تلك التي تدّعي "فتح" رموزك. فهذه في الغالب عمليات احتيال لاحقة.

ألغِ جميع الموافقات التي منحتها على الرموز المميزة. استخدم Revoke.cash أو أداة فحص الموافقات على الرموز المميزة من Etherscan للعثور على أي عقد لا يزال لديه إذن بإنفاق الرموز المميزة من محفظتك. ثم ألغِ هذه الموافقات.

وثّق كل شيء. احفظ عنوان العقد، ورموز التجزئة للمعاملات، والموقع الإلكتروني أو تطبيق تيليجرام الذي عثرت فيه على الرمز المميز، وأي رسائل تلقيتها. لقطات الشاشة مهمة.

قدّم بلاغات. يتلقى مركز شكاوى جرائم العملات الرقمية التابع لمكتب التحقيقات الفيدرالي (IC3) في الولايات المتحدة شكاوى الاحتيال بالعملات الرقمية. وتقبل لجنة التجارة الفيدرالية (FTC) بلاغات الاحتيال عبر موقعها الإلكتروني reportfraud.ftc.gov. أما في المملكة المتحدة، فتتلقى هيئة مكافحة الاحتيال (Action Fraud) البلاغات. ولكل دولة هيئتها الخاصة. أبلغ أيضًا عن العملة الرقمية نفسها على منصتي Etherscan أو BscScan ليتمكن المستخدمون الآخرون من رؤية تحذير، وعلى منصة Token Sniffer إذا لم تكن مدرجة بالفعل. كما تقوم معظم منصات تداول العملات الرقمية بالإبلاغ عن العنوان عند الطلب إذا تم تحويل الأموال المسروقة إلى منصتها.

لا تستعن بخدمة استعادة بيانات تتواصل معك عبر تيليجرام، تويتر، إنستجرام، أو البريد الإلكتروني. فهذا نوع من الاحتيال المنتشر بكثرة. أما خدمات الاستعادة المشروعة، إن وُجدت، فتُدار من قِبل جهات إنفاذ القانون وشركات متخصصة في تحليل بيانات البلوك تشين (مثل Chainalysis وTRM Labs وElliptic)، وهذه الشركات لا تُعلن عن خدماتها عبر الرسائل الخاصة.

انشر عنوان العقد علنًا. إذا كان الرمز المميز فخًا مؤكدًا، فإن إظهار هذه المعلومات يحمي الشخص التالي.