192.168.1.1 라우터 관리자 로그인: 기본 비밀번호 안내

수십억 대의 가정용 공유기가 기본적으로 192.168.1.1 IP 주소를 사용합니다. 그 뒤에 나타나는 회색 관리자 로그인 화면은 지난 10년간 출시된 Linksys, ASUS, 그리고 대부분의 Netgear 제품에서 거의 동일합니다. 하지만 여전히 사용자 3명 중 1명꼴로 관리자 패널에 접근하기도 전에 문제가 발생합니다.

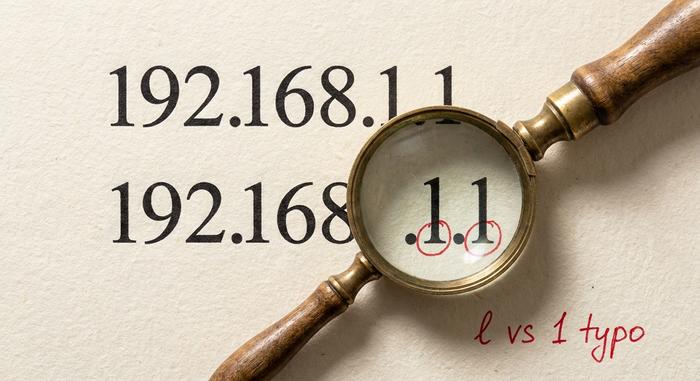

차단 요인들은 지루하고 반복적입니다. 사람들은 실수로 구글 검색창에 주소를 입력하기도 하고, 2018년 포럼 게시글에 적힌 공장 초기화 비밀번호는 영국 PSTI 규정을 따르는 2025년 라우터와 더 이상 일치하지 않습니다. 또는 누군가 숫자 1 대신 소문자 l을 입력하여(192.168.1.1, 눈에 띄지 않게 숨어있는 경우) 브라우저가 아무런 오류 메시지 없이 접속을 거부하기도 합니다. 이 가이드는 간결하고, 특정 브랜드에 맞춰져 있으며, 불필요한 내용은 없습니다. 2026년에도 192.168.1.1 IP 주소를 사용하는 라우터에서 작동하는 네 가지 로그인 단계, 모든 기본 로그인 정보 조합, 실제 오류 유형을 설명하는 문제 해결표, 그리고 외국 봇넷이 라우터에 침투하기 전까지 아무도 건드리지 않는 보안 정리 방법까지 모두 제공합니다.

192.168.1.1이란 무엇이며 왜 많은 라우터가 이를 사용하는가?

사설 IPv4 주소입니다. 192.168.0.0/16 대역에 속하며, 이 대역은 1996년 3월 RFC 1918에 따라 로컬 네트워크를 위해 할당된 세 개의 블록 중 세 번째 블록입니다. 전체 블록 크기는 정확히 65,536개입니다. 공용 인터넷 연결은 전혀 이루어지지 않습니다. 스타벅스에서 휴대폰에 192.168.1.1을 입력해도 아무런 반응이 없는 것은 의도적인 것입니다.

그런데 왜 하필 이 숫자일까요? 절반은 우연이고 절반은 고객 지원팀의 실용적인 판단 때문입니다. ".1.1"은 전화로 발음하기 쉽기 때문에("점 하나 점 하나") 1990년대 후반 시스코 시대의 링크시스 엔지니어들이 이 주소를 선택했고, ASUS도 따라 했으며, 대부분의 넷기어 제품도 이를 따랐습니다. 인접한 주소인 192.168.0.1은 TP-Link와 D-Link가 차지했습니다. 바로 이 때문에 192.168.1.1에 "admin / admin"으로 접속하면 가끔 빈 페이지로 연결되는 것입니다. 올바른 로그인 정보를 입력했지만 서브넷 마스크가 잘못된 것이죠. 하지만 라우터에 붙어 있는 주소가 기억이나 레딧의 어떤 글보다도 더 정확합니다. 바로 그 주소를 입력하는 것이 가장 가치가 있습니다.

192.168.1.1에 로그인하는 4가지 간단한 방법

네 단계. 순서는 사람들이 생각하는 것보다 훨씬 중요합니다.

1단계. 가능하면 케이블을 연결하세요. 관리 작업에는 LAN 포트 중 하나에 이더넷 케이블을 연결하는 것이 무선 연결보다 훨씬 좋습니다. Wi-Fi 연결은 펌웨어 쓰기 작업 중에 간헐적으로 끊어지는데(이때 연결이 끊어지는 것이 최악의 상황입니다), 유선 연결은 이러한 문제를 완전히 방지합니다. 주변에 케이블이 없나요? 공유기 스티커에 인쇄된 Wi-Fi 네트워크 주소는 로그인 페이지 자체에는 문제없이 사용할 수 있습니다. 기기 가까이에 앉아서 마우스 클릭을 하시면 됩니다.

2단계. 브라우저 주소창, IP 주소. 브라우저 창 맨 위쪽의 주소창에 `http://192.168.1.1`을 직접 입력하세요. 구글 검색창이나 새 모바일 탭에서 나타나는 "검색 또는 주소 입력" 창이 아니라, 바로 주소창에 입력해야 합니다. 브라우저가 약 0.5초 정도 멈칫한 후 로그인 양식이 나타납니다. Chrome, Firefox, Safari, Edge 모두 동일한 동작을 보입니다. 일부 최신 ASUS 및 TP-Link 공유기는 자체 서명된 인증서를 사용하여 HTTPS로 관리자 페이지를 제공하는데, 이 경우 "연결이 비공개가 아닙니다"라는 경고 메시지가 나타날 수 있습니다. "고급"을 클릭한 다음 "진행"을 클릭하세요. 해당 인증서는 로컬 LAN에 있는 것이므로 실제 위험은 없습니다.

3단계. 공장 초기 설정값을 입력하세요. 상자 뒷면이나 밑면에 붙어 있는 스티커에 정보가 인쇄되어 있습니다. 스티커에는 "로그인 정보", "관리자 액세스", 또는 "기본 비밀번호"라고 적혀 있는 경우가 있습니다. 케이스를 잘 살펴보세요. 2023년 이후에 출시된 대부분의 비밀번호는 대문자, 숫자, 그리고 한두 개의 기호가 혼합되어 8~12자 이내로 구성됩니다. 스티커를 잃어버리셨나요? 흔히 있는 일입니다. 제 것도 창턱에 습한 여름을 세 번이나 보내고 나니 떨어져 나갔습니다. 다음 섹션에서는 여전히 사용 가능한 브랜드 기본 비밀번호 목록을 제공합니다.

4단계. 관리자 패널이 로드됩니다. 상단에는 상태, 무선, 보안, 인터넷 탭이 있으며, 펌웨어 버전에 따라 자녀 보호 기능이나 QoS 탭이 있을 수 있습니다. 이제 SSID 이름 변경, 비밀번호 변경, 포트 포워딩 설정 등 펌웨어에서 제공하는 모든 작업을 수행할 수 있습니다. 설정 마법사가 나타나는 경우, 라우터가 (사용자, ISP 또는 이전 소유자에 의해) 공장 초기화되어 처음부터 다시 설정해야 하는 상황일 수 있습니다.

알아두면 유용한 몇 가지 팁입니다. 일부 ISP에서 포트를 잠근 Comcast 및 Verizon 공유기는 80번 포트를 다른 포트로 재매핑하므로, 접속이 안 될 경우 `http://192.168.1.1:8080`을 시도해 보세요. Internet Explorer의 호환성 모드나 2020년 이전에 개발된 구형 Edge 브라우저는 사용하지 않는 것이 좋습니다. 이러한 브라우저의 JavaScript 엔진이 최신 공유기 관리 페이지에서 제대로 작동하지 않기 때문입니다. 휴대폰은 비밀번호 변경에는 적합하지만, 펌웨어 업데이트 화면에서는 버튼이 화면 밖으로 벗어나 있어 작은 화면에서 제대로 표시되지 않을 수 있습니다. 처음 설정은 노트북을 사용하고, 일상적인 설정 변경은 휴대폰으로 하는 것이 좋습니다.

라우터 브랜드별 기본 사용자 이름 및 비밀번호

"admin / admin"이 기본 비밀번호로 더 이상 사용되지 않게 되었습니다. 이러한 변화는 규제에서 비롯되었습니다. 영국의 제품 보안 및 통신 인프라법(Product Security and Telecommunications Infrastructure Act)이 2024년 4월 29일부터 시행되어 영국에서 판매되는 모든 소비자용 연결 기기에 공통 기본 비밀번호 사용이 금지되었습니다. 위반 시 최대 1,000만 파운드 또는 전 세계 매출의 4%에 달하는 벌금이 부과될 수 있습니다. 대부분의 제조사는 동일한 하드웨어를 사용하기 때문에 2025년에 상파울루나 마닐라에서 구입한 라우터에도 일반적으로 고유한 비밀번호 스티커가 부착되어 있습니다. 하지만 구형 기기는 여전히 공통 비밀번호에 반응합니다. 아래 표는 어떤 기기에서 어떤 비밀번호가 작동하는지 보여줍니다.

| 브랜드/모델 라인 | 기본 사용자 이름 | 기본 비밀번호 | 메모 |

|---|---|---|---|

| Linksys (대부분의 소비자용 모델) | 관리자 | 관리자 | 일부 구형 모델은 빈 비밀번호를 허용합니다. 스티커를 확인하세요. |

| ASUS RT-AX, RT-AC 시리즈 | 관리자 | 관리자 | 2024년 이후 출시된 RT-AX 모델은 첫 부팅 시 암호 설정을 강제합니다. |

| 넷기어(나이트호크, R 시리즈) | 관리자 | 비밀번호 | 최신 Orbi 및 Nighthawk 제품은 스티커에 기기별 고유 비밀번호를 사용합니다. |

| 벨킨(구형) | (공백) | (공백) | 최신 Belkin 장치는 belkin.range로 리디렉션됩니다. |

| 버팔로 공군기지 | 관리자 | 비밀번호 | 일부 펌웨어는 루트 권한 없이 비밀번호 입력을 허용합니다. |

| 엔지니어스 / 텐다 | 관리자 | 관리자 | Tenda Nova 시리즈는 앱만으로 설정 가능합니다. |

| TP-Link Archer (구형, 2023년 이전 모델) | 관리자 | 관리자 | 주로 192.168.0.1에서 접속하며, 일부는 192.168.1.1에서 접속합니다. |

| TP-Link Archer AX23 및 이후 모델 | (사용자 정의) | (첫 부팅 시 설정됨) | 주소는 192.168.1.1 또는 tplinkwifi.net일 수 있습니다. |

| D-Link DIR/DGL 시리즈 | 관리자 | (공백) | 대부분의 모델에서 1.1이 아니라 192.168.0.1입니다. |

2023년 이전에 판매된 Linksys 라우터의 약 60%는 여전히 "admin / admin"이라는 사용자 이름을 허용합니다. 브로드밴드 지니(Broadband Genie)가 2025년에 영국 가정 3,242곳을 대상으로 실시한 설문조사에 따르면 응답자의 81%가 라우터 관리자 비밀번호를 한 번도 변경한 적이 없다고 답했습니다. 바로 이 수치 때문에 최신 하드웨어는 처음 부팅할 때 새 비밀번호를 강제로 설정하도록 변경되었습니다.

인터넷에 있는 잘못된 가이드 중 절반이 이 부분을 잘못 알고 있어서 명확히 하려고 합니다. TP-Link는 대부분 기본 IP 주소가 192.168.0.1이지 .1.1이 아닙니다. 예전 포럼 게시글에서 주장하는 것과는 다릅니다. 2015년부터 2018년까지 출시된 Archer 모델(C7, C9, A7)은 192.168.1.1을 사용하지만, 2019년 이후에 출시된 제품은 `tplinkwifi.net` 또는 192.168.0.1로 연결됩니다. D-Link도 마찬가지로 소비자용 DIR 시리즈 장비는 192.168.0.1을 사용하고 .1.1은 사용하지 않습니다. TP-Link 또는 D-Link 제품에 192.168.0.1이라고 적혀 있다면 로그인 방법은 동일하지만 입력하는 IP 주소만 다릅니다.

이동통신사에서 설치한 펌웨어는 또 다른 문제를 야기합니다. Comcast, Spectrum, AT&T, Verizon Fios는 모두 초기 설정 과정에서 제조사 기본 설정을 덮어씁니다. 따라서 Spectrum에서 제공한 Sagemcom이나 Askey 모뎀은 `admin / admin`으로도 접속할 수 없습니다. 이동통신사가 사용자 지정 암호를 설정하고 측면 스티커에 인쇄해 놓았기 때문입니다. 제조사 기본 암호나 `admin / admin`으로도 접속이 안 된다면, 공장 초기화를 하기 전에 해당 통신사의 고객센터에서 "기본 관리자 암호"와 모뎀 모델 번호를 검색해 보세요. 두 번의 클릭만으로 15분 동안 접속이 차단되는 것보다 훨씬 효율적입니다.

문제 해결: 192.168.ll 오타 및 기타 오류

페이지 로딩을 방해하는 다섯 가지 요인이 있으며, 이는 로그인 실패 문의의 대부분을 차지합니다. 각 요인이 발생하는 빈도를 기준으로 대략적인 순위를 매겼습니다.

| 징후 | 가능성 있는 원인 | 고치다 |

|---|---|---|

| 페이지가 로드되지 않고 브라우저가 계속 로딩 중입니다. | 라우터의 게이트웨이 IP 주소가 잘못되었습니다. | `ipconfig`(Windows) 또는 `ifconfig`(Mac/Linux)를 실행하고 "Default Gateway" 줄을 사용하십시오. |

| 브라우저가 IP 주소를 열지 않고 검색합니다. | URL 입력란이 아니라 검색 상자에 입력했습니다. | URL 표시줄을 직접 클릭하고 앞에 http://를 붙이세요. |

| "연결이 비공개 상태가 아닙니다"라는 경고 메시지가 표시됩니다. | 라우터는 자체 서명 인증서를 사용하여 HTTPS를 통해 관리자에게 서비스를 제공합니다. | "고급"을 클릭한 다음 "192.168.1.1(안전하지 않음)로 진행"을 클릭하세요. |

| 페이지는 로드되지만 모든 로그인 시도가 거부됩니다. | 기본 설정이 잘못되었거나, 누군가 이미 설정을 변경했습니다. | 표에 있는 브랜드별 기본 설정을 시도해 보세요. 일치하는 설정이 없으면 공장 초기화를 진행하세요. |

| "이 사이트에 연결할 수 없습니다." | 관리자 패널은 표준 포트가 아닌 다른 포트에서 수신 대기합니다. | `http://192.168.1.1:8080`에 접속해 보세요. |

다른 모든 오류 유형을 합친 것보다 더 많은 시간을 잡아먹는 오타가 있습니다. 바로 192.168.ll 입니다. 소문자 L 두 개가 숫자 1처럼 보이는 경우죠. 여기에 192.168.l.1(L 하나와 숫자 하나)이나 192.168.1.l(숫자 다음에 L)처럼 불완전한 변형도 있습니다. 이 세 가지 모두 세리프 글꼴에서는 거의 똑같아 보입니다. 타임스 뉴 로만 글꼴로 포럼 게시글을 복사해서 붙여넣으면 오타가 보이지 않게 그대로 나타납니다. 브라우저 주소창은 자동 수정 기능을 제공하지 않기 때문에, 잘못된 문자가 아무런 문제도 일으키지 않는 동안 새로고침 버튼을 계속 클릭해야 합니다. 해결 방법은 URL 입력란을 비우고 IP 주소를 한 키씩 천천히 다시 입력하는 것입니다. 실제 지원 티켓에서 발견되는 다른 유사한 오류들도 있습니다. 숫자 0을 대문자 O로 입력한 경우(192.168.O.1), 일부 브라우저에서 인식하지 못하는 슬래시(/)가 뒤에 붙은 경우, 또는 터치스크린 키보드의 자동 완성 제안에 숨겨진 공백이 있는 경우 등이 있습니다.

표에 나와 있는 방법이 모두 효과가 없다면 공장 초기화를 통해 공유기를 초기 설정으로 되돌릴 수 있습니다. 공유기 뒷면에 움푹 들어간 작은 구멍을 찾으세요. 일부 모델은 구멍이 아래쪽에 숨겨져 있습니다. 펴진 클립으로 쉽게 누를 수 있습니다. 모델에 따라 10초에서 30초 동안 상태 표시등이 동시에 깜빡일 때까지 구멍을 누르고 계세요. 초기화는 모든 설정을 삭제하는 작업입니다. Wi-Fi 이름, Wi-Fi 비밀번호, 자녀 보호 설정, 포트 포워딩 등 모든 설정이 초기화됩니다. 초기화 버튼을 누르기 전에 현재 설정 화면을 사진으로 찍어 두세요.

라우터를 탓하기 전에 마지막으로 한 가지 더 확인해 보세요. 192.168.1.1이 실제로 게이트웨이인지, 아니면 Reddit 게시글에서 본 숫자인지 확인해 보세요. Windows: 명령 프롬프트를 열고 `ipconfig`를 실행한 다음 "Default Gateway"를 확인하세요. Mac: 터미널을 열고 `netstat -nr | grep default`를 실행하세요. Linux: `ip route | grep default`를 실행하세요. 출력된 주소가 실제 게이트웨이입니다. 만약 192.168.0.1, 10.0.0.1 또는 192.168.1.254라면 이 글은 해당 네트워크에 적용되지 않으므로, 명령이 반환하는 다른 주소를 사용하세요.

192.168.1.1 내부에서 Wi-Fi 및 라우터 설정을 구성하세요.

로그인했습니다. 일상적인 사용에 정말 중요한 설정은 세 가지뿐이고, 나머지는 끝없는 고민거리일 뿐입니다.

먼저, SSID, 즉 네트워크 이름을 설정해야 합니다. 무선 또는 Wi-Fi → 기본 메뉴에서 찾아보세요. 명칭은 Linksys, ASUS, Netgear 중 어떤 제품을 구매했는지에 따라 다를 수 있습니다. 휴대전화에서 쉽게 알아볼 수 있는 이름을 선택하되, 성, 아파트 번호 등 주변 기기에 노출될 수 있는 정보는 포함하지 마세요. 설정을 완료한 후 반드시 '적용' 또는 '저장' 버튼을 누르세요. 설정을 완료하지 않고 자리를 비우는 것은 SSID가 자동으로 변경되지 않고 이전 이름으로 되돌아가는 가장 큰 원인입니다.

두 번째로, SSID 바로 아래에 있는 암호화 모드를 클릭하세요. 라우터에서 지원하는 경우 WPA3-Personal을 선택하고, 그렇지 않은 경우 WPA2-AES를 선택하세요. LAN에 있는 누군가가 2008년형 ThinkPad를 사용하는 경우가 아니라면 WPA/WPA2 혼합 모드는 사용하지 마세요. WEP는 2004년부터 Wi-Fi Alliance에서 공식적으로 사용을 중단했으므로 절대 활성화하지 마세요. 설정을 저장하면 모든 장치가 연결이 끊어졌다가 새 키로 다시 연결됩니다.

세 번째는 채널입니다. 단독 주택에서는 그다지 중요하지 않지만, 아파트에서는 매우 중요합니다. 2.4GHz 대역은 대부분 지역에서 겹치지 않는 채널이 1, 6, 11 세 개뿐입니다. 2020년 이후 출시된 펌웨어에서는 자동 채널 선택이 잘 작동하지만, 구형 기기에서는 스마트폰의 Wi-Fi 분석 앱을 실행하여 이웃이 사용하지 않는 채널을 확인하고 수동으로 설정해야 합니다. 5GHz 대역은 채널 수가 많고 혼잡도가 낮아 기본적으로 자동 채널 선택이 가장 좋습니다.

몇 가지 선택 사항을 살펴보세요. 게스트 Wi-Fi는 메인 LAN에 전혀 접근할 수 없는 두 번째 SSID를 생성합니다. 노트북을 사용하는 방문객에게 적합합니다. SSID 숨기기는 공용 검색에서 네트워크 이름을 숨깁니다. 이는 완벽한 보안은 아니지만(클라이언트가 연결할 때 여전히 이름이 노출됨) 이웃의 무분별한 네트워크 정보 접근을 막는 데 도움이 됩니다.

Linksys, Netgear, ASUS, TP-Link, D-Link 제품별 상세 정보

브랜드 특유의 문제점은 항상 192.168.1.1 주소가 로드되지 않을 때 딱 나타납니다.

Linksys가 가장 간단한 예입니다. 1999년 이후 이 회사가 출시한 모든 소비자용 모델은 기본적으로 192.168.1.1을 사용합니다. 비교적 최근에 출시된 Velop 메시 시스템도 `myrouter.local`에 응답하며, 동일한 관리자 페이지를 가리키지만 더 친숙한 URL입니다.

ASUS RT-AX 및 RT-AC 라우터는 동일한 방식으로 작동합니다. 먼저 192.168.1.1로 접속하고, 그 다음 `router.asus.com`으로 접속합니다. 두 URL 모두 동일한 관리자 화면으로 연결됩니다. 안드로이드 크롬이 긴 숫자 주소를 제대로 표시하지 못하는 경우가 있지만, 이름으로 된 주소는 제대로 인식하기 때문에 이 점을 알아두면 유용합니다.

넷기어 제품은 좀 특이합니다. 나이트호크와 R 시리즈 공유기는 대부분 기본 IP 주소가 192.168.1.1이지만, 예외도 있습니다. 일부 제품은 WAN 측에서 충돌이 발생하면 (예: 케이블 모뎀과 NAT를 동시에 사용하는 환경) 조용히 10.0.0.1로 변경됩니다. 이럴 때 해결책은 2014년 이후 출시된 모든 넷기어 제품에 내장된 `routerlogin.net`입니다. 이 주소는 로컬에서 접속하여 공유기가 사용 중인 IP 주소로 연결됩니다.

TP-Link의 Archer 제품군 때문에 제 친구들 중 몇몇이 혼란스러워했습니다. 대부분의 Archer 제품은 기본적으로 `tplinkwifi.net`을 별칭으로 사용하는 192.168.0.1 IP 주소를 사용합니다. 2015년부터 2018년경에 출시된 구형 C7 및 C9 모델만 192.168.1.1 IP 주소를 사용하고, 최신 AX 모델은 .0.1로 시작합니다. 만약 포럼에서 다른 정보를 접했다면, 제품 연도를 다시 한번 확인해 보세요.

마지막으로 D-Link가 있습니다. DIR 시리즈 소비자용 라우터는 기본적으로 192.168.0.1 뒤에 `dlinkrouter.local`이 붙습니다. 예외적으로 기업용 DAP 액세스 포인트 중 일부는 192.168.1.1을 사용하지만, 대부분의 가정에서는 이러한 장치를 사용하지 않습니다.

보안: 봇넷이 192.168.1.1 IP 주소의 라우터를 추적하고 있습니다.

대부분의 독자는 이 부분을 대충 훑어봅니다. 6개월 후, 그들의 DNS는 조용히 모스크바를 경유하도록 변경됩니다.

위험성을 구체적으로 설명하기 위해 몇 가지 배경 정보를 드리겠습니다. 브로드밴드 지니(Broadband Genie)가 2025년 영국 3,242가구를 대상으로 실시한 조사에 따르면, 사용자 중 81%가 공장 초기 관리자 암호를 변경한 적이 없으며, 84%는 라우터 펌웨어 패치를 적용한 적이 없다고 합니다. 비트디펜더(Bitdefender)와 넷기어(NETGEAR)가 공동으로 수집한 610만 가구의 원격 측정 데이터에 따르면, 2025년 1월부터 10월까지 136억 건의 홈 네트워크 공격이 발생했으며, 그중 46억 건은 차단되었습니다. 이는 가구당 하루 평균 약 29건의 공격 시도가 발생한 셈입니다. 2024년에는 같은 수치가 10건에 불과했습니다. 이러한 추세가 더욱 심각해질 것으로 예상됩니다.

추상적인 위험이 아니라 실제 작전입니다. 2024년 9월 18일 FBI, NSA, CISA가 공동으로 지목한 Flax Typhoon의 "Raptor Train" 봇넷은 26만 대 이상의 소규모 사무실 및 가정용 라우터를 은밀하게 감염시켰는데, 그중 상당수는 TP-Link, ASUS, Netgear 제품으로 192.168.1.1 주소로 접속하는 기기였습니다. 2024년 1월에 해체된 Volt Typhoon의 "KV-Botnet"은 수천 대의 Cisco 및 Netgear 기기를 안전하게 보호했습니다. 2025년 11월 SecurityScorecard가 공개한 Operation WrtHug는 5만 대 이상의 ASUS 라우터를 감염시켰습니다. 2024년 10월 Microsoft의 CovertNetwork-1658 관련 권고에서는 공장 초기 설정값을 그대로 사용하는 수천 대의 TP-Link SOHO 라우터를 대상으로 한 암호 무차별 대입 공격에 대해 설명했습니다.

다음 10분 안에 세 가지 구체적인 변경 사항을 적용하세요. 첫째, 기본 관리자 암호를 대소문자가 섞인 긴 암호로 바꾸고, 다른 곳에서는 절대 재사용하지 마세요. 둘째, Wi-Fi 암호도 주기적으로 변경하고, 저장한 후 각 장치를 다시 연결하세요. 셋째, 펌웨어 업데이트 메뉴에 들어가서 보류 중인 업데이트가 있으면 적용한 후 브라우저를 닫으세요. 총 소요 시간은 일반적인 192.168.1.1 라우터에서 10분도 채 걸리지 않습니다. 이 10분이라는 시간은 대부분의 가정 보안 침해가 발생하는 저렴하고 기회주의적인 공격 경로를 차단하는 데 효과적입니다.