127.0.0.1:62893: Memecahkan Masalah Kesalahan Jaringan Localhost

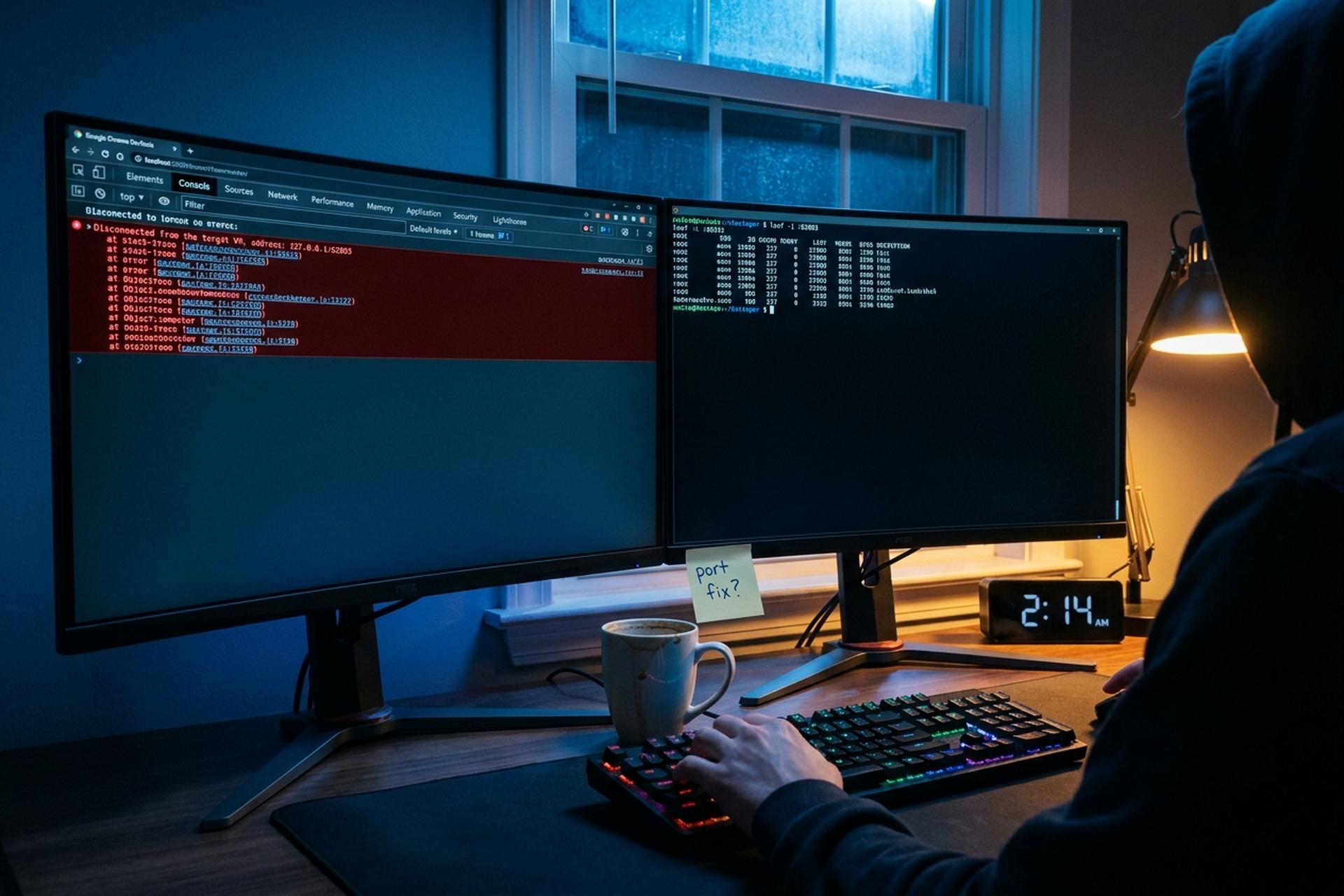

Anda sedang menjalankan skrip Node.js, kembali ke Chrome DevTools, dan tiba-tiba muncul spanduk merah bertuliskan: "Terputus dari VM target, alamat: 127.0.0.1:62893." Debugger mati. Breakpoint Anda hilang. Dan serangkaian angka yang tidak pernah Anda ketikkan dengan sengaja menatap Anda.

Selamat datang di salah satu rangkaian kesalahan yang paling umum namun paling disalahpahami dalam pengembangan perangkat lunak modern. Kabar baiknya: ini bukan kegagalan yang tidak jelas. Ini hanyalah mesin lokal Anda yang mencoba berkomunikasi dengan dirinya sendiri melalui nomor port tertentu, dan sesuatu menghalangi percakapan tersebut. Perbaiki penghalang tersebut, debugger akan kembali berfungsi.

Panduan ini menjelaskan secara detail apa itu 127.0.0.1:62893, sebuah alamat yang dikenal sebagai alamat loopback yang dipasangkan dengan port sementara pada antarmuka loopback, mengapa pengembang menggunakan alamat localhost dan port khusus seperti ini, dari mana kesalahan sebenarnya berasal, dan perbaikan langkah demi langkah yang berfungsi di Windows, macOS, dan Linux. Semua yang ada di sini bersifat praktis. Buka terminal dan ikuti langkah-langkahnya jika Anda mau.

Arti dari 127.0.0.1:62893: Alamat dan Port Loopback

Belah tali menjadi dua. Misteri terpecahkan.

Bagian pertama, `127.0.0.1`. Alamat loopback. Setiap komputer di dunia memilikinya. Kirim paket ke target IPv4 tersebut dan sistem operasi akan mengembalikannya melalui tumpukan jaringan Anda sendiri. Tidak ada yang pernah meninggalkan mesin. Seluruh blok `127.0.0.0/8` (lebih dari 16 juta alamat) dicadangkan untuk loopback berdasarkan RFC 6890. RFC yang sama menandai blok tersebut sebagai "Forwardable: False" dan "Global: False," yang merupakan bahasa komite standar untuk "router harus menghapusnya." Di luar 127.0.0.1 itu sendiri, hampir tidak ada yang pernah menyentuh sisa dari 16 juta alamat tersebut. Loopback dalam praktiknya adalah satu angka. IPv6 mengejanya `::1`. Nama host untuk keduanya adalah `localhost`.

Bagian kedua, `62893`. Nomor port, tidak lebih. Port memberi tahu sistem operasi proses mana yang harus menerima sebagian lalu lintas. Nomor 62893 berada di dalam rentang dinamis/pribadi IANA 49152–65535, yang didefinisikan oleh RFC 6335 untuk penggunaan sesuai permintaan dan berumur pendek. Tidak ada yang benar-benar memilikinya. Port 80? Itu milik HTTP. Port 443? HTTPS. Port 62893 milik program mana pun yang meminta port kosong kepada sistem operasi saat ini. Sedikit catatan: rentang sementara default Linux sebenarnya adalah 32768–60999. Jadi ketika 62893 muncul di Linux, beberapa aplikasi hampir pasti sengaja menguncinya daripada kernel yang memberikannya.

Gabungkan kedua bagian tersebut dan berikut terjemahannya dalam bahasa Inggris sederhana: "sebuah proses yang berjalan di komputer Anda sedang mendengarkan di port 62893." Tidak ada cloud. Tidak ada koneksi internet. Tidak ada keajaiban. `localhost` mengacu pada host lokal itu sendiri. `127.0.0.1` adalah cara sistem menuliskannya dalam IPv4. Port tersebut digunakan untuk komunikasi sementara antara proses yang berjalan secara lokal di mesin Anda. Itulah keseluruhan ceritanya.

Perbandingan singkat dengan titik akhir yang lebih dikenal membantu menjelaskan posisi 62893:

| Alamat | Peran | Siapa pemilik pelabuhan tersebut? |

|---|---|---|

| 127.0.0.1:80 | Server web HTTP lokal (Apache bawaan) | Port sistem yang terkenal |

| 127.0.0.1:443 | Server HTTPS lokal | Port sistem yang terkenal |

| 127.0.0.1:3000 | Server pengembangan Node.js / React | Terdaftar (rentang pengguna) |

| 127.0.0.1:8080 | HTTP alternatif, Tomcat, banyak alat pengembangan. | Terdaftar (rentang pengguna) |

| 127.0.0.1:62893 | Proses acak apa pun (seringkali Node Inspector) | Dinamis / sementara |

Jadi, ketika Anda melihat 127.0.0.1:62893 dalam pesan kesalahan, hampir selalu itu adalah alat yang meminta port sementara dari sistem operasi saat dijalankan dan mendapatkan port 62893 pada saat startup tersebut. Pada saat restart berikutnya, mungkin portnya akan berubah menjadi 58234. Alamat IP 127.0.0.1 bersifat tetap; nomor port pada dasarnya seperti undian.

Mengapa Pengembang Menggunakan Localhost dan Port 62893

Localhost ada karena Anda tidak selalu bisa (dan seharusnya tidak) menyebarkan kode ke server langsung hanya untuk mengujinya. Sebaliknya, pengembang menggunakan localhost untuk menjalankan aplikasi secara lokal tanpa ketergantungan eksternal, memastikan aplikasi web berfungsi, lalu menyebarkannya ke jaringan yang lebih luas. Alur kerja ini sudah ada sejak beberapa dekade lalu dan masih menjadi inti dari hampir setiap lingkungan pengembangan lokal modern dan tim pengembang. Saat ini, sebagian besar lingkungan pengembangan lokal menggunakan loopback karena alasan yang sama: ini adalah alat yang ampuh untuk pekerjaan lokal yang memungkinkan Anda mengakses setiap layanan tanpa memerlukan internet.

Empat hal yang membuat alamat loopback menarik untuk pengujian dan pengembangan lokal:

- Isolasi. Lalu lintas tetap berada di mesin lokal Anda, di dalam sistem, tanpa mengekspos apa pun ke luar. Tidak ada lompatan jaringan eksternal, tidak ada ISP, tidak ada resolusi DNS, tidak ada firewall antara browser web Anda dan server yang baru saja Anda mulai.

- Kecepatan. Melakukan ping ke diri sendiri adalah perjalanan bolak-balik jaringan tercepat yang mungkin. Baik untuk benchmarking, buruk untuk mensimulasikan latensi lalu lintas jaringan dunia nyata, tetapi ideal untuk siklus pengembangan yang ketat.

- Keamanan. Layanan yang hanya terikat pada 127.0.0.1 tidak dapat diakses dari komputer lain atau menerima koneksi jaringan yang tidak sah dari luar. Itulah mengapa banyak debugger secara default menggunakan loopback. Jika Anda tidak bermaksud mengekspos layanan tersebut, layanan tersebut akan tetap tidak terlihat.

- Kebebasan port. Karena tidak ada seorang pun di internet publik yang perlu mengakses server web lokal Anda, Anda dapat menggunakan hampir semua port yang tersedia. Port 3000, 8080, 5173, 8000, dan seluruh rentang dinamisnya dapat digunakan tanpa perlu dokumen, sehingga pengembang dapat menguji aplikasi secara lokal tanpa memerlukan paket hosting berbayar.

Port 62893 paling sering muncul dalam satu skenario yang sangat spesifik: protokol Node.js Inspector yang digunakan oleh Chrome DevTools, VS Code, dan IDE JetBrains untuk men-debug JavaScript. Panduan debugging resmi Node.js secara default menetapkan inspector ke `127.0.0.1:9229`. Port acak seperti 62893 hanya muncul ketika Anda memberikan `--inspect=0` (ditetapkan oleh OS, didokumentasikan dalam Node PR #53782 dari tahun 2024) atau ketika IDE seperti WebStorm/IntelliJ memilih port sementara yang tersedia untuk proses anak sesi debug. Thread dukungan JetBrains mendokumentasikan string kesalahan yang tepat termasuk 62893, 55812, 58923, dan angka rentang dinamis lainnya, semuanya ditetapkan secara langsung, tidak satupun yang "dimiliki" oleh layanan apa pun.

Menurut Survei Pengembang Stack Overflow 2025, JavaScript tetap menjadi bahasa yang paling banyak digunakan dengan 66%, dan 45% pengembang menyebutkan debugging sebagai salah satu frustrasi terbesar mereka. Survei JetBrains tentang Kondisi Ekosistem Pengembang 2025 yang melibatkan 24.534 pengembang di 194 negara menghasilkan temuan serupa. Dengan kata lain: banyak orang mengikat banyak port loopback acak setiap hari. Tidak ada yang aneh tentang itu. Yang aneh adalah mengalami kesalahan dan tidak tahu apa yang harus dicari.

Bagaimana 127.0.0.1 dan Port 62893 Bekerja dalam Pengembangan Perangkat Lunak

Secara internal, koneksi loopback memiliki tiga bagian yang bergerak. Aplikasi meminta sistem operasi untuk membuka soket di 127.0.0.1:62893 agar dapat mengirim dan menerima data. Tumpukan TCP/IP sistem operasi menandai port tersebut sebagai "sedang digunakan" oleh proses atau layanan tertentu. Dan ketika program lokal lain di komputer (browser, debugger, curl) mencoba terhubung ke 127.0.0.1:62893, sistem operasi mengarahkan paket secara internal ke siapa pun yang sudah membuka port tersebut. Jaringan eksternal tidak pernah terlibat dalam langkah apa pun. Itulah mengapa loopback biasanya digunakan untuk pengujian dan debugging di dalam lingkungan terkontrol pada sistem lokal Anda.

Contoh Node.js minimal membuatnya lebih mudah dipahami. Cuplikan kode berikut memulai server web lokal kecil yang terikat pada antarmuka loopback. Server web biasanya menggunakan port 80 atau 443 dalam produksi, tetapi untuk server lokal yang digunakan dalam eksperimen jaringan, port apa pun di atas 1024 dapat digunakan. Berikut tampilan kode server web yang mendengarkan pada port 62893:

```javascript

const http = require('http');

const server = http.createServer((req, res) => {

res.end('Hello from 127.0.0.1');

});

server.listen(62893, '127.0.0.1', () => {

console.log('Server running at http://127.0.0.1:62893');

});

```

Jalankan ini dengan `node server.js`. Buka `http://127.0.0.1:62893` di browser dan Anda akan mendapatkan responsnya. Tutup browser dan server tetap berjalan. Hentikan proses Node, port akan bebas, dan semua listener yang memantau alamat tersebut akan terputus. Pola ini adalah tulang punggung bagaimana pengembang dapat menjalankan aplikasi web lokal yang berguna untuk menguji API, proses atau layanan tertentu, dan bahkan seluruh tumpukan microservices tanpa perlu hosting berbayar atau layanan jaringan eksternal tanpa perlu membeli satu byte pun komputasi cloud.

Alur Chrome/Node Inspector serupa tetapi lebih otomatis. Menjalankan `node --inspect=0 script.js` akan mencetak sesuatu seperti:

```

Debugger sedang mendengarkan di ws://127.0.0.1:62893/166e272e-7a30-4d09-97ce-f1c012b43c34

```

URL tersebut adalah endpoint WebSocket di 127.0.0.1:62893. DevTools terhubung ke sana dengan membuka `chrome://inspect`, menambahkan port ke daftar penemuan, dan mengklik "Buka DevTools khusus untuk Node." Di balik layar, DevTools melakukan polling `/json/version` dan `/json/list` melalui HTTP pada port tersebut, kemudian membuka WebSocket yang menggunakan Protokol Chrome DevTools (domain v8-inspector). Saat proses Node keluar, WebSocket ditutup, dan IDE menampilkan banner standar: "Terputus dari VM target, alamat: '127.0.0.1:62893', transport: 'socket'." String tersebut, `transport: 'socket'` dan semuanya, persis sama dengan yang dicetak oleh IDE JetBrains. Banner tersebut bukanlah bug. Itu adalah debugger yang melaporkan dengan benar bahwa proses target telah hilang.

Kesalahan Umum pada Port 62893 dan Cara Memperbaikinya

Hampir setiap masalah yang Anda temui di sekitar 127.0.0.1:62893 termasuk dalam enam kategori. Cocokkan gejala Anda dengan salah satu kategori ini, lalu terapkan perbaikannya.

- Terputus dari VM target. Proses yang sedang di-debug (biasanya proses Node) mengalami crash, keluar, memulai ulang, atau dihentikan paksa. Port juga hilang.

- Koneksi ditolak. Tidak ada yang mendengarkan di 127.0.0.1:62893. Layanan tidak pernah dimulai, dimulai pada port yang berbeda, atau telah dimatikan.

- Alamat sudah digunakan, atau `EADDRINUSE`. Dua proses mencoba mengambil port yang sama. Hal klasik terjadi ketika server pengembangan tidak melepaskan port dengan benar setelah terjadi kerusakan.

- Waktu habis. Permintaan Anda mencapai port, tetapi proses tersebut tidak pernah merespons tepat waktu. Biasanya berupa perulangan tak terbatas atau perulangan peristiwa yang terblokir di dalam program yang sedang di-debug.

- 403 Terlarang atau Akses Ditolak. Izin pada soket, konfigurasi server, atau file pendukung memblokir permintaan.

- Gangguan firewall atau antivirus. Beberapa perangkat lunak keamanan juga memeriksa lalu lintas loopback. Jarang terjadi. Tapi bisa terjadi.

Diagnosis cepat lima langkah yang ampuh untuk hampir semua kondisi berikut:

1. Konfirmasikan apakah layanan benar-benar berjalan. Apakah proses Node, Python, atau Apache Anda benar-benar dimulai dan tetap berjalan? Lihat terminal tempat Anda menjalankannya.

2. Konfirmasikan nomor portnya. Apakah 62893 adalah port tempat layanan tersebut benar-benar mendengarkan, atau apakah layanan tersebut memilih 3000 atau 8080 dan Anda salah mencari nomor?

3. Pastikan tidak ada program lain yang menggunakan port tersebut. Satu perintah `netstat` atau `lsof` sudah cukup untuk membuktikannya.

4. Konfirmasikan konfigurasi. Jika Anda menggunakan framework, port tersebut terdapat di `package.json`, `.env`, `launch.json`, atau file konfigurasi yang setara.

5. Pastikan firewall tidak tiba-tiba mengganggu, terutama setelah pembaruan sistem operasi baru-baru ini.

Jika teks kesalahannya secara spesifik adalah "Terputus dari VM target, alamat: 127.0.0.1:62893," penyebab utamanya hampir selalu adalah target Node inspector yang mengalami gangguan. Luncurkan kembali proses Node dengan `node --inspect` dan DevTools akan terhubung kembali.

Panduan Langkah demi Langkah untuk Memperbaiki Masalah 127.0.0.1:62893

Berikut adalah langkah-langkah konkret untuk mengatasi kesalahan umum. Kerjakan dari atas ke bawah hingga kesalahan teratasi.

Langkah 1. Mulai ulang server atau layanan. Perbaikan paling sederhana dan umum, setiap saat. Hentikan proses Node Anda, Apache, server pengembangan Python, atau apa pun yang terikat pada port tersebut, dan mulai lagi. Layanan yang mengalami crash secara diam-diam dapat menyebabkan port tersebut menjadi yatim piatu hingga induknya hilang. Sebagian besar layanan jaringan akan terikat kembali dengan bersih pada saat dimulai berikutnya.

Langkah 2. Periksa konflik port. Proses lain yang menggunakan port 62893 akan menghentikan aplikasi Anda untuk terhubung, sepenuhnya. Cari proses yang menggunakan port tersebut dengan alat yang dibahas di bagian selanjutnya. Hentikan proses tersebut, atau konfigurasikan aplikasi Anda untuk menggunakan port yang berbeda (Langkah 4).

Langkah 3. Tinjau aturan firewall. Pada Windows, buka Windows Defender Firewall dan cari aturan keluar yang memblokir port; loopback diizinkan secara default kecuali jika kebijakan dasar "semua lalu lintas keluar diblokir" diberlakukan. Pada macOS, `/etc/pf.conf` default PF menyertakan `set skip on lo0`, sehingga lalu lintas localhost tidak pernah difilter. Jika Anda mendapatkan pesan "koneksi ditolak" pada loopback, firewall hampir pasti bukan masalahnya. Pada Linux, aturan standar `iptables -A INPUT -i lo -j ACCEPT` biasanya sudah ada; jalankan `sudo iptables -L` atau `sudo ufw status` untuk konfirmasi. Sebagian besar konfigurasi firewall default mengizinkan lalu lintas loopback sesuai desain, tetapi perangkat lunak keamanan yang diinstal kemudian masih dapat mengubahnya.

Langkah 4. Ikat ke port eksplisit. Jika port 62893 terus digunakan, beri tahu alat Anda untuk menggunakan port yang tidak akan disentuh oleh aplikasi lain. Untuk inspector Node, `node --inspect=127.0.0.1:9229 script.js` akan mengunci port ke 9229 (default yang didokumentasikan). Catatan: Node.js tidak secara otomatis beralih ke port lain jika 9229 sedang sibuk, masalah GitHub #28457 telah dibuka selama bertahun-tahun yang meminta hal tersebut. Anda dapat menghentikan proses yang bertentangan atau memberikan port eksplisit yang berbeda. Untuk aplikasi Express/Node, atur `PORT=3001` di lingkungan Anda atau file konfigurasi.

Langkah 5. Cocokkan konfigurasi. Setiap rangkaian kesalahan setidaknya memiliki satu ketidakcocokan konfigurasi yang tersembunyi di dalamnya. Periksa apakah klien Anda (DevTools, curl, Postman) mengarah ke port yang sama dengan yang sebenarnya dibuka oleh server. Salin-tempel lebih baik daripada mengetik.

Langkah 6. Perbarui aturan firewall hanya jika benar-benar diperlukan. Menambahkan pengecualian masuk untuk 62893 pada loopback hampir tidak pernah diperlukan karena lalu lintas loopback tidak melewati jalur firewall eksternal. Jika alat konfigurasi meminta, pilih cakupan "jaringan pribadi", jangan pernah "publik".

Langkah 7. Periksa log layanan. Node, Apache, Nginx, dan setiap basis data menulis pesan log yang jelas ketika bind gagal. "EADDRINUSE 127.0.0.1:62893" tidak ambigu: port tersebut sedang digunakan. Periksa log tersebut sebelum menebak.

Langkah 8. Kembalikan perubahan terbaru. Jika tidak ada cara lain yang berhasil dan kesalahan dimulai hari ini, kembalikan ke konfigurasi atau commit kode terakhir yang diketahui berfungsi dengan baik. Pengaturan proxy yang salah tempat di `.env` atau `HOST=0.0.0.0` yang tidak disengaja dapat secara diam-diam mengubah binding.

Langkah 9. Mintalah bantuan jika mengalami kesulitan. Konsultasikan dokumentasi proyek, utas Stack Overflow dengan kesalahan persis yang Anda alami, atau administrator jaringan yang berkualifikasi di organisasi Anda. Tempelkan pesan kesalahan yang persis sama dan output dari `lsof -i :62893`. Pertanyaan spesifik akan mendapatkan jawaban spesifik.

Alat untuk Memeriksa Nomor Port 62893 pada Jaringan Lokal

Sejujurnya, Anda hanya membutuhkan tiga alat untuk menangani hampir semua masalah port pada server pengembangan. Setelah Anda menguasai ketiga alat ini, Anda pada dasarnya tidak akan pernah menggunakan alat lain.

Pertama, netstat. Sudah ada sejak lama. Mencantumkan setiap alamat dan port yang terhubung serta mencetak status koneksi. Windows, macOS, Linux, semuanya menyertakannya.

- Windows: `netstat -ano | findstr :62893`

- Linux dan macOS: `netstat -an | grep 62893`

Di Windows, flag `-ano` adalah kuncinya. Anda mendapatkan PID dari proses pemilik di samping port, di samping status (LISTENING, ESTABLISHED, TIME_WAIT). Hanya satu baris output. Sebagian besar pertanyaan "apakah ada yang sedang mendengarkan?" terjawab dalam sekejap.

Kedua, lsof. Singkatan dari "list open files" (daftar file yang terbuka). Perintah klasik pada sistem mirip Unix. Rasanya berlebihan sampai suatu hari Anda benar-benar membutuhkannya. Ingat, di Unix, semuanya adalah file. Termasuk soket.

- macOS atau Linux: `sudo lsof -i :62893`

- Setiap port yang dibuka oleh proses tertentu: `sudo lsof -p `

Output: nama perintah, PID, pengguna, dan pasangan alamat/port. Semuanya dalam satu kali proses. Sedang membuat otomatisasi? Salurkan hasilnya melalui `awk '{print $2}'` untuk mengambil hanya PID-nya saja.

Ketiga, ss. Pengganti modern untuk netstat di Linux. Jauh lebih cepat pada host yang sibuk:

- Semua pendengar pada port: `ss -tlnp | grep 62893`

Dua alat lagi untuk melengkapi semuanya. Keduanya tidak menggantikan tiga alat di atas. Masing-masing mengisi celah yang berbeda.

Curl adalah alat pengecekan konektivitas cepat Anda. Jalankan `curl -v http://127.0.0.1:62893`. Anda akan melihat jabat tangan TCP dan setiap header respons bergulir secara langsung. "Koneksi ditolak"? Tidak ada yang mendengarkan, selesai. "200 OK" dengan isi respons? Tumpukan TCP sehat, jadi bug sebenarnya ada di bagian atas kode aplikasi.

Telnet melakukan pemeriksaan TCP mentah: `telnet 127.0.0.1 62893`. Lebih jarang ditemukan pada tahun 2026 karena mesin baru tidak lagi menyertakannya. Jika Anda masih memilikinya, ini adalah pengujian konektivitas paling sederhana yang pernah dibuat. Jika tidak, `nc -zv 127.0.0.1 62893` dengan netcat melakukan pekerjaan yang sama pada hampir semua komputer tanpa pengaturan apa pun.

| Alat | Terbaik untuk | Contoh | |

|---|---|---|---|

| netstat | Pemeriksaan cepat pada port yang mendengarkan. | `netstat -ano \ | findstr :62893` |

| lsof | Temukan PID di balik sebuah port. | `sudo lsof -i :62893` | |

| ss | Pengganti modern yang cepat (Linux) | `ss -tlnp \ | grep 62893` |

| keriting | Konfirmasikan respons HTTP secara lokal. | `curl -v http://127.0.0.1:62893` | |

| nc / telnet | Pemeriksaan TCP mentah | `nc -zv 127.0.0.1 62893` |

Hentikan proses yang macet setelah Anda mengidentifikasinya. Di Windows: `taskkill /PID /F`. Di Linux/macOS: `kill -9 `. Keduanya langsung membebaskan port. Administrator jaringan pada mesin pengembangan bersama sering kali membungkus ini ke dalam skrip satu baris sehingga dapat dijalankan tanpa hak akses administrator untuk proses pengembang sendiri.

Risiko Keamanan: Jangan Paparkan Port Localhost untuk Akses

Loopback dirancang untuk bersifat privat. Jika Anda mengikat layanan ke 127.0.0.1 saja, layanan tersebut hanya dapat diakses dari komputer Anda sendiri. Tidak dari tempat lain. Sifat sederhana inilah yang menjadi alasan utama para pengembang menggunakan loopback untuk versi eksperimental dan lingkungan pengembangan yang terbatas. Layanan jaringan pengujian tetap berada di luar jaringan yang lebih luas. Aplikasi tetap dapat diakses sepenuhnya dari dalam mesin.

Masalah muncul ketika seseorang secara tidak sengaja menukar `127.0.0.1` dengan `0.0.0.0` dalam file konfigurasi. Apa arti `0.0.0.0`? "Mengikat pada setiap antarmuka jaringan." Terjemahan praktisnya: layanan Anda sekarang dapat diakses dari mesin mana pun di Wi-Fi yang sama, dan berpotensi dari internet publik jika router atau firewall juga meneruskan port tersebut. Dokumentasi Node.js menjelaskan hal ini dengan bahasa yang mudah dipahami. Mengikat inspektur ke antarmuka publik dan "klien mana pun yang dapat mencapai alamat IP Anda akan dapat terhubung ke debugger tanpa batasan apa pun dan akan dapat menjalankan kode sembarang." Bukan berlebihan. Risiko nyata.

Sejarah terkini sangat mencolok. Pada tahun 2024, Oligo Security mengungkapkan kerentanan "0.0.0.0 Day", sebuah bug tingkat browser yang dalam beberapa kasus mengarahkan permintaan web ke `0.0.0.0` dan mencapai layanan yang seharusnya hanya untuk localhost. Chrome, Safari, dan Firefox semuanya merilis perbaikan pada pertengahan tahun 2024. Kembali ke Februari 2018, skalanya semakin besar. Serangan amplifikasi Memcached (CVE-2018-1000115) menyalahgunakan kotak Memcached yang terekspos secara publik pada UDP 11211 untuk menghasilkan faktor amplifikasi hingga 51.200×. Hal itu berpuncak pada serangan DDoS 1,3 Tbps terhadap GitHub pada 28 Februari 2018, yang masih merupakan salah satu serangan terbesar yang pernah tercatat. Solusinya? Memcached menonaktifkan UDP secara default mulai versi 1.5.6.

Tiga aturan praktis menjaga agar layanan khusus localhost tetap privat:

- Pertahankan binding pengembangan pada 127.0.0.1 secara eksplisit. Tulis `127.0.0.1` atau `localhost` di konfigurasi. Jangan pernah `0.0.0.0`. Jangan pernah menggunakan IP LAN mesin.

- Perlu akses jarak jauh untuk pengujian? Gunakan terowongan SSH (`ssh -L 9229:127.0.0.1:62893 user@host`), bukan bind publik biasa. Terowongan memungkinkan Anda mengakses layanan dari jarak jauh sementara layanan itu sendiri tetap hanya loopback.

- Jangan pernah menjalankan debugger atau antarmuka admin pada antarmuka publik server produksi. Sebagian besar pelanggaran layanan internal bermula dari kesalahan ini.

Laporan insiden industri berulang kali menyoroti port pengembangan yang terekspos secara tidak benar sebagai bagian penting dari pelanggaran internal. Persentase pastinya berubah setiap tahun, tetapi polanya tetap sama. Debugger, panel admin, atau API pengujian yang terikat pada antarmuka yang salah adalah vektor serangan umum. Perlakukan pengikatan port pengembangan Anda dengan kehati-hatian yang sama seperti yang Anda berikan pada konfigurasi produksi.