127.0.0.1:62893: ローカルホストのネットワークエラーのトラブルシューティング

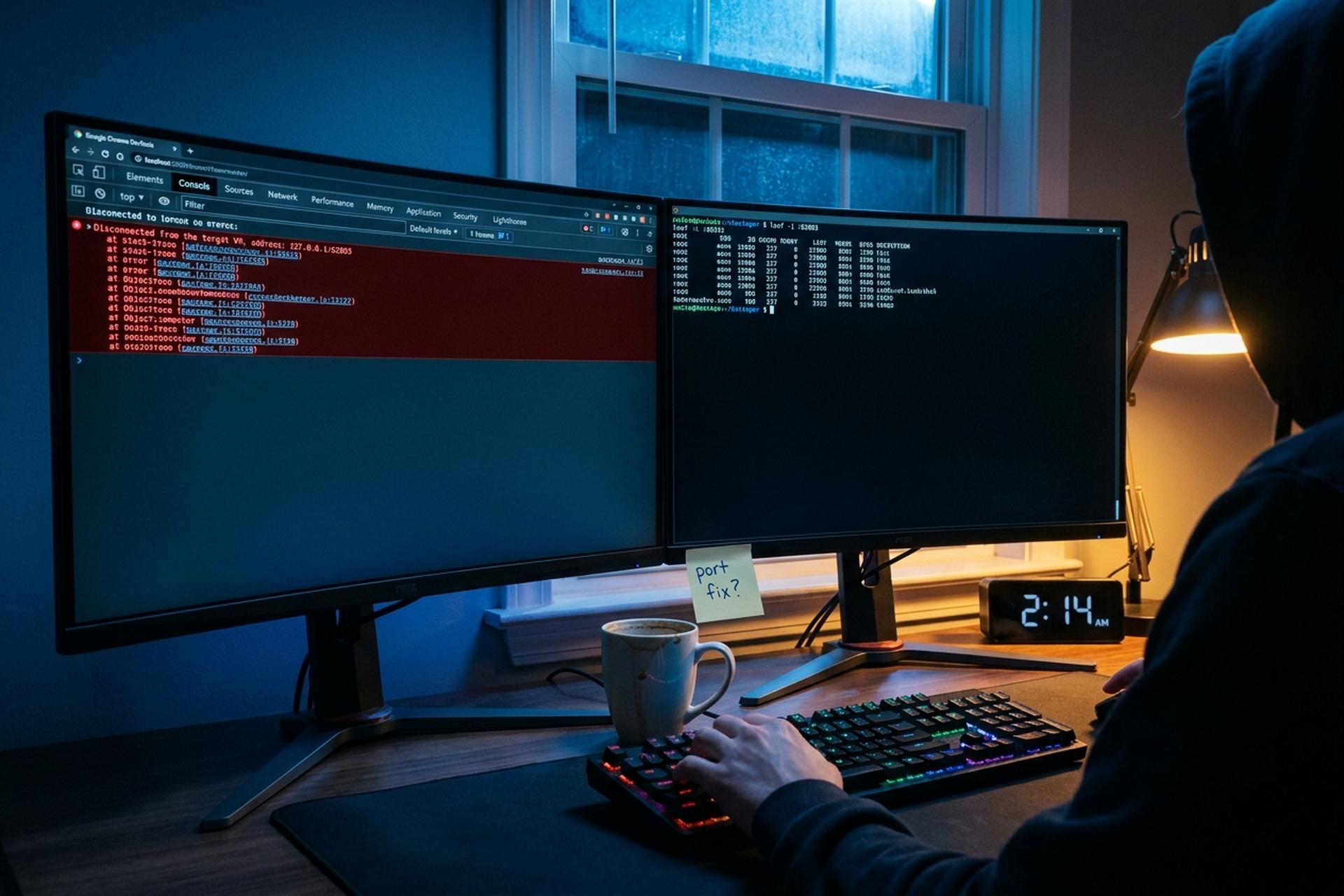

Node.jsスクリプトを実行していて、Chrome DevToolsにタブで戻った途端、突然赤いバナーが表示され、「ターゲットVMから切断されました。アドレス: 127.0.0.1:62893」と表示されます。デバッガーは停止し、ブレークポイントも消え、意図せず入力したはずの数字の羅列が画面に表示されています。

現代のソフトウェア開発において、最も一般的でありながら最も誤解されやすいエラーの一つへようこそ。朗報です。これは難解なエラーではありません。単にローカルマシンが特定のポート番号で自身と通信しようとしているものの、何らかの要因で通信が妨げられているだけです。その妨害要因を解消すれば、デバッガーは正常に動作します。

このガイドでは、127.0.0.1:62893 が具体的に何であるか、ループバック アドレスと呼ばれるアドレスとループバック インターフェイス上の一時ポートとのペア、開発者が localhost アドレスやこのような特定のポートを使用する理由、エラーの発生源、そして Windows、macOS、Linux で有効な手順を順を追って説明します。すべて実践的な内容です。必要に応じてターミナルを開いて、手順に沿って進めてください。

127.0.0.1:62893の意味:ループバックアドレスとポート

紐を真ん中で二つに分ける。謎は解けた。

前半は `127.0.0.1`。ループバック アドレスです。世界中のすべてのコンピュータがこれを持っています。この IPv4 ターゲットにパケットを送信すると、OS はそれを自分のネットワーク スタックを通してそのまま返します。マシンから何も出ません。ブロック `127.0.0.0/8` (1600 万以上のアドレス) 全体が RFC 6890 でループバック用に予約されています。同じ RFC では、このブロックに「Forwardable: False」と「Global: False」のフラグが付けられています。これは、標準化委員会の用語で「ルータはそれを破棄しなければならない」という意味です。127.0.0.1 自体を除いて、残りの 1600 万のアドレスにアクセスできる人はほとんどいません。実際にはループバックは 1 つの番号です。IPv6 では `::1` と表記されます。どちらのホスト名も `localhost` です。

後半は「62893」。ポート番号、それだけです。ポートは、どのプロセスがトラフィックの塊を受け取るべきかをOSに指示します。番号62893は、RFC 6335でオンデマンドの短時間使用用に定義されたIANAの動的/プライベート範囲49152~65535内にあります。実際には、このポートを所有しているものはありません。ポート80はHTTPに属します。ポート443はHTTPSに属します。ポート62893は、この瞬間にOSに空きポートを要求したプログラムに属します。ちょっとした注意点:Linuxのデフォルトの一時ポート範囲は実際には32768~60999です。したがって、Linuxで62893が表示される場合、カーネルが割り当てたのではなく、アプリケーションが意図的にピン留めした可能性が非常に高いです。

両方の部分をつなぎ合わせると、平易な英語訳は次のようになります。「お使いのコンピュータで実行中のプロセスがポート62893で待機しています。」クラウドもインターネット接続も魔法も必要ありません。`localhost`はローカルホスト自体を指します。`127.0.0.1`は、システムがそれをIPv4で記述する方法です。ポートは、お使いのマシンでローカルに実行されているプロセス間の一時的な通信に使用されます。以上が全てです。

より有名なエンドポイントとの簡単な比較は、62893がどの位置にあるのかを把握するのに役立ちます。

| 住所 | 役割 | 港の所有者は誰ですか? |

|---|---|---|

| 127.0.0.1:80 | ローカルHTTPウェブサーバー(Apacheデフォルト) | よく知られたシステムポート |

| 127.0.0.1:443 | ローカルHTTPSサーバー | よく知られたシステムポート |

| 127.0.0.1:3000 | Node.js / React 開発サーバー | 登録済み(ユーザー範囲) |

| 127.0.0.1:8080 | Alt HTTP、Tomcat、多数の開発ツール | 登録済み(ユーザー範囲) |

| 127.0.0.1:62893 | ランダムなプロセス(多くの場合、Node Inspector) | 動的/一時的 |

エラーメッセージに「127.0.0.1:62893」と表示された場合、ほとんどの場合、実行時にOSに一時的なポート番号を要求し、その起動時に62893番ポートが割り当てられたツールが原因です。次回の再起動時には58234番ポートが割り当てられている可能性があります。IPアドレス127.0.0.1は固定ですが、ポート番号は基本的にランダムです。

開発者がローカルホストとポート62893を使用する理由

ローカルホストが存在する理由は、テストのためだけに常にライブサーバーにコードをデプロイすることはできない(また、すべきではない)からです。開発者は、外部依存関係なしにローカルでアプリケーションを実行し、Webアプリケーションが正しく動作することを確認してから、より広範なネットワークに展開するためにローカルホストを使用します。このワークフローは何十年も前から存在し、現代のほとんどすべてのローカル開発環境と開発チームにとって依然として中心的な役割を果たしています。今日、ほとんどのローカル開発環境がループバックをデフォルトとして採用しているのも同じ理由からです。ループバックは、インターネット接続を必要とせずにすべてのサービスにアクセスできる、ローカル作業のための強力なツールだからです。

ループバックアドレスがローカルでのテストや開発に適している理由は4つあります。

- 隔離。トラフィックはローカルマシン内のシステム内に留まり、外部に何も公開されません。外部ネットワークホップ、ISP、DNS解決、Webブラウザと起動したばかりのサーバー間のファイアウォールは一切ありません。

- 速度。自分自身にpingを送信するのが、ネットワークの往復通信速度としては最速です。ベンチマークには適していますが、実際のネットワークトラフィックの遅延をシミュレートするには不向きです。しかし、開発サイクルを短縮するには最適です。

- セキュリティ。127.0.0.1 にのみバインドされたサービスは、他のコンピュータからアクセスできず、外部からの不正なネットワーク接続も受け付けません。そのため、多くのデバッガはデフォルトでループバックを使用します。サービスを公開するつもりがなかった場合、そのサービスは非表示のままになります。

- ポートの自由度。パブリックインターネット上の誰もローカルWebサーバーにアクセスする必要がないため、ほぼすべての空きポートにバインドできます。ポート3000、8080、5173、8000、およびダイナミックレンジ全体が、書類手続きなしで自由に使用できるため、開発者は有料ホスティングプランを必要とせずに、アプリケーションをローカルでテストできます。

ポート 62893 は、非常に特定のシナリオで最も頻繁に発生します。それは、JavaScript のデバッグに Chrome DevTools、VS Code、および JetBrains IDE で使用される Node.js Inspector プロトコルです。公式の Node.js デバッグ ガイドでは、インスペクターをデフォルトで `127.0.0.1:9229` に固定しています。62893 のようなランダムなポートは、`--inspect=0` (OS によって割り当てられ、2024 年の Node PR #53782 で文書化されています) を渡した場合、または WebStorm/IntelliJ などの IDE がデバッグ セッションの子プロセス用に空いている一時的なポートを選択した場合にのみ表示されます。JetBrains のサポート スレッドでは、62893、55812、58923、およびその他の動的な範囲の番号を含む正確なエラー 文字列が文書化されています。これらはすべて実行時に割り当てられ、どのサービスにも「所有」されていません。

Stack Overflowの2025年開発者調査によると、JavaScriptは依然として最も使用されている言語で66%を占め、開発者の45%がデバッグを最大の悩みの種として挙げています。JetBrainsの「開発者エコシステムの現状2025」調査では、194か国の24,534人の開発者を対象に同様の調査結果が出ています。つまり、多くの人が毎日、無作為にループバックポートをバインドしているということです。それ自体は何も珍しいことではありません。珍しいのは、エラーが発生したときに、何を調べればいいのか分からないことです。

ソフトウェア開発における127.0.0.1とポート62893の仕組み

内部的には、ループバック接続は3つの要素で構成されています。アプリケーションは、OSに対して127.0.0.1:62893にソケットを開くよう要求し、自身との間でデータの送受信を行います。OSのTCP/IPスタックは、その特定のプロセスまたはサービスによってポートが「使用中」であることを示します。そして、同じシステム上の他のローカルプログラム(ブラウザ、デバッガ、curlなど)が127.0.0.1:62893に接続しようとすると、OSは既にポートを開いているプロセスにパケットを内部的にルーティングします。外部ネットワークはどの段階にも関与しません。まさにこの理由から、ループバックは通常、ローカルシステム上の制御された環境内でのテストやデバッグに使用されます。

最小限のNode.jsの例で具体的に説明します。次のコードスニペットは、ループバックインターフェースにバインドされた小さなローカルWebサーバーを起動します。Webサーバーは通常、本番環境ではポート80または443を使用しますが、ネットワーク実験で使用するローカルサーバーでは、1024より大きいポートであればどれでも構いません。62893でリッスンするWebサーバーのコードは次のようになります。

```javascript

const http = require('http');

const server = http.createServer((req, res) => {

res.end('Hello from 127.0.0.1');

});

server.listen(62893, '127.0.0.1', () => {

console.log('Server running at http://127.0.0.1:62893');

});

「`」

`node server.js` でこれを実行してください。ブラウザで `http://127.0.0.1:62893` を開くと、応答が表示されます。ブラウザを閉じてもサーバーは実行され続けます。Node プロセスを停止すると、ポートが解放され、そのアドレスを監視していたリスナーはすべて切断されます。このパターンは、開発者が有料のホスティングや外部ネットワーク サービス、クラウド コンピューティングを一切購入することなく、API、特定のプロセスやサービス、さらにはマイクロ サービス スタック全体をテストするのに役立つローカル Web アプリケーションを実行する方法の基盤となります。

Chrome/Node Inspector の流れは似ていますが、より自動化されています。`node --inspect=0 script.js` を実行すると、次のような出力が表示されます。

「`」

デバッガーはws://127.0.0.1:62893/166e272e-7a30-4d09-97ce-f1c012b43c34で待機しています

「`」

その URL は、127.0.0.1:62893 の WebSocket エンドポイントです。DevTools は、`chrome://inspect` を開き、ポートを検出リストに追加して、「Node 専用の DevTools を開く」をクリックすることで、このエンドポイントに接続します。内部的には、DevTools はそのポートで HTTP 経由で `/json/version` と `/json/list` をポーリングし、その後 Chrome DevTools プロトコル (v8-inspector ドメイン) を使用する WebSocket を開きます。Node プロセスが終了すると、WebSocket は閉じられ、IDE には「ターゲット VM から切断されました。アドレス: '127.0.0.1:62893'、トランスポート: 'socket'」という標準的なバナーが表示されます。この文字列 (`transport: 'socket'` を含む) は、JetBrains IDE が出力するものと全く同じです。このバナーはバグではありません。ターゲット プロセスが終了したことをデバッガーが正しく報告しているのです。

ポート62893でよく発生するエラーとそのデバッグ方法

127.0.0.1:62893 周辺で発生する問題は、ほぼすべて以下の 6 つのカテゴリに分類されます。症状をこれらのカテゴリのいずれかに照らし合わせて、修正を適用してください。

- ターゲットVMから切断されました。デバッグ対象(通常はNodeプロセス)がクラッシュ、終了、再起動、または強制終了されました。ポートも一緒に失われました。

- 接続が拒否されました。127.0.0.1:62893 では誰も待機していません。サービスが開始されなかったか、別のポートで開始されたか、または既にシャットダウンされています。

- アドレスが既に使用されているか、`EADDRINUSE`です。2つのプロセスが同じポートを取得しようとしました。これは、開発サーバーがクラッシュ後にポートを正常に解放しない場合によく発生するエラーです。

- タイムアウト。リクエストはポートに到達しましたが、プロセスが時間内に応答しませんでした。通常は、デバッグ対象内部の無限ループまたはブロックされたイベントループが原因です。

- 403 Forbidden または アクセス拒否。ソケット、サーバー設定、またはバックエンドファイルに対する権限の問題により、リクエストがブロックされています。

- ファイアウォールやウイルス対策ソフトの干渉。一部のセキュリティソフトウェアはループバックトラフィックも検査します。まれなケースですが、発生する可能性はあります。

ほぼすべての場合に適用できる、簡単な5ステップの診断方法:

1. サービスが実際に実行されていることを確認してください。Node、Python、またはApacheのプロセスは実際に起動して、そのまま稼働し続けていますか?起動元のターミナルを確認してください。

2. ポート番号自体を確認してください。サービスが実際にリッスンしているのは62893番ポートでしょうか?それとも3000番や8080番ポートが選択されていて、間違った番号を追跡しているのでしょうか?

3. ポートに他のプロセスが稼働していないことを確認します。`netstat` または `lsof` コマンドを実行すれば確認できます。

4. 設定を確認します。フレームワークを使用している場合、ポートは`package.json`、`.env`、`launch.json`、または同等の設定ファイルにあります。

5. 特に最近のOSアップデート後に、ファイアウォールが突然干渉していないことを確認してください。

エラーメッセージが「ターゲットVMから切断されました。アドレス: 127.0.0.1:62893」と具体的に表示されている場合、根本原因はほぼ間違いなくNodeインスペクターのターゲットがダウンしていることです。`node --inspect`コマンドでNodeプロセスを再起動すると、DevToolsが再接続されます。

127.0.0.1:62893 のトラブルシューティングに関するステップバイステップの修正方法

よくあるエラーのトラブルシューティング手順を具体的に示します。エラーが解消されるまで、上から順に作業を進めてください。

ステップ1:サーバーまたはサービスを再起動します。これは最も簡単で一般的な解決策です。Nodeプロセス、Apache、Python開発サーバーなど、ポートにバインドされていたプロセスを停止し、再度起動します。サービスがサイレントクラッシュした場合、親プロセスが終了するまでポートが孤立した状態になることがあります。ほとんどのネットワークサービスは、次回の起動時に正常に再バインドされます。

ステップ2. ポートの競合を確認します。ポート62893を占有している別のプロセスがあると、アプリのバインドが完全に停止します。次のセクションで説明するツールを使用して、占有しているプロセスを特定します。そのプロセスを強制終了するか、アプリが別のポートを使用するように構成します(ステップ4)。

ステップ 3. ファイアウォール ルールを確認します。Windows では、Windows Defender ファイアウォールを開き、ポートをブロックする送信ルールを探します。ループバックは、ベースライン ポリシーで「すべての送信をブロック」が有効になっていない限り、デフォルトで許可されています。macOS では、PF のデフォルトの `/etc/pf.conf` に `set skip on lo0` が含まれているため、localhost トラフィックはフィルタリングされません。ループバックで「接続が拒否されました」というメッセージが表示される場合、ファイアウォールが問題の原因である可能性はほぼありません。Linux では、標準ルール `iptables -A INPUT -i lo -j ACCEPT` が通常設定されています。`sudo iptables -L` または `sudo ufw status` を実行して確認してください。ほとんどのデフォルトのファイアウォール構成では、ループバック トラフィックが設計上許可されていますが、後からインストールされたセキュリティ ソフトウェアによって変更される可能性があります。

ステップ 4. 明示的なポートにバインドします。62893 が繰り返し占有される場合は、他の誰も使用しないポートを使用するようにツールに指示します。Node のインスペクターの場合、`node --inspect=127.0.0.1:9229 script.js` はポートを 9229 (ドキュメントに記載されているデフォルト値) に固定します。注: Node.js は 9229 が使用中の場合、自動的に別のポートにフォールバックしません。GitHub のイシュー #28457 は、まさにその機能を要求するために何年もオープンされています。競合するプロセスを強制終了するか、別の明示的なポートを渡す必要があります。Express/Node アプリの場合は、環境変数または設定ファイルで `PORT=3001` を設定します。

ステップ5.設定を照合する。あらゆるエラーチェーンには、少なくとも1つの設定の不一致が潜んでいます。クライアント(DevTools、curl、Postmanなど)が、サーバーが実際に開いているポートと同じポートを指していることを確認してください。入力するよりもコピー&ペーストの方が簡単です。

ステップ6.ファイアウォールルールは、本当に必要な場合にのみ更新してください。ループバックトラフィックは外部ファイアウォールパスを通過しないため、ループバック上の62893番ポートに対する受信例外を追加する必要はほとんどありません。設定ツールでスコープを選択するよう求められた場合は、「プライベートネットワーク」を選択し、「パブリック」は絶対に選択しないでください。

ステップ7.サービスログを確認します。Node、Apache、Nginx、およびすべてのデータベースは、bindが失敗した場合に明確なログメッセージを出力します。「EADDRINUSE 127.0.0.1:62893」というメッセージは、ポートが既に使用されていることを明確に示しています。推測する前に、これらのログを確認してください。

ステップ 8. 最近の変更をロールバックします。他の方法がすべてうまくいかず、エラーが今日発生した場合は、最後に正常に動作していた構成またはコードコミットにロールバックしてください。`.env` 内のプロキシ設定の誤りや、意図しない `HOST=0.0.0.0` によって、バインディングがサイレントに反転してしまうことがあります。

ステップ9.行き詰まったらサポートを求めましょう。プロジェクトのドキュメント、発生したエラーを正確に記載したStack Overflowのスレッド、または組織内の資格のあるネットワーク管理者にご相談ください。正確なエラーメッセージと`lsof -i :62893`の出力を貼り付けてください。具体的な質問には具体的な回答が得られます。

ローカルネットワーク上のポート番号62893を確認するためのツール

正直なところ、開発環境におけるポート関連のほとんどの疑問を解決するには、たった3つのツールがあれば十分です。これらのツールを使いこなせるようになれば、他のツールを使う必要はほとんどなくなるでしょう。

まず、netstat。これは昔からあるコマンドです。接続されているすべてのアドレスとポートを一覧表示し、接続状態を表示します。Windows、macOS、Linuxなど、どのOSにも標準搭載されています。

- Windows: `netstat -ano | findstr :62893`

- LinuxおよびmacOSの場合:`netstat -an | grep 62893`

Windowsでは、`-ano`フラグが鍵となります。ポート番号の横に、所有プロセスのPID、そして状態(LISTENING、ESTABLISHED、TIME_WAIT)が表示されます。出力はたった1行。ほとんどの「何かがリスニングしているか?」という疑問に、瞬時に答えが出ます。

次に、lsof。「list open files」の略です。Unix系システムでは定番のコマンドです。必要になるまでは、大げさに感じるかもしれません。ご存知の通り、Unixではすべてがファイルです。ソケットも例外ではありません。

- macOSまたはLinuxの場合:`sudo lsof -i :62893`

- 特定のプロセスが開いているすべてのポート: `sudo lsof -p `

出力:コマンド名、PID、ユーザー、アドレス/ポート番号のペア。すべて一度に出力されます。自動化を作成する場合は、結果を `awk '{print $2}'` にパイプして、PID だけを抽出してください。

3つ目はssです。Linuxにおけるnetstatの現代的な代替ツールです。負荷の高いホストでははるかに高速です。

- ポート上のすべてのリスナー: `ss -tlnp | grep 62893`

仕上げにあと2つのツールを紹介します。どちらも上記の3つに取って代わるものではなく、それぞれ異なるニーズを満たすものです。

curl は高速な接続チェックツールです。`curl -v http://127.0.0.1:62893` を実行してください。TCP ハンドシェイクとすべての応答ヘッダーがリアルタイムでスクロール表示されます。「接続拒否」の場合は、何もリッスンしていないため、処理は完了です。「200 OK」と本文が返ってきた場合は、TCP スタックは正常であるため、実際のバグはアプリケーションコードの上位にあります。

telnet は、`telnet 127.0.0.1 62893` のように、生の TCP プローブを実行します。2026 年現在では、新しいマシンには telnet が搭載されていないため、あまり見かけなくなりました。もし telnet がまだ使える状態であれば、これはこれまでで最も簡単な接続テストです。そうでなければ、netcat を使用した `nc -zv 127.0.0.1 62893` で、ほとんどすべてのマシンで設定不要で同じことができます。

| 道具 | 最適 | 例 | |

|---|---|---|---|

| netstat | リスニングポートのクイックチェック | `netstat -ano \ | findstr :62893` |

| lsof | ポートの背後にあるPIDを見つける | `sudo lsof -i :62893` | |

| ss | 高速で最新の代替手段(Linux) | `ss -tlnp \ | grep 62893` |

| カール | HTTPレスポンスをローカルで確認する | `curl -v http://127.0.0.1:62893` | |

| nc / telnet | 生のTCPプローブ | `nc -zv 127.0.0.1 62893` |

停止したプロセスを特定したら、強制終了してください。Windows では `taskkill /PID /F`、Linux/macOS では `kill -9` を使用します。どちらのコマンドもポートを即座に解放します。共有開発マシンのネットワーク管理者は、開発者自身のプロセスに管理者権限を与えずに実行できるように、この処理を1行のスクリプトにまとめることがよくあります。

セキュリティリスク:localhostポートをアクセスに公開しないでください

ループバックは設計上、プライベートな環境です。サービスを127.0.0.1にのみバインドすれば、自分のコンピュータからしかアクセスできません。それ以外の場所からはアクセスできません。このシンプルな特性こそが、開発者が実験的なビルドや制限された開発環境でループバックをデフォルトとして採用する理由です。テストネットワークサービスは、より広範なネットワークから隔離されます。アプリケーションは、マシン内部から完全にアクセス可能です。

誰かが誤って設定ファイルで `127.0.0.1` を `0.0.0.0` に置き換えてしまうと、事態は悪化します。`0.0.0.0` は何を意味するのでしょうか。「すべてのネットワークインターフェイスにバインドする」。実際的な翻訳:サービスは同じ Wi-Fi 上のどのマシンからもアクセス可能になり、ルーターやファイアウォールがポートを転送している場合は、パブリック インターネットからもアクセス可能になる可能性があります。Node.js のドキュメントでは、これを平易な言葉で説明しています。インスペクターをパブリック インターフェイスにバインドすると、「IP アドレスにアクセスできるクライアントは、制限なくデバッガーに接続でき、任意のコードを実行できるようになります」。誇張ではありません。実際のリスクです。

最近の事例は衝撃的です。2024年、Oligo Securityは「0.0.0.0 Day」の脆弱性を公表しました。これはブラウザレベルのバグで、場合によってはWebリクエストを`0.0.0.0`にルーティングし、localhost専用のサービスに到達してしまうものでした。Chrome、Safari、Firefoxはすべて2024年半ばに修正版をリリースしました。2018年2月に遡ると、規模はさらに大きくなります。Memcached増幅攻撃(CVE-2018-1000115)は、UDP 11211で公開されているMemcachedボックスを悪用し、最大51,200倍の増幅率を生み出しました。その結果、2018年2月28日にGitHubに対して1.3 TbpsのDDoS攻撃が発生し、これは現在でも記録されている中で最大規模の攻撃の一つです。対策は?Memcachedはバージョン1.5.6以降、デフォルトでUDPを無効にしました。

ローカルホスト専用サービスを非公開に保つための3つの実用的なルール:

- 開発環境のバインディングは、127.0.0.1 に明示的に設定してください。設定ファイルには `127.0.0.1` または `localhost` を記述してください。`0.0.0.0` は絶対に使用しないでください。マシンの LAN IP アドレスも絶対に使用しないでください。

- テストのためにリモートアクセスが必要ですか?その場合は、生のパブリックバインドではなく、SSHトンネル(`ssh -L 9229:127.0.0.1:62893 user@host`)を使用してください。トンネルを使用すると、サービス自体はループバック専用のままで、リモートからサービスにアクセスできます。

- 本番サーバーの公開インターフェース上で、デバッガーや管理インターフェースを実行しないでください。内部サービスの侵害のほとんどは、まさにこのミスに起因しています。

業界のインシデント報告では、不適切に公開された開発ポートが内部侵害の大きな割合を占めていることが繰り返し指摘されています。正確な割合は毎年変動しますが、その傾向は変わりません。デバッガー、管理パネル、またはテストAPIが誤ったインターフェースにバインドされていることは、よくある攻撃経路です。開発ポートのバインドは、本番環境の設定と同様に慎重に扱う必要があります。