127.0.0.1:62893 : Dépannage des erreurs réseau locales

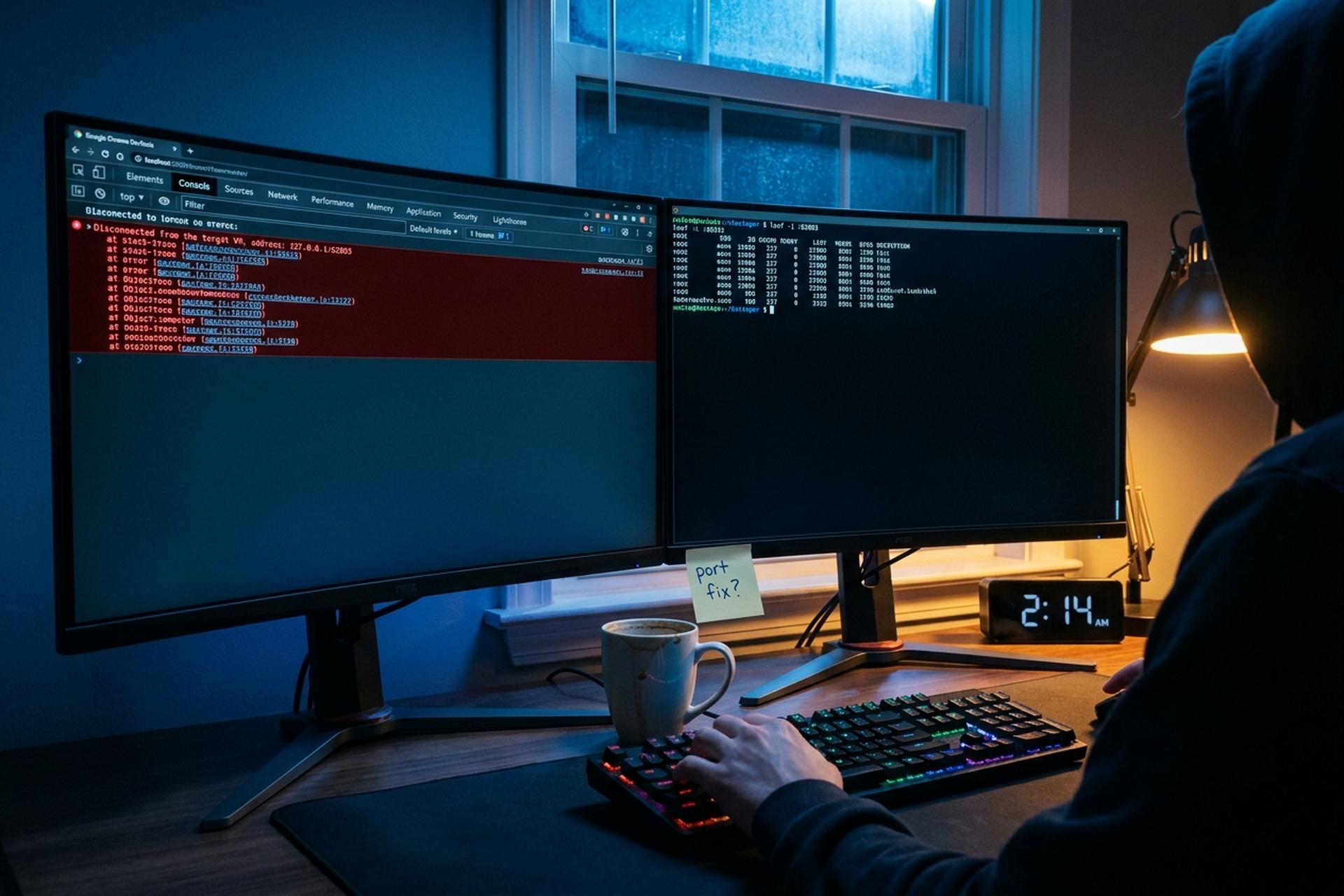

Vous exécutez un script Node.js, vous revenez aux outils de développement de Chrome, et là, patatras ! Une bannière rouge s'affiche : « Déconnecté de la machine virtuelle cible, adresse : 127.0.0.1:62893 ». Le débogueur est hors service. Vos points d'arrêt ont disparu. Et une suite de chiffres que vous n'avez jamais saisie intentionnellement s'affiche.

Bienvenue dans l'un des messages d'erreur les plus courants, mais aussi les plus mal compris, du développement logiciel moderne. Rassurez-vous : il ne s'agit pas d'une panne obscure. Votre machine locale tente simplement de communiquer avec elle-même via un numéro de port spécifique, et un élément bloque la communication. Levez le problème, et le débogueur fonctionnera de nouveau.

Ce guide détaille la nature de l'adresse 127.0.0.1:62893, appelée adresse de bouclage, associée à un port temporaire sur l'interface de bouclage. Il explique également pourquoi les développeurs utilisent des adresses localhost et des ports spécifiques comme celui-ci, l'origine de l'erreur et propose des solutions pas à pas compatibles avec Windows, macOS et Linux. Toutes les instructions sont pratiques. Ouvrez un terminal et suivez les étapes si vous le souhaitez.

Que signifie 127.0.0.1:62893 : Adresse et port de bouclage

Coupez la ficelle en deux. Mystère résolu.

La première partie, `127.0.0.1`, est l'adresse de bouclage. Chaque ordinateur du monde la possède. Envoyez un paquet à cette cible IPv4 et le système d'exploitation le renvoie directement via votre pile réseau. Aucune donnée ne quitte la machine. Le bloc entier `127.0.0.0/8` (plus de 16 millions d'adresses) est réservé au bouclage selon la RFC 6890. Cette même RFC indique que le bloc est « Forwardable: False » et « Global: False », ce qui, en langage standard, signifie que les routeurs doivent le bloquer. Hormis 127.0.0.1, presque personne n'utilise les 16 millions d'adresses restantes. En pratique, l'adresse de bouclage est représentée par un seul numéro. En IPv6, elle s'écrit `::1`. Le nom d'hôte est `localhost` dans les deux cas.

Deuxième partie : `62893`. Un numéro de port, rien de plus. Les ports indiquent au système d'exploitation quel processus doit recevoir une portion de trafic. Le numéro 62893 se situe dans la plage dynamique/privée 49152–65535 de l'IANA, définie par la RFC 6335 pour une utilisation éphémère et à la demande. Personne ne lui appartient vraiment. Le port 80 ? Il est utilisé par HTTP. Le port 443 ? Par HTTPS. Le port 62893 appartient au programme qui a demandé un port libre au système d'exploitation à l'instant T. Petite précision : la plage éphémère par défaut de Linux est en réalité 32768–60999. Ainsi, lorsque le port 62893 apparaît sous Linux, c'est très probablement une application qui l'a réservé intentionnellement, et non le noyau qui l'attribue.

Assemblez les deux parties et voici la traduction en langage clair : « Un processus s'exécutant sur votre ordinateur écoute sur le port 62893. » Pas de cloud. Pas de connexion Internet. Rien de magique. « localhost » désigne l'hôte local lui-même. « 127.0.0.1 » est l'adresse IPv4 utilisée par le système. Le port sert à la communication temporaire entre les processus s'exécutant localement sur votre machine. Voilà, c'est tout.

Une comparaison rapide avec des points d'extrémité plus connus permet de situer le point d'extrémité 62893 :

| Adresse | Rôle | À qui appartient le port |

|---|---|---|

| 127.0.0.1:80 | Serveur web HTTP local (Apache par défaut) | Port système bien connu |

| 127.0.0.1:443 | Serveur HTTPS local | Port système bien connu |

| 127.0.0.1:3000 | Serveurs de développement Node.js / React | Enregistré (plage d'utilisateurs) |

| 127.0.0.1:8080 | HTTP alternatif, Tomcat, de nombreux outils de développement | Enregistré (plage d'utilisateurs) |

| 127.0.0.1:62893 | Tout processus aléatoire (souvent Node Inspector) | Dynamique / éphémère |

Ainsi, lorsqu'une erreur affiche 127.0.0.1:62893, il s'agit presque toujours d'un outil qui a demandé au système d'exploitation un port éphémère lors de son exécution et qui s'est vu attribuer le port 62893 à ce démarrage précis. Au prochain redémarrage, il pourrait s'agir du port 58234. L'adresse IP 127.0.0.1 est fixe ; le numéro de port, quant à lui, est aléatoire.

Pourquoi les développeurs utilisent localhost et le port 62893

Localhost existe car il est impossible (et déconseillé) de déployer systématiquement du code sur un serveur de production uniquement pour le tester. Les développeurs utilisent donc localhost pour exécuter une application en local, sans dépendances externes, vérifier son bon fonctionnement, puis la déployer sur un réseau plus étendu. Ce flux de travail, vieux de plusieurs décennies, reste essentiel à la quasi-totalité des environnements de développement local et des équipes de développement modernes. Aujourd'hui, la plupart des environnements de développement local utilisent par défaut l'interface de bouclage (loopback) pour la même raison : c'est un outil puissant pour le travail en local, permettant d'accéder à tous les services sans connexion Internet.

Quatre éléments rendent l'adresse de bouclage intéressante pour les tests et le développement locaux :

- Isolation. Le trafic reste sur votre machine locale, au sein du système, sans aucune transmission vers l'extérieur. Aucun saut réseau externe, aucun FAI, aucune résolution DNS, aucun pare-feu entre votre navigateur web et le serveur que vous venez de démarrer.

- Vitesse. Se pinger soi-même représente l'aller-retour réseau le plus rapide. Idéal pour les tests de performance, peu adapté à la simulation de la latence du trafic réseau réel, mais parfait pour les cycles de développement courts.

- Sécurité. Un service limité à l'adresse 127.0.0.1 est inaccessible depuis un autre ordinateur et ne peut recevoir de connexions réseau non autorisées. C'est pourquoi de nombreux débogueurs utilisent par défaut l'interface de bouclage. Si vous n'avez pas souhaité exposer le service, il restera invisible.

- Liberté de choix des ports. Comme personne sur Internet n'a besoin d'accéder à votre serveur web local, vous pouvez utiliser quasiment n'importe quel port libre. Les ports 3000, 8080, 5173, 8000 et toute la plage dynamique sont disponibles sans aucune formalité administrative, permettant ainsi aux développeurs de tester leurs applications localement sans avoir besoin d'un hébergement payant.

Le port 62893 apparaît le plus souvent dans un scénario bien précis : le protocole Node.js Inspector utilisé par Chrome DevTools, VS Code et les IDE JetBrains pour le débogage JavaScript. Le guide officiel de débogage de Node.js configure l'inspecteur sur `127.0.0.1:9229` par défaut. Un port aléatoire comme 62893 n'apparaît que lorsque vous spécifiez `--inspect=0` (port attribué par le système d'exploitation, documenté dans la PR Node n° 53782 de 2024) ou lorsqu'un IDE tel que WebStorm/IntelliJ choisit un port éphémère libre pour le processus enfant de la session de débogage. Les forums d'assistance de JetBrains documentent la chaîne d'erreur exacte, incluant 62893, 55812, 58923 et d'autres numéros dynamiques, tous attribués à la volée et non réservés par un service.

D'après l'enquête 2025 de Stack Overflow auprès des développeurs, JavaScript reste le langage le plus utilisé (66 %), et 45 % des développeurs citent le débogage parmi leurs principales sources de frustration. L'étude « État de l'écosystème des développeurs 2025 » de JetBrains, menée auprès de 24 534 développeurs dans 194 pays, aboutit à des conclusions similaires. Autrement dit : de nombreuses personnes configurent quotidiennement des ports de bouclage aléatoires. Rien d'inhabituel à cela. Ce qui est inhabituel, c'est de rencontrer une erreur et de ne pas savoir où chercher.

Comment fonctionnent l'adresse IP 127.0.0.1 et le port 62893 dans le développement logiciel

En interne, une connexion de bouclage (loopback) repose sur trois éléments. L'application demande au système d'exploitation d'ouvrir un socket sur 127.0.0.1:62893 afin de pouvoir échanger des données. La pile TCP/IP du système d'exploitation marque le port comme « utilisé » par ce processus ou service. Lorsqu'un autre programme local (navigateur, débogueur, curl) tente de se connecter à 127.0.0.1:62893, le système d'exploitation achemine les paquets en interne vers le processus ou service ayant déjà ouvert le port. Le réseau externe n'intervient jamais. C'est précisément pourquoi le bouclage est généralement utilisé pour les tests et le débogage au sein d'un environnement contrôlé sur votre système local.

Un exemple minimal en Node.js permet de le concrétiser. L'extrait de code suivant lance un petit serveur web local connecté à l'interface de bouclage. En production, les serveurs web utilisent généralement les ports 80 ou 443, mais pour un serveur local utilisé dans le cadre d'expérimentations réseau, tout port supérieur à 1024 convient. Voici à quoi ressemble le code d'un serveur web écoutant sur le port 62893 :

```javascript

const http = require('http');

const server = http.createServer((req, res) => {

res.end('Hello from 127.0.0.1');

});

serveur.listen(62893, '127.0.0.1', () => {

console.log('Server running at http://127.0.0.1:62893');

});

```

Exécutez ce script avec `node server.js`. Ouvrez `http://127.0.0.1:62893` dans un navigateur : vous obtiendrez la réponse. Fermez le navigateur : le serveur continue de fonctionner. Arrêtez le processus Node : le port se libère et tout processus écoutant cette adresse se déconnecte. Ce modèle est fondamental pour permettre aux développeurs d'exécuter une application web locale, utile pour tester des API, des processus ou des services spécifiques, voire des architectures de microservices complètes, sans avoir besoin d'hébergement payant, de services réseau externes ni d'acheter la moindre ressource de calcul cloud.

Le processus avec Chrome/Node Inspector est similaire, mais plus automatisé. L'exécution de `node --inspect=0 script.js` affiche un résultat similaire à :

```

Débogueur à l'écoute sur ws://127.0.0.1:62893/166e272e-7a30-4d09-97ce-f1c012b43c34

```

Cette URL correspond à un point de terminaison WebSocket sur 127.0.0.1:62893. DevTools s'y connecte en ouvrant `chrome://inspect`, en ajoutant le port à la liste de découverte et en cliquant sur « Ouvrir les outils de développement dédiés pour Node ». En interne, DevTools interroge `/json/version` et `/json/list` via HTTP sur ce port, puis ouvre une connexion WebSocket utilisant le protocole Chrome DevTools (domaine v8-inspector). Dès que le processus Node s'arrête, la connexion WebSocket se ferme et l'IDE affiche le message standard : « Déconnecté de la machine virtuelle cible, adresse : '127.0.0.1:62893', transport : 'socket' ». Cette chaîne de caractères, y compris `transport : 'socket'`, est identique à celle affichée par les IDE JetBrains. Ce message n'est pas un bug ; le débogueur signale correctement que le processus cible est terminé.

Erreurs courantes sur le port 62893 et comment les déboguer

Presque tous les problèmes rencontrés autour de 127.0.0.1:62893 se répartissent en six catégories. Identifiez votre problème parmi celles-ci, puis appliquez la solution.

- Déconnexion de la machine virtuelle cible. Le processus débogué (généralement un processus Node) a planté, s'est arrêté, a redémarré ou a été interrompu. Le port a été perdu.

- Connexion refusée. Personne n'écoute sur 127.0.0.1:62893. Le service n'a jamais démarré, a démarré sur un autre port ou est déjà arrêté.

- Adresse déjà utilisée (erreur `EADDRINUSE`). Deux processus ont tenté d'utiliser le même port. Un problème classique lorsqu'un serveur de développement ne libère pas correctement le port après un plantage.

- Délai d'attente dépassé. Votre requête a atteint le port, mais le processus n'a pas répondu à temps. Il s'agit généralement d'une boucle infinie ou d'une boucle d'événements bloquée au sein du processus débogué.

- Erreur 403 (Accès refusé). Les autorisations sur le socket, la configuration du serveur ou les fichiers sous-jacents bloquent la requête.

- Interférence du pare-feu ou de l'antivirus. Certains logiciels de sécurité analysent également le trafic de bouclage. Rare. Ça arrive.

Diagnostic rapide en cinq étapes, efficace dans presque tous les cas suivants :

1. Vérifiez que le service est bien en cours d'exécution. Votre processus Node, Python ou Apache a-t-il bien démarré et est-il resté actif ? Consultez le terminal depuis lequel vous l'avez lancé.

2. Vérifiez le numéro de port. Le service écoute-t-il bien sur le port 62893, ou a-t-il choisi le port 3000 ou 8080 et vous essayez de trouver le mauvais numéro ?

3. Vérifiez qu'aucun autre processus n'utilise le port. Une simple commande `netstat` ou `lsof` vous permettra de le vérifier.

4. Vérifiez la configuration. Si vous utilisez un framework, le port se trouve dans `package.json`, `.env`, `launch.json` ou le fichier de configuration équivalent.

5. Vérifiez que le pare-feu n'interfère pas soudainement, surtout après une mise à jour récente du système d'exploitation.

Si le message d'erreur est précisément « Déconnecté de la machine virtuelle cible, adresse : 127.0.0.1:62893 », la cause principale est presque toujours une panne de la cible de l'inspecteur Node. Relancez le processus Node avec `node --inspect` pour que DevTools se reconnecte.

Solutions étape par étape pour le dépannage de 127.0.0.1:62893

Voici une méthode concrète pour résoudre les erreurs courantes. Procédez de haut en bas jusqu'à ce que l'erreur disparaisse.

Étape 1. Redémarrez le serveur ou le service. C'est la solution la plus simple et la plus courante, à chaque fois. Arrêtez votre processus Node, Apache, votre serveur de développement Python ou tout autre service utilisant le port, puis redémarrez-le. Un service ayant planté silencieusement peut laisser le port orphelin jusqu'à ce que le processus parent soit arrêté. La plupart des services réseau se réattribueront correctement le port au prochain démarrage.

Étape 2. Vérifiez les conflits de ports. Un autre processus utilisant le port 62893 empêchera votre application de se lier, point final. Identifiez le processus squatteur à l'aide des outils présentés dans la section suivante. Arrêtez-le ou configurez votre application pour utiliser un autre port (étape 4).

Étape 3. Vérifiez les règles du pare-feu. Sous Windows, ouvrez le Pare-feu Windows Defender et recherchez les règles de trafic sortant bloquant le port ; le trafic de bouclage est autorisé par défaut, sauf si une règle de base « tout le trafic sortant est bloqué » est en vigueur. Sous macOS, le fichier `/etc/pf.conf` par défaut de PF inclut `set skip on lo0`, le trafic local n'est donc jamais filtré. Si vous obtenez une erreur « connexion refusée » sur le port de bouclage, le pare-feu n'est presque certainement pas en cause. Sous Linux, la règle standard `iptables -A INPUT -i lo -j ACCEPT` est généralement en place ; exécutez `sudo iptables -L` ou `sudo ufw status` pour le confirmer. La plupart des configurations de pare-feu par défaut autorisent le trafic de bouclage, mais un logiciel de sécurité installé ultérieurement peut modifier ce comportement.

Étape 4. Spécifiez un port. Si le port 62893 est fréquemment utilisé, indiquez à votre outil d'utiliser un port non utilisé par d'autres applications. Pour l'inspecteur de Node, la commande `node --inspect=127.0.0.1:9229 script.js` fixe le port à 9229 (port par défaut documenté). Remarque : Node.js ne bascule pas automatiquement vers un autre port si le port 9229 est occupé. Le problème GitHub n° 28457, qui demande précisément cette fonctionnalité, est ouvert depuis des années. Vous devez soit interrompre le processus en conflit, soit spécifier un autre port. Pour les applications Express/Node, définissez `PORT=3001` dans votre environnement ou le fichier de configuration.

Étape 5. Vérifiez la configuration. Chaque chaîne d'erreurs contient au moins une incompatibilité de configuration. Assurez-vous que votre client (DevTools, curl, Postman) utilise bien le même port que celui ouvert par le serveur. Le copier-coller est plus simple que la saisie.

Étape 6. Mettez à jour les règles du pare-feu uniquement si cela est strictement nécessaire. L'ajout d'une exception entrante pour le port 62893 sur l'interface de bouclage est presque toujours inutile, car le trafic de bouclage ne transite pas par le pare-feu externe. Si un outil de configuration vous le demande, choisissez l'étendue « réseau privé », jamais « public ».

Étape 7. Consultez les journaux de service. Node, Apache, Nginx et chaque base de données génèrent des messages de journalisation clairs en cas d'échec de liaison. « EADDRINUSE 127.0.0.1:62893 » est sans ambiguïté : le port est déjà utilisé. Vérifiez ces journaux avant de faire des suppositions.

Étape 8. Annuler les modifications récentes. Si aucune autre solution ne fonctionne et que l'erreur est apparue aujourd'hui, restaurez la dernière configuration ou le dernier commit de code fonctionnel. Un paramètre de proxy mal placé dans `.env` ou une valeur `HOST=0.0.0.0` incorrecte peut inverser silencieusement la liaison.

Étape 9. En cas de blocage, demandez de l'aide. Consultez la documentation du projet, une discussion Stack Overflow décrivant précisément votre erreur, ou contactez un administrateur réseau qualifié de votre organisation. Copiez-collez le message d'erreur exact et le résultat de la commande `lsof -i :62893`. Chaque question reçoit une réponse précise.

Outils pour vérifier le numéro de port 62893 sur le réseau local

Honnêtement, trois outils suffisent pour résoudre la quasi-totalité des problèmes de ports sur une machine de développement. Une fois qu'on les maîtrise, on n'a plus besoin d'aucun autre.

Tout d'abord, netstat. Il existe depuis toujours. Il liste toutes les adresses et tous les ports utilisés et affiche l'état de la connexion. Il est inclus par défaut dans Windows, macOS et Linux.

- Windows : `netstat -ano | findstr :62893`

- Linux et macOS : `netstat -an | grep 62893`

Sous Windows, c'est grâce aux options `-ano` que la magie opère. Elles affichent l'identifiant du processus (PID) à côté du port et de l'état (ÉCOUTE, ÉTABLI, ATTENTE). Le résultat tient sur une seule ligne. La plupart des questions du type « Est-ce qu'un service écoute ? » trouvent leur réponse en un instant.

Deuxièmement, lsof. Abréviation de « list open files » (liste des fichiers ouverts). Un classique des systèmes de type Unix. Cela peut paraître superflu jusqu'au jour où l'on en a vraiment besoin. Sous Unix, rappelons que tout est un fichier. Les sockets y compris.

- macOS ou Linux : `sudo lsof -i :62893`

- Chaque port ouvert par un processus spécifique : `sudo lsof -p `

Résultat : nom de la commande, PID, utilisateur et paire adresse/port. Le tout en une seule opération. Vous développez une automatisation ? Utilisez `awk '{print $2}'` pour extraire uniquement les PID.

Troisièmement, ss. Le remplaçant moderne de netstat sous Linux. Bien plus rapide sur les systèmes fortement sollicités :

- Tous les processus d'écoute sur le port : `ss -tlnp | grep 62893`

Deux outils supplémentaires pour compléter le tout. Aucun ne remplace les trois précédents. Chacun comble un manque différent.

curl permet de vérifier rapidement la connectivité. Lancez `curl -v http://127.0.0.1:62893`. Vous verrez défiler en direct la négociation TCP et chaque en-tête de réponse. « Connexion refusée » ? Aucun service n'est à l'écoute, c'est terminé. « 200 OK » avec un corps ? La pile TCP est fonctionnelle ; le problème se situe donc plus haut dans le code de l'application.

La commande telnet effectue une simple vérification TCP : `telnet 127.0.0.1 62893`. Plus rare en 2026 car les nouvelles machines ne sont plus équipées de cette fonctionnalité. Si vous disposez encore de cette commande, c'est le test de connectivité le plus simple qui soit. Sinon, la commande `nc -zv 127.0.0.1 62893` avec netcat permet d'obtenir le même résultat sur quasiment tous les systèmes, sans aucune configuration.

| Outil | Idéal pour | Exemple | |

|---|---|---|---|

| netstat | Vérification rapide des ports d'écoute | `netstat -ano \ | findstr :62893` |

| lsof | Trouvez le PID derrière un port | `sudo lsof -i :62893` | |

| ss | Remplacement moderne rapide (Linux) | `ss -tlnp \ | grep 62893` |

| boucle | Confirmer la réponse HTTP localement | `curl -v http://127.0.0.1:62893` | |

| nc / telnet | Sonde TCP brute | `nc -zv 127.0.0.1 62893` |

Une fois identifié, interrompez un processus bloqué. Sous Windows : `taskkill /PID /F`. Sous Linux/macOS : `kill -9`. Ces deux commandes libèrent immédiatement le port. Sur les machines de développement partagées, les administrateurs réseau regroupent souvent cette opération dans un script d'une seule ligne afin qu'elle puisse être exécutée sans privilèges élevés pour les processus des développeurs.

Risques de sécurité : Ne pas exposer le port localhost à l’accès

Par conception, Loopback est une interface privée. Liez un service à l'adresse 127.0.0.1 uniquement, et il sera accessible depuis votre propre ordinateur. Nulle part ailleurs. Cette propriété simple explique pourquoi les développeurs privilégient Loopback pour les versions expérimentales et les environnements de développement restreints. Les services réseau de test restent isolés du réseau principal. L'application demeure pleinement accessible depuis la machine locale.

La situation se complique lorsqu'on remplace accidentellement `127.0.0.1` par `0.0.0.0` dans un fichier de configuration. Que signifie `0.0.0.0` ? « Accès à toutes les interfaces réseau ». En clair : votre service est désormais accessible depuis n'importe quelle machine connectée au même réseau Wi-Fi, et potentiellement depuis Internet si le routeur ou le pare-feu redirige également le port. La documentation Node.js l'explique clairement. Liez l'inspecteur à une interface publique et « tout client pouvant atteindre votre adresse IP pourra se connecter au débogueur sans aucune restriction et exécuter du code arbitraire ». Ce n'est pas une exagération. Le risque est bien réel.

L'histoire récente est éloquente. En 2024, Oligo Security a révélé la vulnérabilité « 0.0.0.0 Day », un bug au niveau du navigateur qui, dans certains cas, redirigeait les requêtes web vers `0.0.0.0` et permettait d'atteindre des services initialement conçus pour être accessibles uniquement en local. Chrome, Safari et Firefox ont tous publié des correctifs mi-2024. Revenons à février 2018 : l'ampleur du problème est encore plus importante. L'attaque par amplification Memcached (CVE-2018-1000115) a exploité des serveurs Memcached exposés publiquement sur le port UDP 11211 pour générer un facteur d'amplification pouvant atteindre 51 200. Cette attaque a culminé avec l'attaque DDoS de 1,3 Tbps contre GitHub le 28 février 2018, qui reste l'une des plus importantes jamais enregistrées. Solution ? Memcached a désactivé le protocole UDP par défaut à partir de la version 1.5.6.

Trois règles pratiques pour préserver la confidentialité des services fonctionnant uniquement en local :

- Configurez explicitement les liaisons de développement sur 127.0.0.1. Indiquez `127.0.0.1` ou `localhost` dans la configuration. N'utilisez jamais `0.0.0.0`. N'utilisez jamais l'adresse IP locale de la machine.

- Besoin d'un accès distant pour vos tests ? Utilisez un tunnel SSH (`ssh -L 9229:127.0.0.1:62893 user@host`), et non une connexion publique directe. Un tunnel vous permet d'accéder au service à distance, tandis que le service lui-même reste accessible uniquement en boucle locale.

- Ne jamais exécuter un débogueur ou une interface d'administration sur l'interface publique d'un serveur de production. La plupart des failles de sécurité dans les services internes sont dues précisément à cette erreur.

Les rapports d'incidents du secteur signalent régulièrement que les ports de développement mal exposés représentent une part importante des failles de sécurité internes. Les pourcentages exacts varient chaque année, mais la tendance reste constante. Un débogueur, un panneau d'administration ou une API de test liés à la mauvaise interface constituent un vecteur d'attaque courant. Traitez vos liaisons de ports de développement avec la même rigueur que votre configuration de production.