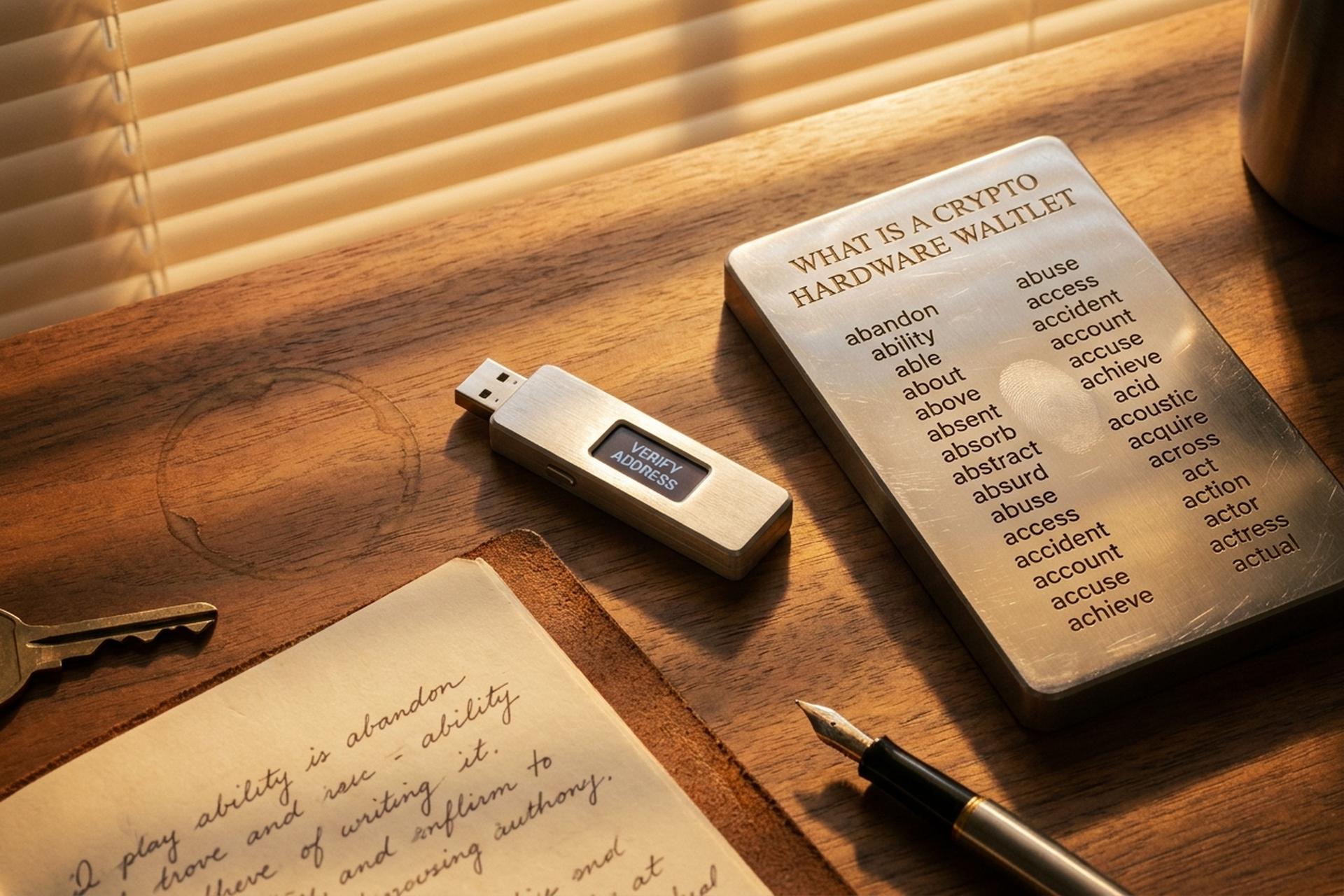

Czym jest sprzętowy portfel kryptowalut? Poradnik bezpieczeństwa dla początkujących

2,2 miliarda dolarów. Tyle złodzieje ukradli użytkownikom kryptowalut w 2024 roku, według Chainalysis. A prawie 44% z nich wynikało z jednego powodu: ktoś zdobył klucz prywatny.

Kryptografia nie jest złamana. Bitcoin wciąż działa. Ethereum wciąż działa. Klucze jednak po prostu znajdowały się na niewłaściwym urządzeniu, gdy atakujący zadzwonił.

Sprzętowy portfel kryptowalutowy rozwiązuje ten jeden konkretny problem i niewiele więcej. Wyobraź sobie go jako pendrive'a z ekranem. Twoje klucze prywatne znajdują się w zapieczętowanym chipie na urządzeniu. Podpisują transakcje bezpośrednio na urządzeniu i nigdy nie są kopiowane na laptopa ani telefon. Jeśli Twój komputer jest zainfekowany złośliwym oprogramowaniem, najgorsze, co może zrobić, to poprosić portfel o podpisanie czegoś. Portfel pokazuje Ci, co podpisze. Czytasz to. Sam decydujesz.

Jeśli przechowujesz kryptowaluty na giełdzie lub w rozszerzeniu przeglądarki i jeszcze nie zdecydowałeś się na portfel sprzętowy, ten poradnik jest dla Ciebie. Omówimy, co to urządzenie faktycznie robi, czego nie potrafi, na jakie ataki ludzie tracą pieniądze i jak kupić portfel, nie dając się przy tym oszukać.

Portfele sprzętowe kryptowalut – proste wyjaśnienie

Mówiąc wprost: portfel sprzętowy to małe urządzenie, często w kształcie grubego pendrive'a, które przechowuje klucz prywatny do kryptowaluty w trybie offline. Niektóre są wyposażone w przyciski. Niektóre mają ekrany dotykowe. Droższe modele mają Bluetooth. I żaden z nich, pomimo nazwy, nie przechowuje prawdziwych monet. Ta część sprawia trudność niemal każdemu początkującemu.

Gdzie zatem znajdują się Twoje monety? W blockchainie. Blockchain to publiczny rejestr, który jest kopiowany na tysiące komputerów na całym świecie. Portfel nie przechowuje monet; przechowuje klucz kryptograficzny, który potwierdza, że monety należą do Ciebie i umożliwia Ci ich wydanie. Wyobraź sobie sejf gdzieś z Twoim złotem. Sejf to blockchain. Portfel to jedyny klucz, który go otwiera.

Zgub urządzenie bez kopii zapasowej, a twoje monety nadal będą w sejfie, tylko utknięte. Daj komuś klucz, a on cię wyczyści, zanim skończysz poranną kawę.

Portfel ma jedno wąskie zadanie. Trzymaj ten klucz offline. Podpisuj każdą transakcję w urządzeniu. Nigdy nie pozwól, aby klucz miał kontakt z laptopem lub telefonem, który mógł zostać zainfekowany przez atakującego. Koniec historii. Ta pojedyncza zmiana w projekcie odróżnia portfel za 129 dolarów, maleńki fizyczny element sprzętowy, od podejścia „cold storage” stosowanego przez duże giełdy do ochrony miliardów dolarów w środkach klientów. Portfele sprzętowe są uważane za złoty standard w zakresie samodzielnego przechowywania, i szczerze? Powód jest prosty.

Jak działa portfel sprzętowy za ekranem

Portfel działa dzięki trzem elementom. Bezpiecznemu chipowi, na którym znajduje się klucz prywatny i uruchamiany jest niewielki, dedykowany system operacyjny. Ekranowi i przyciskom (lub ekranowi dotykowemu w nowszych modelach), dzięki którym możesz potwierdzić podpis bez konieczności ufania laptopowi. Oraz aplikacji towarzyszącej na telefonie lub komputerze, która komunikuje się z blockchainem.

Chcesz zobaczyć, jak w praktyce sprawdzają się korzyści płynące z portfela sprzętowego? Zobacz, co się dzieje, gdy wysyłasz z niego kryptowaluty. Krok po kroku:

1. Otwórz aplikację towarzyszącą, kliknij „Wyślij”, wpisz adres odbiorcy i kwotę. Powiedz znajomemu „0,1 BTC”.

2. Aplikacja tworzy niepodpisaną transakcję i przesyła ją do urządzenia przez USB, Bluetooth lub kod QR, jeśli portfel jest odizolowany od sieci.

3. Portfel sprzętowy wyświetla na małym ekranie adres docelowy i kwotę.

4. Przeczytałeś oba. Naciśnij przycisk, aby zatwierdzić. Albo odrzuć i odejdź.

5. Chip podpisuje transakcję kluczem prywatnym, bezpośrednio w urządzeniu. Klucz nigdy się nie przesuwa.

6. Podpisana transakcja wraca do aplikacji, która transmituje ją do blockchaina. Gotowe.

Klucz prywatny nigdy nie opuszcza urządzenia. Kropka. Nawet jeśli Twój laptop jest pełen złośliwego oprogramowania, nie może ono zrobić nic więcej niż zaproponować błędną transakcję. Twoje spojrzenie na ekran portfela to ostatnia linia obrony. Inżynierowie nazywają to „podpisujesz to, co widzisz”. Starsza terminologia nazywa urządzenie „podpisującym” z tego samego powodu – podpisywanie transakcji to w rzeczywistości wszystko, co urządzenie robi.

Portfel gorący kontra portfel programowy kontra portfel sprzętowy

Gorący portfel to dowolny portfel kryptowalutowy, którego klucze prywatne są przechowywane na urządzeniu stale podłączonym do internetu. Portfele mobilne, portfele na komputery stacjonarne, rozszerzenia do przeglądarek, takie jak MetaMask, oraz aplikacje do wymiany portfeli. Wszystkie są gorące. Są wygodne. Dotknij, podpisz, wyślij i gotowe. To także furtka dla złodziei.

Portfel programowy to szersza kategoria obejmująca portfele gorące i wszelkie portfele oparte na aplikacjach. W ramach tej grupy portfele powiernicze przechowują klucz prywatny na serwerze firmy (giełda przechowuje klucze), natomiast portfele programowe bez powiernictwa przechowują klucze w telefonie lub przeglądarce. Większość osób używa tych terminów dość swobodnie. Portfel sprzętowy to trzeci rodzaj portfela i jedyny, w którym gwarancja dostępu do klucza prywatnego w trybie offline faktycznie obowiązuje.

Kompromis jest realny:

| Funkcja | Gorący portfel / Portfel programowy | Portfel sprzętowy |

|---|---|---|

| Lokalizacja klucza prywatnego | Na telefonie, laptopie lub w przeglądarce | Wewnątrz zapieczętowanego, bezpiecznego układu scalonego |

| Połącz się z internetem | Zawsze | Tylko wtedy, gdy podpiszesz transakcję |

| Trudność konfiguracji | Kilka minut za darmo | 20-30 minut, 50-250 dolarów |

| Najlepszy dla | Codzienne wydatki, małe salda | Długoterminowe przechowywanie, większe salda |

| Główne ryzyko | Złośliwe oprogramowanie, phishing, luki w zabezpieczeniach przeglądarki | Zgubione urządzenie, zgubiona fraza początkowa, błąd użytkownika |

| Odzyskiwanie w przypadku utraty | Zainstaluj ponownie aplikację, wprowadź frazę początkową | Nowe urządzenie, wprowadź frazę początkową |

Większość doświadczonych użytkowników kryptowalut korzysta z obu. Codzienne środki pieniężne przechowują w gorącym portfelu na telefonie, a większe zasoby w zimnym portfelu na portfelu sprzętowym. Traktuj swoje aktywa kryptowalutowe tak, jak gotówkę: kilkaset dolarów w kieszeni, reszta w banku. Portfel sprzętowy to miejsce, w którym znajduje się większość Twoich cyfrowych aktywów, gdy ich aktywnie nie wydajesz.

Portfel na zimno, przechowywanie na zimno i prawda o blockchainie

Ludzie używają określeń „zimny portfel” i „portfel sprzętowy”, jakby oznaczały to samo. Prawie tak jest, ale nie do końca.

Przechowywanie na zimno oznacza, że Twój klucz prywatny jest offline, bez aktywnego połączenia z internetem. Portfel papierowy, dosłownie kartka papieru z zapisaną frazą źródłową, technicznie rzecz biorąc jest przechowywaniem na zimno. Podobnie jest z portfelem sprzętowym przechowywanym w szufladzie. W momencie podłączenia urządzenia do komputera w celu wysłania transakcji kryptowalutowej, na chwilę staje się ono cieplejsze. Nadal jest bezpieczniejsze niż portfel gorący, ponieważ klucz pozostaje wewnątrz chipa, ale nie jest już całkowicie odizolowany od sieci.

Dlatego niektórzy zaawansowani użytkownicy trzymają oddzielny, „zimny” portfel, którego prawie nigdy nie podłączają, oraz „ciepły” portfel sprzętowy do faktycznego użytku. Oba są nadal portfelami sprzętowymi. Oba nadal przechowują klucz prywatny w trybie offline przez większość czasu. Różnica polega na tym, jak często wyjmujesz urządzenie z szuflady.

Coinbase publicznie deklaruje, że ponad 98% aktywów klientów znajduje się w tzw. cold storage. Ta liczba nie jest marketingowym chwytem. Działa na tej samej zasadzie, co inwestor detaliczny z urządzeniem wartym 129 dolarów, ale na mniejszą skalę: aktywa pozostają w blockchainie, ale klucze do ich transferu są przechowywane z dala od czegokolwiek online. Blockchain nigdy się nie zmienia. Zmienia się to, kto kontroluje klucze i gdzie one są przechowywane.

Zagrożenia bezpieczeństwa kryptowalut, które zatrzymuje portfel sprzętowy

Po co więc wydawać 129 dolarów na kawałek plastiku? Proste. Spójrzmy, jak ludzie faktycznie tracą kryptowaluty. TRM Labs naliczyło 2,1 miliarda dolarów skradzionych tylko w ciągu pierwszych sześciu miesięcy 2025 roku. Około 80% tych strat było spowodowanych kradzieżą kluczy prywatnych, kradzieżą fraz początkowych i atakami na front-end. Błędy w inteligentnych kontraktach? Prawie bez śladu. Portfel, a nie protokół, jest teraz głównym obszarem ataku.

Oto przed czym tak naprawdę chroni portfel sprzętowy:

- Szkodliwe oprogramowanie atakujące schowek. Trojany takie jak ClipBanker działają dyskretnie w tle. Kopiujesz adres portfela. Szkodliwe oprogramowanie podmienia go na adres atakującego przed wklejeniem. Kaspersky odnotował ponad 2000 detekcji ClipBankera tylko na początku 2025 roku. Portfel sprzętowy wyświetla prawdziwy adres docelowy na własnym, zaufanym ekranie, więc widzisz podmianę, zanim klikniesz „zatwierdź”.

- Strony phishingowe i fałszywe aplikacje. Sklonowana strona giełdy, zatrute rozszerzenie przeglądarki, podejrzany komunikat „wsparcie” w Telegramie. Wszyscy chcą Twojej frazy źródłowej. Portfel sprzętowy nigdy nie prosi o tę frazę poza własnym procesem konfiguracji. Jeśli cokolwiek innego, kiedykolwiek i gdziekolwiek, prosi o 24 słowa, to jest to oszustwo. Odejdź.

- Giełda upada. Kiedy pod koniec 2022 roku upadła giełda FTX, klienci w czasie rzeczywistym poznali znaczenie hasła „nie twoje klucze, nie twoje kryptowaluty”. Wypłaty zostały zamrożone. Środki zniknęły. W przypadku portfela sprzętowego jedynym sposobem, aby ktoś uniemożliwił ci wydanie kryptowalut, jest zabranie urządzenia i frazy seed z twojej ręki.

- Zatruwanie adresów. W artykule naukowym ze stycznia 2025 roku odnotowano 6633 potwierdzone incydenty w latach 2022-2024, które łącznie przyniosły straty w wysokości 83,8 miliona dolarów. Pod koniec 2025 roku jeden trader stracił 50 milionów dolarów w USDT w jednej transakcji. Atak rozsyła do historii transakcji fałszywe adresy, licząc na to, że skopiujesz niewłaściwy adres przy kolejnym przelewie. Weryfikacja pełnego adresu docelowego na ekranie portfela eliminuje ten atak.

- Exploity przeglądarek i złośliwy JavaScript. Nawet największy na świecie depozytariusz kryptowalut nie jest odporny na podejrzane ataki. Portfel sprzętowy domyślnie traktuje laptopa jako niezaufanego, więc zainfekowana przeglądarka nie może przelać środków, dopóki nie naciśniesz przycisku.

Dostrzeżesz schemat? Urządzenie nie zatrzymuje ataków. Ataki będą się powtarzać, niezależnie od tego, czy posiadasz portfel, czy nie. Urządzenie umieszcza szkło i silikon między atakującym a Twoim kluczem, a następnie przekazuje Ci ostateczną decyzję. Naciśnij przycisk „Zatwierdź”. Naciśnij „Odrzuć”. Decyzja należy do Ciebie.

Napady na Bitcoiny i lekcja o portfelach sprzętowych

21 lutego 2025 r. Giełda Bybit przeprowadziła rutynowy transfer między portfelami zimnymi i ciepłymi. Zniknęło około 1,5 miliarda dolarów w etherze. Trzy dni później Centrum Zgłaszania Przestępstw Internetowych FBI potwierdziło oczywistość: był to największy w historii napad na kryptowaluty. Sprawcą, niemal na pewno, była północnokoreańska grupa Lazarus. I oto fragment, który powinien dać ci do myślenia. Atakujący nie złamali portfela sprzętowego. Zniszczyli interfejs, na który patrzyli sygnatariusze. Kilku sygnatariuszy zatwierdziło szkodliwą transakcję, nie sprawdzając prawdziwego miejsca docelowego na zaufanym ekranie.

To najważniejsza lekcja w całej branży, która przeczy marketingowi. Portfel sprzętowy jest niezbędny. To nie wystarczy. W chwili, gdy podpiszesz transakcję bez wiedzy, naciśniesz przycisk „zatwierdź”, nie czytając tego, co wyświetla się na ekranie urządzenia, tracisz jedyną ochronę, jaką oferuje. TRM Labs szacuje, że udział Korei Północnej w kradzieżach w pierwszej połowie 2025 roku wyniósł około 70%. Znaczna część z nich pochodziła od osób, które traktowały swój portfel sprzętowy jak magiczne pudełko.

Incydent z Phantom Wallet na Solanie w maju 2025 roku dotknął w ten sam sposób użytkowników detalicznych. Około 80 ofiar straciło łącznie 1,5 miliona dolarów po zatwierdzeniu transakcji, których rzeczywista treść była ukryta za nieprzejrzystym kodem. Dlatego spójrz na urządzenie. Przeczytaj każdą linijkę. Jeśli adres na ekranie nie zgadza się z wpisanym, lub jeśli kwota tokena różni się choćby o włos, odrzuć transakcję. Odejdź. Nowsze portfele nazywają to „czystym podpisem”, co jest eleganckim określeniem urządzenia wyświetlającego dane czytelne dla człowieka zamiast surowego zbioru danych szesnastkowych.

Jeszcze jedna historia warta poznania. W 2019 roku badacze bezpieczeństwa wykazali, że atakujący z fizycznym dostępem do Trezora One lub Modelu T mógł uzyskać frazę startową w około 15 minut, wykorzystując technikę glitchingu napięcia. Brzmi przerażająco. Rozwiązanie było wręcz żenująco proste: dodanie hasła do frazy startowej, której urządzenie nie przechowuje. Wniosek jest taki, że sprzęt jest wytrzymały, ale żadne urządzenie na Ziemi nie jest odporne na nieograniczony budżet i fizyczne posiadanie. Higiena kopii zapasowych i silne hasło wciąż mają znaczenie i zawsze będą miały.

Jak wybrać portfel sprzętowy, któremu możesz zaufać

Rynek portfeli sprzętowych jest niewielki, ale nasycony. Ledger i Trezor łącznie posiadają około 70% udziału w rynku. Ledger wprowadził ponad 8 milionów podpisów od 2014 roku. Trezor wprowadził ponad 2 miliony. Istnieje wiele solidnych alternatyw, szczególnie dla zastosowań wyłącznie z Bitcoinem lub z odizolowaną siecią.

Pięć rzeczy, które należy rozważyć przed zakupem portfela sprzętowego:

1. Oprogramowanie układowe typu open source. Trezor i Coldcard publikują swoje oprogramowanie układowe. Ledger nie publikuje go w pełni, choć zobowiązał się do udostępniania większej liczby wersji. Oprogramowanie typu open source nie gwarantuje braku błędów, ale pozwala niezależnym badaczom na przeglądanie kodu. Dla użytkowników, którzy chcą zaufać bezwarunkowo, ma to znaczenie.

2. Układ z bezpiecznym elementem. Urządzenia wykorzystujące certyfikowany bezpieczny element (często EAL5+ lub wyższy) są bardziej odporne na manipulacje fizyczne i ataki typu side-channel niż te oparte na zwykłych mikrokontrolerach. Większość nowoczesnych portfeli korzysta z takiego układu. Niektórzy puryści korzystający wyłącznie z Bitcoina preferują portfele bez zamkniętego bezpiecznego elementu, dzięki czemu cały stos jest audytowalny. Trezor Safe 7, wydany w 2025 roku, zawiera bezpieczny element open source o nazwie TROPIC01 i jest pierwszą próbą rozwiązania tej kwadratury koła.

3. Obsługa czytelnego podpisu. Urządzenie powinno wyświetlać pełny adres docelowy, token i kwotę w formie czytelnej dla człowieka na własnym ekranie. Portfele, które wymuszają podpis „na ślepo”, czyli zatwierdzanie bez dostępu do prawdziwych danych, są znanym słabym punktem. Z tego powodu badacze bezpieczeństwa w 2025 roku ocenili urządzenia pod kątem dekodowania danych połączeń.

4. Air-gap lub tylko USB. Niektóre portfele, takie jak Coldcard Q1 i Foundation Passport, komunikują się za pomocą kamery i karty microSD, w ogóle nie podłączając się do komputera. To przesada dla większości użytkowników, ale przydatna przy bardzo dużych saldach. Tylko USB jest wystarczające do codziennego użytku.

5. Gdzie kupić. Kup portfel sprzętowy bezpośrednio od producenta. Nigdy nie używaj używanego portfela sprzętowego od nieznajomego. Wyciek danych z e-commerce w Ledger 2020 ujawnił 1,1 miliona adresów e-mail oraz 272 000 pełnych imion i nazwisk, numerów telefonów i adresów domowych, co zapoczątkowało lata phishingu, a nawet oszustw polegających na wysyłaniu fałszywych urządzeń zastępczych pocztą tradycyjną. Lekcja nie polega na tym, że Ledger jest lekkomyślny. Lekcja polega na tym, że każda lista adresów powiązana z marką portfela sprzętowego staje się atrakcyjnym celem dla przestępców. Sprawdź holograficzną plombę. Jeśli pudełko wygląda na otwarte, nie inicjuj urządzenia.

Portfel sprzętowy od renomowanego producenta, kupiony bezpośrednio, skonfigurowany przez Ciebie, z frazą startową, której nikt inny nigdy nie widział, to zupełnie inna kategoria zabezpieczeń niż cokolwiek, co znajdziesz w telefonie. Korzyści z bezpieczeństwa portfela sprzętowego są widoczne tylko wtedy, gdy łańcuch dostaw jest czysty.

Popularne portfele sprzętowe w 2026 roku: krótkie porównanie

Na rynku funkcjonuje już kilka urządzeń, które odpowiadają za zdecydowaną większość zastosowań w praktyce. Poniższe ceny to oficjalne ceny detaliczne z 2026 roku.

| Portfel | Cena | Otwarte źródło | Bezpieczny element | Połączenie | Najlepszy dla |

|---|---|---|---|---|---|

| Ledger Nano S Plus | 79 dolarów | Częściowy | Tak | USB-C | Początkujący z ograniczonym budżetem |

| Ledger Nano X | 149 dolarów | Częściowy | Tak | USB-C, Bluetooth | Użytkownicy urządzeń mobilnych |

| Ledger Flex | 249 dolarów | Częściowy | Tak | USB-C, Bluetooth | Ekran dotykowy, ponad 5500 zasobów |

| Trezor Safe 3 | 79 dolarów | Tak | Tak | USB-C | Długoterminowi posiadacze Bitcoinów |

| Trezor Safe 5 | 129 dolarów | Tak | Tak | USB-C, kolorowy ekran dotykowy | Większość codziennych użytkowników |

| Trezor Safe 7 | 169 dolarów | Tak | Tak (otwarte) | USB-C, Bluetooth, ekran 2,5" | Maksymaliści open-source |

| BitBox02 | 149 dolarów | Tak | Tak | USB-C | Europejczycy dbający o prywatność |

| Coldcard Mk4 | 158 dolarów | Tak (możliwe do zweryfikowania) | Tak | USB-C, microSD | Opcja wyłącznie Bitcoin, z przerwą powietrzną |

| Coldcard Q1 | 249 dolarów | Tak | Tak | Aparat, microSD, baterie | Maksymaliści szczeliny powietrznej |

| Paszport Fundacji V2 | 199 dolarów | Tak | Tak | Aparat, microSD | Tylko Bitcoin, piękny UX |

Według danych branżowych, sprzedaż portfeli sprzętowych wzrosła rok do roku o około 31% w 2025 roku, głównie z powodu obaw związanych z samoobsługą po kryzysie finansowym. Ameryka Północna stanowi prawie 40% globalnego rynku. Ta kategoria nie jest już niszą.

Uwaga dotycząca rebrandingu: Ledger zaczął nazywać swoje urządzenia „sygnatariuszami” zamiast portfelami, argumentując, że tak naprawdę nie przechowują one wartości. Terminologia ta nie przyjęła się powszechnie. Większość osób nadal używa określenia „portfel sprzętowy”, ale technicznie rzecz biorąc, jest to poprawne określenie.

Jak korzystać z portfela sprzętowego z wieloma portfelami

Pojedynczy portfel sprzętowy może zarządzać wieloma portfelami w wielu blockchainach. Jedno urządzenie, jedna fraza seed, setki kont. To funkcja, a nie błąd.

Konfiguracja wygląda mniej więcej tak, niezależnie od marki:

1. Kupuj bezpośrednio od producenta. Sprawdź plombę na opakowaniu.

2. Samodzielnie zainicjuj urządzenie. Podłącz je do komputera, zainstaluj oficjalną aplikację towarzyszącą i pozwól urządzeniu wygenerować nową frazę początkową na własnym ekranie. Nigdy nie używaj frazy początkowej wydrukowanej w pudełku. Nigdy nie akceptuj frazy początkowej od nikogo.

3. Zapisz frazę startową na papierze. Dwanaście lub dwadzieścia cztery słowa, w kolejności. Kolejność ma znaczenie. Tylko w ten sposób odzyskasz swoje środki w razie zgubienia urządzenia. Każdy, kto ma taką listę, może cię wysysać.

4. Ustaw silny kod PIN. Większość urządzeń obsługuje kod 4-8-cyfrowy, z progresywną blokadą po błędnych próbach.

5. Opcjonalnie dodaj hasło. Hasło to dodatkowe słowo lub zdanie, którego urządzenie nie przechowuje. Tworzy ono ukryty drugi portfel na bazie seeda. Jeśli ktoś ukradnie seed, ale nie zna Twojego hasła, otrzyma pustą przynętę. To właśnie pozwala uniknąć ataków z wykorzystaniem zakłóceń napięcia i większości scenariuszy przymusu fizycznego.

6. Wyślij małą transakcję testową. Zanim przelejesz prawdziwe pieniądze, prześlij kilka dolarów do nowego portfela, a następnie wyślij kilka dolarów z powrotem. Za każdym razem sprawdź adresy na ekranie urządzenia.

7. Przechowuj frazę początkową w dwóch oddzielnych lokalizacjach. Stalowe płyty są odporniejsze na ogień i wodę niż papier. Skrytka depozytowa i sejf domowy to powszechne rozwiązanie. Nigdy nie przechowuj frazy początkowej cyfrowo. Żadnych zdjęć, kopii zapasowych w chmurze ani menedżera haseł.

Aby wysłać kryptowalutę, podłącz urządzenie, otwórz aplikację, wklej lub zeskanuj adres docelowy i odczytaj go na ekranie urządzenia, a następnie naciśnij przycisk zatwierdzania. Za każdym razem. Szkodliwe oprogramowanie do schowka i ataki zatruwające adresy opierają się przede wszystkim na tym, że pominiesz ten jeden krok.

W przypadku bardzo dużych zasobów kryptowalut, powszechne jest dzielenie środków na wiele portfeli sprzętowych w różnych lokalizacjach fizycznych. Pojedynczy portfel sprzętowy to pojedynczy punkt awarii. Dwa urządzenia z oddzielnymi seedami, jedno do długoterminowego przechowywania, a drugie do aktywnego użytkowania, to korzystna modernizacja. Połącz je z portfelami mobilnymi do codziennych wydatków, a otrzymasz oprogramowanie i sprzęt, które ze sobą współpracują: wygoda aplikacji dla niewielkich kwot kryptowalut i bezpieczeństwo zimnego przechowywania dla większości środków.