¿Qué es una billetera de hardware para criptomonedas? Guía de seguridad para principiantes.

2200 millones de dólares. Esa es la cantidad que los ladrones robaron a los usuarios de criptomonedas en 2024, según Chainalysis. Y casi el 44 % se debió a una sola cosa: alguien se apoderó de una clave privada.

La criptografía no está rota. Bitcoin sigue funcionando. Ethereum sigue funcionando. Simplemente, las claves estaban en el dispositivo equivocado cuando el atacante hizo acto de presencia.

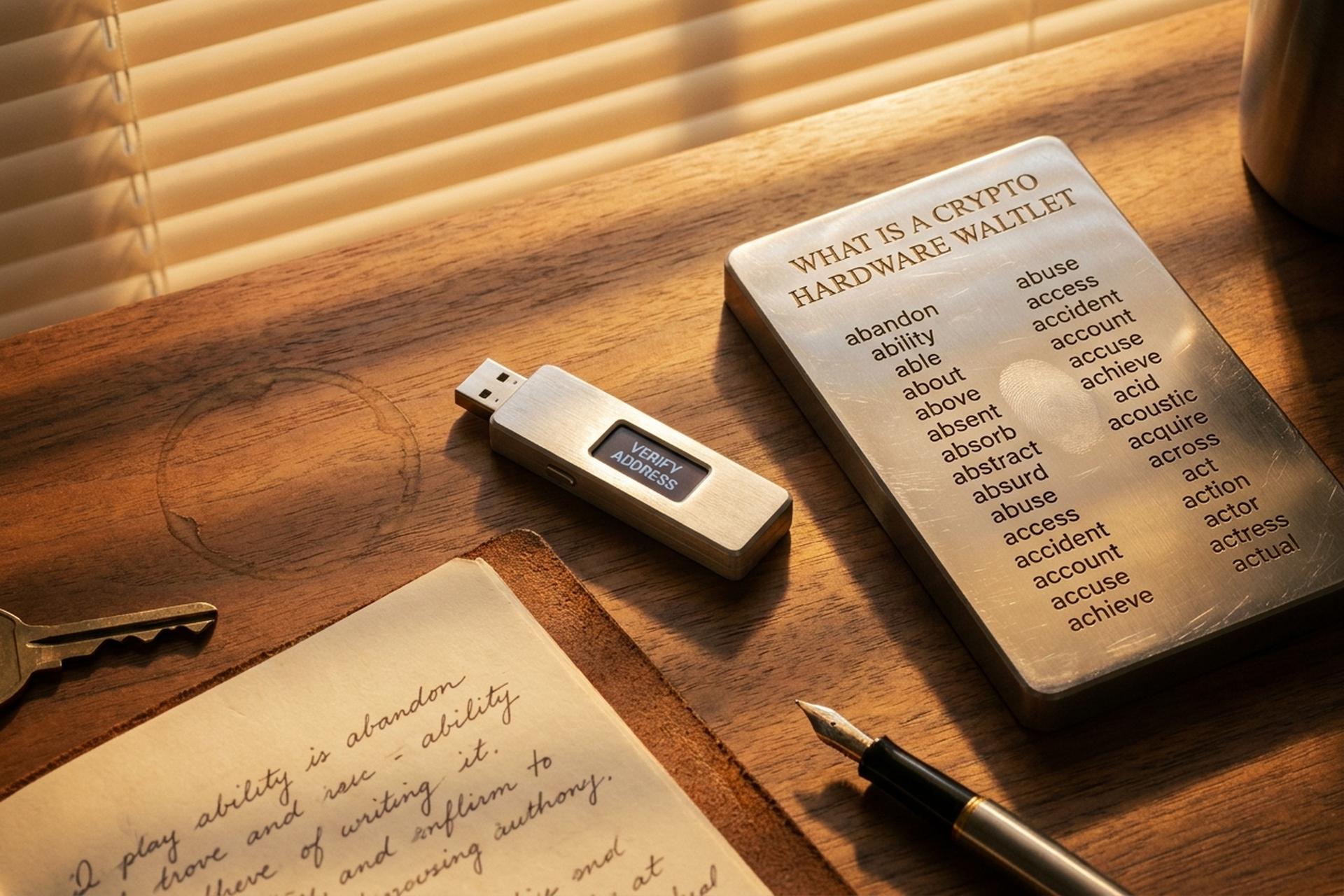

Una cartera de hardware para criptomonedas soluciona ese problema específico, y poco más. Imagínala como una memoria USB con pantalla. Tus claves privadas se almacenan en un chip sellado dentro del dispositivo. Firman las transacciones directamente en el dispositivo y nunca se copian a tu computadora portátil o teléfono. Si tu computadora está infectada con malware, lo peor que puede suceder es que le pida a la cartera que firme algo. La cartera te muestra lo que firmaría. Lo lees. Tú decides.

Si guardas tus criptomonedas en una plataforma de intercambio o en una extensión de navegador y aún no te has decidido a comprar una cartera de hardware, esta guía es para ti. Explicaremos qué hace exactamente este dispositivo, qué no puede hacer, los ataques más comunes que hacen perder dinero a la gente y cómo comprar una sin ser víctima de una estafa.

Explicación sencilla de las carteras de hardware para criptomonedas

En pocas palabras: una billetera de hardware es un pequeño dispositivo físico, a menudo con forma de memoria USB gruesa, que almacena la clave privada de tu criptomoneda sin conexión a internet. Algunas tienen botones, otras pantallas táctiles, y las más caras incluyen Bluetooth. Y ninguna, a pesar de su nombre, guarda tus criptomonedas. Este punto suele confundir a casi todos los principiantes.

¿Dónde se almacenan tus criptomonedas? En la cadena de bloques. La cadena de bloques es un registro público que se copia en miles de ordenadores de todo el mundo. La cartera no almacena las criptomonedas; almacena la clave criptográfica que demuestra que te pertenecen y te permite gastarlas. Imagina una bóveda con tu oro dentro. Esa bóveda es la cadena de bloques. La cartera es la única llave que la abre.

Si pierdes el dispositivo sin una copia de seguridad, tus monedas seguirán en la caja fuerte, pero atascadas. Si le das la llave a alguien, te lo robarán antes de que termines tu café de la mañana.

La billetera tiene una función específica: mantener la clave fuera de línea, firmar cada transacción dentro del dispositivo y nunca permitir que la clave toque una computadora portátil o un teléfono que algún atacante pudiera haber infectado. Punto final. Esta simple decisión de diseño es lo que diferencia una billetera de $129, un pequeño dispositivo físico, del enfoque de almacenamiento en frío que las grandes plataformas de intercambio utilizan para proteger miles de millones en fondos de clientes. Las billeteras de hardware se consideran el estándar de oro para la autocustodia, y, sinceramente, la razón es así de simple.

¿Cómo funciona una cartera de hardware detrás de la pantalla?

Tres elementos hacen posible el funcionamiento de la billetera: un chip seguro donde reside la clave privada y se ejecuta un pequeño sistema operativo personalizado; una pantalla y botones (o una pantalla táctil en los modelos más recientes) para confirmar las firmas sin necesidad de usar el ordenador; y una aplicación complementaria para el teléfono o el ordenador que se conecta a la cadena de bloques.

¿Quieres ver cómo se manifiestan en la práctica las ventajas de una billetera de hardware? Mira lo que sucede cuando envías criptomonedas desde una. Paso a paso:

1. Abre la aplicación complementaria, pulsa Enviar, escribe la dirección del destinatario, escribe la cantidad. Dile a tu amigo 0,1 BTC.

2. La aplicación crea la transacción sin firmar y la transfiere al dispositivo, mediante USB, Bluetooth o un código QR si la billetera está aislada de la red.

3. La billetera de hardware muestra la dirección de destino y la cantidad en su propia pantalla pequeña.

4. Lee ambos. Pulsa el botón físico para aprobar. O rechaza y vete.

5. El chip firma la transacción con la clave privada, allí mismo, dentro del dispositivo. La clave nunca se mueve.

6. La transacción firmada regresa a la aplicación, que la transmite a la cadena de bloques. Listo.

La clave privada nunca sale del dispositivo. Punto. Incluso si tu portátil está plagado de malware, este no puede hacer más que proponer una transacción fraudulenta. Tus ojos en la pantalla de la cartera son la última línea de defensa. Los ingenieros lo llaman «lo que ves es lo que firmas». La terminología antigua denomina al dispositivo «firmante», por la misma razón: firmar transacciones es, literalmente, lo único que hace el dispositivo.

Cartera en caliente vs. Cartera de software vs. Cartera de hardware

Una billetera caliente es cualquier billetera de criptomonedas cuyas claves privadas se almacenan en un dispositivo conectado permanentemente a internet. Billeteras móviles, billeteras de escritorio, extensiones de navegador como MetaMask y aplicaciones de billeteras de exchanges. Todas son calientes. Son prácticas. Toca, firma, envía, listo. Pero también son la puerta de entrada para los ladrones.

Una billetera de software es la categoría más amplia que incluye las billeteras en línea y cualquier billetera basada en una aplicación. Dentro de este grupo, las billeteras con custodia guardan la clave privada en el servidor de una empresa (un exchange guarda las claves por ti), mientras que las billeteras de software sin custodia almacenan las claves en tu teléfono o navegador. La mayoría de la gente usa estos términos de forma imprecisa. Una billetera de hardware es el tercer tipo de billetera, y la única en la que la garantía de la clave privada sin conexión se cumple realmente.

La disyuntiva es real:

| Característica | Cartera en línea / Cartera de software | Cartera de hardware |

|---|---|---|

| Ubicación de la llave privada | En un teléfono, computadora portátil o navegador | Dentro de un chip sellado de seguridad |

| Conéctate a Internet | Siempre | Solo cuando firmes una transacción |

| Dificultad de configuración | Unos minutos, gratis | 20-30 minutos, $50-$250 |

| Lo mejor para | Gastos diarios, saldos pequeños | Almacenamiento a largo plazo, saldos más grandes |

| Riesgo principal | Malware, phishing, exploits de navegador | Dispositivo perdido, frase semilla perdida, error del usuario |

| Recuperación en caso de pérdida | Reinstala la aplicación, introduce la frase semilla. | Nuevo dispositivo, introduzca la frase semilla. |

La mayoría de los usuarios experimentados de criptomonedas utilizan ambos métodos. Guardan el dinero para sus gastos diarios en una billetera digital en su teléfono y las mayores cantidades en almacenamiento en frío en una billetera de hardware. Trata tus criptoactivos como si fueran efectivo: unos cientos de dólares en tu bolsillo y el resto en el banco. La billetera de hardware es donde se guarda la mayor parte de tus activos digitales cuando no los estás gastando activamente.

Cartera fría, almacenamiento en frío y la verdad sobre la cadena de bloques

La gente usa los términos "billetera fría" y "billetera de hardware" como si significaran lo mismo. Casi lo son, pero no del todo.

El almacenamiento en frío significa que tu clave privada está desconectada, sin conexión a internet. Una cartera de papel, literalmente un trozo de papel con una frase semilla escrita, es técnicamente almacenamiento en frío. Lo mismo ocurre con una cartera de hardware guardada en un cajón. En el momento en que conectas el dispositivo a un ordenador para enviar una transacción de criptomonedas, se calienta brevemente. Sigue siendo más seguro que una cartera caliente, porque la clave permanece dentro del chip, pero ya no está completamente aislada de la red.

Por eso, algunos usuarios avanzados mantienen una cartera de hardware independiente, de acceso remoto y casi sin conexión, y una cartera de hardware de acceso continuo para uso real. Ambas son carteras de hardware y, en ambos casos, la clave privada permanece sin conexión la mayor parte del tiempo. La diferencia radica en la frecuencia con la que se saca el dispositivo del cajón.

Coinbase afirma públicamente que más del 98 % de los activos de sus clientes se encuentran en almacenamiento en frío. Esta cifra no es mera publicidad. Se basa en el mismo principio que utiliza un inversor minorista con un dispositivo de 129 dólares, aunque a menor escala: el activo permanece en la cadena de bloques, pero las claves para transferirlo se mantienen fuera del alcance de cualquier sistema en línea. La cadena de bloques en sí permanece inalterable. Lo que cambia es quién controla las claves y dónde se almacenan.

Amenazas a la seguridad de las criptomonedas que una billetera de hardware detiene

¿Por qué pagar 129 dólares por una tarjeta de plástico? Es sencillo. Basta con ver cómo se pierden las criptomonedas. TRM Labs contabilizó 2100 millones de dólares robados solo en los primeros seis meses de 2025. Aproximadamente el 80 % de esas pérdidas se debieron al robo de claves privadas, el hurto de frases semilla y el secuestro de interfaces de usuario. ¿Errores en los contratos inteligentes? Apenas tuvieron repercusión. La billetera, no el protocolo, es ahora la principal vulnerabilidad.

Esto es contra lo que realmente protege una cartera de hardware:

- Malware en el portapapeles. Troyanos como ClipBanker se ejecutan silenciosamente en segundo plano. Copias la dirección de una billetera. El malware la reemplaza con la dirección del atacante antes de que la pegues. Kaspersky registró más de 2000 detecciones de ClipBanker solo a principios de 2025. Una billetera de hardware muestra el destino real en su propia pantalla de confianza, por lo que detectas el intercambio antes de confirmar.

- Páginas de phishing y aplicaciones falsas. Páginas de intercambio clonadas, extensiones de navegador maliciosas, mensajes de "soporte" sospechosos en Telegram. Todas solicitan tu frase semilla. Una billetera de hardware nunca pide esa frase fuera de su propio proceso de configuración. Si cualquier otra cosa, en cualquier momento y lugar, te pide las 24 palabras, es una estafa. Aléjate.

- El exchange colapsó. Cuando FTX quebró a finales de 2022, los clientes experimentaron en tiempo real el significado de "si no tienes las claves, no tienes tus criptomonedas". Los retiros se congelaron. Los fondos desaparecieron. Con una billetera de hardware, la única forma de impedir que gastes tus criptomonedas es que te quiten el dispositivo y la frase semilla.

- Envenenamiento de direcciones. Un estudio académico de enero de 2025 registró 6633 incidentes confirmados entre 2022 y 2024, con pérdidas totales de 83,8 millones de dólares. Un inversor perdió 50 millones de dólares en USDT en una sola transacción a finales de 2025. El ataque consiste en enviar direcciones falsas al historial de transacciones, con la esperanza de que el usuario copie la incorrecta al realizar la siguiente transferencia. Verificar la dirección de destino completa en la pantalla de la billetera lo neutraliza.

- Vulnerabilidades del navegador y JavaScript malicioso. Ni siquiera el mayor custodio de criptomonedas del mundo es inmune a una interfaz maliciosa. La cartera de hardware trata al portátil como no confiable por defecto, por lo que un navegador comprometido no puede transferir tus fondos a menos que pulses un botón.

¿Notas el patrón? El dispositivo no detiene los ataques. Estos siguen ocurriendo, tengas o no una billetera. Lo que hace es interponer cristal y silicio entre el atacante y tu clave, y luego te da la última palabra. Pulsa aprobar. Pulsa rechazar. Tú decides.

Los robos de Bitcoin y la lección sobre las carteras de hardware

21 de febrero de 2025. La plataforma de intercambio Bybit realizó una transferencia rutinaria entre monederos fríos y calientes. Aproximadamente 1.500 millones de dólares en ether desaparecieron. Tres días después, el Centro de Denuncias de Delitos en Internet del FBI confirmó lo evidente: se trataba del mayor robo de criptomonedas registrado hasta la fecha. El culpable, casi con toda seguridad, fue el Grupo Lázaro de Corea del Norte. Y aquí viene lo más sorprendente: los atacantes no manipularon un monedero de hardware. Corrompidaron la interfaz que los firmantes humanos estaban viendo. Varios de ellos aprobaron la transacción maliciosa sin verificar el destino real en una pantalla de seguridad.

Esa es la lección más importante en todo este ámbito, y contradice directamente el marketing. Una billetera de hardware es necesaria, pero no suficiente. En el momento en que firmas una transacción sin leer lo que aparece en la pantalla del dispositivo, renuncias a la única protección que este ofrece. TRM Labs estima que Corea del Norte representó aproximadamente el 70 % de los robos en el primer semestre de 2025. Una parte significativa de estos robos provino de personas que consideraban su billetera de hardware como una caja mágica.

El incidente de Phantom Wallet en Solana en mayo de 2025 afectó a los usuarios minoristas de la misma manera. Aproximadamente 80 víctimas perdieron un total de 1,5 millones de dólares tras aprobar transacciones cuyo contenido real estaba oculto tras un código opaco. Así que revisa el dispositivo. Lee cada línea. Si la dirección en pantalla no coincide con la que escribiste, o la cantidad de tokens difiere aunque sea mínimamente, rechaza la transacción. Aléjate. Las billeteras más recientes llaman a esto "firma clara", que es una forma elegante de decir que el dispositivo muestra detalles legibles para humanos en lugar de un bloque de código hexadecimal sin procesar.

Otra historia que vale la pena conocer. En 2019, investigadores de seguridad demostraron que un atacante con acceso físico a un Trezor One o Model T podía extraer la frase semilla en aproximadamente 15 minutos mediante manipulación de voltaje. Suena aterrador. La solución fue sorprendentemente sencilla: añadir una contraseña a la frase semilla, que el dispositivo no almacena. La lección es que el hardware es resistente, pero ningún dispositivo en el mundo es inmune a un presupuesto ilimitado y a la posesión física. Las copias de seguridad y una contraseña segura siguen siendo importantes, y siempre lo serán.

Cómo elegir una cartera de hardware de confianza

El mercado de monederos de hardware es pequeño pero muy competitivo. Ledger y Trezor, en conjunto, acaparan aproximadamente el 70 % del mercado. Ledger ha entregado más de 8 millones de monederos desde 2014, mientras que Trezor ha entregado más de 2 millones. Existen numerosas alternativas sólidas, especialmente para casos de uso exclusivos de Bitcoin o en entornos aislados de la red.

Cinco aspectos a tener en cuenta antes de comprar una cartera de hardware:

1. Firmware de código abierto. Trezor y Coldcard publican su firmware. Ledger no lo hace completamente, aunque se ha comprometido a abrir más. El código abierto no garantiza la ausencia de errores, pero permite que investigadores independientes revisen el código. Para los usuarios que buscan máxima seguridad, esto es importante.

2. Chip de elemento seguro. Los dispositivos que utilizan un elemento seguro certificado (a menudo EAL5+ o superior) resisten mejor la manipulación física y los ataques de canal lateral que aquellos basados en microcontroladores convencionales. La mayoría de las carteras modernas utilizan uno. Algunos puristas de Bitcoin prefieren carteras sin un elemento seguro cerrado para que toda la pila sea auditable. La Trezor Safe 7, lanzada en 2025, incluye un elemento seguro de código abierto llamado TROPIC01 y representa el primer intento de resolver este dilema.

3. Compatibilidad con firma digital clara. El dispositivo debe mostrar la dirección de destino completa, el token y la cantidad en formato legible en su propia pantalla. Las carteras que obligan a firmar digitalmente sin ver los detalles reales son una vulnerabilidad conocida. Por este motivo, las revisiones de investigadores de seguridad de 2025 clasificaron los dispositivos específicamente según su capacidad de decodificación de datos de llamadas.

4. Conexión inalámbrica o solo USB. Algunas carteras, como la Coldcard Q1 y la Foundation Passport, se comunican mediante cámara y tarjeta microSD, sin necesidad de conectarse a un ordenador. Esto resulta excesivo para la mayoría de los usuarios, pero útil para saldos muy elevados. La conexión solo USB es suficiente para el uso diario.

5. Dónde lo compras. Compra una billetera de hardware directamente del fabricante. Nunca uses una billetera de hardware usada de un desconocido. La filtración de datos de Ledger en 2020 expuso 1,1 millones de direcciones de correo electrónico y 272 000 nombres completos, números de teléfono y direcciones particulares, lo que alimentó años de correos electrónicos de phishing e incluso estafas por correo postal con "dispositivos de reemplazo falsos". La lección no es que Ledger sea imprudente. La lección es que cualquier lista de direcciones conectada a una marca de billetera de hardware se convierte en un objetivo atractivo para los delincuentes. Verifica el sello holográfico. Si la caja parece haber sido abierta, no inicialices el dispositivo.

Una billetera de hardware de un fabricante de renombre, comprada directamente, configurada por usted y con una frase semilla que nadie más ha visto, ofrece un nivel de seguridad muy superior al de cualquier billetera móvil. Las ventajas de seguridad de una billetera de hardware solo se mantienen cuando la cadena de suministro es transparente.

Carteras de hardware populares en 2026: una rápida comparación

El mercado se ha estabilizado en torno a un puñado de dispositivos que cubren la gran mayoría de las necesidades de uso cotidiano. Los precios que se muestran a continuación son los precios oficiales de venta al público de 2026.

| Billetera | Precio | Código abierto | Elemento seguro | Conexión | Lo mejor para |

|---|---|---|---|---|---|

| Ledger Nano S Plus | $79 | Parcial | Sí | USB-C | Principiantes con presupuesto limitado |

| Ledger Nano X | $149 | Parcial | Sí | USB-C, Bluetooth | Usuarios móviles |

| Libro mayor flexible | $249 | Parcial | Sí | USB-C, Bluetooth | Pantalla táctil, más de 5500 activos |

| Trezor Safe 3 | $79 | Sí | Sí | USB-C | Poseedores de Bitcoin a largo plazo |

| Trezor Safe 5 | $129 | Sí | Sí | USB-C, pantalla táctil a color | La mayoría de los usuarios cotidianos |

| Trezor Safe 7 | $169 | Sí | Sí (abierto) | USB-C, Bluetooth, pantalla de 2,5". | maximalistas del código abierto |

| BitBox02 | $149 | Sí | Sí | USB-C | Europeos preocupados por la privacidad |

| Coldcard Mk4 | $158 | Sí (verificable) | Sí | USB-C, microSD | Opción de aislamiento de red solo con Bitcoin |

| Coldcard Q1 | $249 | Sí | Sí | Cámara, tarjeta microSD, baterías | Maximistas del espacio de aire |

| Pasaporte de la Fundación V2 | $199 | Sí | Sí | Cámara, tarjeta microSD | Solo Bitcoin, hermosa experiencia de usuario |

Según datos del sector, las ventas de monederos de hardware crecieron un 31 % interanual en 2025, impulsadas principalmente por la inquietud sobre la autocustodia tras la implementación de FTX. Norteamérica representa casi el 40 % del mercado global. Esta categoría ya no es un nicho de mercado.

Una nota sobre el cambio de marca: Ledger ha empezado a llamar a sus dispositivos "firmadores" en lugar de carteras, argumentando que en realidad no almacenan valor. La terminología no se ha popularizado. La mayoría de la gente sigue usando el término "cartera de hardware", pero técnicamente es correcto.

Cómo usar una billetera de hardware con múltiples billeteras

Una sola cartera de hardware puede gestionar múltiples carteras en diferentes blockchains. Un dispositivo, una frase semilla, cientos de cuentas. Esto es una ventaja, no un fallo.

Configurar uno se ve más o menos así, independientemente de la marca:

1. Compre directamente al fabricante. Verifique el precinto del envase.

2. Inicializa el dispositivo tú mismo. Conéctalo al ordenador, instala la aplicación oficial y deja que el dispositivo genere una nueva frase semilla en su pantalla. Nunca uses una frase semilla preimpresa en la caja. Nunca aceptes una frase semilla de nadie.

3. Anota la frase semilla en un papel. Doce o veinticuatro palabras, en orden. El orden importa. Esta es la única forma de recuperar tus fondos si pierdes el dispositivo. Cualquiera que tenga esta lista puede vaciarte el dispositivo.

4. Establece un PIN seguro. La mayoría de los dispositivos permiten de 4 a 8 dígitos, con bloqueos progresivos tras intentos fallidos.

5. Opcionalmente, añade una contraseña. Una contraseña es una palabra o frase adicional que el dispositivo no almacena. Crea una segunda cartera oculta sobre la clave de recuperación. Si alguien roba la clave de recuperación pero desconoce tu contraseña, obtendrá una copia vacía. Esto evita los ataques de manipulación de voltaje y la mayoría de los intentos de coacción física.

6. Realiza una pequeña transacción de prueba. Antes de transferir dinero real, envía unos pocos dólares a la nueva billetera y luego envía otros pocos dólares de vuelta. Verifica las direcciones en la pantalla del dispositivo cada vez.

7. Guarda la frase semilla en dos lugares físicos distintos. Las placas de acero son más resistentes al fuego y al agua que el papel. Una caja de seguridad y una caja fuerte en casa son una práctica común. Nunca guardes la frase semilla digitalmente. Ni fotos, ni copias de seguridad en la nube, ni gestores de contraseñas.

Para enviar criptomonedas, conecta el dispositivo, abre la aplicación, pega o escanea la dirección de destino y lee la dirección en la pantalla del dispositivo antes de pulsar "Aprobar". Esto se aplica siempre. El malware que roba datos del portapapeles y los ataques de envenenamiento de direcciones se basan, sobre todo, en que omitas este paso.

Para grandes cantidades de criptomonedas, es común dividir los fondos entre varias carteras de hardware ubicadas en diferentes lugares. Una sola cartera de hardware representa un único punto de fallo. Dos dispositivos con claves de recuperación independientes, uno para almacenamiento a largo plazo y otro para uso frecuente, constituyen una mejora significativa. Si además se combinan con carteras móviles para los gastos diarios, se obtiene un sistema que integra software y hardware: la comodidad de una aplicación para pequeñas cantidades de criptomonedas y la seguridad del almacenamiento en frío para la mayor parte de los fondos.