Kripto Para Dünyasında Nonce Nedir? Bitcoin Madenciliği, Ethereum, Kriptografi

Aralık 2010'da, Berlin'deki Chaos Communication Congress'te sahneye çıkan fail0verflow adlı küçük bir grup, Sony'nin PlayStation 3 için kullandığı ana imzalama anahtarını ele geçirdiklerini duyurdu. Bu güvenlik açığı 256 bitlik bir eliptik eğriyi kırmadı. AES şifrelemesini de kırmadı. Sony'nin kod imzalama sisteminin ürettiği her imza için aynı sayıyı yeniden kullanmasından yararlandı. Bu sayı bir nonce idi.

Aynı kelime, "nonce", kripto dünyasının neredeyse hiçbir ortak noktası olmayan üç köşesinde karşımıza çıkıyor. Bitcoin madencilerinin geçerli bir blok karması ararken saniyede trilyonlarca kez kullandığı değişkendir. Ethereum cüzdanınızın giden işlemleri sıralamak için kullandığı sayaçtır ve takılıp kalan bir işlemin imzaladığınız her sonraki işlemi engellemesinin nedenidir. AES-GCM şifreleme algoritmasının iki şifrelenmiş mesajın içeriklerinin birbirine sızmasını önlemek için ihtiyaç duyduğu benzersiz değerdir. Tek kelime, üç iş, hiçbiri birbirinin yerine geçemez. Birini diğeriyle karıştırmak, yeni başlayanların "nonce çok düşük" hatalarını yanlış yorumlamasına, madencilerin imkansız kurulumlar tasarlamasına ve PS3 gibi sistemlerin güven kökünü kaybetmesine neden olur.

"Bir kez kullanılan sayı" olarak adlandırılan 32 bitlik bir rastgele sayı: kaynak

Bu kısaltma her yerde karşımıza çıkıyor. "Nonce, bir kez kullanılan sayı anlamına gelir." Kabaca doğru, ancak tarihsel olarak yanlış. İngilizce kelime, kriptografiden yaklaşık 750 yıl öncesine dayanıyor. "For the nonce" ifadesi, 1200'lü yıllar civarında Orta İngilizce el yazmalarında ortaya çıkıyor ve "bu özel durum için" anlamına geliyordu.

Kriptografi, bu kelimeyi 1978'de Needham-Schroeder kimlik doğrulama protokolüyle ödünç aldı. Burada belirleyici özellik rastgelelik değil, tanımlanmış bir kapsam içinde benzersizliktir. Wikipedia, gerçek uygulamaya atıfta bulunarak, nonce'u "kriptografik bir iletişimde yalnızca bir kez kullanılabilen keyfi bir sayı" olarak tanımlar. Bir sayaç da buna dahildir. Bir zaman damgası da. Rastgele bir değer de veya üçünün herhangi bir karışımı da. Önemli olan, sistem içinde aynı nonce'un aynı anahtarla veya aynı bağlamda asla tekrar görünmemesidir.

Tek bir kelime işi halleder ve iş üçe bölünür. Bitcoin'in madencilik nonce'u, blok hash'i zorluk hedefinin altına düşene kadar değişir. Ethereum'un hesap nonce'u, ağın tekrar etmesine izin vermediği bir sayaçtır. Simetrik şifrelemede kriptografik nonce, bir anahtarla eşleştirilen bir değerdir ve bir kez tekrar kullanılması şifrelemeyi bozar.

Kelime gevşek, ancak bağlamlar öyle değil.

Bitcoin madenciliğinde nonce nasıl çalışır?

Bitcoin'de nonce, 80 baytlık blok başlığının içinde 32 bitlik bir alanı kaplar. Dört bayt. Değerler sıfırdan 4.294.967.295'e kadar uzanır. Yaklaşık 4,3 milyar olası sayı; Satoshi protokolü yazdığında bu rakam çok büyük görünüyordu ve şimdi masaüstü boyutunda bir ASIC işlemci tarafından mikrosaniyeler içinde işleniyor.

Madencilik, geçerli bir blok özeti üreten bir değeri o alanda bulma yarışıdır. 80 baytlık başlığı ele alalım. Bunu, Bitcoin blok zincirinin çalıştığı kriptografik özet fonksiyonu olan SHA-256'dan iki kez geçirelim. Sonuç olarak 256 bitlik bir sayı elde ederiz. Bu sayıyı, ağın zorluk hedefi tarafından belirlenen hedef özetiyle (iş ispatını yönlendiren konsensus mekanizması) karşılaştıralım. Hedefin altında mı? Blok geçerli, madenci kazanır. Hedefin üstünde mi? Nonce'u bir artırıp yeniden özetleyelim. Bitcoin madencileri, birisi geçerli bir nonce bulana ve yeni blok blok zincirine eklenene kadar bu döngüyü tekrarlarlar.

Bu kadar büyük bir iş için neden bu kadar küçük bir alan? Yapısal nedenlerden dolayı. Nonce, bir madencinin değiştirebileceği başlığın en ucuz parçasıdır. Diğer tüm alanların bağımlılıkları vardır. Merkle kökü, bloğun işlemlerini özetler, bu nedenle onu değiştirmek, yeni bir hash denenmeden önce tüm işlem ağacının yeniden hesaplanmasını gerektirir. Nonce bunların hepsini atlar. Her hash denemesi bağımsızdır. Nonce'u artırmak, rastgele bir değer seçmekten daha yakın bir ilerleme sağlamaz. Kaba kuvvet, konsensüs diliyle sunulmuş hali.

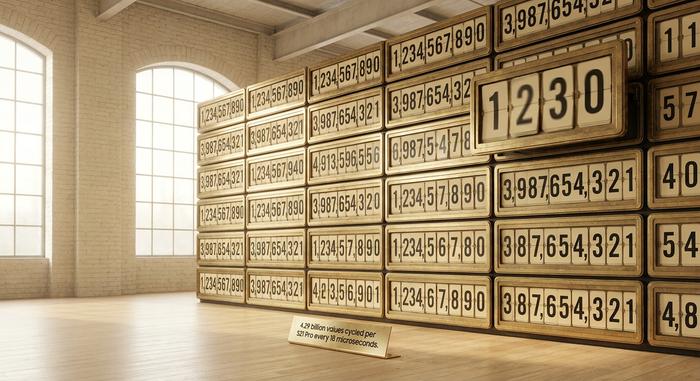

Tasarım yaklaşık bir yıl boyunca dayandı. Sonra ASIC'ler onu bozdu. Modern madenciler, 4,3 milyar nonce alanının tamamını saniyeler değil, mikrosaniyeler içinde tüketiyor. Bir Bitmain Antminer S21 Pro, saniyede 234 terahash hızında çalışıyor. Bu donanımda tüm nonce alanı yaklaşık 18 mikrosaniyede tükeniyor. Mayıs 2026 itibarıyla, Bitcoin ağının toplam hash oranı 996 EH/s civarında, zorluk seviyesi ise 132,47 trilyon. Tek bir S21 Pro, saniyede on binlerce kez her olası nonce değerini kendi başına işliyor.

Satoshi'nin protokolü, 32 bitlik alan tükendiğinde madenciye iki temiz çıkış yolu bırakır. Birincisi, coinbase işlemine ait scriptSig'in içine gizlenmiş bir alan olan "ekstra nonce"dir. BIP34 bunu kodlar. İki ila yüz bayt arasında, madenci tarafından kontrol edilir. Ekstra nonce'u değiştirirseniz, coinbase TXID'si değişir, merkle kökü yeniden hesaplanmalıdır, blok başlığı değişir ve yeni bir 32 bitlik nonce araması başlar. İkinci çıkış yolu ise, protokolün izin verdiği aralıkta zaman damgasını yükseltmek veya sürüm bitlerini döndürmektir. Günümüzdeki madencilik havuzları, normal çalışma sürecinin bir parçası olarak bunların hepsini döngüye sokar. Nonce'u ayarlamak en ucuz değişikliktir. Ekstra nonce'u ayarlamak ise ikinci en ucuz değişikliktir. Merkle ve zaman damgası döndürmeleri, her birinin yeniden hesaplanmasının maliyetine göre daha ileride yer alır.

Birisi hedef değerin altında bir hash değeri bulduğunda (madenciler buna "altın nonce" diyor), yeni blok eşler arası ağ üzerinden gönderiliyor ve her rakip mevcut aramasını bırakarak bir sonraki turda yeniden başlıyor.

| ASIC modeli | Hashrate | 32 bit nonce'u tüketme zamanı geldi. | Yeterlik |

|---|---|---|---|

| Antminer S21 | 200 TH/s | ~21 µs | 17,5 J/TH |

| Antminer S21 Pro | 234 TH/s | ~18 µs | 15 J/TH |

| Antminer S21 XP | 270 TH/s | ~16 µs | 13,5 J/TH |

Soyutlamayı somutlaştıran gerçek ve yakın tarihli bir örnek var. 2026 yılının başlarında çıkarılan 948.000 numaralı bloğun blok karması `00000000000000000001b01841afc366a4f999b291c8563ee0d0db956fc2db44` ve kazanan nonce değeri 2.582.463.598'dir . Bu tek tamsayı, blok başlığının geri kalanıyla birleştirildiğinde, blok zincirine eklenebilecek kadar düşük bir karma değeri üretti. Madencinin o turda denediği diğer tüm nonce değerleri ise çok büyük bir değer üretti.

İş ispatı, mekanik olarak budur. Bilmece anlamında bir bulmaca değil. Elektrikle ödenen geçerli bir rastgele sayı arayışı.

Hash nonce ile hesap nonce: aynı kelime, farklı görev

Kripto para dünyasında "nonce" kelimesi bir başka şey için daha tekrar kullanılıyor ve bu örtüşme, yeni başlayanlar arasında en büyük kafa karışıklığı kaynağı. Bitcoin'in madencilik nonce'u bir arama değişkenidir. Ethereum'un hesap nonce'u ise bir sayaçtır. Sadece isimleri benzer ve neredeyse başka hiçbir ortak noktaları yok.

| Karma nonce (Bitcoin) | Hesap nonce'u (Ethereum) | |

|---|---|---|

| İş | Hedefin altında geçerli bir karma değer arayın. | Hesap başına giden işlemlerin sırasını göster |

| Yaşadığı yer | Blok başlığı (32 bit) | Hesap durumu (tam sayı, 0'dan başlar) |

| Onu kim mutasyona uğratıyor? | Madencilik cihazı, donanım olarak, saniyede milyarlarca işlem gerçekleştiriyor. | Cüzdan, her gönderim için otomatik olarak bir tane oluşturur. |

| "Yanlış" ne anlama geliyor? | Piyango bileti tutmadı, bir sonraki rastgele sayıyı deneyin. | İşlem reddedildi veya takılı kaldı. |

| Uzlaşmaya mı bağlı? | Evet, bu bir iş kanıtı. | Hayır, bu tekrar oynatma koruması. |

Bir hash nonce'u, madencinin attığı geçici bir sayıdır. Bir hesap nonce'u ise, ağın adresinize dair görüşüne kazınmış kalıcı bir durumdur. Birini diğeriyle karıştırmak – Bitcoin bloğunun blockchain nonce'unu bir sıra sayacı gibi ele almak – insanların Ethereum'da "nonce çok düşük" hatasını okuyup madencilik kurulumlarının bozuk olduğunu varsaymalarına neden olur. Farklı blockchain'ler, farklı işler, aynı kelime. Tek bir ekosistem içinde bile, nonce'un blockchain işlemlerindeki rolü, konsensüs katmanını mı yoksa hesap katmanını mı izlediğinize tamamen bağlıdır.

Ethereum hesap nonce'u ve takılı kalan işlem sorunu

Ethereum'daki her harici hesap kendi nonce'una sahiptir. Sayaç, adresin ilk kez işlem gönderdiği anda sıfırdan başlar. Oradan itibaren, bir bloğa düşen her işlem için bir artar. Bir şey gönderdiğinizde, cüzdanınız ağdan mevcut değeri ister, sıradaki sayıyı ekler ve imzalar. Ağ, giden kuyruğu yalnızca kesin bir sırayla kabul eder. Nonce 0, sonra 1, sonra 2. Ara boşluklara izin verilmez.

Bu katı sıralama, Ethereum'a tekrar oynatma koruması sağlayan şeydir. İmzalanmış bir işlem belirli bir nonce'a ve EIP-155'ten beri de belirli bir chainID'ye bağlanır. Bir saldırgan, eski bir yürütülmüş işlemi yeniymiş gibi yeniden yayınlayamaz. Yeniden yayınlama işlemi gerçekleştiğinde, hesap nonce'u zaten ilerlemiş olur. ChainID, zincirler arası tekrar oynatmaları aynı anda engeller. Bir zincir içinde, onaylanmış bir işlem, çoktan ilerlemiş olan bir sayaçta bir noktada bulunur.

Aynı katı sıralama, yeni Ethereum cüzdanlarının sürekli karşılaştığı soruna yol açıyor. Bir işlem çok düşük bir bahşişle gönderiliyor. Doğrulayıcılar işlemi geçiyor. Mempool işlemi öncelik kuyruğundan çıkarıyor. İşlem artık askıda kalıyor - onaylanmıyor, başarısız olmuyor, sadece sıkışıp kalıyor. Daha da kötüsü, aynı adresin imzaladığı her sonraki işlem daha yüksek bir nonce değeri alıyor. Ağ, sıkışıp kalan işlem onaylanana veya değiştirilene kadar hiçbirine dokunmayı reddediyor. Yavaş bir işlem tüm kuyruğu tıkıyor.

Çözüm, "ücretle değiştirme" adı verilen bir mekanizmada yatıyor. Cüzdanınız, takılı kalan işlemle aynı nonce değerinde, ancak daha fazla gas ücretiyle yeni bir işlem yayınlar. Ağustos 2021'deki Londra güncellemesinden beri Ethereum'u çalıştıran gas fiyatlandırma modeli EIP-1559, kuralı belirler: yeni işlem, hem `maxFeePerGas` hem de `maxPriorityFeePerGas` değerlerini orijinaline göre en az yüzde on artırmalıdır. Takılı kalan işlemi değiştirmek yerine tamamen iptal etmek mi istiyorsunuz? Takılı kalan nonce değerinde, daha yüksek bir bahşişle sıfır ETH'lik bir kendi kendine transfer gönderin. Yuva kendini tüketir ve kuyruktaki her sonraki işlemin engeli kaldırılır.

Bağlam açısından, Mayıs 2026 rakamlarına bakalım. Ortalama öncelikli bahşiş yaklaşık 1,875 Gwei. Standart 21.000 gas'lık bir iptal işlemi, sakin bir günde yaklaşık 0,05 dolara denk geliyor ve yoğunluk sırasında düşük dolarlara çıkıyor. Herkesin sonunda zor yoldan öğrendiği bir ders var: Her zaman önce en düşük bekleyen nonce'u değiştirin. Önceki işlem hala beklemedeyken sonraki bir işlemin ücretini artırmak hiçbir işe yaramaz.

Hesap soyutlaması bu hikayeyi biraz yeniden şekillendiriyor. ERC-4337 akıllı hesaplar, tamsayıyı 192 bitlik bir "anahtar" ve 64 bitlik bir diziye bölen 2 boyutlu bir nonce kullanır. Farklı anahtarlar paralel işlem akışları oluşturur. Bir anahtarda takılı kalan bir işlem, diğer bir anahtardaki çalışmayı engellemez. Hesap nonce'u nihayet tek bir doğrusal sayaç olmanın ötesine geçti.

Son bir efsaneyi daha ortadan kaldıralım. Ethereum'un Eylül 2022'deki Birleşme'de hisse ispatına (proof of stake) geçişi, hesap nonce'unu ortadan kaldırmadı. Ortadan kaybolan şey, blok başlığındaki madencilik nonce'uydu, çünkü doğrulayıcılar artık bir hash bulmacası yerine slot bazında seçiliyor. Hesap nonce'u ise her zaman olduğu gibi hesap durumu ağacında (account state trie) kaldı.

Şifrelemede kriptografik nonce: felaket versiyonu

Blockchain'in dışına çıktığınızda, kriptografik nonce daha keskin bir iş çıkarır. Yanlış yaparsanız, ayaklarınızın altındaki zemin kayar.

Her modern kimlik doğrulamalı şifreleme algoritması, gizli bir anahtarı mesaj başına bir rastgele sayı (nonce) ile eşleştirir. TLS 1.3'ün temel algoritması olan AES-GCM, 96 bit kullanır. NIST SP 800-38D spesifikasyonunu yazmıştır. RFC 8439'da (Haziran 2018) kodlanan alternatif ChaCha20-Poly1305, aynı 96 bitlik rastgele sayı uzunluğunu kopyalar ve bunu 256 bitlik bir anahtarla eşleştirir. Her ikisinde de kural, basit bir dille ifade etmek gerekirse: her (anahtar, rastgele sayı) çifti tam olarak bir kez çalışır. Yeniden kullanım, yumuşak bir bozulma değil, bir uçurumdur.

Uçurum neye benziyor? AES-GCM'de tek bir anahtar altında bir nonce'u yeniden kullanın. Saldırganın her iki şifreli metni de ele geçirdiğini varsayın. İkisini XOR'la birleştirirler. Ortaya çıkan sonuç, altta yatan iki düz metnin XOR'udur. Gizlilik, tek bir adımda yok olur. Daha kötüsü de gelir. GCM'nin kimlik doğrulama modu, dahili kimlik doğrulama alt anahtarını (o anahtar altında her şifreli metni imzalayan değer) sızdırır. Alt anahtarı ele geçiren saldırgan, yeni kimlik doğrulanmış şifreli metinler yazar ve meşru alıcı bunları gerçek olarak kabul eder. Son teknoloji bir şifreleme algoritması, tek bir hatalı nonce ile Sezar şifrelemesinin altına iner.

Bunların hiçbiri varsayımsal değil. 2016 yılında USENIX WOOT tarafından yayınlanan "Nonce-Disrespecting Adversaries" başlıklı makale, üretim HTTPS uç noktalarını taradı ve GCM nonce'larını yeniden kullanan 184 sunucu tespit etti. Hatalı sürümler, belirli Cisco IOS XE imajlarını ve Radware ADC bellenimlerini içeriyordu. CVE-2016-0270 ve birkaç ilgili CVE, bunları takip ediyor.

Sony'nin Aralık 2010'daki PS3 güvenlik açığı, farklı bir şifreleme yöntemi olan ECDSA'da aynı sorunun sonucuydu. Her ECDSA imzası, benzersiz ve gizli olan, k olarak yazılan imza başına bir değere ihtiyaç duyar. Sony'nin imzalama kodu benzersiz kısmı atladı. Sabit bir k değeri kodladı ve bunu her imzada yeniden kullandı. Saldırgana aynı k değerine sahip farklı mesajlar üzerinde iki ECDSA imzası verin; bu, iki bilinmeyenli iki doğrusal denklem anlamına gelir. Çözün. Sonuç olarak, kapalı formda özel imzalama anahtarı ortaya çıkar. fail0verflow, Berlin'deki 27. Kaos İletişim Kongresi'nde bunu sahnede anlattı. Sony'nin ana imzalama anahtarı saatler içinde açık internete düştü. Üretilen her PS3, güven zincirini anında kaybetti.

2013 yılında RFC 6979 olarak kodlanan deterministik çözüm, rastgele sayı üretecisini süreçten çıkarır. k , mesajın ve özel anahtarın HMAC'ından türetilir. Aynı mesaj, aynı anahtar, aynı k — bozulacak bir RNG yok. Modern Bitcoin kütüphaneleri, varsayılan olarak deterministik ECDSA'yı sunar.

Bu öykülerden iki sonuç çıkar ve bunlar genellikle geliştiricileri karıştırır. AEAD şifrelemelerinde (AES-GCM, ChaCha20-Poly1305), tahmin edilebilir bir nonce yeterlidir. Bir sayaç işe yarar. Tek gereklilik benzersizliktir. ECDSA ve Schnorr imzalarında ise kural tersine döner. Tahmin edilebilir bir k felakettir. Oradaki imzalama nonce'unun aynı anda benzersiz, tahmin edilemez ve gizli olması gerekir. İki yaklaşımı karıştırmak, özel cüzdan kodlarında nonce tekrar kullanım hatalarının sürekli olarak ortaya çıkmasının tam nedenidir. Kopia yedekleme projesinin 2024 denetimi, uzun süreli çalışan anahtarlarda rastgele bir GCM-nonce çakışma riski kaydetti ve daha yeni SDK'lar üzerindeki sızma testi raporları her ay benzer bulgular ortaya koyuyor.

Nonce, tuz ve intravenöz ilaç: Üçlü karışıklıktan kaçınma

İnsanlar güvenlik yazılarında bu üç kelimeyi aynı anlama geliyormuş gibi kullanıyorlar: Tuz, Nonce, IV. Bunlar eş anlamlı değil.

Tuz (salt), parola karma algoritmasına aittir. Kullanıcı başına rastgele bir değer alırsınız, bunu karma değere karıştırırsınız ve artık "password123" için önceden hesaplanmış gökkuşağı tabloları veritabanınıza karşı çalışmaz. Tuz, karma değerin yanında düz metin olarak bulunur. Kimse onu saklamaz. İki kullanıcının aynı tuzu paylaşması sakıncalıdır; birinin tuzunu kıran bir saldırganın diğerinin tuzunu da kırmasına olanak tanır. Bu dünyanın sonu değil.

Nonce, mesajlaşma ve imza işlemlerine aittir. Simetrik şifrelemede mesaj başına, ECDSA'da ise imza başına kullanılır. AES-GCM gibi AEAD şifreleri, bir tuzun hash'in yanında yer alması gibi, nonce'u açık bir şekilde gösterir. ECDSA ise onu gizler, sır olarak ele alır ve her seferinde yeni bir rastgelelik talep eder. Her iki durumda da, çakışmalar garip değil, ölümcül sonuçlar doğurur. Tüm garanti ortadan kalkar.

IV (başlangıç vektörü'nün kısaltması), yeni özelliklerin nonce olarak adlandırdığı şeyin eski adıdır. CBC ve CTR modları yıllarca bu kelimeyi kullandı. Modern AEAD dokümantasyonu, çoğunlukla "vektör" kelimesinin matematik ödevi gibi gelmesi ve insanların bunları tekrar tekrar kullanması nedeniyle "Nonce" terimine geçti. "Nonce" ise kurala daha çok dayanıyor.

Yapışkan not kağıdına sığacak tek bir kurala mı ihtiyacınız var? Tuz, sakladığınız bir sırrı korur. Nonce ise gönderdiğiniz bir sırrı korur.

Bitcoin madenciliğiyle ilgili önemsiz bilgilerin ötesinde, "nonce"nin önemi neden büyük?

Nonce, küçük bir nesnedir. Bitcoin'de 32 bit, Ethereum'da bir sayaç, AES-GCM'de 12 bayt. Boyutuna göre orantısız bir ağırlığa sahiptir. Sıradan kullanıcılar için, her takılıp kalan Ethereum işlemi, bir bankacılık sitesine yapılan her TLS el sıkışması, bir donanım cüzdanının ürettiği her imza, nonce'un doğru şekilde işlenmesine bağlıdır. Geliştiriciler için, nonce'un yanlış işlenmesi, özel kriptografik kodda felaket niteliğinde hataların en yaygın giriş noktasıdır. PS3 olayı aşırı bir örnekti, ancak aynı hata modu yeni cüzdan SDK'larında ve yedekleme araçlarında sürekli olarak ortaya çıkıyor. Bitcoin'in ekonomisi için, 32 bitlik nonce ve ekstra nonce mekaniği, ASIC madenciliğini en başından beri adil bir piyango haline getiren şeydir. Satoshi'nin en önemli tasarım seçimlerinden biri, sıradan bir başlık alanının içinde açıkça gizlenmiştir.

Nonce , bunun bir kez, şu sırayla, tam olarak bu şekilde gerçekleştiğini söyleyen şeydir. Onu ortadan kaldırırsanız, benzersizliğe dayanan her sistem, bir saldırganın ucuza yeniden inşa edebileceği bir şeye dönüşür. Konsensus bozulur. Tekrar oynatma koruması ortadan kalkar. Şifreleme sızar. İmzalar sahtekarlığa uğrar.