Was ist ein Nonce in der Kryptowelt? Bitcoin-Mining, Ethereum, Kryptografie

Im Dezember 2010 verkündete eine kleine Gruppe namens fail0verflow auf dem Chaos Communication Congress in Berlin, den Master-Signaturschlüssel von Sony für die PlayStation 3 extrahiert zu haben. Der Exploit knackte weder eine 256-Bit-Elliptische Kurve noch AES. Er nutzte die Tatsache aus, dass Sonys Codesignatursystem für jede Signatur dieselbe Nummer wiederverwendete. Diese Nummer war eine Nonce.

Das Wort „Nonce“ taucht in drei Bereichen der Kryptowelt auf, die sonst kaum etwas gemeinsam haben. Es ist die Variable, die Bitcoin-Miner Billionen Male pro Sekunde durchlaufen, um einen gültigen Block-Hash zu finden. Es ist der Zähler, den Ihre Ethereum-Wallet verwendet, um ausgehende Transaktionen zu sequenzieren, und der Grund, warum eine blockierte Transaktion jede nachfolgende, von Ihnen signierte Transaktion blockiert. Es ist der eindeutige Wert, den eine AES-GCM-Verschlüsselung benötigt, um zu verhindern, dass zwei verschlüsselte Nachrichten den Inhalt der jeweils anderen preisgeben. Ein Wort, drei Funktionen, keine davon austauschbar. Die Verwechslung der Begriffe führt dazu, dass Neulinge Fehlermeldungen wie „Nonce zu niedrig“ falsch interpretieren, Miner unmögliche Konfigurationen entwickeln und Systeme wie die PS3 ihre Vertrauensbasis verlieren.

Eine 32-Bit-Nonce namens „einmalig verwendete Zahl“: Ursprung

Das Backronym ist allgegenwärtig. „Nonce steht für Number Used Once“ (eine Zahl, die einmal verwendet wird). Im Prinzip richtig, historisch falsch. Das englische Wort ist etwa 750 Jahre älter als die Kryptographie. „For the Nonce“ taucht in mittelenglischen Manuskripten um 1200 auf. Es bedeutete „für diesen besonderen Anlass“.

Die Kryptographie übernahm den Begriff 1978 mit dem Needham-Schroeder-Authentifizierungsprotokoll. Dort ist die definierende Eigenschaft nicht Zufälligkeit, sondern Eindeutigkeit innerhalb eines definierten Bereichs. Wikipedia, die sich an der Praxis orientiert, bezeichnet eine Nonce als „eine beliebige Zahl, die in einer kryptographischen Kommunikation genau einmal verwendet werden kann“. Ein Zähler, ein Zeitstempel, ein Zufallswert oder eine beliebige Kombination der drei erfüllen diese Kriterien. Entscheidend ist, dass innerhalb des Systems dieselbe Nonce niemals mit demselben Schlüssel oder im selben Kontext wieder auftaucht.

Ein einziges Wort genügt, und die Arbeit wird dreifach aufgeteilt. Die Mining-Nonce von Bitcoin variiert, bis der Block-Hash unter den festgelegten Schwierigkeitsgrad fällt. Die Account-Nonce von Ethereum ist ein Zähler, dessen Wiederholung im Netzwerk untersagt ist. Eine kryptografische Nonce in der symmetrischen Verschlüsselung ist ein Wert, der mit einem Schlüssel verknüpft ist; ihre Wiederverwendung führt zur Entschlüsselung.

Der Begriff ist vage. Die Kontexte sind es nicht.

Wie die Nonce beim Bitcoin-Mining funktioniert

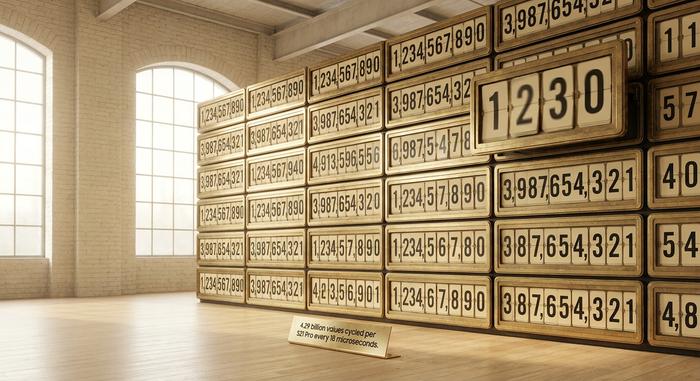

Bei Bitcoin belegt die Nonce ein 32-Bit-Feld innerhalb des 80 Byte großen Blockheaders. Vier Bytes. Die Werte reichen von null bis 4.294.967.295. Knapp 4,3 Milliarden mögliche Zahlen – eine enorme Menge, die Satoshi damals beim Schreiben des Protokolls entsprach und die heute von einem tischgroßen ASIC in Mikrosekunden ausgeschöpft wird.

Beim Mining geht es darum, einen Wert im Header zu finden, der einen gültigen Block-Hash erzeugt. Man nehme den 80 Byte langen Header und führe ihn zweimal durch SHA-256, die kryptografische Hash-Funktion der Bitcoin-Blockchain. Das Ergebnis ist eine 256-Bit-Zahl. Diese Zahl wird mit dem Ziel-Hash verglichen, der durch den Schwierigkeitsgrad des Netzwerks – den Konsensmechanismus des Proof-of-Work – festgelegt wird. Liegt der Wert unter dem Zielwert, ist der Block gültig und der Miner gewinnt. Liegt er darüber, wird die Nonce um eins erhöht und der Hash erneut berechnet. Bitcoin-Miner wiederholen diesen Vorgang, bis jemand eine gültige Nonce findet und der neue Block der Blockchain hinzugefügt wird.

Warum ein so kleines Feld für eine so große Aufgabe? Aus strukturellen Gründen. Die Nonce ist der einfachste Teil des Headers, den ein Miner verändern kann. Jedes andere Feld hat Abhängigkeiten. Die Merkle-Root fasst die Transaktionen des Blocks zusammen; eine Änderung daran zwingt den gesamten Transaktionsbaum zur Neuberechnung, bevor ein neuer Hashwert berechnet werden kann. Die Nonce umgeht all das. Jeder Hash-Versuch ist unabhängig. Das Erhöhen der Nonce führt nicht zu einem besseren Ergebnis als die Wahl eines zufälligen Wertes. Brute-Force-Methode, verpackt in Konsensmechanismen.

Das Design hielt etwa ein Jahr lang. Dann machten ASICs es zunichte. Moderne Miner verbrauchen den gesamten 4,3 Milliarden Nonce-Bereich in Mikrosekunden, nicht in Sekunden. Ein Bitmain Antminer S21 Pro erreicht 234 Terahashes pro Sekunde. Der gesamte Nonce-Bereich ist auf dieser Hardware in etwa 18 Mikrosekunden ausgeschöpft. Im Mai 2026 lag die Gesamt-Hashrate des Bitcoin-Netzwerks bei fast 996 EH/s, die Schwierigkeit bei 132,47 Billionen. Ein einzelner S21 Pro verbraucht allein zehntausende Male pro Sekunde jeden möglichen Nonce-Wert.

Satoshis Protokoll bietet Minern zwei Möglichkeiten, den 32-Bit-Speicherplatz zu erschöpfen. Die erste ist die „zusätzliche Nonce“, ein Feld im scriptSig der Coinbase-Transaktion. BIP34 kodiert dieses Feld. Es ist zwischen zwei und einhundert Byte groß und vom Miner kontrollierbar. Wird die zusätzliche Nonce verändert, ändert sich die Coinbase-Transaktions-ID (TXID), der Merkle-Root muss neu berechnet werden, der Block-Header ändert sich, und eine neue 32-Bit-Nonce-Suche beginnt. Die zweite Möglichkeit besteht darin, den Zeitstempel zu erhöhen oder die Versionsbits innerhalb des vom Protokoll erlaubten Bereichs zu rotieren. Mining-Pools aktualisieren diese Optionen heutzutage regelmäßig. Die Anpassung der Nonce ist die kostengünstigste Methode. Die Anpassung der zusätzlichen Nonce ist die zweitkostengünstigste. Die Merkle- und Zeitstempelrotationen sind weiter entfernt, geordnet nach dem Aufwand für die Neuberechnung.

Wenn jemand einen Hashwert unterhalb des Zielwerts erreicht – Miner nennen ihn die „goldene Nonce“ –, wird der neue Block im gesamten Peer-to-Peer-Netzwerk verbreitet, und jeder Konkurrent bricht seine aktuelle Suche ab, um in der nächsten Runde von vorne zu beginnen.

| ASIC-Modell | Hashrate | Zeit, den 32-Bit-Nonce auszuschöpfen | Effizienz |

|---|---|---|---|

| Antminer S21 | 200 TH/s | ~21 µs | 17,5 J/TH |

| Antminer S21 Pro | 234 TH/s | ~18 µs | 15 J/TH |

| Antminer S21 XP | 270 TH/s | ~16 µs | 13,5 J/TH |

Ein aktuelles Beispiel veranschaulicht die Abstraktion. Block 948.000, der Anfang 2026 geschürft wurde, hat den Block-Hash `00000000000000000001b01841afc366a4f999b291c8563ee0d0db956fc2db44` und einen erfolgreichen Nonce-Wert von 2.582.463.598 . Diese einzelne Zahl ergab zusammen mit dem restlichen Block-Header einen Hashwert, der niedrig genug war, um der Blockchain hinzugefügt zu werden. Alle anderen Nonce-Werte, die der Miner in dieser Runde ausprobierte, waren zu hoch.

Das ist der mechanische Beweis für Arbeit. Kein Rätsel im eigentlichen Sinne. Die Suche nach einer gültigen Nonce, bezahlt mit Strom.

Hash-Nonce vs. Account-Nonce: Gleiches Wort, unterschiedliche Funktion

Der Begriff „Nonce“ wird im Kryptowährungsbereich noch für eine weitere Sache verwendet, und diese Überschneidung ist die größte Verwirrungsquelle für Neueinsteiger. Die Mining-Nonce von Bitcoin ist eine Suchvariable. Die Account-Nonce von Ethereum ist ein Zähler. Sie haben zwar den Namen gemeinsam, aber sonst fast nichts.

| Hash-Nonce (Bitcoin) | Konto-Nonce (Ethereum) | |

|---|---|---|

| Arbeit | Suche nach einem gültigen Hash unterhalb des Ziels | Sequenz der ausgehenden Transaktionen pro Konto |

| Wo es lebt | Blockkopf (32 Bit) | Kontostand (ganze Zahl, beginnt bei 0) |

| Wer mutiert es? | Der Miner, in Hardware, Milliarden pro Sekunde | Die Wallet erstellt automatisch eine pro Sendung. |

| Was bedeutet „falsch“? | Lottoschein hat nicht funktioniert, versuche den nächsten Nonce. | Die Transaktion wurde abgelehnt oder hängt. |

| An einen Konsens gebunden? | Ja, das ist ein Arbeitsnachweis. | Nein, das ist der Wiederholungsschutz. |

Eine Hash-Nonce ist eine temporäre Zahl, die ein Miner verwirft. Eine Account-Nonce hingegen ist ein permanenter Wert, der im Netzwerk für Ihre Adresse gespeichert wird. Die Verwechslung der beiden – die Behandlung der Blockchain-Nonce eines Bitcoin-Blocks wie einen Sequenzzähler – führt dazu, dass bei Ethereum-Fehlern wie „Nonce zu niedrig“ fälschlicherweise angenommen wird, die Mining-Konfiguration sei defekt. Unterschiedliche Blockchains, unterschiedliche Aufgaben, aber dasselbe Wort. Selbst innerhalb eines einzelnen Ökosystems hängt die Rolle einer Nonce in Blockchain-Operationen vollständig davon ab, ob man die Konsensschicht oder die Account-Schicht betrachtet.

Ethereum-Konto-Nonce und das Problem der feststeckenden Transaktion

Jedes externe Konto auf Ethereum besitzt eine eigene Nonce. Der Zähler beginnt bei Null, wenn die Adresse zum ersten Mal eine Transaktion sendet. Von da an wird er für jede Transaktion, die in einem Block landet, um eins erhöht. Wenn Sie etwas senden, fragt Ihre Wallet das Netzwerk nach dem aktuellen Wert, hängt die nächste Nummer in der Warteschlange an und signiert die Transaktion. Das Netzwerk akzeptiert ausgehende Transaktionen nur in strikter Reihenfolge: Nonce 0, dann 1, dann 2. Lücken sind nicht erlaubt.

Diese strikte Reihenfolge ist der Grund für den Replay-Schutz von Ethereum. Eine signierte Transaktion ist an eine bestimmte Nonce und seit EIP-155 auch an eine bestimmte ChainID gebunden. Ein Angreifer kann eine bereits ausgeführte Transaktion nicht erneut senden, als wäre sie neu. Bis die erneute Übertragung eintrifft, ist die Konto-Nonce bereits überholt. Die ChainID verhindert kettenübergreifende Replays im selben Schritt. Innerhalb einer Kette befindet sich eine bestätigte Transaktion zu einem bestimmten Zeitpunkt auf einem Zähler, der bereits übersprungen wurde.

Dieselbe starre Reihenfolge ist die Ursache für das Problem, auf das neue Ethereum-Wallets immer wieder stoßen. Eine Transaktion wird mit einem zu niedrigen Trinkgeld gesendet. Die Validatoren ignorieren sie. Der Mempool entfernt sie aus der Prioritätswarteschlange. Die Transaktion verharrt nun im Schwebezustand – weder bestätigt noch fehlgeschlagen, sondern einfach blockiert. Schlimmer noch: Jede nachfolgende Transaktion, die von derselben Adresse signiert wird, erhält eine höhere Nonce. Das Netzwerk weigert sich, auch nur eine dieser Transaktionen zu bearbeiten, bis die blockierte Transaktion entweder bestätigt oder ersetzt wird. Eine einzige langsame Transaktion blockiert die gesamte Warteschlange.

Die Lösung liegt in einem Mechanismus namens „Ersetzen durch Gebühr“. Ihre Wallet sendet eine neue Transaktion mit derselben Nonce wie die blockierte Transaktion, jedoch mit höheren Gasgebühren. EIP-1559, das Gaspreismodell, das Ethereum seit dem Londoner Upgrade im August 2021 verwendet, legt die Regel fest: Die neue Transaktion muss sowohl `maxFeePerGas` als auch `maxPriorityFeePerGas` um mindestens zehn Prozent gegenüber der ursprünglichen Transaktion erhöhen. Möchten Sie die blockierte Transaktion komplett löschen, anstatt sie zu ersetzen? Senden Sie eine Selbstüberweisung von null ETH mit der blockierten Nonce und einem höheren Trinkgeld. Der Slot wird dadurch belegt, und alle nachfolgenden Transaktionen in der Warteschlange werden freigegeben.

Die Zahlen vom Mai 2026 dienen als Vergleich. Das durchschnittliche Trinkgeld für Prioritätsaufträge liegt bei etwa 1,875 Gwei. Eine Standardstornierung von 21.000 Gas kostet an einem ruhigen Tag etwa 0,05 US-Dollar und steigt bei hohem Datenverkehr auf untere Dollarbeträge. Eine Lektion, die jeder irgendwann auf die harte Tour lernt: Ersetzen Sie immer zuerst die niedrigste ausstehende Nonce. Die Gebühr bei einer späteren Transaktion zu erhöhen, während die vorherige noch festhängt, bringt nichts.

Die Abstraktion von Konten verändert diese Darstellung etwas. ERC-4337-Smart-Accounts verwenden eine zweidimensionale Nonce, die die Ganzzahl in einen 192-Bit-„Schlüssel“ und eine 64-Bit-Sequenz aufteilt. Unterschiedliche Schlüssel bilden parallele Transaktionsströme. Ein blockierter Batch für einen Schlüssel beeinträchtigt die Verarbeitung eines anderen Schlüssels nicht. Die Konto-Nonce ist somit nicht mehr nur ein einfacher linearer Zähler.

Ein letzter Mythos, den es zu widerlegen gilt. Der Übergang von Ethereum zu Proof-of-Stake beim Merge im September 2022 hat die Konto-Nonce nicht entfernt. Verschwand lediglich die Mining- Nonce im Block-Header, da Validatoren nun per Slot und nicht mehr per Hash-Puzzle ausgewählt werden. Die Konto-Nonce blieb unverändert im Kontostatus-Trie.

Kryptografischer Nonce in der Verschlüsselung: die katastrophale Version

Verlässt man die Blockchain-Technologie, leistet die kryptografische Nonce bessere Dienste. Liegt man falsch, bricht einem der Boden unter den Füßen weg.

Jeder moderne, authentifizierte Verschlüsselungsalgorithmus kombiniert einen geheimen Schlüssel mit einer nachrichtenspezifischen Nonce. AES-GCM, der Standardalgorithmus von TLS 1.3, verwendet 96 Bit. Die Spezifikation wurde von NIST SP 800-38D verfasst. ChaCha20-Poly1305, die Alternative, die in RFC 8439 (Juni 2018) kodiert ist, verwendet ebenfalls eine 96-Bit-Nonce und kombiniert diese mit einem 256-Bit-Schlüssel. Die Regel in beiden Fällen ist einfach ausgedrückt: Jedes Schlüssel-Nonce-Paar wird genau einmal ausgeführt. Wiederverwendung ist keine geringfügige Verschlechterung, sondern ein abrupter Sicherheitsverlust.

Wie sieht der Abgrund aus? Man nehme an, ein Nonce wird in AES-GCM unter einem Schlüssel wiederverwendet. Ein Angreifer habe beide Chiffretexte abgefangen und verknüpfe sie per XOR. Dabei fällt die XOR-Verknüpfung der beiden zugrundeliegenden Klartexte heraus. Die Vertraulichkeit ist mit einem Schlag dahin. Doch es kommt noch schlimmer. Der Authentifizierungsmodus von GCM gibt seinen internen Authentifizierungs-Subkey preis – den Wert, der jeden Chiffretext unter diesem Schlüssel signiert. Mit diesem Subkey kann der Angreifer neue authentifizierte Chiffretexte schreiben, die der legitime Empfänger als echt akzeptiert. Ein hochmoderner Chiffrieralcode fällt mit einem einzigen fehlerhaften Nonce unter die Sicherheit einer Caesar-Verschlüsselung.

Nichts davon ist hypothetisch. Ein 2016 auf der USENIX WOOT-Konferenz veröffentlichter Artikel mit dem Titel „Nonce-Disrespecting Adversaries“ untersuchte produktive HTTPS-Endpunkte und identifizierte 184 Server, die GCM-Nonces wiederverwendeten. Die fehlerhaften Builds enthielten bestimmte Cisco IOS XE-Images und Radware ADC-Firmware. CVE-2016-0270 und mehrere verwandte CVEs erfassen diese Schwachstellen.

Der PS3-Hack von Sony im Dezember 2010 beruhte auf demselben Problem, nur mit einer anderen Verschlüsselungsmethode: ECDSA. Jede ECDSA-Signatur benötigt einen eindeutigen und geheimen Wert k . Sonys Signaturcode verzichtete auf die Eindeutigkeit. Stattdessen wurde ein konstanter Wert k fest codiert und für jede Signatur wiederverwendet. Gibt man einem Angreifer zwei ECDSA-Signaturen für unterschiedliche Nachrichten mit demselben k , erhält man zwei lineare Gleichungen mit zwei Unbekannten. Löst man diese, erhält man den privaten Signaturschlüssel in geschlossener Form. fail0verflow demonstrierte dies auf dem 27. Chaos Communication Congress in Berlin. Sonys Master-Signaturschlüssel gelangte innerhalb weniger Stunden ins offene Internet. Alle jemals produzierten PS3-Konsolen verloren damit schlagartig ihre Sicherheitskette.

Die deterministische Lösung, die 2013 in RFC 6979 kodifiziert wurde, entfernt den Zufallszahlengenerator aus dem Prozess. k wird aus einem HMAC der Nachricht und des privaten Schlüssels abgeleitet. Gleiche Nachricht, gleicher Schlüssel, gleiches k – kein Zufallszahlengenerator, der manipuliert werden könnte. Moderne Bitcoin-Bibliotheken verwenden standardmäßig deterministisches ECDSA.

Aus diesen Geschichten ergeben sich zwei Schlussfolgerungen, die Entwickler oft verwirren. Bei AEAD-Verschlüsselungen (AES-GCM, ChaCha20-Poly1305) ist eine vorhersagbare Nonce ausreichend. Ein Zähler genügt. Eindeutigkeit ist die einzige Voraussetzung. Bei ECDSA- und Schnorr-Signaturen verhält es sich genau umgekehrt. Ein vorhersagbares k ist fatal. Die Signatur-Nonce muss hier gleichzeitig eindeutig, unvorhersagbar und geheim sein. Die Vermischung dieser beiden Ansätze führt immer wieder zu Fehlern durch Nonce-Wiederverwendung in benutzerdefiniertem Wallet-Code. Der Auditbericht des Kopia-Backup-Projekts aus dem Jahr 2024 dokumentierte ein Risiko zufälliger GCM-Nonce-Kollisionen bei langlebigen Schlüsseln, und Penetrationstestberichte zu neueren SDKs bestätigen monatlich ähnliche Ergebnisse.

Nonce vs. Salz vs. IV: Die Dreifachverwirrung vermeiden

In Sicherheitsberichten werden drei Begriffe oft so inflationär verwendet, als ob sie dasselbe bedeuteten: Salz, Pädophiler, IV. Sie sind keine Synonyme.

Salt gehört zum Passwort-Hashing. Man wählt für jeden Benutzer einen zufälligen Wert, mischt ihn in den Hash ein, und schon funktionieren vorab berechnete Rainbow-Tabellen für „password123“ nicht mehr gegen die Datenbank. Der Salt liegt unverschlüsselt neben dem Hash. Niemand verbirgt ihn. Wenn zwei Benutzer denselben Salt verwenden, ist das problematisch; ein Angreifer, der den einen knackt, kann so auch den anderen knacken. Das ist aber kein Weltuntergang.

Die Nonce gehört zur Nachrichtenübermittlung und zu Signaturen. Bei symmetrischer Verschlüsselung ist sie pro Nachricht, bei ECDSA pro Signatur. AEAD-Verschlüsselungsverfahren wie AES-GCM legen die Nonce unverschlüsselt offen, ähnlich wie ein Salt neben einem Hashwert. ECDSA hingegen verbirgt sie, behandelt sie geheim und verlangt jedes Mal neue Zufälligkeit. Kollisionen sind in beiden Fällen nicht nur lästig, sondern fatal. Die gesamte Garantie ist dahin.

IV – kurz für Initialisierungsvektor – ist die veraltete Bezeichnung für das, was in neueren Spezifikationen als Nonce bezeichnet wird. Die Modi CBC und CTR verwendeten diesen Begriff jahrelang. Die moderne AEAD-Dokumentation wechselte zu „Nonce“, hauptsächlich weil „Vektor“ nach Mathematikaufgaben klang und daher immer wieder verwendet wurde. „Nonce“ betont die Regel stärker.

Brauchen Sie eine Regel, die auf einen Haftzettel passt? Ein Salz schützt ein Geheimnis, das Sie aufbewahren. Ein Pädophiler schützt ein Geheimnis, das Sie weitergeben.

Warum die Nonce über Bitcoin-Mining-Trivia hinaus wichtig ist

Eine Nonce ist ein kleines Datenobjekt: 32 Bit bei Bitcoin, ein Zähler bei Ethereum und 12 Byte bei AES-GCM. Sie hat, gemessen an ihrer Größe, eine unverhältnismäßig große Bedeutung. Für normale Nutzer hängt jede hängengebliebene Ethereum-Transaktion, jeder TLS-Handshake mit einer Bankseite und jede Signatur einer Hardware-Wallet von der korrekten Verarbeitung einer Nonce ab. Für Entwickler ist die fehlerhafte Nonce-Verarbeitung die häufigste Ursache für schwerwiegende Fehler in ihrem eigenen kryptografischen Code. Der PS3-Vorfall war ein Extremfall, doch derselbe Fehler tritt immer wieder in neueren Wallet-SDKs und Backup-Tools auf. Für die Bitcoin-Ökonomie war die 32-Bit-Nonce in Kombination mit dem Extra-Nonce-Mechanismus die Grundlage dafür, dass ASIC-Mining überhaupt erst zu einem fairen Glücksspiel wurde. Eine der folgenreichsten Designentscheidungen von Satoshi Nakamoto, verborgen in einem unscheinbaren Header-Feld.

Eine Nonce besagt, dass etwas genau einmal, in dieser Reihenfolge und auf genau diese Weise geschehen ist . Entfernt man sie, bricht jedes System, das auf Eindeutigkeit beruht, zusammen und lässt sich von Angreifern mit geringem Aufwand nachbauen. Der Konsensmechanismus bricht zusammen. Der Schutz vor Replay-Angriffen verschwindet. Verschlüsselungen werden undicht. Signaturen können gefälscht werden.