Co oznacza „bez uprawnień”? Odkryto koncepcję kryptografii

Poproś kogoś o wyjaśnienie, czym jest blockchain. W ciągu trzydziestu sekund pojawia się „bez uprawnień”. Słowo brzmi jak żargon. Ludzie je pomijają, jakby wszyscy już znali jego definicję. Połowa tego, dlaczego kryptowaluty mają znaczenie, kryje się pod spodem.

Ale co to tak naprawdę oznacza? Tylko tyle: nie potrzebujesz niczyjej zgody na korzystanie z blockchaina. Żadnej zgody na uruchomienie węzła. Żadnej zgody na sporządzenie umowy. Żadnej zgody na wysłanie tokenów znajomemu w Lagos. Zero formularzy rejestracyjnych. Zero KYC na poziomie protokołu. Żadnego banku, do którego trzeba zadzwonić. Masz portfel i internet? Jesteś pełnoprawnym uczestnikiem. Ta jedna prośba inżynierska oddziela Bitcoina i Ethereum od SWIFT, Visy, Fedwire – wybierz, co chcesz. I przenosi się to na DeFi, rynki NFT, debatę o oporze wobec cenzury – na wszystko.

Pokażemy, co w praktyce oznacza brak uprawnień, jak się to sprawdza, gdzie różni się od opcji wymagających uprawnień, takich jak Hyperledger Fabric i R3 Corda, i dlaczego to rozróżnienie faktycznie działa w 2026 roku.

Co tak naprawdę oznacza „brak uprawnień” w kryptografii

System bez uprawnień to taki, w którym dostęp nie zależy od zgody gatekeepera. W kryptowalutach oznacza to krótką listę konkretnych uprawnień, które każdy posiada domyślnie. Dołącz do sieci. Wysyłaj i odbieraj transakcje. Uruchom węzeł. Odczytaj każdą kiedykolwiek dokonaną transakcję. Skopiuj lub rozwidl kod open source. Wydobądź lub zainwestuj, aby uczestniczyć w konsensusie. Wybierz dowolną opcję i nie potrzebujesz niczyjej zgody, aby zacząć.

Słowo „zezwolenie” naprawdę tu działa. Weźmy na przykład SWIFT czy Visę. Każdy podmiot na tych torach został wcześniej zweryfikowany. Banki należą do zamkniętego klubu. Sprzedawcy podpisują umowy onboardingowe. Klienci przechodzą weryfikację tożsamości. Nie ma możliwości, aby anonimowa osoba w kraju z niedziałającym systemem bankowym bezpośrednio podłączyła się do sieci i zaczęła przesyłać pieniądze. Infrastruktura dosłownie na to nie pozwala.

Blockchain bez uprawnień całkowicie to zmienia. Kod protokołu nie wie, kim jesteś. Nie obchodzi go to. Pełne węzły Bitcoina zaakceptują każdą prawidłową transakcję z dowolnego adresu, z dowolnego miejsca. Walidatory Ethereum będą uwzględniać każdą podpisaną wiadomość, która uiszcza opłatę za gaz. Żadnego banku w pętli konsensusu. Żadnego regulatora. Żadnego zespołu ds. zgodności korporacyjnej. Tacy aktorzy istnieją w systemie, oczywiście, zwłaszcza na platformach wymiany walut fiducjarnych i scentralizowanych giełdach. Ale w samym protokole nie mają żadnej władzy.

To jest techniczny fundament pod samoobsługą, płatnościami odpornymi na cenzurę, otwartym DeFi i wszystkim innym. Prześledzenie którejkolwiek z tych funkcji do źródła prowadzi do braku uprawnień.

Jak w praktyce działają blockchainy bez uprawnień

Blockchain bez uprawnień utrzymuje się, ponieważ oprogramowanie na tysiącach niezależnych komputerów egzekwuje reguły, a nie administrator z uprawnieniami do ich ignorowania. Aby system się utrzymał, muszą być spełnione jednocześnie trzy warunki.

Po pierwsze: każdy, kto ma sprzęt, może uruchomić węzeł. Bitnodes liczył około 22 992 osiągalnych węzłów Bitcoin na całym świecie (stan na koniec kwietnia 2026 roku). Warstwa konsensusu Ethereum po połączeniu liczy około 2,25 miliona aktywnych walidatorów. Każdy węzeł, każdy walidator, niezależnie sprawdza każdą transakcję pod kątem zgodności z regułami konsensusu. Nieuczciwy węzeł próbuje oszukiwać? Reszta sieci gubi swoje bloki.

Po drugie: każdy może przesłać transakcję, płacąc opłatę sieciową. Fundusz hedgingowy zarabiający miliony czy student testujący kontrakt na Sepolii – nie ma to znaczenia. Transakcja trafia do tej samej puli pamięci, znajduje się w tej samej kolejce i podlega tym samym zasadom. Rozróżnienie na poziomie adresów na poziomie protokołu jest technicznie niemożliwe.

Po trzecie: kod źródłowy jest otwarty. Klienci referencyjni Bitcoin Core i Ethereum są dostępni publicznie na GitHubie. Każdy może go przeczytać. Każdy może proponować zmiany za pośrednictwem Bitcoin Improvement Proposals lub Ethereum Improvement Proposals. Każdy może rozwidlić projekt, każdy może zbudować na nim nowy łańcuch. Notatka Rezerwy Federalnej dotycząca zarządzania z 2024 roku udokumentowała, jak nieformalne to się staje: około pięciu głównych opiekunów projektu ponosi większość ciężaru commitów Bitcoina, podczas gdy Ethereum działa z szerszą, bardziej widoczną społecznością programistów, na czele której stoją takie postaci jak Vitalik Buterin.

To właśnie w tym stosie sieci bez uprawnień uzyskują swoją niezwykłą odporność. Nie ma centrali do splądrowania. Nie ma klucza API do unieważnienia. Nie ma inspektora ds. zgodności, który mógłby przełączyć przełącznik i zablokować konta. System działa bez przerwy, niezależnie od tego, czy jeden kraj go zakaże, giełda zbankrutuje, czy kluczowy programista zniknie.

Zezwolenie kontra brak zezwolenia: bezpośrednie porównanie

Nie każdy blockchain jest bez uprawnień. Blockchain z uprawnieniami wygląda strukturalnie podobnie, ale blokuje dostęp do warstwy partycypacyjnej. Tylko zweryfikowane i zidentyfikowane strony mogą zarządzać węzłami lub przesyłać transakcje. Najpopularniejszymi implementacjami są Hyperledger Fabric, R3 Corda, Quorum JPMorgan i usługa Azure Blockchain Service firmy Microsoft przed jej wycofaniem w 2021 roku.

Obie architektury wykorzystują rozproszone rejestry. Obie mogą obsługiwać inteligentne kontrakty. Podział dotyczy tego, kto wejdzie do środka.

| Funkcja | Bez pozwolenia | Upoważniony |

|---|---|---|

| Dostęp | Otwarte dla każdego | Tylko sprawdzone strony |

| Tożsamość | Adresy pseudonimowe | Podmioty zweryfikowane pod kątem KYC |

| Zgoda | Proof-of-Work lub Proof-of-Stake | PBFT, RAFT, IBFT (lekkie) |

| Przepustowość | Niższy (Bitcoin ~7 TPS, Ethereum ~30 TPS) | Wyższe (Hyperledger 1000–3000+ TPS) |

| Zużycie energii | Dużo łańcuchów PoW, mało PoS | Niski |

| Przezroczystość | Pełna księga publiczna | Selektywne, często prywatne |

| Opór wobec cenzury | Mocny | Słaby z założenia |

| Elastyczność zgodności | Ograniczone na poziomie protokołu | Wbudowane (AML, GDPR, MiCA) |

| Najlepszy dla | Pieniądze, koordynacja publiczna, DeFi | Łańcuchy dostaw, rozliczenia, regulowane finanse |

Model z uprawnieniami nie jest wadliwą wersją modelu bez uprawnień. To inne narzędzie do rozwiązywania innych problemów. Konsorcjum bankowe rozliczające przelewy nocne między 30 znanymi członkami nie potrzebuje w ogóle osoby z dowolnego miejsca na Ziemi do walidacji swoich bloków. Zależy im na szybkości, identyfikowalności kontrahentów i przejrzystym raportowaniu zgodności. Łańcuch z uprawnieniami spełnia wszystkie te trzy warunki.

Protokół bez uprawnień nie jest w stanie tego zrobić. Z definicji poświęca przepustowość i weryfikację tożsamości w zamian za otwartość. Próba „naprawienia” Bitcoina, aby obsługiwał TPS na poziomie Visa z pełnym KYC, oznaczałaby przekształcenie go w coś, co nie jest już Bitcoinem.

Bitcoin i Ethereum jako modele protokołów bez uprawnień

Bitcoin i Ethereum to dwa projekty referencyjne, które każdy inny protokół bez uprawnień kopiuje lub na które reaguje. Mają te same właściwości bez uprawnień. Wykonują je jednak w radykalnie różny sposób.

Bitcoin celowo utrzymuje stabilność protokołu. Duże zmiany? Rzadko. Przechodzą przez soft forki. Wymagany jest wysoki konsensus społeczny, bez skrótów. Notatka Rezerwy Federalnej traktuje tę stabilność jako kwestię zarządzania. Społeczność Bitcoina traktuje minimalne zmiany jako cechę, a nie błąd. Rezultat: protokół działający praktycznie tak samo od 2009 roku, z przewidywalną polityką pieniężną i niewielką, skoncentrowaną grupą programistów. Około pięciu głównych opiekunów ponosi większość ciężaru codziennych commitów. Wielu z nich działa pod pseudonimami.

Ethereum wybrało przeciwną drogę. Główne skoordynowane hard forki wielokrotnie zmieniały kształt sieci. Fork odzyskiwania DAO z 2016 roku. EIP-1559 z 2021 roku, restrukturyzacja opłat za gaz. Merge z 2022 roku, zamiana proof-of-work na proof-of-stake. Ethereum akceptuje częstsze zmiany, ponieważ jego warstwa aplikacji (DeFi, NFT, rollupy) wymaga większej funkcjonalności. Cena podlega sporadycznym, kontrowersyjnym podziałom. Fork z 2016 roku pozostawił przy życiu łańcuch mniejszościowy, który nadal jest notowany jako Ethereum Classic.

Obie sieci opierają się na zarządzaniu poza łańcuchem. Propozycje ulepszeń (BIP i EIP). Publiczne fora dyskusyjne. Listy mailingowe. Przegląd oprogramowania. Żadna z nich nie korzysta z głosowania on-chain, tak jak niektóre nowsze sieci. Decyzje zapadają w wyniku wstępnego konsensusu między programistami, walidatorami, górnikami i operatorami węzłów. Z założenia chaotyczne. A właśnie ten bałagan sprawia, że przechwycenie przez jednego aktora jest naprawdę trudne.

DeFi bez zezwoleń: Otwarta warstwa finansowa

DeFi to miejsce, gdzie w praktyce można zaobserwować brak konieczności uzyskania pozwolenia. Rynki pożyczkowe takie jak Aave i Compound. Zdecentralizowane giełdy (DEX) takie jak Uniswap i Curve. Emitenci stablecoinów, tacy jak MakerDAO. Wszystkie z nich to inteligentne kontrakty bez konieczności uzyskania pozwolenia na Ethereum i inne łańcuchy. Każdy dostarcza płynność. Każdy zaciąga pożyczkę pod zastaw. Każdy tworzy aktywa syntetyczne. Każdy wymienia tokeny. Zero rejestracji. Zero weryfikacji kredytowej.

Jak duża jest ta wartość? Całkowita wartość zablokowana w bezpozwoleniowym DeFi wynosi około 95-140 miliardów dolarów na początku 2026 roku, według DeFiLlama, blisko szczytu z 2021 roku po spadku w latach 2022-23. Sam Ethereum ma około 57 miliardów dolarów. Aave V3 jest liderem w kategorii pożyczek z depozytami o wartości około 26,2 miliarda dolarów. Lido zabezpiecza około 23 miliardów dolarów w płynnym ETH. Liczby te mają znaczenie, ponieważ dowodzą, że prawdziwi użytkownicy lokują prawdziwe pieniądze w systemach, do których nie mogą zadzwonić.

Konsekwencje wykraczają poza rolnictwo plonów. Protokół pożyczkowy bez zezwolenia nie sprawdza narodowości użytkownika przed zatwierdzeniem pożyczki. Nie zamraża konta, ponieważ jego nazwisko pojawia się na liście obserwowanych. Nie wymaga oceny zdolności kredytowej, której 1,4 miliarda dorosłych osób na świecie nie korzystających z usług bankowych nie jest w stanie uzyskać. Protokół jedynie weryfikuje, czy zabezpieczenie jest wystarczające, a transakcja zostaje podpisana. Następnie rozpoczyna działanie.

Ta otwartość ma jednak swoje ostre krawędzie. Żadne wsparcie klienta nie zapobiegnie oszustwu phishingowemu. Żaden regulator nie zwróci pieniędzy, jeśli inteligentny kontrakt zawiera błąd. Lipiec 2023: atak hakerski na Curve pochłonął około 70 milionów dolarów przez błąd reentrancy kompilatora Vyper (whitehats odzyskali większość, ale około 20 milionów dolarów pozostało). Listopad 2025: Balancer V2 stracił 128,6 miliona dolarów z powodu błędu kierunku zaokrąglania w matematyce niezmiennika puli. Brak uprawnień daje prawo do uczestnictwa. Usuwa również siatkę bezpieczeństwa otaczającą system z uprawnieniami.

Prawdziwe przykłady, w których brak zezwoleń miał znaczenie

Wartości abstrakcyjne stają się bardzo konkretne w momencie, gdy system przechodzi testy wytrzymałościowe. Kilka przykładów z ostatnich lat pokazuje dokładnie, co można zyskać dzięki tej nieruchomości.

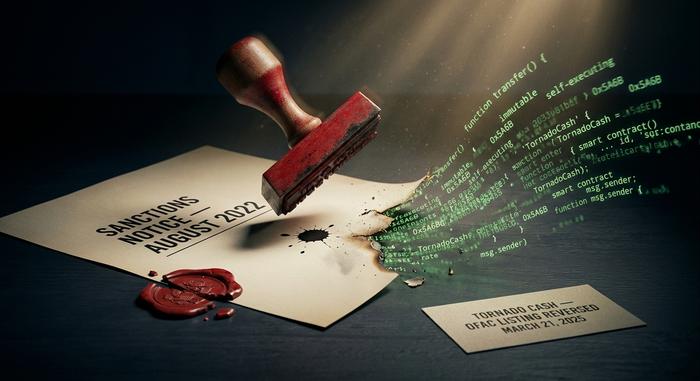

Sierpień 2022 r. OFAC zatwierdziło inteligentny kontrakt Tornado Cash, mikser Ethereum, który Departament Skarbu powiązał z rzekomym praniem pieniędzy o wartości ponad 7 miliardów dolarów. Sankcje sprawiły, że dostęp do kontraktu dla obywateli USA był nielegalny. Kontrakt, wdrożony na Ethereum, mimo to nadal działał. Żaden operator centralny nie mógł go przełączyć, ponieważ nie było operatora centralnego. Listopad 2024 r.: Piąty Okręg orzekł, że niezmienne inteligentne kontrakty nie mogą być klasyfikowane jako aktywa podlegające sankcjom. Departament Skarbu wycofał Tornado Cash z giełdy 21 marca 2025 r. Cały ten proces jest prawdopodobnie najczystszym przykładem tego, co w praktyce oznacza brak uprawnień. Prawo musiało naginać kod, a nie odwrotnie.

Początek 2024 roku. Twórcy bloków zgodnych z OFAC przez krótki czas generowali ponad 80% bloków Ethereum. Pojawiły się realne obawy dotyczące wkradającej się cenzury na poziomie walidatorów. Społeczność dostarczyła badania i narzędzia – SUAVE, listy inkluzji – które obniżyły udział poniżej 30% do 2026 roku. Brak uprawnień nie był tu automatyczny. Trzeba było go bronić.

FTX, koniec 2022 roku. Klienci nie mogli przelać swoich środków, ponieważ giełda przechowywała ich klucze prywatne. Czy ktoś posiadał kryptowaluty pod własną opieką w łańcuchu bez uprawnień? Bez zakłóceń. Ich dostęp nigdy nie zależał od zgody FTX. „Nie twoje klucze, nie twoje kryptowaluty” przestało być hasłem w tym tygodniu. Stało się lekcją strukturalną.

Blokady geograficzne to kolejny aspekt tej historii. Scentralizowana giełda blokuje użytkowników w krajach objętych sankcjami, a ci użytkownicy są wykluczeni. Protokół DeFi bez uprawnień nie może ich zablokować na poziomie kontraktu, nawet gdy próbuje tego front-end. Większość front-endów stosuje obecnie blokady regionalne. Kontrakty pozostają otwarte dla każdego posiadacza portfela. Ta luka między przyjaznym interfejsem użytkownika a protokołem bazowym to właśnie miejsce, w którym występuje brak uprawnień.

Dlaczego przedsiębiorstwa wybierają łańcuchy z uprawnieniami?

Kryptowaluty przywiązują dużą wagę kulturową do braku uprawnień. Jednak wiele poważnych projektów blockchain dla przedsiębiorstw odbywa się w systemach z uprawnieniami, a powody są praktyczne. Ideologia ma z tym niewiele wspólnego.

Zgodność jest najważniejsza. Bank prowadzący rozliczenia transgraniczne musi znać swoich kontrahentów. Musi rejestrować każdą transakcję dla organów regulacyjnych. Musi udowodnić, że żaden podmiot objęty sankcjami nie dotknął szyny. Łańcuchy autoryzowane, takie jak R3 Corda czy Hyperledger Fabric, wbudowują te wymagania bezpośrednio w warstwę dostępu. KYC staje się warunkiem wstępnym do przystąpienia, a nie dodatkiem na poziomie portfela.

Wydajność to drugi czynnik. Hyperledger Fabric może obsłużyć od 1000 do 3000 TPS w realistycznych warunkach z dokładnością poniżej sekundy. Bitcoin osiąga szczyt w pobliżu 7 TPS. Ethereum L1 utrzymuje się na poziomie 15-30 TPS, a kumulacje L2 zwiększają efektywną przepustowość do tysięcy. W przypadku rozliczeń wewnętrznych o dużej objętości, łańcuch z uprawnieniami często wygrywa wyłącznie pod względem opóźnień i przewidywalności.

Rzeczywiste wdrożenia potwierdzają ten schemat. Pilotażowy projekt SWIFT oparty na technologii blockchain dla płatności transgranicznych łączy ponad 30 instytucji finansowych w rejestrze z uprawnieniami. Grupa London Stock Exchange Group buduje system transakcyjny w pełni oparty na technologii blockchain. Hitachi korzysta z inteligentnych kontraktów zakupowych w Hyperledger Fabric u około 3500 dostawców. Fundusz Walmart-IBM Food Trust korzysta z Hyperledger Fabric u ponad 300 dostawców, skracając czas śledzenia dostaw mango z 7 dni do 2,2 sekundy. Sieć Kinexys (dawniej Onyx) JPMorgan obsługuje wewnętrznie rozliczenia instytucjonalne i obecnie przetwarza ponad 5 miliardów dolarów dziennie, a skumulowany wolumen przekracza 3 biliony dolarów. Żaden z nich nie zyskałby nic, gdyby anonimowi walidatorzy działali w nieznanych jurysdykcjach.

Prawdziwy podział nie polega na „dobrym bez pozwolenia kontra złym z pozwoleniem”. Chodzi o model zaufania, który jest rzeczywiście potrzebny w danym przypadku użycia. Pieniądze publiczne, otwarta koordynacja, opór wobec cenzury? Bez pozwolenia. Wewnętrzna infrastruktura bankowa z raportowaniem regulacyjnym? Z pozwoleniem. Większość poważnych instytucji w 2026 roku pozostaje narażona na oba te czynniki, w zależności od przepływu pracy.

Kompromisy bez zezwoleń: szybkość, prywatność, zaufanie

Otwartość systemów bez uprawnień wiąże się z realną ceną. Zanim więc założysz, że system bez uprawnień wygrywa w każdym przypadku, spójrz na kompromisy.

Przepustowość jest oczywista. Więcej niezależnych walidatorów weryfikujących każdą transakcję oznacza większe obciążenie propagacji sieci. 10-minutowy czas bloku w Bitcoinie to celowe działanie. Bezpieczeństwo rozliczeń jest ważniejsze niż szybkość. 12-sekundowe sloty w Ethereum są szybsze, ale wciąż daleko im do scentralizowanej bazy danych. Platformy L2, takie jak Arbitrum i Base, znacząco zwiększają efektywną przepustowość, ale dziedziczą bezpieczeństwo z bezuprawnionej platformy L1, która pozostaje wąskim gardłem.

Prywatność to koszt numer dwa. Każda transakcja na Bitcoinie lub Ethereum jest publiczna i na zawsze. Każdy może śledzić przepływ środków. Każdy może powiązać adresy z rzeczywistymi tożsamościami poprzez analizę łańcuchową. Każdy może odtworzyć historię finansową, jeśli tylko zechce. Istnieją narzędzia chroniące prywatność, niewymagające uprawnień – Monero, Zcash, zk-rollupy – ale są one marginalne. Łańcuchy z uprawnieniami, z kolei, mogą domyślnie udostępniać dane tylko upoważnionym podmiotom.

Przewidywalne opłaty to kolejna strata. Ceny gazu na Bitcoinie i Ethereum gwałtownie rosną podczas przeciążenia. Niektórzy użytkownicy próbujący zrealizować przelew na 50 dolarów mogą stracić 20 dolarów opłat podczas szaleństwa memcoinów. Łańcuchy z uprawnieniami działają w ramach jednej firmy, więc opłaty są zazwyczaj internalizowane lub ustalane na podstawie umowy.

Zaufanie się zmienia. Nie znika. W systemie z uprawnieniami ufasz operatorom. W systemie bez uprawnień ufasz kodowi, walidatorom i bodźcom ekonomicznym. Kod zawiera błędy. Walidatorzy mogą się zmawiać. Bodźce mogą zostać złamane. Obietnica bez uprawnień nie brzmi „brak wymaganego zaufania”. Jest to „brak wymaganej pojedynczej strony”.

Zarządzanie bezpozwoleniowymi łańcuchami bloków w 2026 r.

Sieć bez prezesa. Jak więc podejmuje jakiekolwiek decyzje? Głównie zarządzanie poza łańcuchem. I celowo utrzymuje bałagan.

Zarówno Bitcoin, jak i Ethereum opierają się na propozycjach ulepszeń, publicznej dyskusji i wstępnym konsensusie wśród deweloperów, operatorów węzłów, walidatorów lub górników oraz użytkowników. Brak formalnego głosowania na poziomie protokołu, gdziekolwiek. Zmiana dostawcy następuje, gdy większość interesariuszy akceptuje nowego klienta. Jeśli znacząca mniejszość odmawia, łańcuch się rozdziela. Fork Ethereum DAO w 2016 roku. Fork Bitcoin Cash w 2017 roku. Fuzja w 2022 roku. Ten sam schemat, trzy zupełnie różne historie.

Niektóre nowsze sieci wdrażają zarządzanie on-chain, umożliwiając posiadaczom tokenów bezpośrednie głosowanie nad parametrami protokołu lub wydatkami skarbowymi. Tezos wybrał tę drogę. Podobnie jak Cosmos Hub i ponad 115 łańcuchów aplikacji połączonych ze sobą za pomocą standardu IBC Cosmos. Ekosystem parachainów Polkadot obejmuje obecnie 216 projektów, z których każdy korzysta z własnej konfiguracji zarządzania. Głosowanie ważone tokenami ma jednak realną wadę. Wieloryby kumulują władzę. Nota Rezerwy Federalnej z 2024 roku oznaczyła to pytanie jako otwarte badania. Czy elastyczne, formalne zarządzanie przewyższa celową stabilność Bitcoina? Czy też z nim przegrywa?

Większość sieci bez uprawnień przyjmuje formę hybrydową. Koordynacja poza łańcuchem zajmuje się obsługą dużych wywołań. Głosowanie w łańcuchu obsługuje drobne zmiany parametrów. Fundacje i organizacje deweloperskie, takie jak Fundacja Ethereum, Fundacja Solana i Fundacja Web3 Polkadot, koordynują finansowanie i standardy. Żadna z nich nie kontroluje jednak kodu protokołu.

Stan końcowy? Wolniejszy niż może działać prywatna firma. Szybszy niż jakikolwiek krajowy system prawny może ustanowić prawo. Inny metabolizm, ten sam cel: utrzymanie spójności sieci bez zezwoleń bez naruszania właściwości, która sprawia, że jest ona od początku bezzezwoleniowa.

Jak korzystać z narzędzi kryptograficznych niewymagających uprawnień

Prawdopodobnie korzystasz już z narzędzi kryptograficznych niewymagających uprawnień, nie zastanawiając się nad tym. Mechanika staje się prosta, gdy tylko zrozumiesz warstwę koncepcyjną.

Trzy rzeczy, i to wszystko. Portfel z własnym zabezpieczeniem (MetaMask, Phantom, Rabby) przechowujący Twoje klucze prywatne na Twoim urządzeniu. Niewielkie saldo natywnego tokena gazowego sieci (ETH, SOL, BTC) na opłaty transakcyjne. Adres dowolnej umowy lub usługi, z której chcesz skorzystać, a także rzetelna informacja o jej faktycznym działaniu. Bez rejestracji. Bez potwierdzenia e-mail. Bez czekania na zatwierdzenie.

Typowy przepływ bez uprawnień wygląda następująco. Otwórz portfel. Połącz się z aplikacją zdecentralizowaną (dApp) — Uniswap, Aave, OpenSea, wybierz jedną. Aplikacja zdecentralizowana prosi portfel o podpisanie transakcji. Na ekranie portfela odczytujesz, co ma zrobić, i zatwierdzasz lub odrzucasz transakcję. Transakcja zostaje uruchomiona albo nie. Aplikacja zdecentralizowana nigdy nie przejmuje kontroli nad Twoimi środkami. Inteligentny kontrakt on-chain realizuje transakcję, pożyczkę lub NFT Mint. Gdy wystarczająca liczba potwierdzeń zostanie potwierdzona, wszystko jest gotowe.

Najtrudniejsza część to nie technika. To dyscyplina, której wymaga otwartość. Nikt nie powstrzyma cię przed kliknięciem w transakcję phishingową. Nikt nie zmieni własnoręcznie wykonanej zamiany na jakiś oszukańczy token. Nikt nie odzyska twoich środków, jeśli ujawnisz swoją frazę początkową. Ta sama własność, która daje ci prawo do uczestnictwa bez pytania, usuwa zabezpieczenia wbudowane w systemy wymagające uprawnień. Nowi użytkownicy? Zacznij od małych kroków. Używaj audytowanych protokołów. Weryfikuj każdy adres na ekranie portfela sprzętowego. Traktuj frazę początkową jak najbardziej poufny obiekt, jaki posiadasz.