Que signifie « sans autorisation » ? Un concept crypto dévoilé

Demandez à quelqu'un d'expliquer la blockchain. En moins de trente secondes, le mot « sans permission » fait son apparition. Il sonne comme du jargon. On l'emploie comme si tout le monde en connaissait déjà la définition. Pourtant, la moitié de l'importance des cryptomonnaies réside justement là.

Mais qu'est-ce que cela signifie concrètement ? Simplement ceci : vous n'avez besoin de l'approbation de personne pour utiliser une blockchain. Aucune autorisation pour exécuter un nœud. Aucune autorisation pour écrire un contrat. Aucune autorisation pour envoyer vos tokens à votre ami à Lagos. Aucun formulaire d'inscription. Aucune vérification d'identité au niveau du protocole. Pas besoin d'appeler une banque. Vous avez un portefeuille et une connexion internet ? Vous êtes un participant à part entière. Cette simple décision technique distingue Bitcoin et Ethereum de SWIFT, Visa, Fedwire, et autres. Et elle a des répercussions sur la DeFi, les marchés NFT, le débat sur la résistance à la censure, absolument tout.

Nous allons détailler ce que signifie concrètement le concept d'absence d'autorisation, comment il se manifeste, en quoi il diffère des options avec autorisation comme Hyperledger Fabric et R3 Corda, et pourquoi cette distinction est réellement pertinente en 2026.

Que signifie réellement « sans autorisation » dans le monde des cryptomonnaies ?

Un système sans permission est un système où l'accès ne dépend pas de l'approbation d'un contrôleur. Dans le domaine des cryptomonnaies, cela se traduit par une liste restreinte de droits concrets dont chacun dispose par défaut : rejoindre le réseau, envoyer et recevoir des transactions, exécuter un nœud, consulter l'historique des transactions, copier ou dupliquer le code source ouvert, miner ou participer au consensus. Choisissez l'une de ces actions, et vous n'avez besoin de l'autorisation de personne pour commencer.

Le mot « autorisation » prend ici tout son sens. Prenons l’exemple de SWIFT ou Visa. Chaque acteur de ces systèmes a été préalablement vérifié. Les banques forment un réseau fermé. Les commerçants signent des accords d’adhésion. Les clients passent des contrôles d’identité. Il est impossible pour un individu anonyme, dans un pays où le système bancaire est défaillant, de se connecter directement au réseau et de commencer à transférer de l’argent. L’infrastructure, tout simplement, ne le permet pas.

Une blockchain sans permission inverse la donne. Le code du protocole ignore votre identité. Cela lui est égal. Les nœuds complets de Bitcoin acceptent toute transaction valide, quelle que soit l'adresse et le lieu. Les validateurs d'Ethereum incluent tout message signé qui acquitte les frais de gaz. Aucune banque dans le processus de consensus. Aucun organisme de réglementation. Aucune équipe de conformité d'entreprise. Ces acteurs existent certes autour du système, notamment au niveau des passerelles vers les monnaies fiduciaires et des plateformes d'échange centralisées. Mais au sein même du protocole, ils n'ont aucun pouvoir.

C’est le fondement technique de l’auto-dépositaire, des paiements résistants à la censure, de la DeFi ouverte, et de tout cela. Remontez à la source de chacune de ces fonctionnalités, et vous aboutissez à l’absence d’autorisation.

Comment fonctionnent concrètement les blockchains sans autorisation

Une blockchain sans permission reste stable car les règles sont appliquées par un logiciel exécuté sur des milliers d'ordinateurs indépendants, et non par un administrateur disposant de pouvoirs de dérogation. Pour que le système fonctionne, trois conditions doivent être simultanément réunies.

Premièrement, toute personne disposant du matériel nécessaire peut exécuter un nœud. Bitnodes recense environ 22 992 nœuds Bitcoin accessibles dans le monde (chiffres de fin avril 2026). La couche de consensus d'Ethereum compte environ 2,25 millions de validateurs actifs depuis la fusion. Chaque nœud, chaque validateur, vérifie indépendamment chaque transaction par rapport aux règles de consensus. Si un nœud malveillant tente de tricher, le reste du réseau rejette ses blocs.

Deuxièmement : n’importe qui peut soumettre une transaction en payant les frais de réseau. Qu’il s’agisse d’un fonds spéculatif investissant des millions ou d’un étudiant testant un contrat sur Sepolia, cela n’a aucune importance. La transaction est placée dans le même mempool, dans la même file d’attente et est soumise aux mêmes règles. Toute discrimination au niveau de l’adresse, au niveau du protocole, est techniquement impossible.

Troisièmement : le code source est ouvert. Les clients de référence de Bitcoin Core et d’Ethereum sont disponibles publiquement sur GitHub. Tout le monde peut le consulter. Chacun peut proposer des modifications via les propositions d’amélioration de Bitcoin ou d’Ethereum. N’importe qui peut créer une copie du projet, n’importe qui peut construire une nouvelle chaîne par-dessus. La note de gouvernance de la Réserve fédérale de 2024 a montré à quel point ce processus est informel : une poignée de mainteneurs principaux concentrent la majeure partie des contributions à Bitcoin, tandis qu’Ethereum s’appuie sur une communauté de développeurs plus large et plus visible, représentée par des personnalités comme Vitalik Buterin.

C’est grâce à cette infrastructure que les réseaux sans autorisation tirent leur étonnante résilience. Pas de siège social à perquisitionner. Pas de clé API à révoquer. Pas de responsable de la conformité capable de désactiver des comptes d’un simple clic. Le système continue de fonctionner, qu’un pays l’interdise, qu’une plateforme d’échange fasse faillite ou qu’un développeur clé disparaisse.

Avec autorisation vs sans autorisation : une comparaison directe

Toutes les blockchains ne sont pas sans permission. Une blockchain à permission présente une structure similaire, mais restreint l'accès au niveau de la participation. Seules les parties vérifiées et identifiées peuvent exécuter des nœuds ou soumettre des transactions. Parmi les implémentations les plus courantes, on trouve Hyperledger Fabric, R3 Corda, Quorum de JPMorgan et Azure Blockchain Service de Microsoft (avant son arrêt en 2021).

Les deux architectures utilisent des registres distribués. Toutes deux peuvent héberger des contrats intelligents. La divergence porte sur les acteurs qui y ont accès.

| Fonctionnalité | Sans autorisation | Autorisé |

|---|---|---|

| Accéder | Ouvert à tous | Parties vérifiées uniquement |

| Identité | Adresses pseudonymes | Entités vérifiées KYC |

| Consensus | Preuve de travail ou preuve d'enjeu | PBFT, RAFT, IBFT (léger) |

| débit | Inférieur (Bitcoin ~7 TPS, Ethereum ~30 TPS) | Supérieur (Hyperledger 1 000 à 3 000+ TPS) |

| consommation d'énergie | Forte dépendance aux chaînes PoW, faible dépendance aux chaînes PoS | Faible |

| Transparence | Grand livre public | Sélectif, souvent privé |

| Résistance à la censure | Fort | Faible par conception |

| flexibilité de conformité | Limité au niveau du protocole | Intégré (lutte contre le blanchiment d'argent, RGPD, MiCA) |

| Idéal pour | Argent, coordination publique, DeFi | Chaînes d'approvisionnement, règlements, financement réglementé |

Le modèle à accès restreint n'est pas une version défaillante du modèle sans accès restreint. C'est un outil différent, adapté à des problèmes différents. Un consortium bancaire effectuant des transferts de nuit entre 30 membres connus n'a absolument pas besoin qu'un tiers, où qu'il soit dans le monde, valide ses blocs. Il recherche la rapidité, l'identification des contreparties et des rapports de conformité clairs. Une blockchain à accès restreint offre ces trois avantages.

Un protocole sans permission ne le peut pas. Par définition, il sacrifie le débit et la vérification d'identité au profit de l'ouverture. Tenter de « corriger » Bitcoin pour qu'il gère des transactions par seconde de l'échelle de Visa avec une procédure KYC complète reviendrait à le transformer en quelque chose qui ne serait plus Bitcoin.

Bitcoin et Ethereum en tant que modèles de protocoles sans autorisation

Bitcoin et Ethereum sont les deux modèles de référence que tous les autres protocoles sans permission copient ou contre lesquels ils réagissent. Ils partagent les mêmes propriétés d'absence de permission, mais les mettent en œuvre de manière radicalement différente.

Bitcoin maintient délibérément la stabilité de son protocole. Les changements majeurs sont rares et se font par le biais de soft forks. Un consensus social élevé est requis, sans raccourcis. La Réserve fédérale américaine considère cette stabilité comme un choix de gouvernance à part entière. La communauté Bitcoin perçoit les changements minimes comme une caractéristique, et non comme un défaut. Résultat : un protocole fonctionnant quasiment de la même manière depuis 2009, avec une politique monétaire prévisible et une petite équipe de développeurs très soudée. Une poignée de mainteneurs principaux assurent la majeure partie des contributions quotidiennes. Nombre d’entre eux utilisent des pseudonymes.

Ethereum a choisi une voie différente. Des forks majeurs et coordonnés ont remodelé le réseau à plusieurs reprises. Fork de récupération de la DAO en 2016. EIP-1559 en 2021, restructuration des frais de gaz. Fusion en 2022, remplacement de la preuve de travail par la preuve d'enjeu. Ethereum accepte des changements plus fréquents car sa couche applicative (DeFi, NFT, rollups) exige davantage de fonctionnalités. Le prix à payer est parfois des scissions conflictuelles. Le fork de 2016 a laissé une chaîne minoritaire en vie, toujours utilisée sous le nom d'Ethereum Classic.

Les deux réseaux s'appuient sur une gouvernance hors chaîne. Propositions d'amélioration (BIP et EIP), forums de discussion publics, listes de diffusion et revues de logiciels : aucun des deux ne pratique le vote sur la chaîne comme certaines chaînes plus récentes. Les décisions émergent d'un consensus approximatif entre développeurs, validateurs ou mineurs et opérateurs de nœuds. Un système volontairement complexe. Et c'est précisément cette complexité qui rend la prise de contrôle par un acteur unique véritablement difficile.

DeFi sans autorisation : la couche financière ouverte

La DeFi illustre concrètement l'absence d'autorisation. Des plateformes de prêt comme Aave et Compound, des DEX comme Uniswap et Curve, des émetteurs de stablecoins comme MakerDAO : tous ces services reposent sur des contrats intelligents sans autorisation, fonctionnant sur Ethereum et d'autres blockchains. N'importe qui peut fournir des liquidités, emprunter en utilisant des garanties, créer des actifs synthétiques ou échanger des tokens. Aucune inscription, aucune vérification de solvabilité.

Quelle est son ampleur ? La valeur totale bloquée dans la DeFi sans permission devrait se situer entre 95 et 140 milliards de dollars début 2026, selon DeFiLlama, un niveau proche du pic de 2021 après la baisse de 2022-2023. Ethereum détient à lui seul environ 57 milliards de dollars. Aave V3 domine le secteur du prêt avec près de 26,2 milliards de dollars de dépôts. Lido sécurise à lui seul environ 23 milliards de dollars d'ETH en staking liquide. Ces chiffres sont importants car ils prouvent que de véritables utilisateurs déposent de l'argent réel dans des systèmes auxquels ils ne peuvent pas accéder par téléphone.

Les implications vont bien au-delà du yield farming. Un protocole de prêt sans autorisation ne vérifie pas votre nationalité avant d'approuver un prêt. Il ne bloque pas votre compte parce que votre nom figure sur une liste de surveillance. Il n'exige pas de score de crédit, que 1,4 milliard d'adultes non bancarisés dans le monde ne peuvent pas fournir. Le protocole vérifie simplement que les garanties sont suffisantes et que la transaction est signée. Puis il débloque le prêt.

Cette ouverture a cependant ses revers. Aucun service client ne pourra annuler une arnaque par hameçonnage. Aucun organisme de réglementation ne vous remboursera si un contrat intelligent contient un bug. Juillet 2023 : le piratage de Curve a permis de détourner environ 70 millions de dollars via une faille de réentrance du compilateur Vyper (les hackers éthiques ont récupéré la majeure partie de la somme, mais environ 20 millions de dollars sont restés perdus). Novembre 2025 : Balancer V2 a perdu 128,6 millions de dollars à cause d'une erreur d'arrondi dans ses calculs invariants de pool. L'absence de permission vous donne le droit de participer. Elle supprime également le filet de sécurité qui entoure un système à permissions.

Exemples concrets où l'absence de permission avait son importance

Les valeurs abstraites deviennent très concrètes dès qu'un système est mis à l'épreuve. Quelques exemples récents illustrent précisément ce que vous apporte cet investissement immobilier.

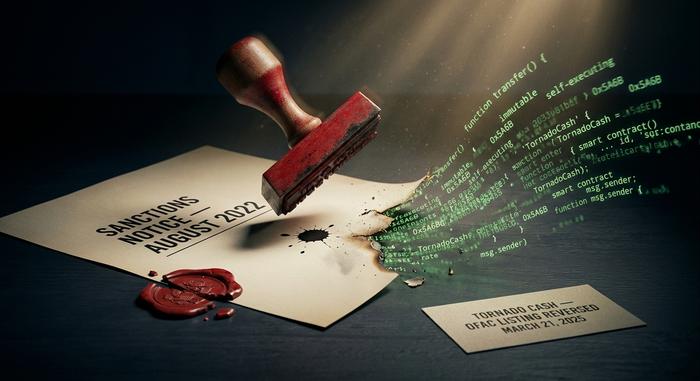

Août 2022. L'OFAC a sanctionné le contrat intelligent Tornado Cash, un service de mixage Ethereum que le Trésor américain a lié à plus de 7 milliards de dollars de blanchiment d'argent présumé. Les sanctions interdisaient aux citoyens américains d'interagir avec le contrat. Malgré cela, le contrat, déployé sur Ethereum, a continué de fonctionner. Aucun opérateur central ne pouvait l'arrêter, puisqu'il n'y en avait pas. Novembre 2024 : la Cour d'appel du 5e circuit a statué que les contrats intelligents immuables ne pouvaient être considérés comme des biens sanctionnables. Le Trésor américain a retiré Tornado Cash de la liste des contrats intelligents le 21 mars 2025. Cet exemple illustre parfaitement ce que signifie l'absence d'autorisation en pratique. La loi a dû s'adapter au code, et non l'inverse.

Début 2024, les constructeurs de blocs conformes aux normes de l'OFAC ont brièvement produit plus de 80 % des blocs Ethereum. De sérieuses inquiétudes ont alors émergé quant à l'apparition d'une censure au niveau des validateurs. La communauté a mis en place des outils et des recherches (SUAVE, listes d'inclusion) qui ont permis de ramener cette part sous la barre des 30 % d'ici 2026. L'absence de permission n'était pas automatique ; elle devait être défendue.

Fin 2022, FTX a connu un incident majeur. Les clients ne pouvaient plus transférer leurs fonds, la plateforme détenant leurs clés privées. Qu'en est-il des détenteurs de cryptomonnaies autogérées sur une blockchain sans permission ? Aucun problème. Leur accès n'a jamais dépendu de l'autorisation de FTX. Le slogan « Pas vos clés, pas vos cryptomonnaies » a cessé d'être un simple slogan cette semaine-là, pour devenir une leçon fondamentale.

Les blocages géographiques révèlent un autre aspect de la question. Une plateforme d'échange centralisée bloque les utilisateurs des pays sous sanctions, les excluant ainsi du système. Un protocole DeFi sans permission ne peut pas les bloquer au niveau du contrat, même si l'interface utilisateur tente de le faire. La plupart des interfaces utilisateur proposent désormais un blocage régional. Les contrats sous-jacents restent accessibles à toute personne possédant un portefeuille. C'est précisément dans cet écart entre l'interface conviviale et le protocole sous-jacent que réside l'absence de permission.

Pourquoi les entreprises choisissent-elles plutôt les chaînes d'autorisation ?

Dans le secteur des cryptomonnaies, l'absence de permission est fortement ancrée dans les mentalités. Pourtant, de nombreux projets blockchain d'envergure professionnelle s'appuient sur des systèmes à permission, et ce pour des raisons purement pratiques. L'idéologie n'y est pour rien.

La conformité est primordiale. Une banque effectuant des règlements transfrontaliers doit connaître ses contreparties. Elle doit consigner chaque transaction pour les autorités de régulation. Elle doit prouver qu'aucune entité sanctionnée n'a participé aux opérations. Les blockchains à accès restreint comme R3 Corda ou Hyperledger Fabric intègrent ces exigences directement dans leur couche d'accès. La procédure KYC (Know Your Customer) devient une condition préalable à l'adhésion, et non une simple option ajoutée au niveau du portefeuille.

La performance est le deuxième facteur déterminant. Hyperledger Fabric peut gérer de 1 000 à 3 000 transactions par seconde (TPS) dans des conditions réalistes, avec une finalité inférieure à la seconde. Bitcoin plafonne à environ 7 TPS. Ethereum L1 se situe autour de 15 à 30 TPS, et les agrégations L2 permettent d'atteindre un débit effectif de plusieurs milliers de TPS. Pour les règlements internes à volume élevé, une blockchain à accès restreint l'emporte souvent grâce à sa faible latence et à sa prévisibilité.

Les déploiements concrets confirment cette tendance. Le projet pilote blockchain de SWIFT pour les paiements transfrontaliers connecte plus de 30 institutions financières sur un registre partagé. Le London Stock Exchange Group développe un système de négociation entièrement basé sur la blockchain. Hitachi exécute des contrats intelligents d'approvisionnement sur Hyperledger Fabric pour environ 3 500 fournisseurs. Le Walmart-IBM Food Trust utilise Hyperledger Fabric avec plus de 300 fournisseurs, réduisant ainsi la traçabilité des mangues de 7 jours à 2,2 secondes. Le réseau Kinexys de JPMorgan (anciennement Onyx) gère en interne les règlements institutionnels et traite désormais plus de 5 milliards de dollars par jour, pour un volume cumulé de plus de 3 000 milliards de dollars. Aucun de ces acteurs ne tirerait profit de validateurs anonymes situés dans des juridictions inconnues.

La véritable distinction ne réside pas dans l'opposition entre « le bien sans autorisation » et « le mal avec autorisation ». Elle dépend du modèle de confiance réellement requis par le cas d'usage. Financement public, coordination ouverte, résistance à la censure ? Sans autorisation. Infrastructure bancaire interne avec rapports réglementaires ? Avec autorisation. En 2026, la plupart des institutions sérieuses conserveront une exposition aux deux, selon leurs processus.

Compromis liés à l'absence d'autorisation : rapidité, confidentialité, confiance

Les systèmes sans autorisation ont un coût réel lié à leur ouverture. Avant de conclure que le « sans autorisation » est la solution idéale dans tous les cas, il convient d'en examiner les avantages et les inconvénients.

Le débit est le facteur le plus évident. Plus il y a de validateurs indépendants vérifiant chaque transaction, plus la charge de propagation du réseau est importante. Le délai de bloc de 10 minutes de Bitcoin est un choix délibéré : il privilégie la sécurité des règlements à la vitesse. Les intervalles de 12 secondes d'Ethereum sont plus rapides, mais restent loin d'une base de données centralisée. Les systèmes de couche 2 comme Arbitrum et Base augmentent considérablement le débit effectif, mais leur sécurité repose sur un système de couche 1 sans permission, et ce dernier demeure le goulot d'étranglement.

La protection de la vie privée est le deuxième coût. Chaque transaction sur Bitcoin ou Ethereum est publique indéfiniment. N'importe qui peut retracer les fonds. N'importe qui peut relier les adresses à des identités réelles grâce à l'analyse de la chaîne. N'importe qui peut reconstituer votre historique financier s'il le souhaite. Des outils sans permission préservant la confidentialité existent — Monero, Zcash, zk-rollups — mais ils restent marginaux. Les chaînes à permission, en revanche, peuvent opter pour une divulgation sélective, ne partageant les données qu'avec les parties autorisées.

L'absence de frais prévisibles représente un autre inconvénient. Les frais de transaction sur Bitcoin et Ethereum augmentent fortement en période de congestion. Un utilisateur tentant de régler un transfert de 50 $ peut ainsi se retrouver avec 20 $ de frais lors d'une frénésie d'achat de memecoins. Les blockchains à accès restreint étant gérées au sein d'une seule entreprise, les frais y sont généralement internalisés ou fixés contractuellement.

La confiance évolue. Elle ne disparaît pas. Dans un système à permissions, on fait confiance aux opérateurs. Dans un système sans permissions, on fait confiance au code, aux validateurs et aux incitations économiques. Le code contient des bogues. Les validateurs peuvent se concerter. Les incitations peuvent être compromises. La promesse d'un système sans permissions n'est pas « aucune confiance requise », mais « aucune entité unique requise ».

Gouvernance des blockchains sans permission en 2026

Un réseau sans PDG. Comment prend-il donc des décisions ? Principalement grâce à une gouvernance hors chaîne. Et ce manque de gouvernance est volontaire.

Bitcoin et Ethereum fonctionnent tous deux grâce à des propositions d'amélioration, des discussions publiques et un consensus informel entre développeurs, opérateurs de nœuds, validateurs ou mineurs et utilisateurs. Aucun vote formel n'est organisé au niveau du protocole. Les changements sont déployés une fois que la plupart des parties prenantes ont adopté le nouveau client. Si une minorité significative refuse, la chaîne se divise. Fork d'Ethereum DAO en 2016. Fork de Bitcoin Cash en 2017. Fusion en 2022. Même schéma, trois histoires très différentes.

Certaines blockchains récentes intègrent une gouvernance on-chain, permettant aux détenteurs de tokens de voter directement sur les paramètres du protocole ou les dépenses de trésorerie. Tezos a opté pour cette solution. Cosmos Hub et les plus de 115 chaînes d'applications interconnectées via le standard IBC de Cosmos ont également suivi cette voie. L'écosystème de parachains de Polkadot compte désormais 216 projets, chacun disposant de son propre système de gouvernance. Cependant, le vote pondéré par les tokens présente un inconvénient majeur : les gros détenteurs accumulent du pouvoir. La note de la Réserve fédérale de 2024 soulevait précisément cette question comme un sujet de recherche ouvert. Une gouvernance formelle et flexible est-elle préférable à la stabilité délibérée de Bitcoin ? Ou au contraire, moins performante ?

La plupart des réseaux sans permission adoptent un modèle hybride. La coordination hors chaîne gère les décisions complexes, tandis que le vote sur la chaîne permet de modifier des paramètres mineurs. Des fondations et des organisations de développement, comme la Fondation Ethereum, la Fondation Solana et la Fondation Web3 de Polkadot, coordonnent le financement et les normes. Aucune d'entre elles ne contrôle le code du protocole.

Objectif final ? Plus lent qu’une entreprise privée ne peut agir. Plus rapide que n’importe quel système juridique national ne peut légiférer. Métabolisme différent, même but : maintenir la cohérence d’un réseau sans permission sans enfreindre la propriété même qui le rend sans permission dès le départ.

Comment utiliser les outils de cryptographie sans autorisation

Vous utilisez probablement déjà des outils de cryptographie sans autorisation sans même y penser. Le fonctionnement devient simple une fois le concept assimilé.

Trois choses, c'est tout. Un portefeuille sécurisé (MetaMask, Phantom, Rabby) contenant vos clés privées sur votre appareil. Un petit solde de jetons natifs de la blockchain (ETH, SOL, BTC) pour payer les frais de transaction. L'adresse du contrat ou du service que vous souhaitez utiliser, ainsi qu'une description claire de son fonctionnement. Aucune inscription. Aucune confirmation par e-mail. Aucune attente pour une approbation.

Un flux sans autorisation classique se déroule ainsi : ouvrez votre portefeuille. Connectez-vous à une dApp (Uniswap, Aave, OpenSea, etc.). La dApp demande à votre portefeuille de signer une transaction. Vous consultez les détails de la transaction sur l’écran de votre portefeuille et vous l’approuvez ou la refusez. La transaction est exécutée ou non. La dApp n’a jamais accès à vos fonds. Le contrat intelligent sur la blockchain exécute l’échange, le prêt ou la création de NFT. Une fois les confirmations nécessaires obtenues, la transaction est terminée.

Le plus difficile n'est pas d'ordre technique, mais plutôt la discipline qu'impose l'ouverture. Personne ne vous empêchera de cliquer sur une transaction frauduleuse. Personne ne pourra annuler un échange accidentel contre un jeton frauduleux. Personne ne récupérera vos fonds si vous divulguez votre phrase de récupération. Ce même droit de participer sans autorisation supprime les garde-fous inhérents aux systèmes à accès restreint. Nouveaux utilisateurs ? Commencez par des transactions modestes. Utilisez des protocoles audités. Vérifiez chaque adresse affichée sur l'écran de votre portefeuille matériel. Considérez votre phrase de récupération comme votre bien le plus précieux.