Cosa significa "senza autorizzazione"? Un concetto crittografico svelato.

Chiedete a qualcuno di spiegarvi la blockchain. Nel giro di trenta secondi, la risposta sarà "senza autorizzazione". La parola suona come un gergo tecnico. La gente la usa come se tutti ne conoscessero già la definizione. Eppure, metà del motivo per cui le criptovalute sono importanti risiede proprio in questo.

Ma cosa significa davvero? Semplicemente questo: non hai bisogno dell'approvazione di nessuno per usare una blockchain. Nessuna approvazione per gestire un nodo. Nessuna approvazione per scrivere un contratto. Nessuna approvazione per inviare i tuoi token a un amico a Lagos. Nessun modulo di registrazione. Nessuna verifica dell'identità (KYC) a livello di protocollo. Nessuna banca da contattare. Hai un portafoglio e una connessione internet? Sei un partecipante a pieno titolo. Questa singola chiamata tecnica distingue Bitcoin ed Ethereum da SWIFT, Visa, Fedwire, e così via. E ha un impatto a catena su DeFi, mercati NFT, dibattito sulla resistenza alla censura, su tutto.

Analizzeremo nel dettaglio cosa significa concretamente "senza permessi", come si manifesta, in cosa si differenzia dalle opzioni con permessi come Hyperledger Fabric e R3 Corda, e perché questa distinzione è davvero rilevante nel 2026.

Cosa significa realmente "senza autorizzazione" nel mondo delle criptovalute

Un sistema senza permessi è un sistema in cui l'accesso non dipende dall'approvazione di un custode. Nel mondo delle criptovalute, questo si traduce in un breve elenco di diritti concreti che chiunque possiede di default: unirsi alla rete, inviare e ricevere transazioni, gestire un nodo, leggere ogni transazione mai effettuata, copiare o creare un fork del codice open source, minare o mettere in staking per partecipare al consenso. Scegliete una qualsiasi di queste opzioni e non avrete bisogno del permesso di nessuno per iniziare.

Qui la parola "autorizzazione" assume un significato preciso. Prendiamo ad esempio SWIFT o Visa. Ogni attore coinvolto in questi sistemi è stato preventivamente selezionato. Le banche appartengono a un circolo chiuso. I commercianti firmano accordi di adesione. I clienti superano controlli di identità. Non esiste un modo per un individuo anonimo, in un paese con un sistema bancario inefficiente, di connettersi direttamente alla rete e iniziare a trasferire denaro. L'infrastruttura, letteralmente, non lo permette.

Una blockchain senza permessi ribalta completamente la situazione. Il codice del protocollo non sa chi sei. E non gli interessa. I nodi completi di Bitcoin accetteranno qualsiasi transazione valida da qualsiasi indirizzo, ovunque. I validatori di Ethereum includeranno qualsiasi messaggio firmato che paghi la commissione di gas. Nessuna banca nel ciclo di consenso. Nessun ente regolatore. Nessun team di conformità aziendale. Questi attori esistono intorno al sistema, certo, soprattutto nei punti di accesso alle valute fiat e negli exchange centralizzati. Ma all'interno del protocollo stesso, non hanno alcun potere.

Questa è la base tecnica alla base dell'autocustodia, dei pagamenti resistenti alla censura, della DeFi aperta, di tutto quanto. Risalendo all'origine di ciascuna di queste caratteristiche, si arriva al concetto di assenza di autorizzazione.

Come funzionano in pratica le blockchain senza autorizzazioni

Una blockchain senza permessi rimane stabile perché le regole sono applicate da un software installato su migliaia di computer indipendenti, non da un amministratore con poteri di override. Affinché il sistema regga, devono verificarsi simultaneamente tre condizioni.

Primo: chiunque possieda un hardware può gestire un nodo. Bitnodes conta circa 22.992 nodi Bitcoin raggiungibili in tutto il mondo alla fine di aprile 2026. Il livello di consenso di Ethereum conta circa 2,25 milioni di validatori attivi dopo la fusione. Ogni nodo, ogni validatore, controlla in modo indipendente ogni transazione rispetto alle regole di consenso. Un nodo non autorizzato tenta di imbrogliare? Il resto della rete scarta i suoi blocchi.

Secondo punto: chiunque può inviare una transazione pagando la commissione di rete. Che si tratti di un hedge fund che investe milioni o di uno studente universitario che testa un contratto su Sepolia, non fa differenza. La transazione finisce nello stesso mempool, rimane nella stessa coda e viene inclusa secondo le stesse regole. La discriminazione a livello di indirizzo a livello di protocollo è tecnicamente impossibile.

Terzo: il codice sorgente è aperto. Bitcoin Core e i client di riferimento di Ethereum sono disponibili pubblicamente su GitHub. Chiunque può leggerlo. Chiunque può proporre modifiche tramite Bitcoin Improvement Proposals o Ethereum Improvement Proposals. Chiunque può creare un fork del progetto, chiunque può costruire una nuova blockchain basandosi su di esso. La nota sulla governance della Federal Reserve del 2024 ha documentato quanto sia informale questo processo: circa cinque manutentori principali detengono la maggior parte del peso dei commit di Bitcoin, mentre Ethereum si avvale di una comunità di sviluppatori più ampia e visibile, guidata da figure come Vitalik Buterin.

È proprio da questa architettura che le reti senza permessi traggono la loro strana resilienza. Nessuna sede centrale da perquisire. Nessuna chiave API da revocare. Nessun responsabile della conformità che possa premere un interruttore e disabilitare gli account. Il sistema continua a funzionare anche se un Paese lo vieta, un exchange fallisce o uno sviluppatore chiave scompare.

Con autorizzazione vs. senza autorizzazione: un confronto diretto

Non tutte le blockchain sono senza permessi. Una blockchain con permessi ha una struttura simile, ma blocca l'accesso al livello di partecipazione. Solo le parti verificate e identificate possono gestire nodi o inviare transazioni. Le implementazioni più comuni sono Hyperledger Fabric, R3 Corda, Quorum di JPMorgan e Azure Blockchain Service di Microsoft prima del suo ritiro nel 2021.

Entrambe le architetture utilizzano registri distribuiti. Entrambe possono ospitare contratti intelligenti. La differenza sta in chi viene incluso.

| Caratteristica | Senza autorizzazione | Autorizzato |

|---|---|---|

| Accesso | Aperto a tutti | Solo parti verificate |

| Identità | Indirizzi pseudonimi | Entità verificate tramite KYC |

| Consenso | Prova di lavoro o prova di partecipazione | PBFT, RAFT, IBFT (leggero) |

| Flusso di lavoro | Inferiore (Bitcoin ~7 TPS, Ethereum ~30 TPS) | Più elevato (Hyperledger 1.000-3.000+ TPS) |

| consumo di energia | Elevata potenza sulle catene PoW, bassa potenza sul PoS. | Basso |

| Trasparenza | Registro completo pubblico | Selettivo, spesso privato |

| Resistenza alla censura | Forte | Debole per sua stessa natura |

| flessibilità di adeguamento | Limitato a livello di protocollo | Conformità integrate (AML, GDPR, MiCA) |

| Ideale per | Denaro, coordinamento pubblico, DeFi | Catene di approvvigionamento, pagamenti, finanza regolamentata |

Il modello con permessi non è una versione fallimentare di quello senza permessi. È uno strumento diverso per problemi diversi. Un consorzio di banche che regola trasferimenti overnight tra 30 membri noti non ha alcun bisogno che uno sconosciuto, da qualsiasi parte del mondo, convalidi i loro blocchi. Vogliono velocità, controparti identificabili e report di conformità chiari. Una blockchain con permessi offre tutte e tre queste caratteristiche.

Un protocollo senza permessi non può farlo. Per definizione, sacrifica la velocità di elaborazione e la verifica dell'identità in cambio dell'apertura. Cercare di "correggere" Bitcoin per gestire transazioni al secondo su scala Visa con KYC completo significherebbe trasformarlo in qualcosa che non è più Bitcoin.

Bitcoin ed Ethereum come modelli di protocollo senza autorizzazione

Bitcoin ed Ethereum sono i due modelli di riferimento che ogni altro protocollo senza permessi copia o a cui si contrappone. Condividono le stesse proprietà di assenza di permessi, ma le implementano in modi radicalmente diversi.

Bitcoin mantiene il protocollo stabile di proposito. Cambiamenti radicali? Rari. Avvengono tramite soft fork. È richiesto un elevato consenso sociale, non ci sono scorciatoie. La nota della Federal Reserve considera questa stabilità come una scelta di governance in sé. La comunità Bitcoin considera i cambiamenti minimi come una caratteristica, non un difetto. Risultato: un protocollo che funziona praticamente allo stesso modo dal 2009, con una politica monetaria prevedibile e un piccolo gruppo di sviluppatori concentrato. Cinque o sette manutentori principali si fanno carico della maggior parte delle modifiche quotidiane. Molti di loro operano sotto pseudonimo.

Ethereum ha scelto la strada opposta. Importanti hard fork coordinati hanno ripetutamente rimodellato la rete. Il fork di recupero della DAO del 2016. L'EIP-1559 del 2021, che ha ristrutturato le commissioni del gas. La Merge del 2022, che ha sostituito il proof-of-work con il proof-of-stake. Ethereum accetta cambiamenti più frequenti perché il suo livello applicativo (DeFi, NFT, rollup) richiede maggiori funzionalità. Il prezzo da pagare sono occasionali divisioni controverse. Il fork del 2016 ha lasciato in vita una blockchain minoritaria, tuttora scambiata come Ethereum Classic.

Entrambe le reti si basano su una governance off-chain. Proposte di miglioramento (BIP ed EIP), forum di discussione pubblici, mailing list e revisione del software. Nessuna delle due utilizza il voto on-chain come fanno alcune blockchain più recenti. Le decisioni emergono da un consenso approssimativo tra sviluppatori, validatori o miner e operatori dei nodi. Un sistema volutamente caotico. Ed è proprio questa caoticità che rende estremamente difficile la cattura da parte di un singolo attore.

DeFi senza autorizzazioni: il livello finanziario aperto

La DeFi è il luogo in cui si vede l'assenza di permessi in pratica. Mercati di prestito come Aave e Compound. Exchange decentralizzati (DEX) come Uniswap e Curve. Emittenti di stablecoin come MakerDAO. Tutti questi sono smart contract senza permessi su Ethereum e altre blockchain. Chiunque fornisce liquidità. Chiunque può ottenere un prestito con garanzia. Chiunque può coniare asset sintetici. Chiunque può scambiare token. Nessuna registrazione. Nessun controllo del credito.

Quanto è grande? Il valore totale bloccato nei sistemi DeFi senza permessi si aggira tra i 95 e i 140 miliardi di dollari all'inizio del 2026, secondo DeFiLlama, tornando vicino al picco del 2021 dopo il calo del 2022-2023. Solo Ethereum detiene circa 57 miliardi di dollari. Aave V3 è leader nella categoria dei prestiti con circa 26,2 miliardi di dollari di depositi. Lido da solo mette in staking circa 23 miliardi di dollari in ETH liquidi. I numeri contano perché dimostrano che utenti reali depositano denaro reale all'interno di sistemi a cui non possono accedere telefonicamente.

Le implicazioni vanno ben oltre il yield farming. Un protocollo di prestito senza autorizzazione non verifica la nazionalità prima di approvare un prestito. Non blocca il conto perché il nome compare in una lista di controllo. Non richiede un punteggio di credito, che 1,4 miliardi di adulti senza conto corrente in tutto il mondo non sono in grado di ottenere. Il protocollo si limita a verificare che la garanzia sia sufficiente e che la transazione sia firmata. Dopodiché, procede.

Questa apertura, tuttavia, ha i suoi lati negativi. Nessun servizio di assistenza clienti annullerà una truffa di phishing. Nessun ente regolatore ti rimborserà se uno smart contract presenta un bug. Luglio 2023: l'attacco hacker a Curve ha prosciugato circa 70 milioni di dollari a causa di un bug di rientranza del compilatore Vyper (gli hacker etici ne hanno recuperato la maggior parte, ma circa 20 milioni sono rimasti persi). Novembre 2025: Balancer V2 ha perso 128,6 milioni di dollari a causa di un errore di direzione di arrotondamento all'interno del suo calcolo invariante del pool. L'assenza di permessi ti dà il diritto di partecipare. Ma elimina anche la rete di sicurezza che protegge un sistema con permessi.

Esempi concreti in cui l'assenza di autorizzazione ha avuto un impatto

I valori astratti diventano molto concreti nel momento in cui un sistema viene sottoposto a stress test. Alcuni esempi degli ultimi anni mostrano esattamente cosa si ottiene da questo tipo di proprietà.

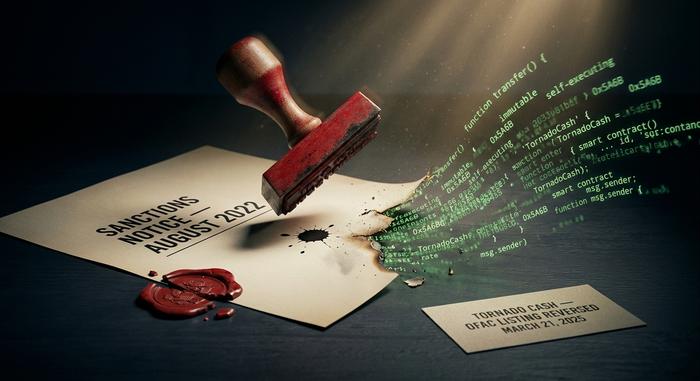

Agosto 2022. L'OFAC ha sanzionato lo smart contract Tornado Cash, un mixer di Ethereum che il Dipartimento del Tesoro ha collegato a un presunto riciclaggio di oltre 7 miliardi di dollari. Le sanzioni hanno reso illegale per i cittadini statunitensi interagire con il contratto. Il contratto, implementato su Ethereum, ha continuato comunque a funzionare. Nessun operatore centrale poteva azionarlo perché non esisteva un operatore centrale. Novembre 2024: la Corte d'Appello del Quinto Circuito ha stabilito che gli smart contract immutabili non possono essere classificati come beni soggetti a sanzioni. Il Dipartimento del Tesoro ha rimosso Tornado Cash dalla lista nera il 21 marzo 2025. L'intera vicenda è probabilmente la dimostrazione più chiara di cosa significhi "senza autorizzazione" nella pratica. La legge ha dovuto adattarsi al codice, non il contrario.

Inizio 2024. I costruttori di blocchi conformi alle normative OFAC hanno brevemente prodotto oltre l'80% dei blocchi di Ethereum. Sono emerse serie preoccupazioni riguardo all'insinuarsi della censura a livello dei validatori. La comunità ha rilasciato ricerche e strumenti – SUAVE, liste di inclusione – che hanno riportato la quota al di sotto del 30% entro il 2026. L'assenza di permessi non era automatica in questo caso. Doveva essere difesa.

FTX, fine 2022. I clienti non potevano spostare i propri fondi perché l'exchange deteneva le loro chiavi private. Chiunque detenga criptovalute in custodia su una blockchain senza permessi? Nessun problema. Il loro accesso non è mai dipeso dall'autorizzazione di FTX. "Se non hai le chiavi, non hai le criptovalute" ha smesso di essere uno slogan quella settimana. È diventata una lezione strutturale.

I blocchi geografici raccontano un'altra parte della storia. Un exchange centralizzato blocca gli utenti nei paesi soggetti a sanzioni, escludendoli di fatto. Un protocollo DeFi senza permessi non può bloccarli a livello di contratto, nemmeno quando l'interfaccia utente ci prova. La maggior parte delle interfacce utente ora applica blocchi regionali. I contratti sottostanti rimangono aperti a chiunque abbia un portafoglio. È proprio in questo divario tra l'interfaccia utente intuitiva e il protocollo sottostante che risiede la mancanza di permessi.

Perché le aziende scelgono le catene autorizzate

Nel mondo delle criptovalute, l'assenza di permessi ha un forte peso culturale. Tuttavia, molti progetti blockchain aziendali di rilievo si svolgono su sistemi con permessi, e le ragioni sono di natura pratica. L'ideologia c'entra ben poco.

La conformità viene prima di tutto. Una banca che gestisce pagamenti transfrontalieri deve conoscere le proprie controparti. Deve registrare ogni transazione per le autorità di regolamentazione. Deve dimostrare che nessun soggetto sanzionato ha interferito con le transazioni. Le blockchain autorizzate come R3 Corda o Hyperledger Fabric integrano questi requisiti direttamente nel livello di accesso. La verifica dell'identità (KYC) diventa una condizione preliminare per l'adesione, non un'aggiunta successiva a livello di portafoglio.

Le prestazioni sono il secondo fattore determinante. Hyperledger Fabric può gestire da 1.000 a 3.000 transazioni al secondo (TPS) in condizioni realistiche, con una finalità inferiore al secondo. Bitcoin raggiunge un massimo di circa 7 TPS. Ethereum L1 si attesta intorno ai 15-30 TPS, e i rollup L2 portano la velocità di elaborazione effettiva a migliaia. Per i regolamenti interni ad alto volume, una blockchain con permessi spesso risulta vincente solo per latenza e prevedibilità.

Le implementazioni reali confermano questo schema. Il progetto pilota blockchain di SWIFT per i pagamenti transfrontalieri collega oltre 30 istituzioni finanziarie su un registro distribuito. Il London Stock Exchange Group sta sviluppando un sistema di trading interamente basato su blockchain. Hitachi utilizza contratti intelligenti per gli acquisti su Hyperledger Fabric con circa 3.500 fornitori. Il Walmart-IBM Food Trust utilizza Hyperledger Fabric con oltre 300 fornitori, riducendo i tempi di tracciabilità dei manghi da 7 giorni a 2,2 secondi. La rete Kinexys di JPMorgan (precedentemente Onyx) gestisce internamente i pagamenti istituzionali e ora elabora oltre 5 miliardi di dollari al giorno, con un volume cumulativo superiore a 3 trilioni di dollari. Nessuna di queste realtà trarrebbe vantaggio da validatori anonimi con sede in giurisdizioni sconosciute.

La vera differenza non sta tra "buono senza autorizzazione contro cattivo con autorizzazione". Sta piuttosto nel modello di fiducia di cui il caso d'uso ha effettivamente bisogno. Denaro pubblico, coordinamento aperto, resistenza alla censura? Senza autorizzazione. Infrastruttura bancaria interna con reporting normativo? Con autorizzazione. La maggior parte delle istituzioni più importanti nel 2026 manterrà un'esposizione a entrambi i modelli, a seconda del flusso di lavoro.

Compromessi del sistema senza autorizzazioni: velocità, privacy, fiducia

I sistemi senza permessi hanno un costo reale in termini di apertura. Quindi, prima di dare per scontato che i sistemi "senza permessi" siano la soluzione ideale in ogni caso, è bene valutare i compromessi.

La velocità di elaborazione è l'aspetto più ovvio. Un maggior numero di validatori indipendenti che verificano ogni transazione implica un maggiore overhead di propagazione nella rete. Il tempo di blocco di 10 minuti di Bitcoin è una scelta deliberata: privilegia la sicurezza delle transazioni rispetto alla velocità. Gli slot di 12 secondi di Ethereum sono più veloci, ma ancora lontani da un database centralizzato. I livelli 2 come Arbitrum e Base aumentano sostanzialmente la velocità di elaborazione effettiva, ma ereditano la sicurezza da un livello 1 senza permessi, e quest'ultimo rimane il collo di bottiglia.

La privacy è il secondo costo. Ogni transazione su Bitcoin o Ethereum è pubblica per sempre. Chiunque può tracciare i fondi. Chiunque può collegare gli indirizzi a identità reali tramite l'analisi della blockchain. Chiunque può ricostruire la tua storia finanziaria se lo desidera davvero. Esistono strumenti senza autorizzazione che preservano la privacy, come Monero, Zcash e zk-rollups, ma sono marginali. Le blockchain con autorizzazione, al contrario, possono optare per una divulgazione selettiva, condividendo i dati solo con le parti autorizzate.

Un altro svantaggio è rappresentato dalle commissioni prevedibili. Le commissioni di transazione (gas) su Bitcoin ed Ethereum aumentano vertiginosamente durante i periodi di congestione. Un utente che tenta di effettuare un trasferimento di 50 dollari può trovarsi a dover pagare 20 dollari di commissioni durante un picco di transazioni su Memecoin. Le blockchain con licenza operano all'interno di un'unica azienda, quindi le commissioni sono generalmente internalizzate o fisse per contratto.

La fiducia si sposta, ma non scompare. In un sistema con permessi ci si fida degli operatori. In un sistema senza permessi ci si fida del codice, dei validatori e degli incentivi economici. Il codice può contenere bug. I validatori possono colludere. Gli incentivi possono fallire. La promessa del sistema senza permessi non è "nessuna fiducia richiesta", bensì "nessuna singola parte necessaria".

La governance delle blockchain senza autorizzazioni nel 2026

Una rete senza un CEO. Come prende quindi le decisioni? Principalmente tramite governance off-chain. E rimane volutamente caotica.

Sia Bitcoin che Ethereum si basano su proposte di miglioramento, discussioni pubbliche e un consenso approssimativo tra sviluppatori, gestori di nodi, validatori o miner e utenti. Non esiste una votazione formale a livello di protocollo. Il cambiamento viene implementato solo quando la maggior parte degli stakeholder adotta il nuovo client. Se una minoranza significativa si rifiuta, la blockchain si divide. Nel 2016 si è verificato un fork della DAO di Ethereum, nel 2017 un fork di Bitcoin Cash e nel 2022 una fusione. Stesso schema, tre storie molto diverse.

Alcune blockchain più recenti integrano la governance on-chain, consentendo ai detentori di token di votare direttamente sui parametri del protocollo o sulla spesa del tesoro. Tezos ha scelto questa strada, così come Cosmos Hub e le oltre 115 app-chain collegate tramite lo standard IBC di Cosmos. L'ecosistema di parachain di Polkadot ora comprende 216 progetti, ognuno con la propria struttura di governance. Il voto ponderato in base ai token, tuttavia, presenta un vero e proprio svantaggio: le balene accumulano potere. La nota della Federal Reserve del 2024 ha indicato proprio questo quesito come oggetto di ricerca. Una governance formale flessibile è superiore alla stabilità deliberata di Bitcoin? O ne è superata?

La maggior parte delle reti senza permessi adotta un modello ibrido. Il coordinamento off-chain gestisce le chiamate più complesse, mentre il voto on-chain si occupa delle modifiche di parametri specifici. Fondazioni e organizzazioni di sviluppo come la Ethereum Foundation, la Solana Foundation e la Web3 Foundation di Polkadot coordinano i finanziamenti e gli standard. Nessuna di esse controlla effettivamente il codice del protocollo.

Stato finale? Più lento di quanto possa muoversi un'azienda privata. Più veloce di quanto qualsiasi sistema giuridico nazionale possa legiferare. Metabolismo diverso, stesso obiettivo: mantenere coerente una rete senza permessi senza violare la proprietà che la rende tale fin dall'inizio.

Come utilizzare strumenti crittografici senza autorizzazione

Probabilmente utilizzi già strumenti crittografici senza autorizzazione senza nemmeno pensarci. Il funzionamento diventa semplice una volta compreso il concetto di base.

Tre cose, tutto qui. Un portafoglio self-custody (MetaMask, Phantom, Rabby) che custodisca le tue chiavi private sul tuo dispositivo. Una piccola quantità del token nativo della blockchain (ETH, SOL, BTC) per pagare le commissioni di transazione. L'indirizzo del contratto o del servizio che desideri utilizzare, più una descrizione onesta del suo funzionamento. Nessuna registrazione. Nessuna conferma via email. Nessuna attesa per l'approvazione.

Il tipico flusso senza autorizzazioni funziona così: apri il portafoglio. Connettiti a una dApp (Uniswap, Aave, OpenSea, scegline una). La dApp chiede al portafoglio di firmare una transazione. Leggi cosa succederebbe nella schermata del portafoglio e approvi o rifiuti. La transazione viene eseguita, oppure no. La dApp non ottiene mai il controllo dei tuoi fondi. Lo smart contract on-chain esegue lo scambio, il prestito o la creazione di NFT. Una volta ricevute le conferme necessarie, hai finito.

La parte più difficile non è tecnica. È la disciplina che l'apertura richiede. Nessuno ti impedirà di cliccare su una transazione di phishing. Nessuno annullerà uno scambio auto-inflitto con qualche token truffaldino. Nessuno recupererà i tuoi fondi se divulghi la tua frase di recupero. La stessa proprietà che ti dà il diritto di partecipare senza chiedere il permesso elimina le protezioni integrate nei sistemi con autorizzazione. Nuovi utenti? Iniziate con calma. Usate protocolli verificati. Verificate ogni indirizzo sullo schermo del portafoglio hardware. Trattate la frase di recupero come l'oggetto più sensibile che possedete.