Proxifier w 2026: Konfiguracja klienta proxy, alternatywy i zasady ruchu

Zaskakująco wiele aplikacji desktopowych po cichu udaje, że ustawienia proxy w systemie nie istnieją. Telegram. Większość klientów IRC. BitTorrent. Garść portfeli kryptowalutowych. Długa, żenująca lista starszych gier. Otwierają one gniazda RAW i kierują ruch wokół wszystkiego, co skonfigurowałeś w systemie Windows lub macOS, a z poziomu systemu operacyjnego nie da się z tym nic zrobić. Proxifier, sprzedawany od 2004 roku przez małą rosyjsko-australijską firmę Initex, istnieje właśnie z tego powodu. Nie jest to VPN. Nie jest to produkt zapewniający prywatność. To warstwa routingu, która zmusza każdą aplikację na komputerze, niezależnie od tego, czy komunikuje się przez proxy, czy nie, do przekazywania ruchu do wybranego przez Ciebie serwera proxy.

Initex nadal wydaje produkt w standardowym tempie. Proxifier 4.14 dla systemu Windows pojawił się 23 kwietnia 2025 roku. Linia macOS została przeniesiona do wersji 3.15 we wrześniu. Klient na Androida osiągnął wersję 1.18 w tym samym miesiącu, co wersja dla systemu Windows. Linia v4 dodała punkty końcowe IPv6, zdalne rozpoznawanie nazw hostów przez serwer proxy oraz pełną zgodność z tunelem SSH dla dowolnego serwera proxy SOCKS5, na który zostanie skierowany. Zakup jest staromodny: pobierz instalator z oficjalnej strony, kliknij Kup, zapłać jednorazowo 39,95 USD, a licencja jest dożywotnia. Bez subskrypcji. W 2026 roku taki model cenowy jest rzadszy niż sam produkt. W dalszej części poradnika zajmiemy się tym, co Proxifier tak naprawdę robi „pod maską”, jak go skonfigurować na potrzeby czterech scenariuszy, w których ludzie go faktycznie używają, jak wypada na tle darmowych i otwartych rozwiązań konkurencyjnych, a także kwestiami prywatności i kryptografii, o których warto pomyśleć, zanim prześlesz swój ruch internetowy przez serwer innej osoby.

Czym jest Proxifier i dlaczego jest ważny dla aplikacji

Odrzuć marketingowy tekst z Proxifiera, a otrzymasz małego klienta sieciowego, który przechwytuje połączenia wychodzące z dowolnej aplikacji na hoście i przesyła je przez wybrany serwer proxy SOCKS4, SOCKS4a, SOCKS5 lub HTTPS. Natywny C++, około czterech megabajtów, bez zbędnego spamu, działa bez uprawnień administratora po instalacji. To cały produkt.

Ciekawostką są reguły dla poszczególnych aplikacji. Ty decydujesz, który program komunikuje się z którym serwerem proxy. Chrome przez wyjście w domu w USA. Korporacyjny klient VPN przez hosta przesiadkowego SOCKS5. Jedna instancja Telegrama przez Tokio. Cała reszta pozostaje bezpośrednia. To nie jest żadna filozofia, ale spróbuj zrobić to czysto z natywnymi ustawieniami serwera proxy systemu Windows, a na pewno trochę popracujesz.

Systemowa sieć VPN jest oczywistą alternatywą, ale jest zbyt prosta do większości tych zadań. VPN szyfruje i tuneluje każdy bajt niezależnie od kontekstu. Proxifier wybiera. To rozróżnienie jest głównym powodem istnienia produktu i jest częścią, którą większość poradników „Czym jest Proxifier” spłaszcza do czegoś mniej użytecznego.

W jaki sposób Proxifier kieruje ruchem dla aplikacji sieciowych

Kompilacja dla systemu Windows łączy warstwę Winsock z usługodawcą warstwowym (LAS) oraz filtrem sieciowym w trybie jądra. Każde połączenie wychodzące TCP jest przechwytywane, zanim dotrze do adaptera. Silnik reguł zadaje następnie trzy pytania: który plik wykonywalny, który cel, który port? Jeśli reguła pasuje, Proxifier przekazuje połączenie do wybranego serwera proxy. Jeśli nic nie pasuje, połączenie jest przepuszczane bez błędów. Kompilacje dla systemów Mac i Android wykonują tę samą czynność w ramach odpowiednich prymitywów sieciowych systemu operacyjnego, dlatego Initex dostarcza oddzielne natywne pliki binarne zamiast jednej powłoki wieloplatformowej.

Kilka funkcji w praktyce sprawdza się znakomicie.

DNS przez proxy. Wyszukiwanie nazw hostów odbywa się przez serwer proxy, a nie lokalny resolver. Większość historii o „wycieku SOCKS5” zaczyna się od kroku DNS, o którym użytkownik zapomniał, więc to jest mało atrakcyjne ustawienie domyślne, które w rzeczywistości ratuje ludzi. Warto sprawdzić je raz po instalacji i nigdy więcej o nim nie myśleć.

Łańcuchy proxy zapewniają redundancję. Wybierz trzy serwery proxy, połącz HTTPS z SOCKS5 i innym SOCKS5, ustaw typ łańcucha na równoważenie obciążenia, a reguła będzie rotować w puli z automatycznym przełączaniem awaryjnym po awarii wyjścia. W tym menu znajdują się testery i scrapery serwerów proxy dla użytkowników indywidualnych. Elastyczny silnik reguł obsługuje punkty końcowe IPv6, uwierzytelnianie NTLM dla serwerów proxy korporacyjnych oraz eksport konfiguracji XML, co ma znaczenie, gdy trzeba przesłać ten sam profil na czterdzieści maszyn.

Opcja szyfrowanego tunelu opakowuje ruch aplikacji inny niż SSL w TLS podczas przesyłania go do serwera proxy. Nie jest to szyfrowanie typu end-to-end; serwer proxy nadal kończy działanie i odczytuje tekst jawny, ale pasywny obserwator między komputerem a serwerem proxy jest blokowany. Portfel kryptowalutowy na komputerze stacjonarnym, który komunikuje się z węzłem tekstem jawnym, przechodzi od zasady „każdy na ścieżce może to odczytać” do czegoś bliższego przeskokowi klasy HTTPS.

Konfigurowanie Proxifiera: przewodnik po aplikacji w czterech scenariuszach

Większość czytelników zgłasza jeden z czterech problemów. Podstawowy schemat działania jest identyczny dla wszystkich. Otwórz Profil, a następnie Serwery proxy. Kliknij Dodaj. Wpisz adres, port, protokół i dane uwierzytelniające. Zdecyduj, czy ten serwer proxy ma być domyślny dla każdej aplikacji, czy też ma być ograniczony do określonych reguł. Kliknij OK. Gotowe.

Jedna rzecz, która gryzie każdego: najpierw wyłącz wszystkie aktywne VPN-y. Dwie warstwy przekierowań walczące o to samo gniazdo to najczęstszy powód, dla którego komunikat „Proxifier nie działa” trafia do skrzynki odbiorczej pomocy technicznej Initex, a Oxylabs sygnalizuje to w swojej dokumentacji integracyjnej. Po dodaniu proxy uruchom wbudowany moduł sprawdzający proxy Proxifiera dla każdego punktu wejścia. Potwierdza on dostępność, opóźnienie i sprawdza, czy DNS nie przecieka po cichu z powrotem do lokalnego resolvera. Następnie odwiedź ipinfo.io, aby sprawdzić poprawność adresu wyjściowego, zanim powierzysz konfigurację w jakikolwiek sposób zależny od lokalizacji geograficznej.

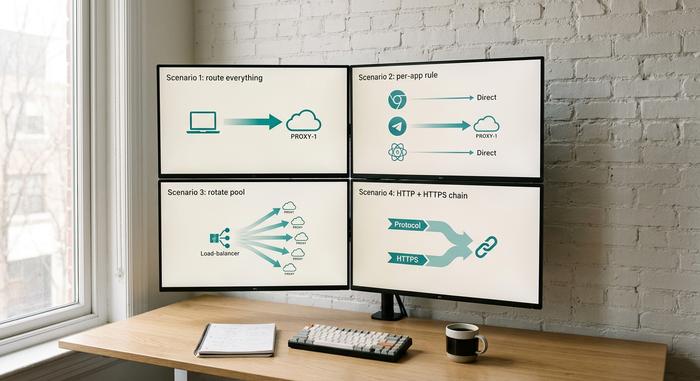

Scenariusz 1 — przekieruj wszystko przez jeden serwer proxy. Dodaj serwer proxy do listy serwerów proxy i zaznacz opcję „Użyj tego serwera proxy jako domyślnego”. Od tego momentu Proxifier przechwytuje każde połączenie wychodzące z każdej aplikacji w systemie, chyba że bardziej szczegółowa reguła stanowi inaczej. To najbardziej zbliżone działanie produktu do sieci VPN i najprostszy przypadek testowy, od którego można zacząć.

Scenariusz 2 — przekieruj tylko jedną aplikację. Otwórz Profil → Reguły proxy i dodaj regułę. Wybierz plik wykonywalny (chrome.exe, telegram.exe, electrum.exe) i przypisz go do określonego serwera proxy lub łańcucha. Pozostaw domyślną regułę ustawioną na „Bezpośrednio”, aby inne aplikacje nadal całkowicie omijały serwer proxy. Jest to konfiguracja, z której korzystają użytkownicy korporacyjni, gdy potrzebują dokładnie jednego narzędzia do przejścia przez hosta przesiadkowego sieci, podczas gdy wszystkie inne pozostają na połączeniu lokalnym.

Scenariusz 3 — rotacja w puli serwerów proxy. Zaimportuj listę serwerów proxy, a następnie w sekcji Profil → Serwery proxy utwórz nowy łańcuch. Ustaw typ łańcucha na Równoważenie obciążenia zamiast Ścisły lub Losowy i przypisz łańcuch (a nie pojedynczy serwer proxy) do reguły odpowiadającej aplikacji docelowej. Proxifier będzie rotował w łańcuchu przy każdym nowym połączeniu, z automatycznym przełączaniem awaryjnym w przypadku awarii serwera proxy w puli. Często wracam do tej konfiguracji podczas testowania serwerów proxy w środowisku mieszkaniowym. To jedyny przypadek, w którym płatne narzędzie GUI wyraźnie przewyższa skrypt Bash.

Scenariusz 4 — mieszanie punktów końcowych HTTP i HTTPS. Zwykłe serwery proxy HTTP CONNECT nie są włączone w profilu domyślnym, ponieważ nie są bezpieczne dla dowolnego protokołu TCP. Aby ich użyć, przejdź do sekcji Profil → Zaawansowane → Serwery proxy HTTP i włącz tę opcję. Po włączeniu serwery proxy HTTP pojawią się na standardowej liście serwerów proxy i można je połączyć z punktami końcowymi SOCKS5 i HTTPS w ramach tej samej reguły.

Alternatywy dla Proxifiera: programy bezpłatne i płatne

Mapa alternatyw uległa znacznym zmianom od czasu napisania większości artykułów „Proxifier kontra X”. ProxyCap, historyczny płatny konkurent na systemy Windows i macOS, został wycofany przez Proxylabs w 2025 roku i zastąpiony innym produktem o nazwie NetDetour. Stara strona zamówień ProxyCap teraz przekierowuje, a bezpośrednie recenzje porównujące oba produkty są nieaktualne. Realistyczna lista na rok 2026 wygląda więc następująco.

ProxyChains-NG to standard open source dla systemów Linux, BSD, macOS i Haiku. Aktualna wersja to 4.17, wydana 21 stycznia 2024 r. na licencji GPL-2.0, utrzymywana przez rofl0r jako kontynuacja oryginalnego ProxyChains. Mechanizm to LD_PRELOAD: przechwytuje wywołania gniazd w dynamicznie linkowanych plikach binarnych, zanim trafią one do jądra. Obsługuje SOCKS4, SOCKS4a, SOCKS5, HTTP CONNECT z losowym, ścisłym lub dynamicznym trybem łańcucha oraz zdalny DNS, dzięki czemu wyszukiwanie nazw hostów odbywa się przez serwer proxy. Tylko interfejs wiersza poleceń (CLI). Konfiguracja znajduje się w pliku /etc/proxychains.conf, a każdą aplikację uruchamia się za pomocą polecenia wrapper. Brak graficznego interfejsu użytkownika. Brak kompilacji dla systemu Windows. Jeśli pracujesz w terminalu, to jest to, czego potrzebujesz.

ProxiFyre to zupełnie inna bajka: tylko dla systemu Windows, open source, 1,3 tys. gwiazdek na GitHubie, licencja AGPL 3.0. Usuwa największą lukę w samym Proxifierze, czyli natywne przekierowanie UDP. Nowoczesne przeglądarki obsługują QUIC przez UDP i nie ma możliwości przeforsowania tego przez Proxifier; ProxiFyre bez problemu radzi sobie z QUIC przez SOCKS. Działa również jako usługa systemu Windows, obsługuje kilka instancji SOCKS5 jednocześnie i obsługuje wykluczanie procesów oraz omijanie sieci LAN. Kompromisem jest tarcie: pliki konfiguracyjne JSON zamiast graficznego interfejsu użytkownika, brak łańcuchów mieszających protokoły. W przypadku skrajnego przypadku UDP wygrywa pod względem struktury.

SocksCap64 nadal jest dostępny jako darmowa alternatywa dla systemu Windows. Ostatnia sensowna wersja pochodziła z 2017 roku i nie nadążała za nowszymi stosami sieciowymi Windows. Użyj go, jeśli nie stać Cię na opłacenie go i nie tolerujesz przepływu pracy w pliku konfiguracyjnym ProxiFyre, ale spodziewaj się problemów z działaniem.

Shadowsocks, V2Ray i Clash należą do innej kategorii. Są to klienci omijający zabezpieczenia na poziomie protokołu, z własnymi szyframi, zaprojektowanymi dla wrogich sieci, a nie routingu dla poszczególnych aplikacji. Ich wzajemne przenikanie się z Proxifierem następuje w lokalnym punkcie końcowym SOCKS5, który udostępniają: skieruj Proxifiera lub ProxyChains na ten port lokalny, a łańcuch będzie działał zgodnie z oczekiwaniami.

| Narzędzie | System operacyjny | Licencja | Najnowszy | Interfejs użytkownika | SKARPETKI 5 | Serwer proxy HTTPS | Mieszane łańcuchy | DNS przez serwer proxy |

|---|---|---|---|---|---|---|---|---|

| Proxifier | Windows, macOS, Android | Zapłacono, wieczyście 39,95 USD | Win 4.14 / Mac 3.15 (2025) | Interfejs graficzny | Tak | Tak | Tak | Tak (wszystkie protokoły) |

| ProxyChains-NG | Linux, BSD, macOS, Haiku | Bezpłatna, GPL-2.0 | 4.17 (styczeń 2024) | Interfejs wiersza poleceń | Tak | Tylko połączenie HTTP CONNECT | Tak | Tak (zdalny DNS) |

| ProxiFyre | Okna | Bezpłatna, AGPL-3.0 | Aktywny 2025-2026 | Konfiguracja JSON | Tak (w tym UDP) | NIE | Ograniczony | Tak |

| SocksCap64 | Okna | Bezpłatny | 2017, niekonserwowany | Interfejs graficzny | Tak | NIE | Ograniczony | Częściowy |

| ProxyCap (starsza wersja) | Windows, macOS | Wycofane z produkcji | Migracja do NetDetour | Interfejs graficzny | Tak | Tak | Tak | Tak |

Nie jestem przekonany, czy Proxifier to właściwy wybór, jeśli korzystasz z Linuksa i nie przeszkadza Ci plik konfiguracyjny. ProxyChains-NG oferuje ten sam zakres za darmo. W systemie Windows konkurencja ze strony oprogramowania open source jest teraz realna, ale zacięta; Proxifier nadal wygrywa pod względem dopracowania i wsparcia, dlatego jego licencja wieczysta wciąż się sprzedaje.

Proxifier kontra VPN: porównanie funkcji

Ludzie ciągle mylą te narzędzia. VPN szyfruje cały strumień danych i przesyła go tunelem do serwera. Serwer odszyfrowuje, a pakiety wychodzą stamtąd. Wszystko przechodzi. Bez wyjątków, chyba że bawisz się tunelowaniem dzielonym.

Proxifier nie działa w ten sposób. Nie szyfruje. Nie tuneluje. Strukturalnie rzecz biorąc, kieruje poszczególne aplikacje do adresu IP proxy i pozwala systemowi operacyjnemu zająć się resztą. Jeśli twój proxy akurat obsługuje HTTPS, to dobrze, przeskok jest szyfrowany. Zwykły SOCKS5? Nieszyfrowany. Produkt nigdy nie był sprzedawany jako narzędzie do ochrony prywatności i traktowanie go w ten sposób może cię poparzyć.

Wybierz Proxifier do routingu dla poszczególnych aplikacji. Wybierz VPN, aby zapewnić sobie całkowitą prywatność. Nudna odpowiedź.

Kilka prawdziwych przypadków. Chcesz, żeby Chrome wyglądał, jakby był w São Paulo, a służbowa poczta e-mail działała na domowym adresie IP – to jest Proxifier. Chcesz, żeby wszystko z laptopa wyglądało, jakby było w Berlinie podczas podróży do Pekinu – to jest VPN. Przeprowadzasz kontrolę jakości proxy w domu na 40 punktach końcowych – Proxifier bez dwóch zdań, ponieważ żadna sieć VPN nie udostępnia takiego interfejsu. Siedzisz w lobby hotelowym, korzystając z wrogiej sieci Wi-Fi – VPN, ponieważ sam Proxifier nic nie robi z Wi-Fi.

Połącz je razem, gdy potrzebujesz obu. VPN pod spodem, Proxifier na górze, a reguły dla poszczególnych aplikacji są w szyfrowanym kanale. Zespoły ds. zapewnienia jakości zajmują się tym cały dzień.

Proxifier i krypto: dostęp do serwera proxy i Warunki korzystania z usługi

Czytelnicy Plisio słusznie zapytają, czy Proxifier rozwiązuje problem „moja giełda jest zablokowana w moim kraju”. Technicznie rzecz biorąc, tak. W praktyce konsekwencje są realne i warte osobnego akapitu.

W swoim raporcie z marca 2026 roku, Chainalysis przedstawił dane makroekonomiczne. Podmioty objęte sankcjami wygenerowały około 104 miliardów dolarów w kryptowalutach w 2025 roku, co stanowi wzrost o 694% rok do roku. Całkowity wolumen nielegalnego obrotu w sieciach blockchain osiągnął 154 miliardy dolarów. Same sieci IRGC powiązane z Iranem przekroczyły 3 miliardy dolarów. Właśnie na taką sytuację nakazano zespołom ds. zgodności z przepisami giełd, które zareagowały z entuzjazmem.

Na poziomie konta każda duża scentralizowana giełda ma wpisane w regulamin zasady zabraniające maskowania lokalizacji. Binance i Kraken wyraźnie to określają. Wykrywanie w 2026 roku nie ogranicza się już tylko do listy blokowanych adresów IP; łączy ona analizę IP z odciskiem palca urządzenia, entropią przeglądarki i wzorcami zachowań. Ten sam mechanizm, który sygnalizuje hakera szperającego po interfejsie API, sygnalizuje również zwykłych użytkowników przekierowujących przez proxy SOCKS lub HTTPS. Egzekwowanie, gdy już nastąpi, obejmuje zamrożenie konta, wymuszoną ponowną procedurę KYC z ponownym przesyłaniem dokumentów, wstrzymanie wypłat podczas przeszukiwania weryfikacji oraz całkowite, trwałe bany za powtarzające się zachowania. Z punktu widzenia wykrywania, przekierowanie SOCKS5 przez Proxifier wydaje się nieodróżnialne od VPN. Nie ma „bardziej dyskretnej” wersji tego w 2026 roku.

Legalne przypadki użycia Proxifiera pozostają całkowicie nienaruszone. Korporacyjny klient VoIP przeforsowany przez firmowy host SOCKS5. Zespół ds. zapewnienia jakości sprawdzający geotargetowany układ witryny z dwunastu krajów. Pula serwerów proxy dla użytkowników indywidualnych zasila narzędzie do wykrywania oszustw reklamowych. Klient torrentów przekierowywany przez płatny serwer proxy, aby uniemożliwić ruch z domowego adresu IP. Te obciążenia opłacają rachunki Proxifiera i żaden z nich nie ma nic wspólnego z unikaniem sankcji.

Ryzyko, ograniczenia i wbudowane alternatywy proxy

Brak natywnego przekierowania UDP. Poważny problem. QUIC, głos WebRTC, wiele protokołów gier całkowicie omija proxy. ProxiFyre lub klient obsługujący protokół SOCKS na poziomie aplikacji wypełnia tę lukę, ale sam Proxifier nie. Tryb szyfrowanego tunelu również nie jest trybem end-to-end; proxy kończy TLS i widzi tekst jawny. Reguły dla poszczególnych aplikacji zmieniają się z czasem, ponieważ pliki wykonywalne są przenoszone podczas aktualizacji, więc zestaw reguł wymaga delikatnego traktowania. Wydajność nieznacznie spada, gdy długie łańcuchy przechodzą awaryjnie między regionami. W najprostszych przypadkach (jedna przeglądarka, jedno proxy) wbudowana konfiguracja proxy Firefoksa lub flagi wiersza poleceń Chrome'a radzą sobie z tym bez dodatkowego oprogramowania. To są ograniczenia, które należy rozważyć przed zakupem Proxifiera zamiast sięgnięcia po darmową alternatywę.

| Wskaźnik rynkowy (2025) | Wartość | Źródło |

|---|---|---|

| Wielkość rynku serwerów proxy mieszkaniowych | 122 mln USD (prognozowane 148 mln USD do 2030 r., 3,98% CAGR) | Wywiad Mordoru, 2025 |

| Bright Data ARR (listopad 2025) | ponad 300 mln dolarów | Jasne dane |

| 4 najlepsze rozmiary basenów mieszkalnych | 175M / 155M / 150M / 115M adresów IP | Droga zastępcza 2025 |

| Mediana ceny proxy mieszkaniowego w GB | 2–4 dolary (spadek o 50–70% w ciągu dwóch lat) | Droga zastępcza 2025 |

| Zatwierdzone przepływy kryptowalut (2025) | 104 mld USD (+694% r/r) | Analiza łańcuchowa 2026 |