2026의 Proxifier: 프록시 클라이언트 설정, 대안 및 트래픽 규칙

놀랍게도 많은 데스크톱 애플리케이션이 시스템 프록시 설정이 없는 것처럼 조용히 작동합니다. 텔레그램, 대부분의 IRC 클라이언트, 비트토렌트, 일부 암호화폐 지갑, 그리고 부끄럽지만 수많은 구형 게임들이 그렇습니다. 이러한 애플리케이션들은 윈도우나 macOS에서 설정한 프록시 설정을 무시하고 무작위 소켓을 열어 트래픽을 우회하며, 운영체제 측에서는 이를 막을 방법이 없습니다. 2004년부터 러시아-호주 합작 회사인 이니텍스(Initex)에서 판매하는 프록시파이어(Proxifier)는 바로 이러한 문제를 해결하기 위해 만들어졌습니다. 프록시파이어는 VPN도 아니고 개인정보 보호 제품도 아닙니다. 프록시파이어는 컴퓨터의 모든 애플리케이션(프록시를 사용하든 안 하든)이 사용자가 선택한 프록시 서버로 트래픽을 보내도록 강제하는 라우팅 계층입니다.

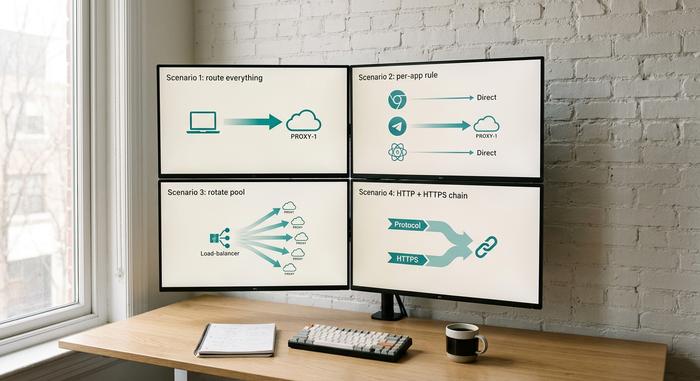

Initex는 여전히 일반적인 릴리스 주기로 제품을 출시하고 있습니다. Windows용 Proxifier 4.14는 2025년 4월 23일에 출시되었고, macOS 버전은 9월에 3.15로 업데이트되었습니다. Android 클라이언트는 Windows 버전과 같은 달에 1.18로 출시되었습니다. v4 버전에는 IPv6 엔드포인트, 프록시를 통한 원격 호스트 이름 확인, 그리고 SOCKS5 프록시에 대한 완벽한 SSH 터널 호환성이 추가되었습니다. 구매 방식은 구식입니다. 공식 웹사이트에서 설치 프로그램을 다운로드하고, '구매'를 클릭한 후 39.95달러를 한 번만 결제하면 평생 라이선스를 얻을 수 있습니다. 구독료는 없습니다. 2026년에는 이러한 가격 모델이 제품 자체보다 더 드물어졌습니다. 이 가이드의 나머지 부분에서는 Proxifier의 내부 작동 방식, 사람들이 실제로 사용하는 네 가지 시나리오에 대한 설정 방법, 무료 오픈 소스 경쟁 제품과의 비교, 그리고 인터넷 트래픽을 다른 사람의 서버를 통해 전송하기 전에 고려해야 할 개인 정보 보호 및 암호화 측면에 대해 다룹니다.

Proxifier란 무엇이며 애플리케이션에 중요한 이유는 무엇일까요?

Proxifier의 마케팅 문구를 걷어내면 남는 것은 호스트의 모든 애플리케이션에서 나가는 연결을 가로채서 사용자가 선택한 SOCKS4, SOCKS4a, SOCKS5 또는 HTTPS 프록시를 통해 전송하는 소형 네트워크 클라이언트입니다. 네이티브 C++로 작성되었고, 용량은 약 4MB이며, 불필요한 타사 라이브러리가 없고, 설치 후에는 관리자 권한 없이 실행됩니다. 이게 바로 제품의 전부입니다.

흥미로운 점은 애플리케이션별 규칙을 설정할 수 있다는 것입니다. 어떤 프로그램이 어떤 프록시를 사용할지 직접 결정할 수 있습니다. 크롬은 미국 거주자용 프록시를 통해, 회사 VPN 클라이언트는 SOCKS5 점프 호스트를 통해, 텔레그램은 도쿄를 통해 접속하는 식입니다. 나머지 프로그램은 모두 직접 연결됩니다. 이 모든 것이 복잡한 것은 아니지만, 윈도우의 기본 프록시 설정을 사용해서 깔끔하게 구성하려면 꽤 시간이 걸릴 것입니다.

시스템 전체에 적용되는 VPN이 명백한 대안이지만, 이러한 작업 대부분에는 너무 투박합니다. VPN은 컨텍스트와 관계없이 모든 바이트를 암호화하고 터널링합니다. 반면 Proxifier는 선택적으로 사용합니다. 바로 이 차이점이 Proxifier가 존재하는 근본적인 이유이며, 대부분의 "Proxifier란 무엇인가" 안내서에서 이 부분을 단순화하여 유용성을 떨어뜨리는 부분이기도 합니다.

Proxifier가 네트워크 애플리케이션의 트래픽을 라우팅하는 방법

Windows 빌드는 계층형 서비스 제공자(Layered Service Provider)와 커널 모드 네트워크 필터를 사용하여 Winsock 레이어를 후킹합니다. 모든 아웃바운드 TCP 연결은 어댑터에 도달하기 전에 포착됩니다. 그런 다음 규칙 엔진은 실행 파일, 대상, 포트라는 세 가지 질문을 합니다. 규칙이 일치하면 Proxifier는 해당 연결을 선택된 프록시로 전달합니다. 일치하는 규칙이 없으면 연결은 그대로 통과합니다. Mac 및 Android 빌드는 각 운영 체제의 네트워킹 기본 기능을 사용하여 동일한 작업을 수행합니다. 이것이 바로 Initex가 하나의 크로스 플랫폼 셸 대신 별도의 네이티브 바이너리를 제공하는 이유입니다.

몇몇 기능은 실제 사용에서 기대 이상의 성능을 보여줍니다.

DNS는 프록시 서버를 통해 이루어집니다. 호스트 이름 조회는 로컬 리졸버가 아닌 프록시 서버를 거칩니다. 대부분의 "SOCKS5 유출" 사례는 사용자가 잊어버린 DNS 설정에서 시작되므로, 이는 눈에 띄지 않지만 실제로 사용자를 보호하는 기본 설정입니다. 설치 후 한 번만 확인하고 나면 다시는 신경 쓸 필요가 없습니다.

프록시 체인은 프록시 이중화를 추가합니다. 세 개의 프록시를 선택하고, HTTPS와 SOCKS5를 혼합하여 사용하고, 체인 유형을 로드 밸런싱으로 설정하면, 규칙이 풀 전체에 순환 적용되고 종료 지점에 장애가 발생하면 자동으로 페일오버됩니다. 가정용 프록시 테스트 도구와 스크래퍼는 이 메뉴에서 이용할 수 있습니다. 유연한 규칙 엔진은 IPv6 엔드포인트, 기업용 프록시의 NTLM 인증, 그리고 XML 구성 내보내기를 지원합니다. 이는 동일한 프로필을 40대의 컴퓨터에 배포해야 할 때 유용합니다.

암호화 터널 옵션은 SSL을 사용하지 않는 애플리케이션 트래픽을 프록시로 전송하는 동안 TLS로 래핑합니다. 이는 종단 간 암호화는 아니며, 프록시는 여전히 평문을 읽고 처리할 수 있지만, 사용자 컴퓨터와 프록시 사이에 있는 중간 관찰자는 접근이 차단됩니다. 평문으로 노드와 통신하는 데스크톱 암호화폐 지갑의 경우, 이 옵션을 사용하면 "경로상의 누구든 이 내용을 읽을 수 있는" 상태에서 HTTPS 수준의 보안 강화로 전환할 수 있습니다.

Proxifier 설정: 네 가지 시나리오를 통한 앱 사용법 안내

대부분의 독자는 다음 네 가지 문제 중 하나를 겪고 있습니다. 기본 절차는 모두 동일합니다. 프로필을 열고 프록시 서버를 클릭합니다. 추가를 클릭합니다. 주소, 포트, 프로토콜, 자격 증명을 입력합니다. 이 프록시를 모든 애플리케이션의 기본 프록시로 설정할지, 아니면 특정 규칙에만 적용할지 결정합니다. 확인을 클릭합니다. 완료되었습니다.

모두에게 공통적으로 발생하는 문제: 활성화된 VPN 연결을 먼저 종료하세요. 동일한 소켓을 두고 두 개의 리디렉션 레이어가 충돌하는 것이 Initex 지원팀에 "Proxifier가 작동하지 않습니다"라는 문의가 들어오는 가장 흔한 이유이며, Oxylabs에서도 자체 통합 문서에서 이 문제를 지적하고 있습니다. 프록시를 추가한 후에는 Proxifier에 내장된 프록시 검사기를 각 진입점에 대해 실행하세요. 이 검사기는 가용성, 지연 시간, 그리고 DNS 정보가 로컬 리졸버로 조용히 유출되는지 여부를 확인합니다. 마지막으로, 지리적 위치에 따라 달라지는 서비스에 해당 설정을 사용하기 전에 ipinfo.io에서 종료 주소를 확인하여 정상적인지 검증하세요.

시나리오 1 — 모든 연결을 하나의 프록시 서버를 통해 라우팅합니다. 프록시 서버 목록에 프록시 서버를 추가하고 "이 프록시 서버를 기본값으로 사용"을 선택합니다. 그러면 Proxifier는 더 구체적인 규칙이 없는 한 시스템의 모든 애플리케이션에서 나가는 모든 연결을 차단합니다. 이는 Proxifier가 VPN처럼 작동하는 가장 유사한 방식이며, 시작하기에 가장 간단한 테스트 사례입니다.

시나리오 2 - 하나의 애플리케이션만 라우팅합니다. 프로필 → 프록시 규칙을 열고 규칙을 추가합니다. 실행 파일(chrome.exe, telegram.exe, electrum.exe 등)을 선택하고 특정 프록시 또는 체인에 할당합니다. 다른 애플리케이션은 프록시를 완전히 우회하도록 기본 규칙을 "직접"으로 유지합니다. 이 구성은 기업 사용자가 모든 애플리케이션은 로컬 연결을 유지하고 특정 도구 하나만 네트워크 점프 호스트를 거쳐야 할 때 사용합니다.

시나리오 3 - 프록시 풀에서 순환 사용. 프록시 목록을 가져온 다음, 프로필 → 프록시 서버에서 새 체인을 생성합니다. 체인 유형을 엄격 또는 임의가 아닌 로드 밸런싱으로 설정하고, 대상 애플리케이션에 맞는 규칙에 체인(단일 프록시가 아닌)을 할당합니다. Proxifier는 새 연결이 발생할 때마다 체인을 순환하며, 풀에 있는 프록시 중 하나에 장애가 발생하면 자동으로 페일오버됩니다. 저는 주거용 프록시 테스트를 할 때 이 구성을 자주 사용합니다. 유료 GUI 도구가 Bash 스크립트보다 확실히 나은 몇 안 되는 경우 중 하나입니다.

시나리오 4 - HTTP 및 HTTPS 엔드포인트 혼합 사용. 일반 HTTP CONNECT 프록시는 임의의 TCP 연결에 대해 보안이 취약하므로 기본 프로필에서 활성화되어 있지 않습니다. 이를 사용하려면 프로필 → 고급 → HTTP 프록시 서버로 이동하여 해당 옵션을 활성화하십시오. 활성화되면 HTTP 프록시가 일반 프록시 서버 목록에 나타나며 동일한 규칙에서 SOCKS5 및 HTTPS 엔드포인트와 함께 연결할 수 있습니다.

Proxifier 대체 프로그램: 무료 및 유료 프로그램

대부분의 "Proxifier vs X" 비교 기사가 작성된 이후로 대안 시장 상황은 크게 바뀌었습니다. 윈도우와 macOS에서 유료 경쟁 제품이었던 ProxyCap은 Proxylabs에서 2025년에 서비스를 종료하고 NetDetour라는 다른 제품으로 대체했습니다. 기존 ProxyCap 주문 페이지는 이제 리디렉션되며, 두 제품을 직접 비교하는 리뷰는 더 이상 유효하지 않습니다. 따라서 2026년의 현실적인 경쟁 제품 목록은 다음과 같습니다.

ProxyChains-NG 는 Linux, BSD, macOS 및 Haiku에서 사용할 수 있는 오픈 소스 표준 프록시입니다. 현재 릴리스는 2024년 1월 21일에 출시된 4.17 버전이며, GPL-2.0 라이선스 하에 rofl0r가 기존 ProxyChains의 후속 프로젝트로 유지 관리하고 있습니다. 작동 방식은 LD_PRELOAD로, 동적으로 링크된 바이너리에서 소켓 호출이 커널에 도달하기 전에 후킹합니다. SOCKS4, SOCKS4a, SOCKS5, HTTP CONNECT를 지원하며, 랜덤, 엄격 또는 동적 체인 모드를 제공하고, 원격 DNS를 통해 호스트 이름 조회를 프록시를 통해 수행합니다. CLI만 지원하며, 설정 파일은 /etc/proxychains.conf에 있고, 각 애플리케이션은 래퍼 명령어를 통해 실행합니다. GUI는 지원하지 않으며, Windows 버전도 없습니다. 터미널 환경에서 작업하는 것을 선호하는 사용자에게 적합합니다.

ProxiFyre 는 완전히 다른 종류의 프로그램입니다. Windows 전용 오픈 소스이며, GitHub에서 1,300개 이상의 스타를 받았고, AGPL-3.0 라이선스를 따릅니다. Proxifier 자체의 가장 큰 약점인 UDP 리디렉션 기능을 완벽하게 해결합니다. 최신 브라우저는 UDP를 통해 QUIC 프로토콜을 사용하는데, Proxifier에서는 이를 처리할 방법이 없었습니다. 하지만 ProxiFyre는 SOCKS를 통한 QUIC 프로토콜을 문제없이 처리합니다. 또한 Windows 서비스로 실행되며, 여러 SOCKS5 인스턴스를 동시에 관리하고, 프로세스 제외 및 LAN 우회 기능을 지원합니다. 단점으로는 GUI 대신 JSON 설정 파일을 사용해야 하고, 프로토콜 혼합 체인을 지원하지 않는다는 점입니다. 하지만 UDP 관련 예외적인 상황에서는 구조적인 측면에서 우위를 점합니다.

SocksCap64는 여전히 무료 Windows 대안으로 사용되고 있습니다. 마지막으로 의미 있는 업데이트가 나온 것은 2017년이며, 이후 출시된 최신 Windows 네트워크 스택을 지원하지 않습니다. 비용을 지불할 여력이 없거나 ProxiFyre의 설정 파일 방식이 불편하다면 사용할 수 있지만, 불안정한 사용성을 감수해야 합니다.

Shadowsocks, V2Ray, 그리고 Clash는 나머지와는 다른 범주에 속합니다. 이들은 프로토콜 수준의 우회 클라이언트로, 자체 암호화 알고리즘을 사용하며, 애플리케이션별 라우팅보다는 악의적인 네트워크 환경에 맞춰 설계되었습니다. Proxifier와 공통점은 이들이 노출하는 로컬 SOCKS5 엔드포인트에 있습니다. Proxifier 또는 ProxyChains를 해당 로컬 포트로 연결하면 체인이 예상대로 작동합니다.

| 도구 | OS | 특허 | 최신 | UI | 양말5 | HTTPS 프록시 | 혼합 체인 | 프록시를 통한 DNS |

|---|---|---|---|---|---|---|---|---|

| 대리자 | 윈도우, macOS, 안드로이드 | 유료, 영구 소장용 $39.95 | 윈도우 4.14 / 맥 3.15 (2025) | GUI | 예 | 예 | 예 | 예 (모든 프로토콜) |

| 프록시체인스-NG | 리눅스, BSD, macOS, 하이쿠 | 무료, GPL-2.0 | 4.17 (2024년 1월) | CLI | 예 | HTTP 연결 전용 | 예 | 예 (원격 DNS) |

| 프로시파이어 | 윈도우 | 무료, AGPL-3.0 | 활동 기간: 2025-2026년 | JSON 설정 | 예 (UDP 포함) | 아니요 | 제한된 | 예 |

| 양말캡64 | 윈도우 | 무료 | 2017년, 관리되지 않음 | GUI | 예 | 아니요 | 제한된 | 부분적 |

| ProxyCap(레거시) | 윈도우, macOS | 단종됨 | NetDetour로 이전되었습니다. | GUI | 예 | 예 | 예 | 예 |

리눅스 환경에서 설정 파일을 사용하는 데 익숙하다면 Proxifier가 최선의 선택인지 확신이 서지 않습니다. ProxyChains-NG는 동일한 기능을 무료로 제공합니다. 윈도우 환경에서는 오픈소스 경쟁이 치열하지만, Proxifier는 완성도와 지원 측면에서 여전히 우위를 점하고 있으며, 이것이 바로 영구 라이선스가 여전히 잘 팔리는 이유입니다.

Proxifier와 VPN 비교: 기능 비교

사람들은 이 두 가지 도구를 자주 혼동합니다. VPN은 전체 인터넷 트래픽을 암호화하여 터널을 통해 어딘가에 있는 서버로 전송합니다. 서버는 이를 복호화하고, 패킷은 해당 서버를 통해 외부로 나갑니다. 모든 데이터는 예외 없이 통과합니다. 스플릿 터널링을 사용하지 않는 한 예외는 없습니다.

Proxifier는 그런 방식으로 작동하지 않습니다. 암호화도 하지 않고, 터널링도 하지 않습니다. 구조적으로 Proxifier는 개별 애플리케이션이 프록시 IP를 가리키도록 하고, 나머지는 운영체제가 처리하도록 합니다. 프록시가 HTTPS를 사용하면 해당 경로가 암호화됩니다. 하지만 일반 SOCKS5를 사용하면 암호화되지 않습니다. 이 제품은 개인 정보 보호 도구로 판매된 적이 없으며, 그렇게 생각하면 큰 문제가 발생할 수 있습니다.

앱별 라우팅을 원한다면 Proxifier를 선택하세요. 전면적인 개인 정보 보호를 원한다면 VPN을 선택하세요. 뻔한 대답이죠.

몇 가지 실제 사례를 들어보겠습니다. 크롬 브라우저는 상파울루에 있는 것처럼 보이게 하고 싶지만 회사 이메일은 집 IP를 유지하고 싶다면 Proxifier가 적합합니다. 베이징 출장 중에 노트북의 모든 데이터가 베를린에 있는 것처럼 보이게 하고 싶다면 VPN이 필요합니다. 40개의 엔드포인트를 대상으로 주거용 프록시 QA를 수행해야 한다면 Proxifier가 단연 최고입니다. 어떤 VPN도 해당 인터페이스를 노출하지 않기 때문입니다. 호텔 로비에서 불안정한 Wi-Fi 환경에 있다면 VPN이 필요합니다. Proxifier만으로는 Wi-Fi 문제를 해결할 수 없기 때문입니다.

둘 다 필요할 때는 함께 사용하세요. 아래쪽에는 VPN을, 위쪽에는 Proxifier를 사용하면 앱별 규칙이 암호화된 파이프라인 안에 저장됩니다. QA 팀은 이런 방식으로 작업을 진행합니다.

Proxifier 및 암호화: 프록시 서버 접근 및 이용약관

Plisio 독자들은 Proxifier가 "내 국가에서 거래소가 차단됨" 문제를 해결해 줄 수 있는지 궁금해할 것입니다. 기술적으로는 그렇습니다. 하지만 실제로는 그 영향이 상당하며, 이에 대해 자세히 설명할 필요가 있습니다.

Chainalysis는 2026년 3월 암호화폐 범죄 보고서에서 거시적인 수치를 제시했습니다. 제재 대상 단체들이 2025년 한 해 동안 약 1,040억 달러 규모의 암호화폐를 거래했는데, 이는 전년 대비 694% 증가한 수치입니다. 전체 불법 온체인 거래량은 1,540억 달러에 달했습니다. 이란 혁명수비대(IRGC)와 연계된 네트워크만 해도 30억 달러 이상을 거래했습니다. 이러한 배경 속에서 거래소의 컴플라이언스 팀은 적극적으로 대응해 왔습니다.

계정 수준에서 모든 주요 중앙 집중식 거래소는 서비스 약관에 위치 숨김을 금지하는 규칙을 명시하고 있습니다. 바이낸스와 크라켄은 이를 명시적으로 금지하고 있습니다. 2026년에는 IP 차단 목록만으로는 탐지가 불가능해집니다. 기기 지문 인식, 브라우저 정보 수집, 행동 패턴 분석에 더해 IP 분석까지 종합적으로 활용합니다. API 표면을 탐색하는 해커를 탐지하는 것과 동일한 시스템이 SOCKS 또는 HTTPS 프록시를 통해 리디렉션하는 일반 사용자도 탐지합니다. 실제로 위반 시 계정 동결, 서류 재업로드를 통한 강제 KYC 재인증, 검토가 진행되는 동안 출금 보류, 반복 위반 시 영구 차단 등의 조치가 취해질 것입니다. 탐지 측면에서 볼 때, Proxifier를 통한 SOCKS5 리디렉션은 VPN과 구별하기 어렵습니다. 2026년에는 이보다 더 은밀한 방법은 없습니다.

Proxifier의 합법적인 사용 사례는 전혀 영향을 받지 않습니다. 회사에서 의무적으로 지정한 SOCKS5 중계 호스트를 통해 강제로 접속하는 기업용 VoIP 클라이언트, 12개국에서 사이트의 지역 타겟팅 레이아웃을 확인하는 QA 팀, 광고 사기 탐지 도구에 트래픽을 제공하는 가정용 프록시 풀, 집 IP 주소로 트래픽이 전송되지 않도록 유료 프록시를 통해 라우팅되는 토렌트 클라이언트 등이 모두 Proxifier의 수익을 창출하는 주요 업무이며, 제재 회피와는 전혀 관련이 없습니다.

위험, 한계 및 내장된 대리 대안

UDP 리디렉션을 기본적으로 지원하지 않습니다. 이는 매우 큰 단점입니다. QUIC, WebRTC 음성 통화, 그리고 많은 게임 프로토콜이 프록시를 완전히 우회하여 전송됩니다. ProxiFyre나 애플리케이션 수준의 SOCKS 인식 클라이언트를 사용하면 이 문제를 해결할 수 있지만, Proxifier 자체는 지원하지 않습니다. 암호화 터널 모드 또한 종단 간 암호화가 아닙니다. 프록시가 TLS 연결을 종료한 후에는 평문 데이터를 수신합니다. 실행 파일이 업데이트되면서 앱별 규칙이 변경될 수 있으므로 규칙 세트를 지속적으로 관리해야 합니다. 여러 지역에 걸쳐 긴 연결 체인이 장애 조치를 수행할 때 성능이 약간 저하될 수 있습니다. 가장 간단한 경우(브라우저 하나, 프록시 하나)에는 Firefox의 내장 프록시 설정이나 Chrome의 명령줄 플래그를 사용하면 추가 소프트웨어 없이도 처리할 수 있습니다. 이러한 제한 사항들을 고려하여 Proxifier를 유료로 구매할지, 아니면 무료 대안을 사용할지 결정해야 합니다.

| 시장 지표(2025) | 값 | 원천 |

|---|---|---|

| 주거용 프록시 서버 시장 규모 | 1억 2,200만 달러 (2030년까지 1억 4,800만 달러로 예상, 연평균 성장률 3.98%) | 모르도르 인텔리전스, 2025 |

| Bright Data ARR (2025년 11월) | 3억 달러 이상 | 브라이트 데이터 |

| 주택용 수영장 크기 상위 4가지 | 175M / 155M / 150M / 115M IP | 프록시웨이 2025 |

| 영국 주택 가격 중간값 | 2~4달러 (2년 만에 50~70% 하락) | 프록시웨이 2025 |

| 제재 대상 암호화폐 흐름(2025년) | 1,040억 달러 (+694% 전년 대비) | 체인분석 2026 |