Preuves à divulgation nulle de connaissance (ZKP) : une cryptographie du futur qui préserve la confidentialité

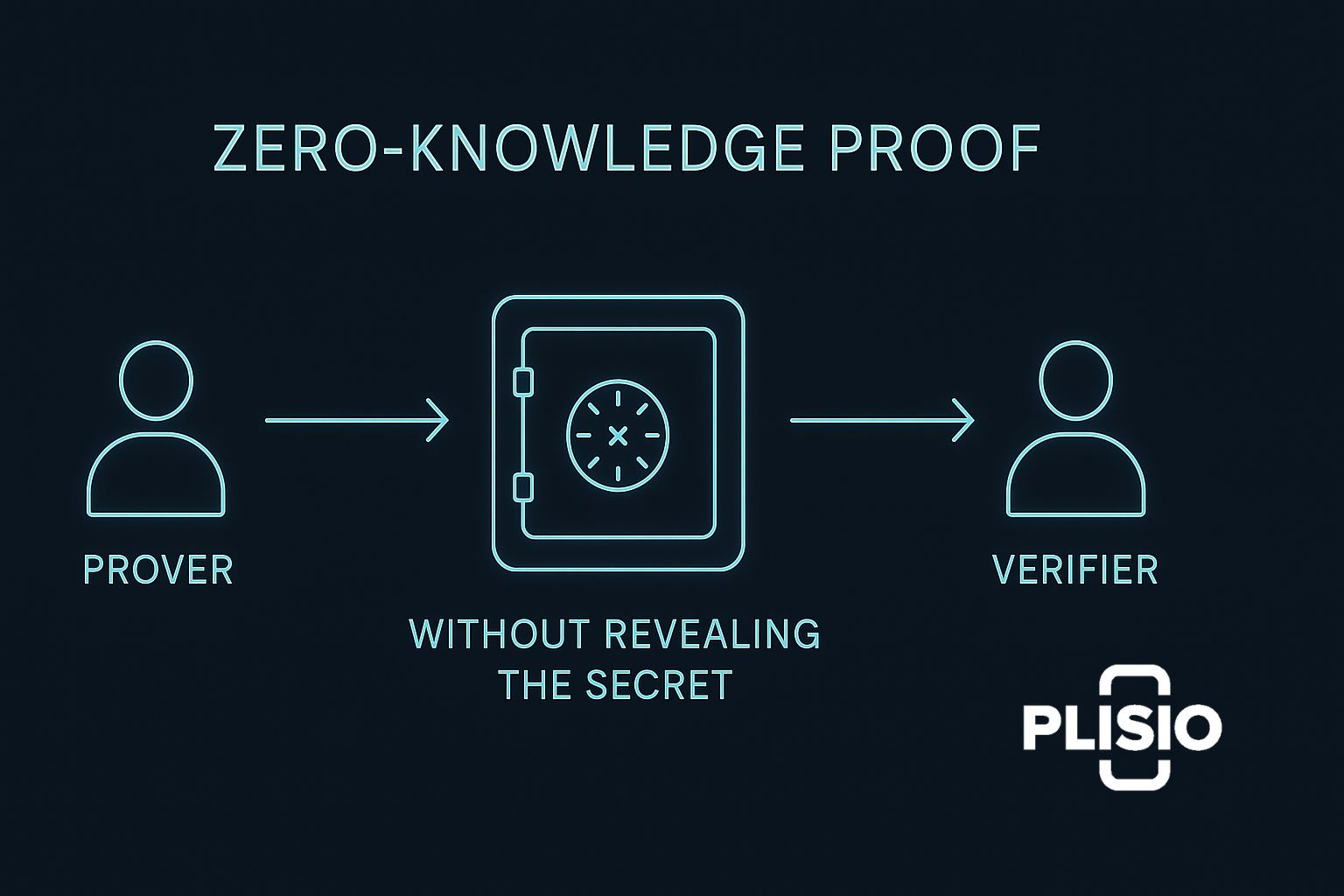

Progrès révolutionnaire en cryptographie, les preuves à divulgation nulle de connaissance (PVL) permettent à une partie (le prouveur) de persuader une autre partie (le vérificateur) de la véracité d'une affirmation sans divulguer les informations sous-jacentes ni la méthodologie utilisée pour parvenir à la preuve. Cette capacité particulière à démontrer à une autre personne l'exactitude d'une affirmation sans divulguer d'informations privées a de vastes répercussions sur les applications de la blockchain, de l'authentification, de la sécurité et de la confidentialité.

Le concept de preuves à divulgation nulle de connaissance

L'article révolutionnaire de Shafi Goldwasser, Silvio Micali et Charles Rackoff, paru en 1985 et intitulé « La complexité des connaissances des systèmes de preuve interactifs », a introduit le concept de preuves à divulgation nulle de connaissance. Cet article définissait la structure fondamentale des systèmes de preuve interactifs, et proposait également un système de preuve dans lequel un démonstrateur peut convaincre un vérificateur de la validité d'une affirmation sans rien révéler de plus que la validité elle-même. L'exhaustivité, la solidité et la divulgation nulle de connaissance en sont les éléments essentiels.

La quantité d'informations à partager pour établir un fait est appelée complexité des connaissances des systèmes de preuve interactifs. Réduire cette complexité est essentiel à mesure que la technologie évolue. Cette idée est particulièrement cruciale lors de la création de protocoles exigeant une grande fidélité de preuve avec peu d'interaction.

Le fonctionnement de la preuve à divulgation nulle de connaissance

Un exemple de preuve à divulgation nulle de connaissance peut être utile pour comprendre les protocoles à divulgation nulle de connaissance. Imaginons qu'Alice souhaite démontrer qu'elle connaît le mot de passe d'un système sans le divulguer. Elle peut créer une preuve cryptographique qui persuade le vérificateur qu'elle connaît le secret en utilisant un protocole à divulgation nulle de connaissance sans divulguer les informations sous-jacentes.

Les ZKP existent en deux variétés principales :

- Les preuves interactives à connaissance nulle impliquent une conversation aller-retour entre le prouveur et le vérificateur.

- Preuves à connaissance nulle qui ne sont pas interactives, dans lesquelles le prouveur ne transmet qu'un seul message.

Des modèles à connaissance nulle (NIZK) plus évolutifs et non interactifs sont fréquemment utilisés dans les applications contemporaines, en particulier dans la technologie blockchain.

De la théorie à la blockchain

Étant donné que les cryptomonnaies comme Zcash utilisent des arguments de connaissance succincts et non interactifs à connaissance nulle (ZK-snarks) pour protéger la confidentialité des transactions, les ZKP sont devenus essentiels aux systèmes blockchain. Les utilisateurs peuvent confirmer la légitimité d'une transaction grâce à ces preuves brèves et non interactives à connaissance nulle, sans divulguer aucune information transactionnelle.

La technologie ZKP améliore la confidentialité des données et l'authentification au sein des blockchains et des réseaux publics, permettant aux parties prenantes d'interagir en toute sécurité avec les infrastructures publiques. Les ZKP sont idéales pour les systèmes de chaîne d'approvisionnement et les calculs multipartites, car elles permettent de valider une transaction ou un point de données sans en divulguer le contenu.

L'utilisation de ZKP connaît une croissance rapide dans les écosystèmes Web3 , la DeFi et les applications décentralisées ( dApps ). Ils permettent d'utiliser des modèles de sécurité Zero Trust sans nécessiter de validation externe.

Utilisations et exécutions

Parmi les nombreuses utilisations des ZKP, on peut citer :

- Vérification d'identité sans révéler d'informations personnelles

- Assurer la confidentialité grâce à des transactions privées sur blockchain

- Les courbes elliptiques sont utilisées dans la preuve cryptographique pour produire des signatures sûres.

- Conformité sans divulgation d'informations privées

Parmi les frameworks les plus sophistiqués, on trouve les zk-snarks, conçus pour une vérification rapide et concise, et les bulletproofs, efficaces pour les preuves de portée. D'autres constructions mettant l'accent sur des hypothèses minimales, comme une configuration fiable, incluent l'argument transparent de la connaissance et l'argument concis et non interactif de la connaissance.

Type ZKP | Interaction | Configuration de confiance | Domaine d'application |

zk-SNARKs | Non interactif | Oui | Transactions privées |

zk-STARKs | Non interactif | Non | Applications Blockchain évolutives |

pare-balles | Non interactif | Non | Preuves de portée confidentielles |

ZKP interactifs | Interactif | Non | Fondements théoriques |

Fondements de la théorie

Les Zk-snarks et autres systèmes de connaissances non interactifs affirment qu'ils nécessitent une configuration fiable, ce qui peut constituer une faiblesse. C'est l'objectif des arguments de connaissance succincts non interactifs (SNARK) et de leur variante plus récente, les arguments de connaissance transparents et évolutifs (STARK). Il ne faut pas négliger les systèmes pare-balles, plus sûrs dans certaines situations car ils ne nécessitent pas de configuration fiable.

Le fonctionnement des ZKP

La complexité cryptographique est nécessaire pour comprendre les preuves à divulgation nulle de connaissance. Ces preuves cryptographiques, souvent basées sur des courbes elliptiques, offrent l'exhaustivité, qui garantit qu'une affirmation valide peut toujours être prouvée, et la solidité, qui garantit qu'une affirmation fausse ne peut être prouvée.

Le démonstrateur établit une preuve de la véracité de l'énoncé selon un protocole standard. Le vérificateur utilise ensuite des mécanismes de vérification pour confirmer cette preuve. Des algorithmes avancés et une connaissance de la complexité des connaissances des systèmes interactifs sont nécessaires pour de telles preuves.

La connaissance zéro se définit comme la capacité à convaincre un vérificateur sans divulguer d'informations supplémentaires. Par exemple, l'une des principales caractéristiques de la finance décentralisée (DeFi) est la preuve sans fuite de connaissances. Les ZKP constituent la pierre angulaire de la création d'environnements de confiance zéro dans ce sens.

Avantages et difficultés

La mise en œuvre des ZKP présente de nombreux avantages importants :

- Confidentialité des données : préserve les informations des utilisateurs pendant leur transmission et leur validation.

- Évolutivité : en particulier dans les blockchains avec SNARK et STARK

- Minimiser la confiance : réduire la dépendance aux autorités centralisées

Néanmoins, les difficultés incluent :

- Certains systèmes nécessitent une configuration fiable.

- Surcharge de calcul lors de la création de preuves

- Connaissance de l'intégration sécurisée parmi les développeurs et les éducateurs

Les ZKP sont parfaits pour les preuves de connaissance à divulgation nulle de connaissance, où les faits sont confirmés tandis que des informations confidentielles sont échangées entre le prouveur et le vérificateur. Fournir des preuves sans révéler les données elles-mêmes est une révolution dans des applications extrêmement sensibles comme la santé ou la finance.

Regarder vers l'avenir

Les ZKP sont essentiels aux protocoles de nouvelle génération à mesure que les techniques cryptographiques progressent. Ils sont destinés à être utilisés de nouvelles manières par les développeurs, comme la fourniture de points de données sans divulgation de contexte ou la garantie de calculs vérifiables sur des nœuds décentralisés.

À mesure que les applications ZKP se spécialisent et se perfectionnent, de nouvelles recherches étudient les bases de Lagrange pour les arguments de connaissance œcuméniques et œcuméniques non interactifs. Les organisations cherchent à améliorer la sécurité et l'évolutivité en mettant en œuvre des preuves de connaissance à divulgation nulle de connaissance.

En résumé, les ZKP constituent le fondement des technologies contemporaines de protection de la vie privée. L'adoption de systèmes basés sur les ZKP nécessite les actions suivantes :

- Tenez compte du cas d’utilisation et de la sensibilité des données.

- Sélectionnez le framework ZKP approprié (tel que bulletproofs ou zk-snarks).

- Inclure le ZKP dans la blockchain plus large ou dans le système cryptographique.

Le domaine continue de s'étendre, permettant des interactions entre prouveurs et vérificateurs dans un monde soucieux de la confidentialité, grâce à des pionniers comme Silvio Micali et Shafi Goldwasser.

En résumé, les ZKP permettent des interactions en ligne privées et sécurisées. Elles constituent un outil essentiel en cryptographie contemporaine, que ce soit pour la vérification d'identité, la protection des données blockchain ou le calcul privé. Elles joueront un rôle essentiel dans la création d'un avenir numérique sûr à mesure que l'adoption des blockchains et des cryptomonnaies se développera.